Содержание

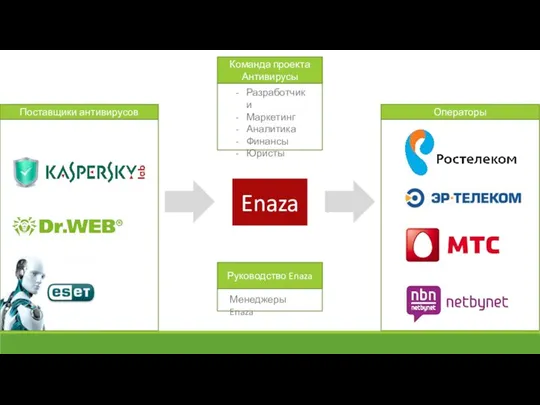

- 2. Enaza Поставщики антивирусов Операторы

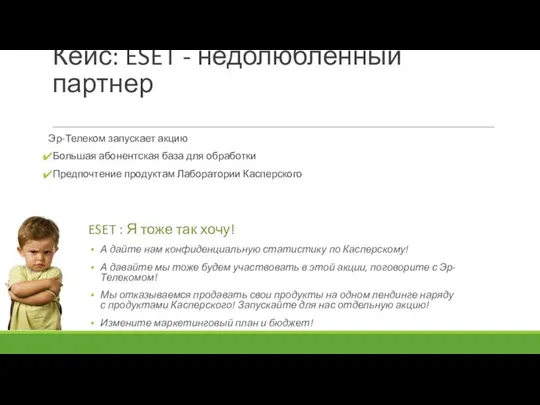

- 3. Кейс: ESET - недолюбленный партнер Эр-Телеком запускает акцию Большая абонентская база для обработки Предпочтение продуктам Лаборатории

- 4. Решение Закладывать ресурсы на подобные внезапные «хотелки» ESET Просто выслушать «расстроившегося» ребенка, даже если он «орет»

- 5. Проблемы с ТОПами Руководство «отжимает» деньги из проекта Всегда есть возможность получить «быстрые» деньги, но нужно

- 6. Проектная команда недовольна! Парни, Эр-Телеком, как всегда, хочет непонятно что и релиз уже завтра! ТЗ нет,

- 7. Изучите взаимосвязи между всеми заинтересованными сторонами Составьте карту рисков Не ленитесь выяснять истинные мотивы Поддерживайте хорошие

- 9. Скачать презентацию

Аппаратурная реализация кодера

Аппаратурная реализация кодера Языки программирования

Языки программирования Ур. 6 Подготовка к контрольной работе

Ур. 6 Подготовка к контрольной работе Принципы работы в соцсетях. Проектная деятельность

Принципы работы в соцсетях. Проектная деятельность Обеспечение жизнеспособности программного обеспечения

Обеспечение жизнеспособности программного обеспечения Модуль авторизации

Модуль авторизации Основные теги. Основы WEB-программирования

Основные теги. Основы WEB-программирования тема 3.1 - Компьютерная сеть

тема 3.1 - Компьютерная сеть Halloween

Halloween Телеканал ТНТ

Телеканал ТНТ Разработка сайта для центра цифрового образования детей IT-куб.Княгинино

Разработка сайта для центра цифрового образования детей IT-куб.Княгинино Тема №4. Информационные процессы. Урок №39. Обработка информации

Тема №4. Информационные процессы. Урок №39. Обработка информации Apache Maven

Apache Maven Использование IP-адресации в проекте сети

Использование IP-адресации в проекте сети Библиотека, хранилище сокровищ цивилизации

Библиотека, хранилище сокровищ цивилизации Назначение программирования

Назначение программирования Общественно-политическая газета Областная

Общественно-политическая газета Областная Пресса Африки

Пресса Африки Логические элементы

Логические элементы Одномерные массивы целых чисел. Алгоритмизация и программирование

Одномерные массивы целых чисел. Алгоритмизация и программирование Неформальный календарь

Неформальный календарь Презентация на тему Тексты в памяти компьютера (6 класс)

Презентация на тему Тексты в памяти компьютера (6 класс)  Эволюция языков программирования

Эволюция языков программирования Язык программирования Pascal. Тест

Язык программирования Pascal. Тест Односторонние T-тесты гипотез, относящихся к коэффициентам регрессии

Односторонние T-тесты гипотез, относящихся к коэффициентам регрессии Решение задач типа 7 ОГЭ по информатике

Решение задач типа 7 ОГЭ по информатике Образные коды двузначных чисел (урок 11)

Образные коды двузначных чисел (урок 11) Защита конфиденциальной информации

Защита конфиденциальной информации