Содержание

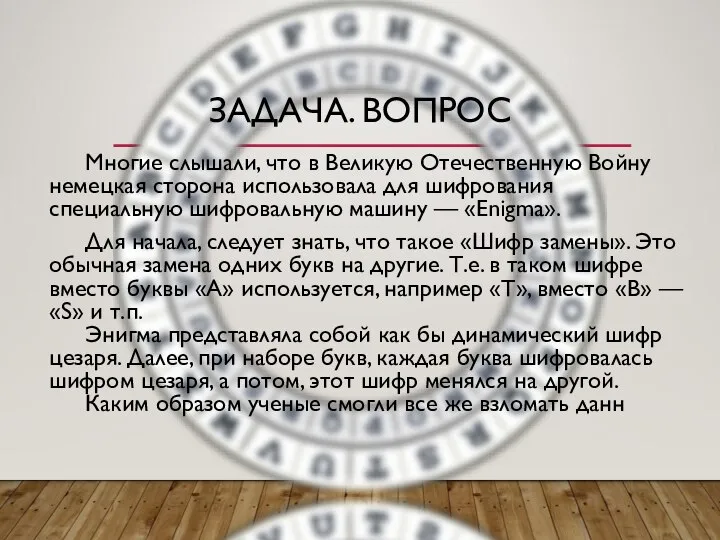

- 3. ЗАДАЧА. ВОПРОС Многие слышали, что в Великую Отечественную Войну немецкая сторона использовала для шифрования специальную шифровальную

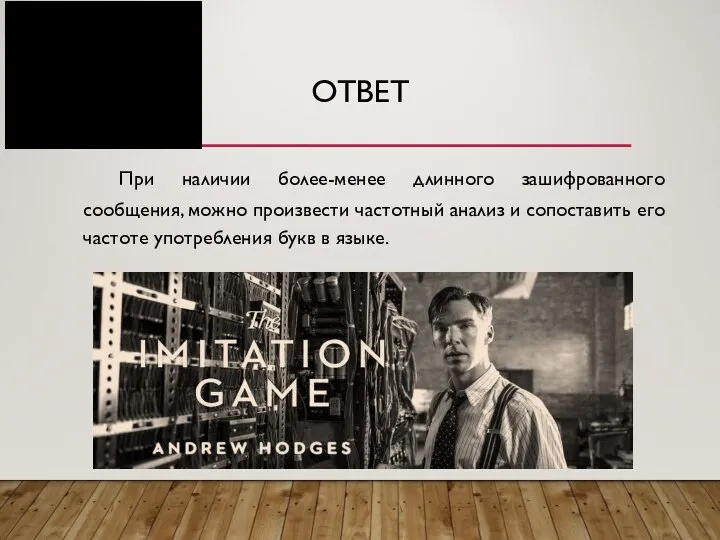

- 4. ОТВЕТ При наличии более-менее длинного зашифрованного сообщения, можно произвести частотный анализ и сопоставить его частоте употребления

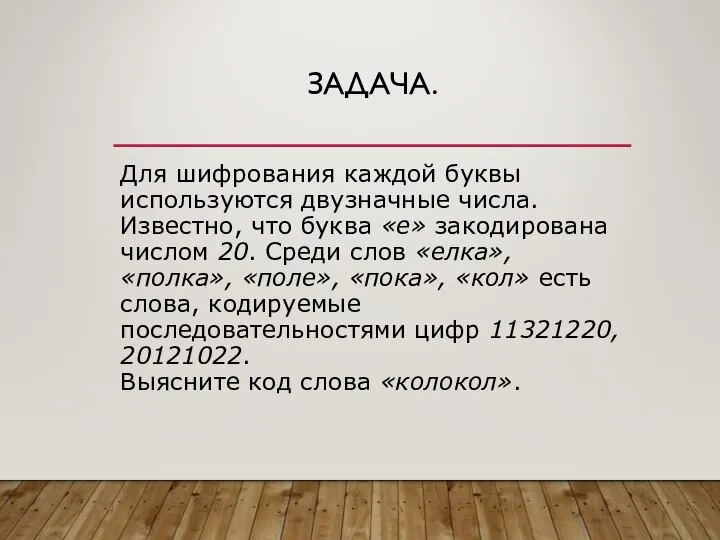

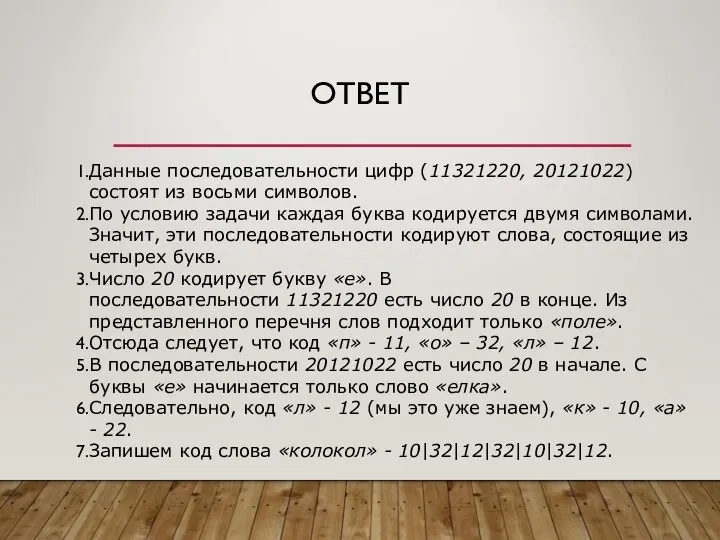

- 5. ЗАДАЧА. Для шифрования каждой буквы используются двузначные числа. Известно, что буква «е» закодирована числом 20. Среди

- 6. ОТВЕТ Данные последовательности цифр (11321220, 20121022) состоят из восьми символов. По условию задачи каждая буква кодируется

- 7. СХЕМЫ ТЕСТИРОВАНИЯ Метод белого ящика: когда тебе заранее известна логика работы алгоритма, и ты используешь ее

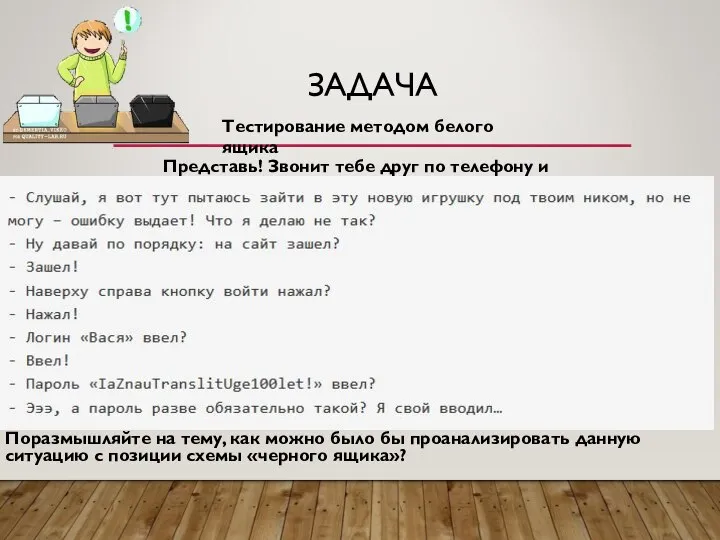

- 8. ЗАДАЧА Поразмышляйте на тему, как можно было бы проанализировать данную ситуацию с позиции схемы «черного ящика»?

- 9. СОВРЕМЕННЫЙ МЕТОД ТЕСТИРОВАНИЯ Проверка «серого ящика» – это метод тестирования программного продукта или приложения с частичным

- 10. МЕЖПРЕДМЕТНЫЕ СВЯЗИ

- 12. Скачать презентацию

Шаблон ВКР: Разработка и исследование методов на основе машинного обучения для распознавания дорожных знаков

Шаблон ВКР: Разработка и исследование методов на основе машинного обучения для распознавания дорожных знаков Детский конкурс Эра эрудитов. Дистанционное участие в конкурсе через систему Личный кабинет дошкольника

Детский конкурс Эра эрудитов. Дистанционное участие в конкурсе через систему Личный кабинет дошкольника Элементы теории алгоритмов

Элементы теории алгоритмов Программирование на языке Python. Ветвление

Программирование на языке Python. Ветвление Автор – Широкова Л.В. Учитель информатики МОУ лицей № 41 Город Кострома

Автор – Широкова Л.В. Учитель информатики МОУ лицей № 41 Город Кострома Компьютерные преступления

Компьютерные преступления Мой опыт работы в программе IZI TRAVEL

Мой опыт работы в программе IZI TRAVEL OMG! Essence: единая теория программной инженерии?

OMG! Essence: единая теория программной инженерии? Проектирование информационных систем

Проектирование информационных систем Правила безпечної поведінки у кабінеті інформатики. Повторення основних прийомів роботи із комп'ютерами та даними

Правила безпечної поведінки у кабінеті інформатики. Повторення основних прийомів роботи із комп'ютерами та даними Шаблон решения противоречий

Шаблон решения противоречий Алгоритм участия в акции Диктант Победы 2021

Алгоритм участия в акции Диктант Победы 2021 Нанотехнологии в космосе, информационные технологии

Нанотехнологии в космосе, информационные технологии Электронные таблицы. Основные параметры электронных таблиц

Электронные таблицы. Основные параметры электронных таблиц Популяризация экологических проблем в интернет-сетях

Популяризация экологических проблем в интернет-сетях Презентация на тему Информационное моделирование как метод познания

Презентация на тему Информационное моделирование как метод познания  Что такое гиперссылка и как она работает?

Что такое гиперссылка и как она работает? Файловые системы. Жесткие диски. FAT, EXT. Особенности ФС. LVM в Linux

Файловые системы. Жесткие диски. FAT, EXT. Особенности ФС. LVM в Linux Smart. Оформление POS-кредитов просто, быстро и без бумаг

Smart. Оформление POS-кредитов просто, быстро и без бумаг Cyberpunk 2077

Cyberpunk 2077 ПлатиQR. Современный способ приема оплаты

ПлатиQR. Современный способ приема оплаты Хранилище иконок

Хранилище иконок Особенности экономического развития Стран Зарубежной Азии. Этапы моделирования в электронных таблицах

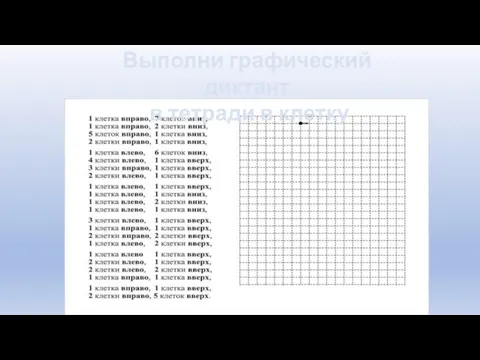

Особенности экономического развития Стран Зарубежной Азии. Этапы моделирования в электронных таблицах Графический диктант в тетради в клетку (3 класс)

Графический диктант в тетради в клетку (3 класс) Понятие и классификация компьютерных сетей. Топология связей в компьютерных сетях

Понятие и классификация компьютерных сетей. Топология связей в компьютерных сетях Компьютерная графика

Компьютерная графика Безопасный интрнет детям

Безопасный интрнет детям Техническое задание для сайта

Техническое задание для сайта