Содержание

- 2. Качество информации является сложным понятием, его основу составляет базовая система показателей, включающая показатели трех классов: класс

- 3. В качестве предмета защиты рассматривается информация, хранящаяся, обрабатываемая и передаваемая в компьютерных системах. Понятие компьютерные системы

- 4. Государственную тайну могут содержать сведения, принадлежащие государству. Сведениям, представляющим ценность для государства, могут быть присвоены следующие

- 5. Безопасность (защищённость) информации в КС – это состояние всех компонент компьютерной системы, обеспечивающее на требуемом уровне

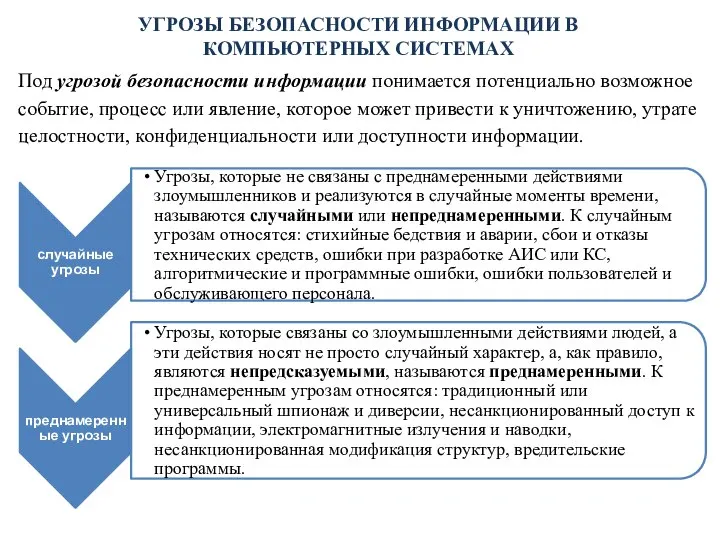

- 6. УГРОЗЫ БЕЗОПАСНОСТИ ИНФОРМАЦИИ В КОМПЬЮТЕРНЫХ СИСТЕМАХ Под угрозой безопасности информации понимается потенциально возможное событие, процесс или

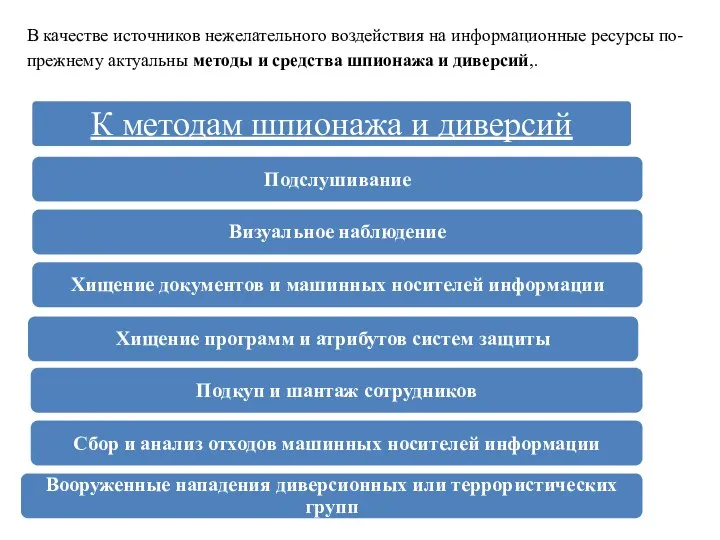

- 7. В качестве источников нежелательного воздействия на информационные ресурсы по-прежнему актуальны методы и средства шпионажа и диверсий,.

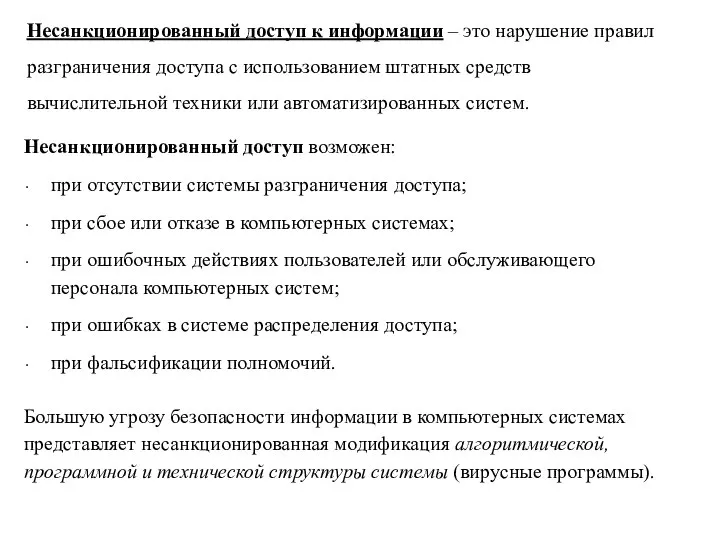

- 8. Несанкционированный доступ к информации – это нарушение правил разграничения доступа с использованием штатных средств вычислительной техники

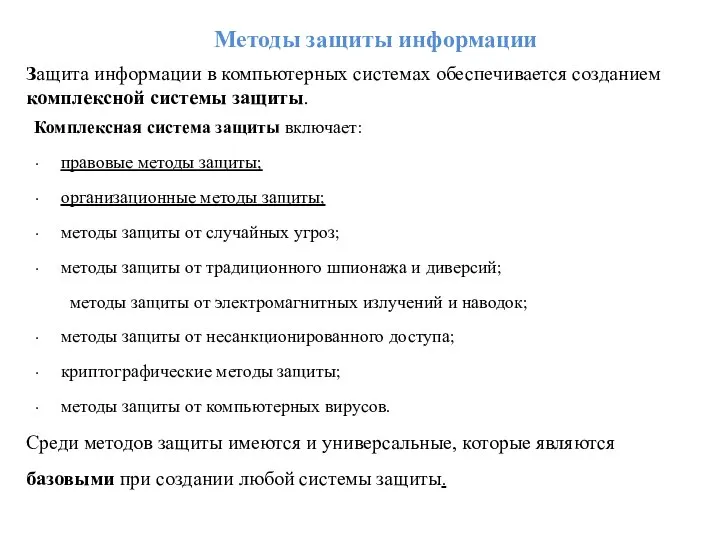

- 9. Методы защиты информации Защита информации в компьютерных системах обеспечивается созданием комплексной системы защиты. Комплексная система защиты

- 10. Методы защиты от случайных угроз разрабатываются и внедряются на этапах проектирования, создания, внедрения и эксплуатации компьютерных

- 11. При защите информации в компьютерных системах от традиционного шпионажа и диверсий используются те же средства и

- 12. Все методы защиты от электромагнитных излучений и наводок можно разделить: Пассивные методы обеспечивают уменьшение уровня опасного

- 13. Для защиты информации от несанкционированного доступа создаются: система разграничения доступа к информации; система защиты от исследования

- 14. Под криптографической защитой информации понимается такое преобразование исходной информации, в результате которого она становится недоступной для

- 15. Вредительские программы и, прежде всего, вирусы представляют очень серьёзную опасность для информации в компьютерных системах. Знание

- 16. Профилактика заражения вирусами компьютерных систем Правило первое. Обязательное использование программных продуктов, полученных законным путём. Так как

- 17. Порядок действий пользователя при обнаружении заражения вирусами компьютерной системы О наличии вирусов можно судить по следующим

- 18. Если заражение действительно произошло, тогда пользователю следует выполнить следующую последовательность действий: выключить ЭВМ для уничтожения резидентных

- 19. осуществить полное стирание и разметку (форматирование) несъёмных внешних запоминающих устройств. В персональных компьютерах для этого могут

- 20. Особенности защиты информации в базах данных Базы данных рассматриваются как надёжное хранилище структурированных данных, снабжённое специальным

- 22. Скачать презентацию

20 векторных сюжетов Хорошие презентации

20 векторных сюжетов Хорошие презентации HRMS-INFO – control system for HR-specialists

HRMS-INFO – control system for HR-specialists Бесплатные ресурсы, платформы, сервисы для создания личных страниц (сайтов) лэндингов

Бесплатные ресурсы, платформы, сервисы для создания личных страниц (сайтов) лэндингов CoLaboratory: Аналитические опыты

CoLaboratory: Аналитические опыты Цветовые системы RGB, HSB, CMYK

Цветовые системы RGB, HSB, CMYK Vp_Lektsia_1_Vvedenie

Vp_Lektsia_1_Vvedenie Программные продукты серии Microinvest Склад Pro – преимущества и возможности

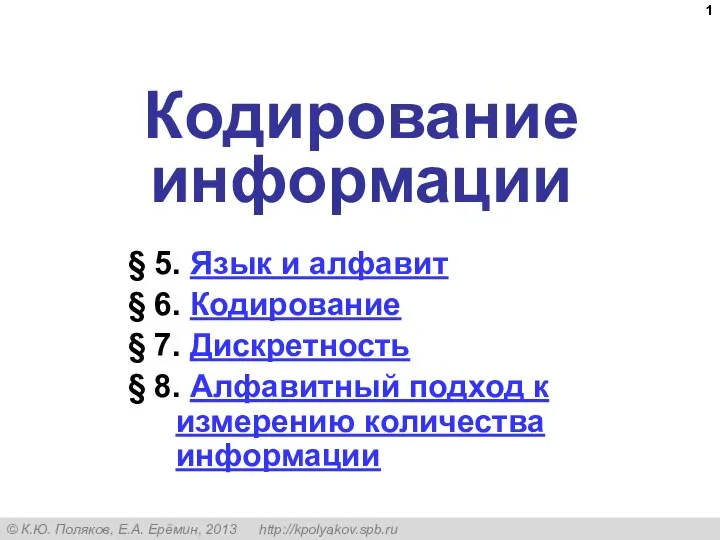

Программные продукты серии Microinvest Склад Pro – преимущества и возможности 10-2a_Кодирование-I

10-2a_Кодирование-I Сжатие данных при оперативной обработке электрокардиограмм

Сжатие данных при оперативной обработке электрокардиограмм Презентация на тему Компьютерная графика

Презентация на тему Компьютерная графика  Устройство и функционирование информационных систем

Устройство и функционирование информационных систем Устная речевая презентация

Устная речевая презентация Форматы графических файлов

Форматы графических файлов Базы данных и SQL. Лекция 18 часть 1

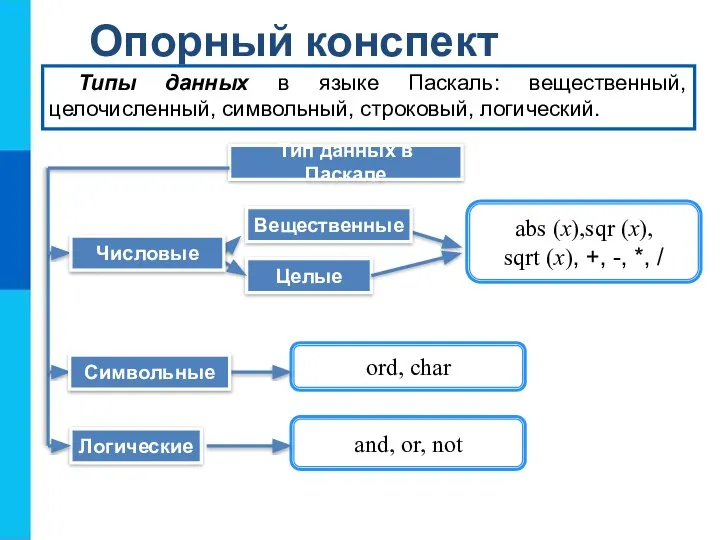

Базы данных и SQL. Лекция 18 часть 1 Типы данных в языке Паскаль: вещественный, целочисленный, символьный, строковый, логический

Типы данных в языке Паскаль: вещественный, целочисленный, символьный, строковый, логический Помощь в изучении русского языка в интернете. Информационно-справочная система

Помощь в изучении русского языка в интернете. Информационно-справочная система Программный комплекс Домовладение – технический паспорт дома

Программный комплекс Домовладение – технический паспорт дома Защита конфиденциальной информации от несанкционированного доступа в автоматизированных системах

Защита конфиденциальной информации от несанкционированного доступа в автоматизированных системах Текстовая информация. Единицы измерения

Текстовая информация. Единицы измерения Блочно-иерархический подход к созданию сложных систем

Блочно-иерархический подход к созданию сложных систем Найди 7 отличий. Игра-презентация

Найди 7 отличий. Игра-презентация Продвижение Новопятницкой сельской библиотеки в социальных сетях

Продвижение Новопятницкой сельской библиотеки в социальных сетях Учебные курсы для риэлторов, Санкт-Петербруг

Учебные курсы для риэлторов, Санкт-Петербруг Презентация на тему Защита информации

Презентация на тему Защита информации  Автоследование на Comon.ru

Автоследование на Comon.ru Сетевые протоколы и коммуникации. Тема 2

Сетевые протоколы и коммуникации. Тема 2 Процесс_первичной_приемки_палет_

Процесс_первичной_приемки_палет_ Autodesk inventor. Работа в режиме модель. Браузер. Команды навигации. Базовые операции. Вспомогательная геометрия

Autodesk inventor. Работа в режиме модель. Браузер. Команды навигации. Базовые операции. Вспомогательная геометрия