Слайд 2МЕТОДЫ ОБЕСПЕЧЕНМЯ ЦЕЛОСТНОСТИ ИНФОРМАЦИИ

Перечень учебных вопросов.

1. Угрозы ЦИ

2. Методы обеспечения ЦИ

3.

Виды кодирования.

2. Код Хемминга

3. Методы оптимального кодирования

Слайд 3Угрозы ЦИ

Исходя из определения ЦИ, можно выделить следующие воздействия на информацию:

модификация

информации;

подмена информации;

уничтожение информации.

Слайд 4Модификация предполагает изменения какой-либо части информации. Эти изменения может быть как случайным,

так и преднамеренным. Во втором случае они могут быть санкционированными либо несанкционированными.

Слайд 5Подмена предполагает навязывание ложной информации путем замены истинной (первоначальной) информации.

Уничтожение чаще

всего связывается с уничтожением физического носителя информации и/или размагничиванием (форматированием) электронных носителей.

Слайд 6ВОЗМОЖНЫЕ УГРОЗЫ ЦИ В ТЕЧЕНИЕ ЕЕ ЖИЗНЕННОГО ЦИКЛА

При использовании неполных и/или ложных

данных во время создания (появления) информации можно получить не соответствующую действительности информацию о тех или иных событиях.

Слайд 7При обработке информации нарушение ЦИ может возникнуть вследствие технических неисправностей, алгоритмических и

программных ошибок, ошибок и деструктивных действий обслуживающего персонала, внешнего вмешательства, действия разрушающих и вредоносных программ (вирусов, эксплойтов, червей, логических бомб).

Слайд 8В процессе передачи на информации могут воздействовать различного рода помехи как естественного,

так и искусственного происхождения. При этом возможно ее искажение или стирание (уничтожение). Кроме этого, возможен перехват информации с целью ее модификации и дальнейшего навязывания.

Слайд 9В процессе хранения основными угрозами являются несанкционированный доступ с целью модификации (вплоть

до уничтожения) информации, вредоносные программы (вирусы, трояны, черви, логические бомбы) и технические неисправности.

Слайд 10В процессе старения основными угрозами информации, наряду с угрозами при хранении, можно

считать утерю технологий, способных воспроизвести ту или иную информацию, и физическое старение носителей информации.

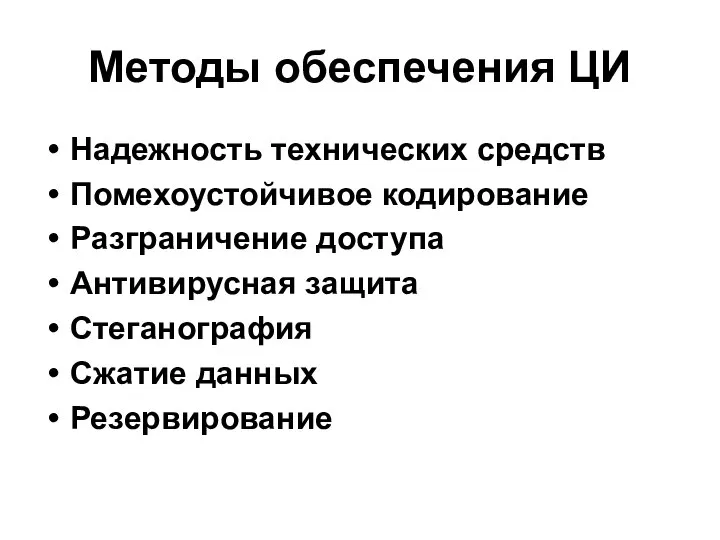

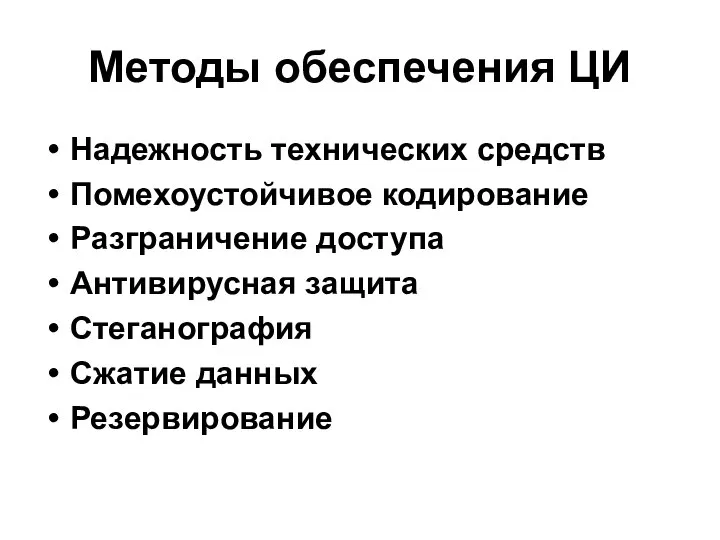

Слайд 11Методы обеспечения ЦИ

Надежность технических средств

Помехоустойчивое кодирование

Разграничение доступа

Антивирусная защита

Стеганография

Сжатие данных

Резервирование

Слайд 12Классы помехоустойчивых кодов

- Жесткое декодирование

Коды с обнаружением ошибок

Коды с исправлением ошибок

- Мягкое

декодирование

Слайд 13Коды с обнаружением ошибок

Проверка на четность

Проверка на нечетность

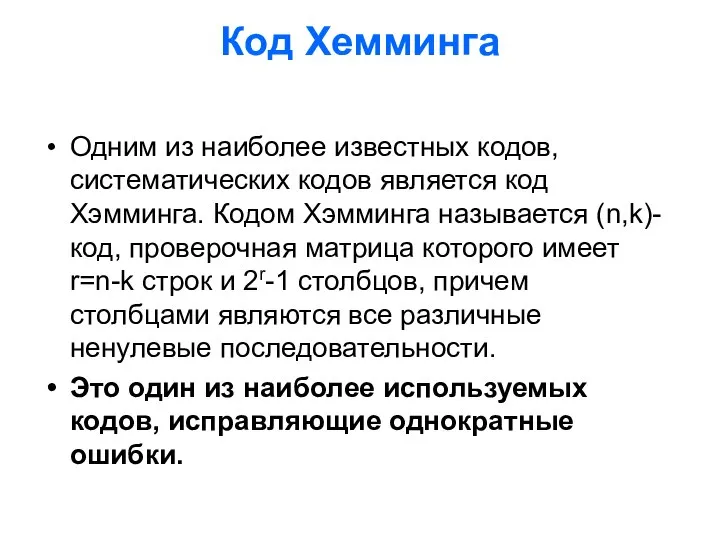

Слайд 14Код Хемминга

Одним из наиболее известных кодов, систематических кодов является код Хэмминга. Кодом

Хэмминга называется (n,k)-код, проверочная матрица которого имеет r=n-k строк и 2r-1 столбцов, причем столбцами являются все различные ненулевые последовательности.

Это один из наиболее используемых кодов, исправляющие однократные ошибки.

Слайд 15Длина кодовой комбинации

n = k + r,

где k - количество

информационных разрядов;

r - количество проверочных разрядов.

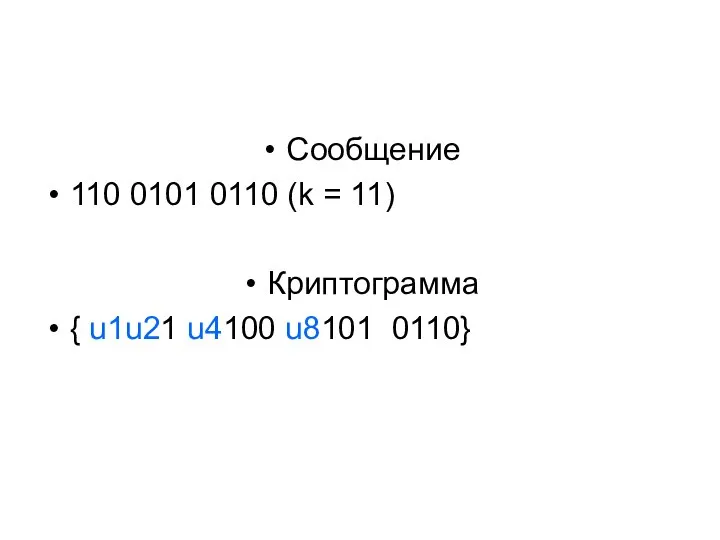

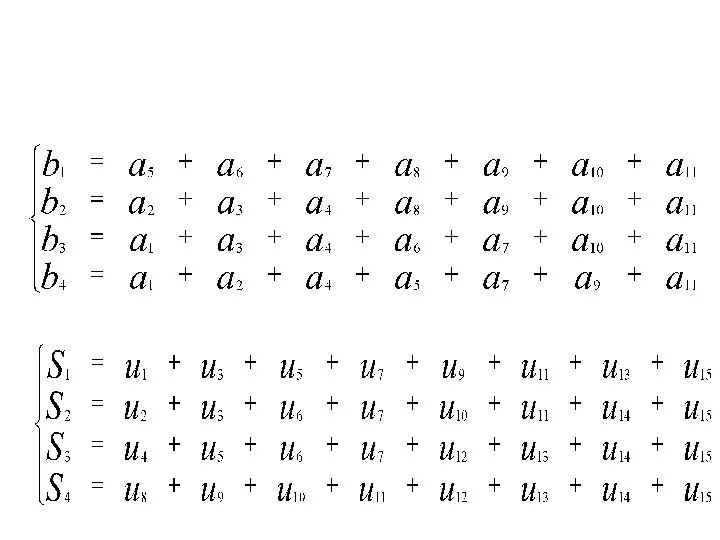

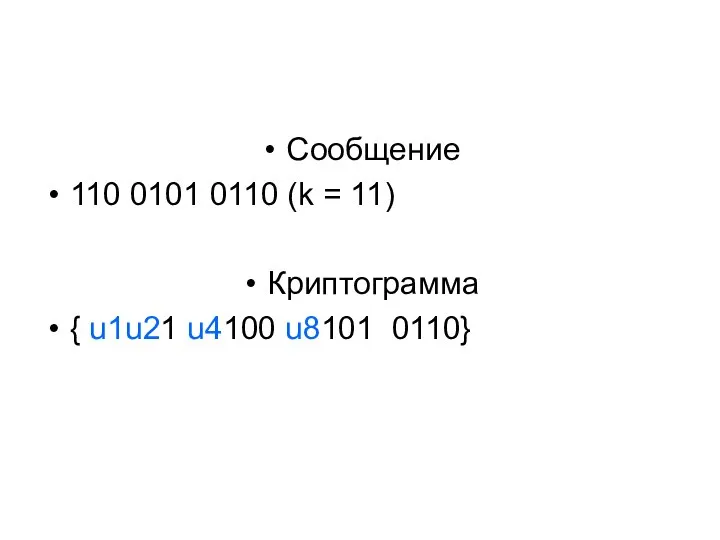

Слайд 18Сообщение

110 0101 0110 (k = 11)

Криптограмма

{ u1u21 u4100 u8101

0110}

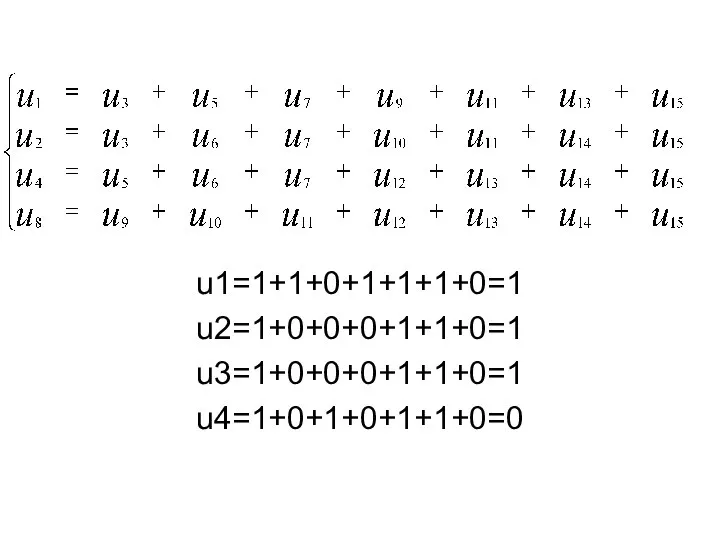

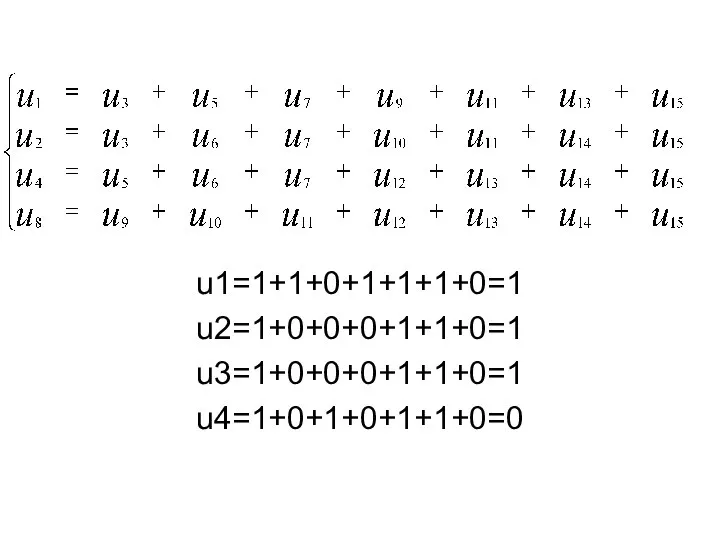

Слайд 19

u1=1+1+0+1+1+1+0=1

u2=1+0+0+0+1+1+0=1

u3=1+0+0+0+1+1+0=1

u4=1+0+1+0+1+1+0=0

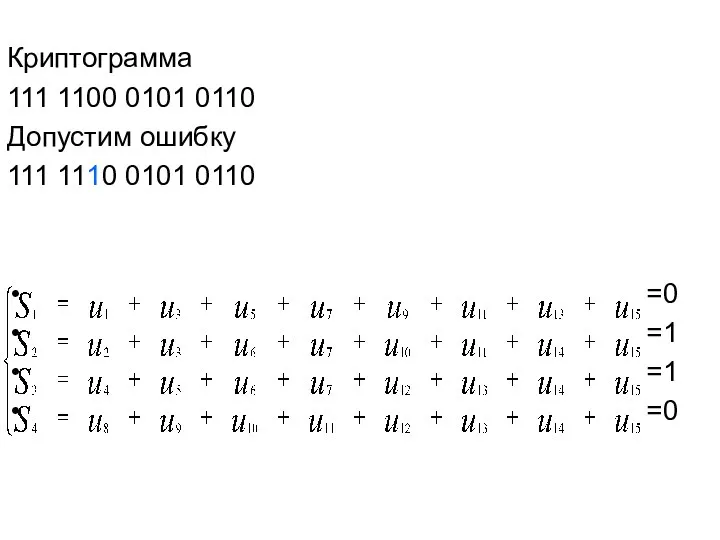

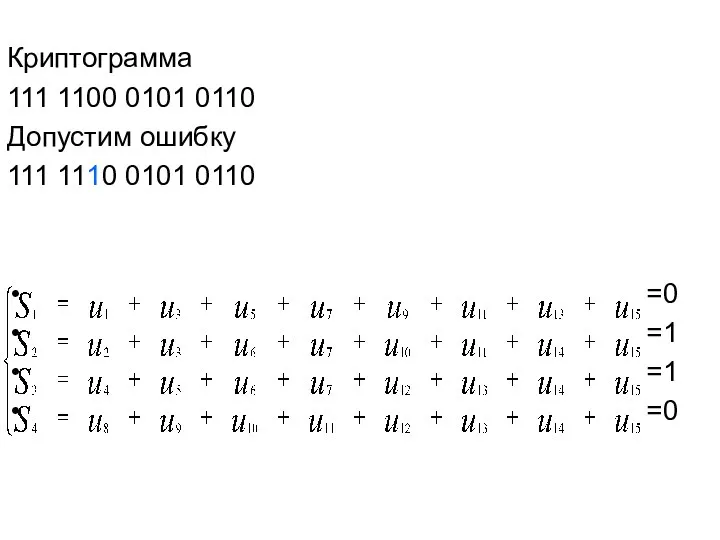

Слайд 20Криптограмма

111 1100 0101 0110

Допустим ошибку

111 1110 0101 0110

=0

=1

=1

=0

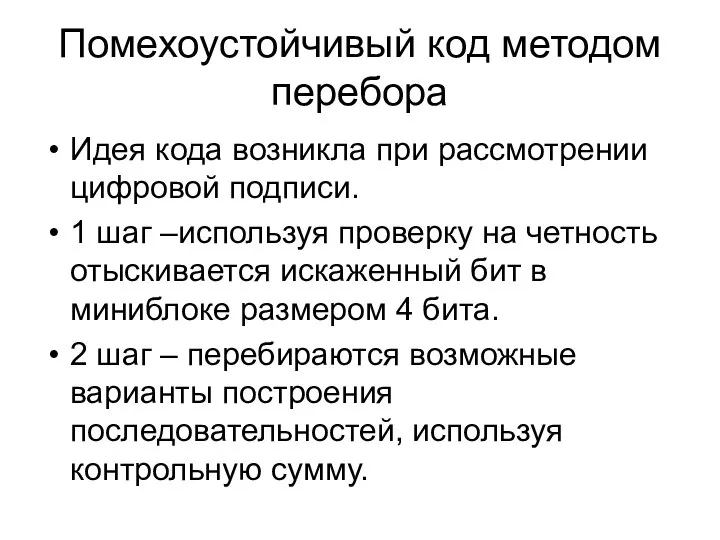

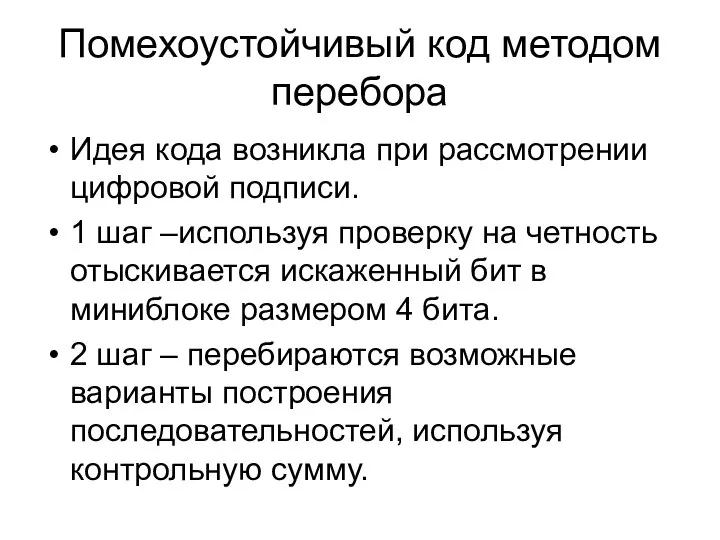

Слайд 21Помехоустойчивый код методом перебора

Идея кода возникла при рассмотрении цифровой подписи.

1 шаг –используя

проверку на четность отыскивается искаженный бит в миниблоке размером 4 бита.

2 шаг – перебираются возможные варианты построения последовательностей, используя контрольную сумму.

Lektsia_dlya_VK_textovy_protsessor (1)

Lektsia_dlya_VK_textovy_protsessor (1) Краткое руководство

Краткое руководство Базовые технологии локальных сетей: Ethernet

Базовые технологии локальных сетей: Ethernet Разбор задач ЕГЭ. С3

Разбор задач ЕГЭ. С3 Презентация

Презентация Кибернетические системы

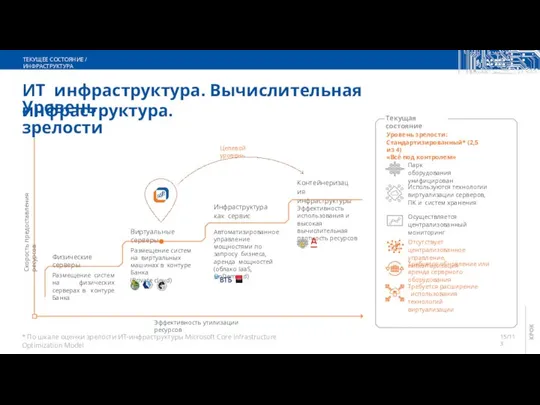

Кибернетические системы ИТ инфраструктура. Вычислительная инфраструктура

ИТ инфраструктура. Вычислительная инфраструктура Свободный пакет офисных приложений - Libreoffice.org

Свободный пакет офисных приложений - Libreoffice.org Прямой, обратный, дополнительный коды

Прямой, обратный, дополнительный коды Схемотехника электронных устройств

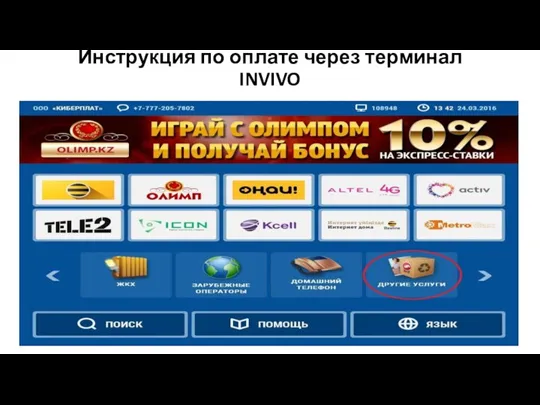

Схемотехника электронных устройств Инструкция по оплате через терминал INVIVO

Инструкция по оплате через терминал INVIVO Моделирование фартука с помощью графического редактора Paint

Моделирование фартука с помощью графического редактора Paint Планета алгоритмика. Клад

Планета алгоритмика. Клад Регистрация даты фактического получения дохода и другие изменения для НДФЛ и взносов

Регистрация даты фактического получения дохода и другие изменения для НДФЛ и взносов Предприятие как объект автоматизации

Предприятие как объект автоматизации Аналитика сезона NBA 2019-2020

Аналитика сезона NBA 2019-2020 Основы программирования на С++

Основы программирования на С++ GI Biome

GI Biome Табличные информационные модели. Моделирование и формализация

Табличные информационные модели. Моделирование и формализация Сетевые запросы. Колбэки, промисы, async/await

Сетевые запросы. Колбэки, промисы, async/await Программирование разветвляющихся алгоритмов

Программирование разветвляющихся алгоритмов Олимпиада по информатике

Олимпиада по информатике Форматирование абзацев

Форматирование абзацев 10-17-Представление вещественных чисел

10-17-Представление вещественных чисел Социальные сети школьников и студентов: факторы формирования, влияние на поведение и учебу

Социальные сети школьников и студентов: факторы формирования, влияние на поведение и учебу Виды текстов для соцсетей

Виды текстов для соцсетей Системы счисления

Системы счисления Знакомство с NRG food. Первый ознакомительный лэнд

Знакомство с NRG food. Первый ознакомительный лэнд