Содержание

- 2. Проблема несанкционированного доступа Несанкционированный доступ (НСД) злоумышленника на компьютер опасен не только возможностью прочтения и/или модификации

- 3. Читать и/или модифицировать электронные документы, которые в дальнейшем будут храниться или редактироваться на компьютере. Осуществлять перехват

- 4. Основные механизмы защиты ПК от НСД могут быть представлены: 1) физическая защита ПК и носителей информации;

- 5. Физическая защита ПК и носителей информации ПК лучше размещать в надежно запираемом помещении, причем, в рабочее

- 6. Опознавание (аутентификация) пользователей и используемых компонентов обработки информации Система защиты должна надежно определять законность каждого обращения

- 7. Для опознавания пользователей к настоящему времени разработаны и нашли практическое применение следующие способы: 1) с использованием

- 8. Криптографическое закрытие защищаемой информации, хранимой на носителях (архивация данных) Данный механизм, предназначается для обеспечения защиты информации,

- 9. Криптографическое закрытие защищаемой информации в процессе непосредственной ее обработки Если обработка информации осуществляется в сетевой среде,

- 10. Криптографическое устройство «Криптон» Криптон – это ряд выполняемых в виде одноплатных устройств программно-аппаратных комплексов, обеспечивающих шифрование

- 11. Устройство «Криптон» позволяют осуществлять: Шифрование и дешифрование файлов, групп файлов и разделов дисков; Разграничение и контроль

- 12. Регистрация всех обращений к защищаемой информации Регистрация обращений к защищаемой информации ПК позволяет решать ряд важных

- 14. Скачать презентацию

Приложение по поиску компании для совместного просмотра кино

Приложение по поиску компании для совместного просмотра кино 8-01-06 Сложные условия и elif

8-01-06 Сложные условия и elif Мошенничество в интернете

Мошенничество в интернете Машинное обучение

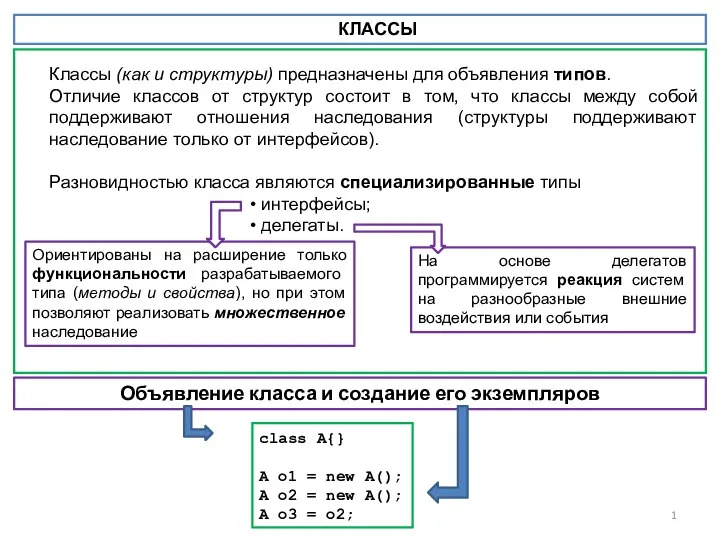

Машинное обучение Классы

Классы Влияние информационных технологий на социальные процессы

Влияние информационных технологий на социальные процессы Почему мы на пороге слияния людей и машин

Почему мы на пороге слияния людей и машин Сортировка прямым обменом. Метод пузырька

Сортировка прямым обменом. Метод пузырька Построение геометрических примитивов. Привязки

Построение геометрических примитивов. Привязки Академические источники и базы данных

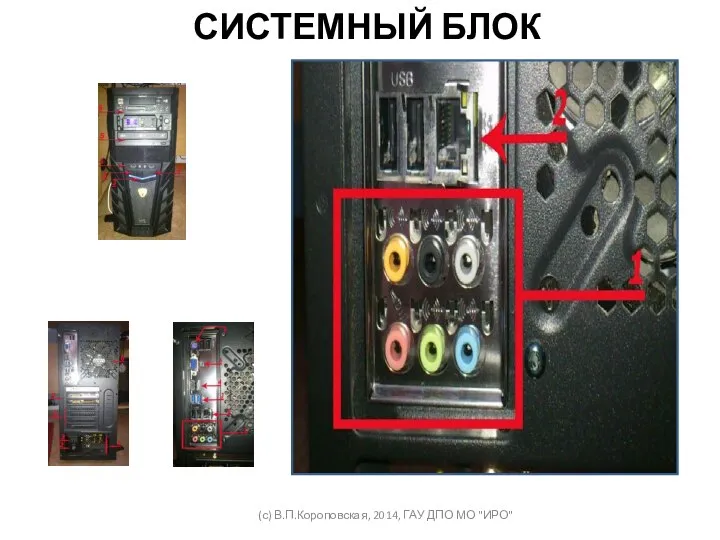

Академические источники и базы данных Системный блок

Системный блок ИС

ИС Нормализация отношений базы данных

Нормализация отношений базы данных Интернет технологии

Интернет технологии Первый Бит

Первый Бит Автоматизация решения задачи оценки кандидатов при приеме на работу

Автоматизация решения задачи оценки кандидатов при приеме на работу Планшет. История планшета

Планшет. История планшета Интернет-угрозы в молодёжной среде

Интернет-угрозы в молодёжной среде Анализ средств и методов администрирования сети

Анализ средств и методов администрирования сети Конструирование программного обеспечения. Лекция 1. Введение

Конструирование программного обеспечения. Лекция 1. Введение Tutoriel pour charger EV avec l’application E-Mobility Développé par SAP

Tutoriel pour charger EV avec l’application E-Mobility Développé par SAP Тенденции развития программного обеспечения

Тенденции развития программного обеспечения Угрозы, которые нас подстерегают при работе с интернетом

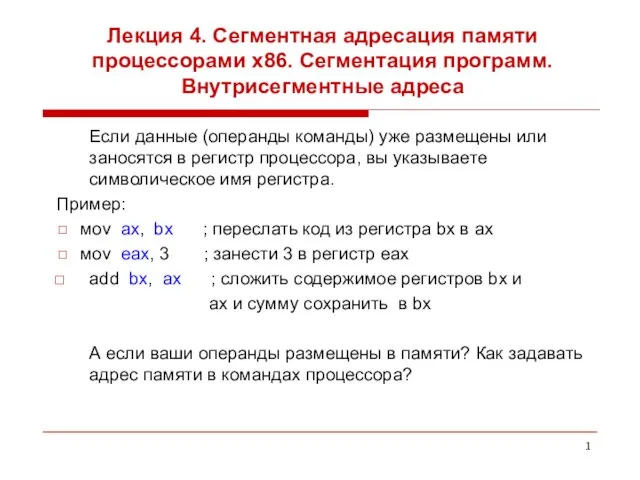

Угрозы, которые нас подстерегают при работе с интернетом Сегментная адресация памяти процессорами х86. Сегментация программ. Внутрисегментные адреса. (Лекция 4)

Сегментная адресация памяти процессорами х86. Сегментация программ. Внутрисегментные адреса. (Лекция 4) Текстовые документы и технологии их создания. Обработка текстовой информации

Текстовые документы и технологии их создания. Обработка текстовой информации Стикеры в Paint Tool Sai. Мастер-класс Новогоднее настроение

Стикеры в Paint Tool Sai. Мастер-класс Новогоднее настроение Первичный ключ

Первичный ключ Язык программирования

Язык программирования