Слайд 2Интернет открыл новые возможности для коммуникации, теперь гораздо проще общаться и работать.

Сегодня для реализации деятельности российского движения школьников, вожатства, волонтерства, благотворительности использование форм сетевого взаимодействия стало неотъемлемым условием. Однако надо понимать, что далеко не все образовательные организации готовы к построению сетевой системы внутренних и внешних коммуникаций.

Слайд 3Существует проблема в реализации такого взаимодействия вследствие низкого уровня владения педагогами информационными

и коммуникационными технологиями, неумением использовать интернет для решения образовательных, культурных, социальных задач, а также проблема физического наличия интернета в информационной среде школы. При этом дети и молодежь используют интернет технологии куда как лучше взрослых, что делает их с одной стороны мобильными, а с другой – уязвимыми, т.к. информационное взаимодействие в сети скрывает довольно много опасностей.

Слайд 4Понимание того, как работают методы информационного воздействия, является основой для критического анализа

действий в сети.

В соответствии с законодательством РФ под информационной безопасностью ребенка понимается состояние защищенности детей, при котором отсутствует риск, связанный с причинением информацией вреда их здоровью, физическому, психическому, духовному и нравственному развитию, в том числе информацией, распространяемой посредством сети Интернет.

Слайд 5В общем случае под риском или угрозой понимают возможность наступления некоего события,

влекущего за собой негативные последствия.

Существует большое количество видов и методов манипулирования, которые широко описывает И.М. Ажмухамедов, мы рассмотрим некоторые из них и приведем примеры, адаптированные для школьников.

Слайд 6Психологическая атака – метод активного воздействия на психику человека, целью которого является

отключение логического мышления. Человека побуждают к нужной реакции посредством произведения (отрицательного или положительного) или через введение в состояние растерянности. Например, школьник получает по электронной почте письмо, адрес которой можно легко узнать из открытых источников (социальные сети, блоги, форумы и проч.). В тексте злоумышленник с помощью психологического воздействия принуждает его к выполнению определенных действий (посылке, скачать или запустить программу, просто открыть прикрепленный файл и т.п.).

Слайд 7Пример легенды такой атаки:

Текст письма, где отправитель просит «жертву» помочь составить

генеалогическое древо. Интересно, что их фамилии совпадают, и всего-то нужно посмотреть прикрепленный файл с общей родословной. На самом же деле к письму прикреплена ссылка для скачивания, активирующая вирус.

Атаки технического характера не столь страшны для физического здоровья, в отличие от атак психологических.

Слайд 8Например, психологическое программирование является методом однообразного или настойчивого воздействия на психику человека.

Цель такого воздействия – выработать алгоритм поведения и определенные образы мышления у «жертвы».

Слайд 9Примером психологического программирования может быть регулярная рассылка сообщений одной и той же

тематики (например, с предложением участия в каких-нибудь квестах бесплатно). Допустим, что школьник, получив предложение интересного и бесплатного времяпрепровождения в первый раз, его проигнорировал.

Однако, получив несколько похожих сообщений с предложением бесплатной апробации нового квеста, промо-акции квеста в честь каникул или акции «приведи друзей и пройди сам квест бесплатно», он, возможно, задумается и все же выполнит указанные действия в инструкции.

Слайд 10 За приведенными выше методами скрываются угрозы нового типа, к которым зачастую

не готовы ни семья, ни школа, ни, конечно, сами дети. Это и суицидальные «игры», группы в социальных сетях, различные форумы, это сайты, распространяющие информацию о наркотиках, порнографии, разжигающие национальную рознь. Это экстремисты и террористы, которые занимаются вербовкой молодежи через социальные сети и мессенджеры, используя все те же манипулятивные технологии: вызвать доверие, чем-то заинтересовать, поддержать непонятого родителями, сверстниками, учителями подроста, чем-то помочь, что-то купить, просто встретиться погулять.

Слайд 11Цель виртуального «знакомого-друга» проникнуть в мысли собеседника, стать частью его существования и

постепенно менять картину реальности, примеров тому множество. «Жертва» может долго не понимать, в какой «сети» она оказалась.

Слайд 12 Для обеспечения информационной безопасности детей перед нами стоит общая задача правильно

и оперативно оценить степень угрозы информации, которую они получают или передают.

Слайд 13Формирование основных навыков общения, отбора и обмена информацией возможно в различных формах:

«в процессе учебной деятельности; во внеурочных формах работы; в форме личного общения «взрослый – ребенок»; через консультирование и информирование».

Слайд 14Алгоритм обеспечение медиабезопасности детей и молодежи в сети интернет:

ШАГ ПЕРВЫЙ.

Формирование

осмысленного отношения к получаемой информации. Информационно-медийное сопровождение вожатской деятельности

ШАГ ВТОРОЙ.

Изучение нормативно-правовых документов по вопросам защиты детей от информации, причиняющих вред их здоровью и развитию.

Слайд 15ШАГ ТРЕТИЙ.

Обучение выявлению недостоверных или манипулятивных признаков информации на типичных примерах.

ШАГ ЧЕТВЕРТЫЙ.

Обучение основным технологиям противодействия недобросовестной информации.

Слайд 16ШАГ ПЯТЫЙ.

Обучение эффективному поиску дополнительной информации в сети интернет.

ШАГ ШЕСТОЙ.

Воспитание сетевого этикета.

Слайд 17Источник:

Информационно-медийное сопровождение вожатской деятельности: Методические рекомендации // Авторы-составители: Т. Н. Владимирова, А.

В. Фефелкина / Под общей редакцией Т. Н. Владимировой. – Москва: МПГУ, 2017. – 54 с.

Космический мир глазами детей

Космический мир глазами детей Образец оформления тетрадей

Образец оформления тетрадей Изготовление выкройки швейного изделия юбки

Изготовление выкройки швейного изделия юбки I тип слоговой структур фразы

I тип слоговой структур фразы Мөслим районы вәрәшбаш авылы мәчете портфолиосы

Мөслим районы вәрәшбаш авылы мәчете портфолиосы Этапы диагностики детей с РАС

Этапы диагностики детей с РАС Загадки Летнего сада

Загадки Летнего сада Рекомендации по подготовке к сдаче учебников в школьную библиотеку

Рекомендации по подготовке к сдаче учебников в школьную библиотеку Детская газета

Детская газета Правила игры, или зачем нужны домашние задания?

Правила игры, или зачем нужны домашние задания? Фестиваль Семья – суперсила России!. Проект К чему ребенка приучишь, то от него и получишь

Фестиваль Семья – суперсила России!. Проект К чему ребенка приучишь, то от него и получишь Реализация различных направлений воспитательной работы через деятельность детских общественных объединений

Реализация различных направлений воспитательной работы через деятельность детских общественных объединений Отчет по производственной практике. ООО Бурятзолото .Зун-Холбинское месторождение

Отчет по производственной практике. ООО Бурятзолото .Зун-Холбинское месторождение Рисование окружностями (1 класс)

Рисование окружностями (1 класс) Мир начинается с мамы

Мир начинается с мамы Гигиена

Гигиена Сова. Поделка из природных материалов

Сова. Поделка из природных материалов Характеристики модели паруса, алгоритм ее создания

Характеристики модели паруса, алгоритм ее создания Коллективная работа учеников 5 класса

Коллективная работа учеников 5 класса Анализ развития конкурентной среды в сфере дополнительного образования детей в Российской Федерации

Анализ развития конкурентной среды в сфере дополнительного образования детей в Российской Федерации Открытка ко Дню России

Открытка ко Дню России По следам квеста. Петрозаводский городской округ

По следам квеста. Петрозаводский городской округ Qviz. Создание условий для развития интеллектуальных способностей школьников

Qviz. Создание условий для развития интеллектуальных способностей школьников Найди слова среди путаницы

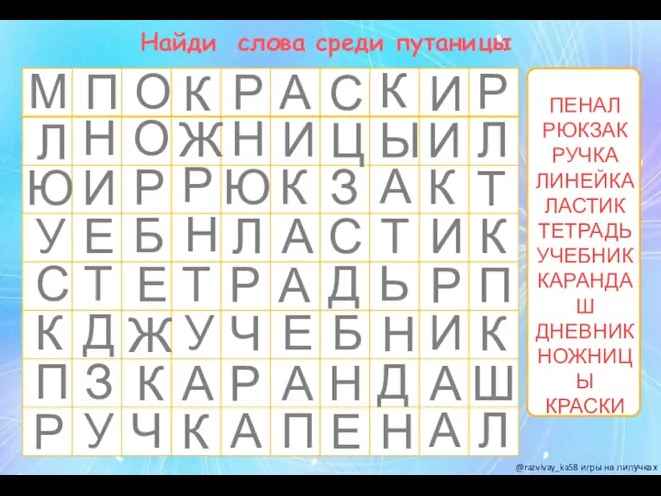

Найди слова среди путаницы Народные промыслы России. Практическое пособие для раскрашивания учащимися начальной школы

Народные промыслы России. Практическое пособие для раскрашивания учащимися начальной школы Объемное конструирование

Объемное конструирование Шәфкатьлелек бизи кешене

Шәфкатьлелек бизи кешене Правила поведения в ДОУ для детей

Правила поведения в ДОУ для детей