Содержание

- 2. Зачем заниматься безопасностью приложений? Compliance/Регулятивные требования Собственно для безопасности PR, MC & Business Just for FUN

- 3. Регулятивные требования PCI DSS Требования к наличию защитных механизмов (аутентификация, разграничение доступа, шифрование) Требования к качеству

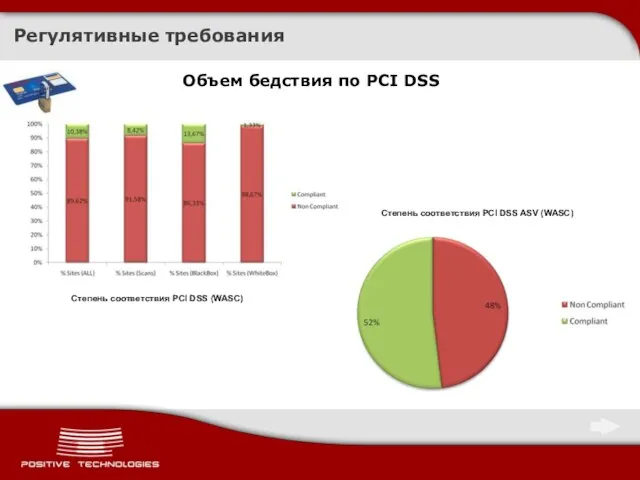

- 4. Регулятивные требования Объем бедствия по PCI DSS Степень соответствия PCI DSS (WASC) Степень соответствия PCI DSS

- 5. Нужно ли мне это?... Собственно безопасность

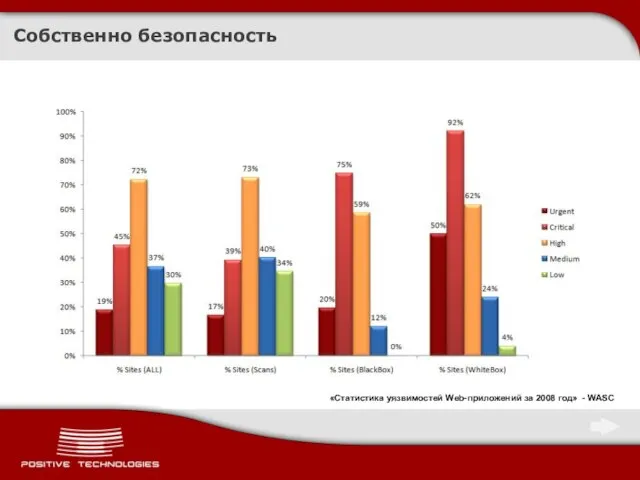

- 6. Собственно безопасность «Статистика уязвимостей Web-приложений за 2008 год» - WASC

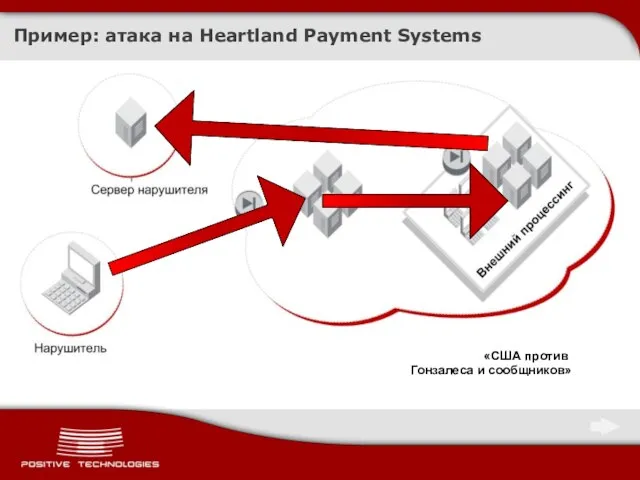

- 7. Пример: атака на Heartland Payment Systems «США против Гонзалеса и сообщников»

- 8. Сценарий Изучив компании из «Top 500», обнаружили уязвимости класса SQL Injection на Web-серверах трех из них

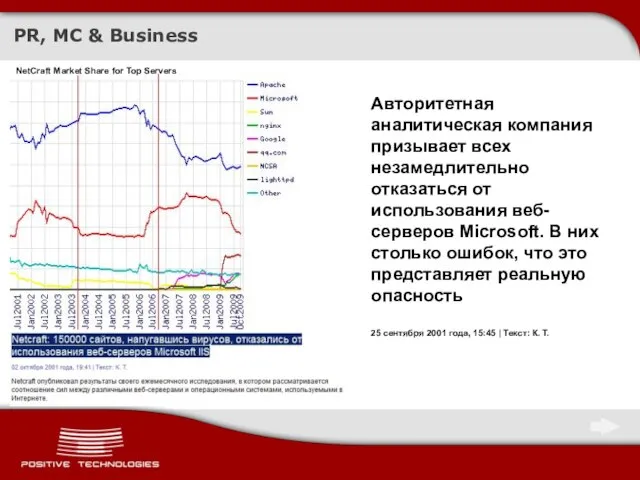

- 9. PR, MC & Business Демонстрация серьезного отношения к заказчику Удержание рынка Выход на новые рынки

- 10. PR, MC & Business NetCraft Market Share for Top Servers Авторитетная аналитическая компания призывает всех незамедлительно

- 11. Just for FUN Как правило, занимаются «чужой» безопасностью Исследователи, Аудиторы/пентестеры Злобные хакеры dud3 1'm g0nn@ +0

- 12. Безопасное Web-приложение Что такое «Безопасное Web-приложение?»

- 13. Безопасное Web-приложение Все очень, очень и очень тривиально…

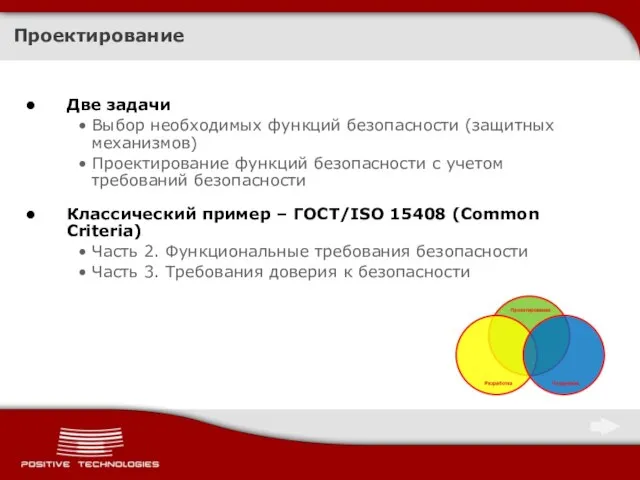

- 14. Проектирование Две задачи Выбор необходимых функций безопасности (защитных механизмов) Проектирование функций безопасности с учетом требований безопасности

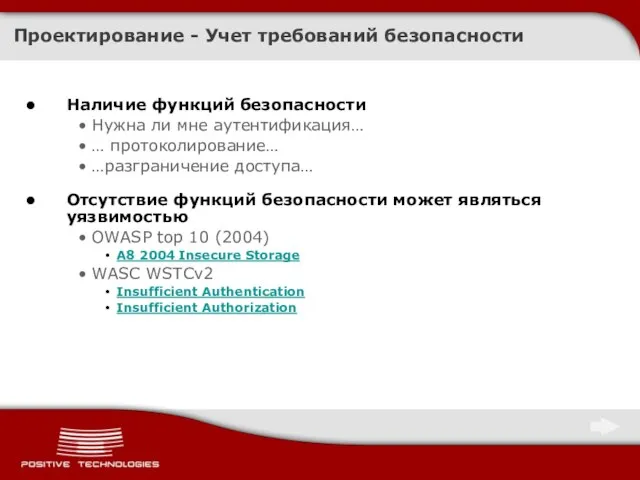

- 15. Проектирование - Учет требований безопасности Наличие функций безопасности Нужна ли мне аутентификация… … протоколирование… …разграничение доступа…

- 16. Проектирование - Источники Отраслевые/государственные и международные стандарты PCI DSS PA DSS 152 «ФЗ» - «Четырехкнижие» …

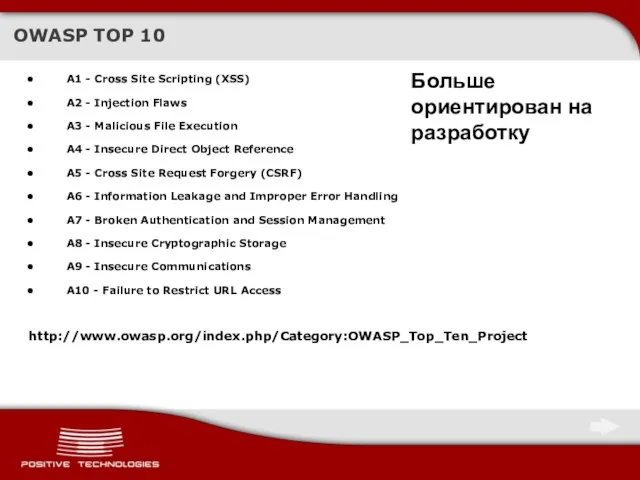

- 17. OWASP TOP 10 A1 - Cross Site Scripting (XSS) A2 - Injection Flaws A3 - Malicious

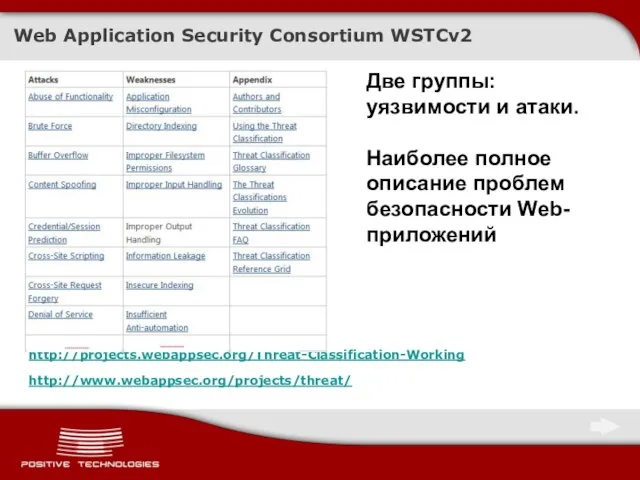

- 18. Web Application Security Consortium WSTCv2 http://projects.webappsec.org/Threat-Classification-Working http://www.webappsec.org/projects/threat/ Две группы: уязвимости и атаки. Наиболее полное описание проблем

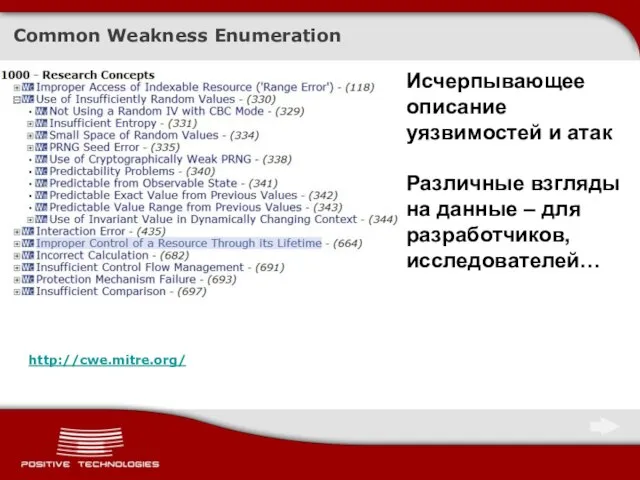

- 19. Common Weakness Enumeration http://cwe.mitre.org/ Исчерпывающее описание уязвимостей и атак Различные взгляды на данные – для разработчиков,

- 20. Разработка – реализация требований безопасности Наиболее распространенный источник проблем Недостаточная информированность разработчиков Ошибки Недостаточное тестирование Как

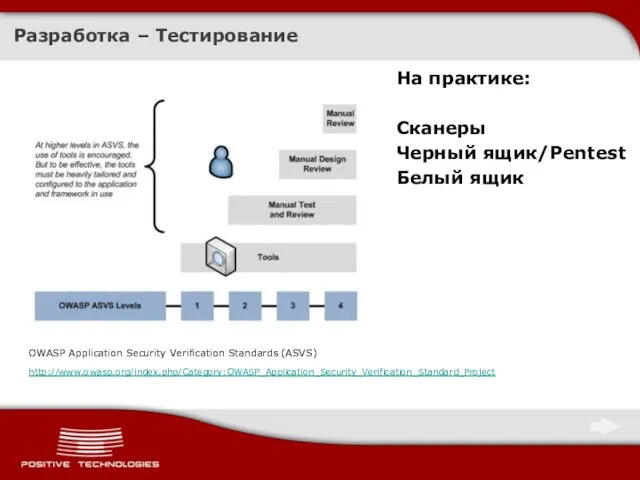

- 21. Разработка – Тестирование OWASP Application Security Verification Standards (ASVS) http://www.owasp.org/index.php/Category:OWASP_Application_Security_Verification_Standard_Project На практике: Сканеры Черный ящик/Pentest Белый

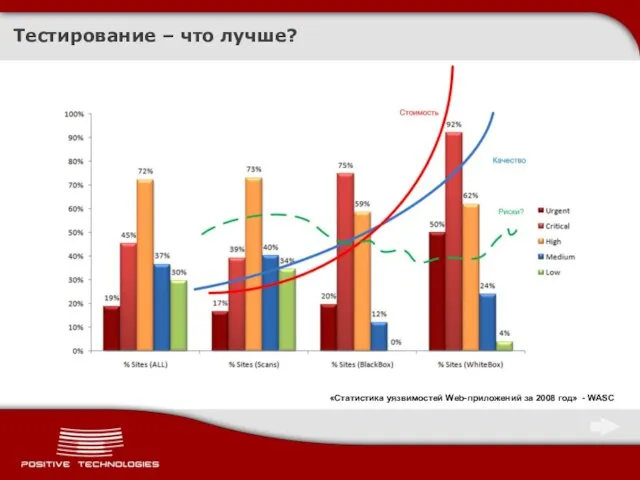

- 22. Тестирование – что лучше? «Статистика уязвимостей Web-приложений за 2008 год» - WASC

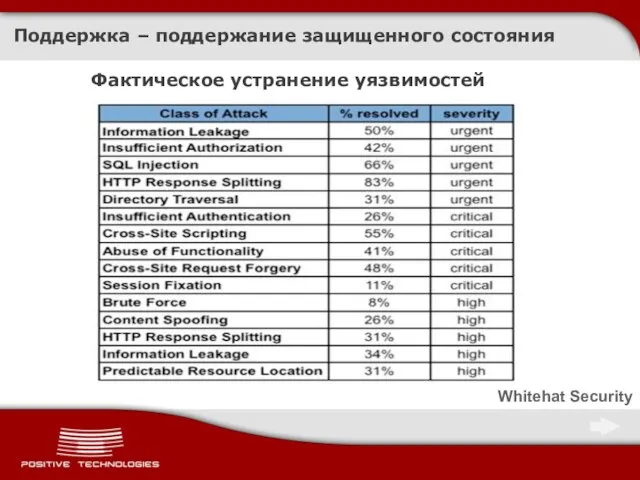

- 23. Поддержка – поддержание защищенного состояния Whitehat Security Фактическое устранение уязвимостей

- 24. Поддержка – уязвимости после «запуска» приложения Заказчик А что это такое? Договор на поддержку включает устранение

- 25. Поддержка – вовлеченные стороны Разработчик Получает информацию об уязвимостях Планирует устранение Устраняет Информирует заказчиков Исследователь Обнаруживает

- 26. Устранение уязвимостей – попытки формализации “Full Disclosure Policy (RFPolicy) v2.0”, Rain Forest Puppy http://www.wiretrip.net/rfp/policy.html Steven M.

- 28. Скачать презентацию

Как вести себя в природе?!

Как вести себя в природе?! А.С.Пушкин Царскосельский Лицей

А.С.Пушкин Царскосельский Лицей Исторические личности в повести А.С.Пушкина «Капитанская дочка»

Исторические личности в повести А.С.Пушкина «Капитанская дочка» Долгих Станислав

Долгих Станислав Пистолетный выстрел, убивший Пушкина, пробудил душу Лермонтова. Он написал энергическую оду. А.И.Герцен.

Пистолетный выстрел, убивший Пушкина, пробудил душу Лермонтова. Он написал энергическую оду. А.И.Герцен. В семействе Ola! Daily теперь представлены 3 типа прокладок: 1.Ola! Daily – прокладки из 100% целлюлозы 2. Ola! Daily Deo – ароматизированные прокладк

В семействе Ola! Daily теперь представлены 3 типа прокладок: 1.Ola! Daily – прокладки из 100% целлюлозы 2. Ola! Daily Deo – ароматизированные прокладк Программа трансформации блока управления персоналом в Госкорпорации «Росатом» и ее организациях

Программа трансформации блока управления персоналом в Госкорпорации «Росатом» и ее организациях Модели атомов Опыт Резерфорда

Модели атомов Опыт Резерфорда ВКР: Критерии и показатели качества обслуживания на предприятиях общественного питания

ВКР: Критерии и показатели качества обслуживания на предприятиях общественного питания 2 лекция по муницип.праву 2019

2 лекция по муницип.праву 2019 Презентация на тему Составление предложений из слов 1 класс

Презентация на тему Составление предложений из слов 1 класс  Круїзна діяльність в Україні

Круїзна діяльність в Україні Филимоновская игрушка

Филимоновская игрушка Определение последовательности намотки нитки на шпульку

Определение последовательности намотки нитки на шпульку жизнь и творчество Василия макаровича Шукшина

жизнь и творчество Василия макаровича Шукшина СЛУЖБА СКОРОЙ МЕДИЦИНСКОЙ ПОМОЩИ В СИСТЕМЕ ОМС

СЛУЖБА СКОРОЙ МЕДИЦИНСКОЙ ПОМОЩИ В СИСТЕМЕ ОМС Готовимся к внедрению стандартов второго поколения

Готовимся к внедрению стандартов второго поколения Основные понятия теории вероятности

Основные понятия теории вероятности "Требования к светоотражающей маркировке и задним опознавательным знакам в правилах ЕЭК ООН и Техническом регламенте о безопасн

"Требования к светоотражающей маркировке и задним опознавательным знакам в правилах ЕЭК ООН и Техническом регламенте о безопасн Презентация 2019

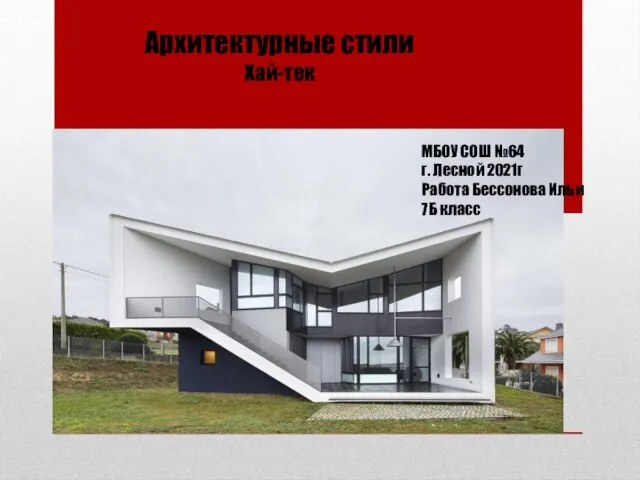

Презентация 2019 Архитектурные стили. Хай-тек

Архитектурные стили. Хай-тек Технологический запас организации. Норма оборотных средств

Технологический запас организации. Норма оборотных средств “Путь в десять тысяч ли всегда начинается с первого шага”

“Путь в десять тысяч ли всегда начинается с первого шага” Использование ИКТ на уроках географии

Использование ИКТ на уроках географии Наши дела 2020

Наши дела 2020 Мосты в искусстве

Мосты в искусстве Моменты счастья. Фотоконкурс

Моменты счастья. Фотоконкурс Охрана растений

Охрана растений