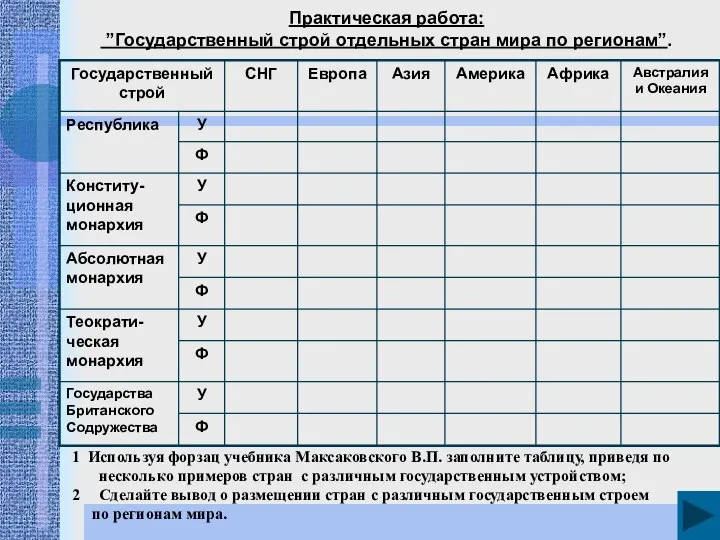

Содержание

- 2. О компании Positive Technologies Специализация компании – анализ и поиск уязвимостей компьютерных систем. Лицензиат ФСТЭК, ФСБ,

- 3. Клиенты компании

- 4. ПРАКТИКА АНАЛИЗА ЗАЩИЩЕННОСТИ

- 5. Наиболее вероятные пути проникновения Социальная инженерия в сочетании с уязвимостями рабочих мест пользователей Использование уязвимостей в

- 6. Люди и их рабочие места Письма с интересным заголовком Список увольняемых 2009 год.doc Премиальные выплаты.pdf 100

- 7. Защищенность Web-приложений 1,5 процента легальных сайтов в интернете взломано и используется для установки вредоносного ПО. Более

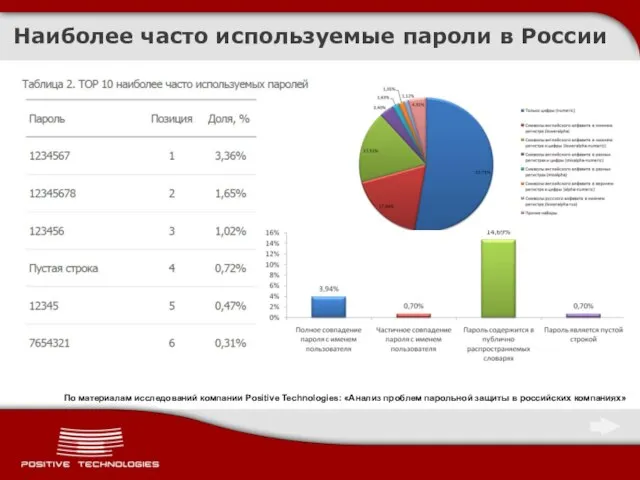

- 8. Наиболее часто используемые пароли в России По материалам исследований компании Positive Technologies: «Анализ проблем парольной защиты

- 9. Мировая статистика 74% инцидентов – результат внешних атак 83% атак не требовало высокой квалификации нарушителя В

- 10. В чем причина?

- 11. Признаки «бумажной безопасности» Отсутствует контроль настроек ИТ-систем. Политики реализованы только в виде регламентирующих документов. Как они

- 12. Прогнозирование угроз. Gartner - 2005 Год.

- 13. Резюме. Преобладание «бумажной» безопасности над реальной Обеспечение «реальной» безопасности не является первостепенным вопросом для руководства служб

- 14. Основная предпосылка Безопасность невозможна без порядка в ИТ Порядок в ИТ трудно навести без технических стандартов

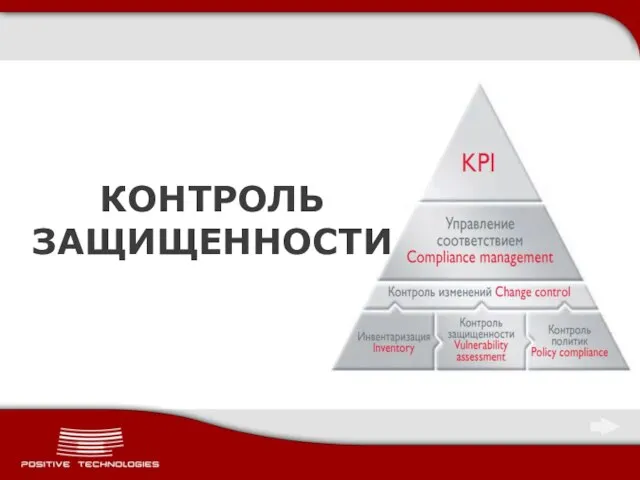

- 15. Концепция Реальная безопасность Контроль технических политик Инвентаризация технических активов Контроль изменений, KPI Контроль защищенности

- 16. СИСТЕМА КОНТРОЛЯ ЗАЩИЩЕННОСТИ И СООТВЕТСТВИЯ ТЕХНИЧЕСКИМ ПОЛИТИКАМ MaxPatrol

- 17. Подход к «реальной безопасности» на базе MaxPatrol

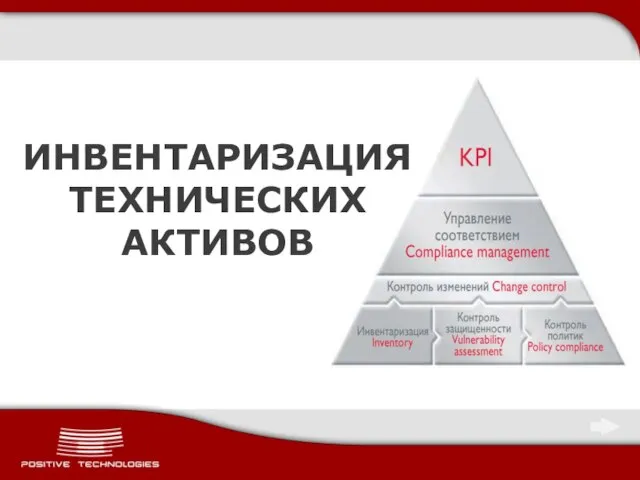

- 18. ИНВЕНТАРИЗАЦИЯ ТЕХНИЧЕСКИХ АКТИВОВ

- 19. Инвентаризация. Внешний периметр: Определить перечень узлов и приложений Выявить нелигитимные службы (Web-сервера, сетевое оборудование) Инвентаризировать внешние

- 20. Инвентаризация. Собрать конфигурацию всех узлов сети: Рабочие станции (перечень установленного ПО, лицензионность ПО, локальные администраторы, внешние

- 21. КОНТРОЛЬ ЗАЩИЩЕННОСТИ

- 22. Контроль защищенности – 5 в одном Сетевой сканнер Network scanner Тестирование на проникновение Penetration test Сканер

- 23. Контроль защищенности Vulnerability management. Контроль управления уязвимостями. Порядка 15000 уязвимостей в Базе Знаний Ежедневное обновление БД

- 24. КОНТРОЛЬ ПОЛИТИК

- 25. MaxPatrol. База знаний Встроенные технические стандарты Cisco, Nortel… MS Windows, Active Directory, Exchange… Linux, Solaris,HP-UX… Microsoft

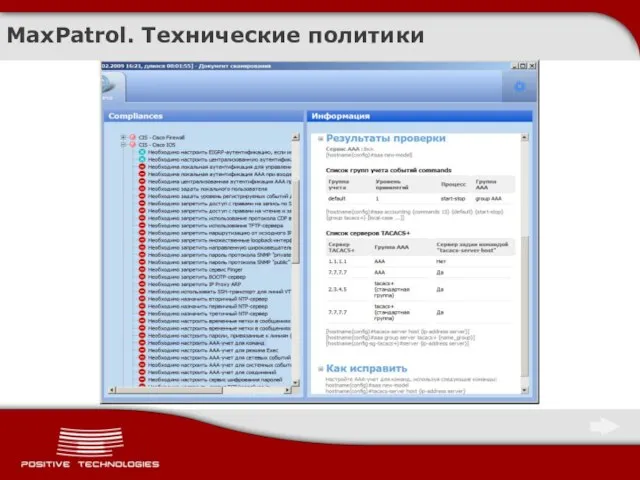

- 26. MaxPatrol. Технические политики

- 27. УПРАВЛЕНИЕ СООТВЕТСТВИЕМ

- 28. Контроль соблюдения стандартов Compliance management. Контроль соответствия стандартам. Определили технические стандарты для ключевых систем Согласовали их

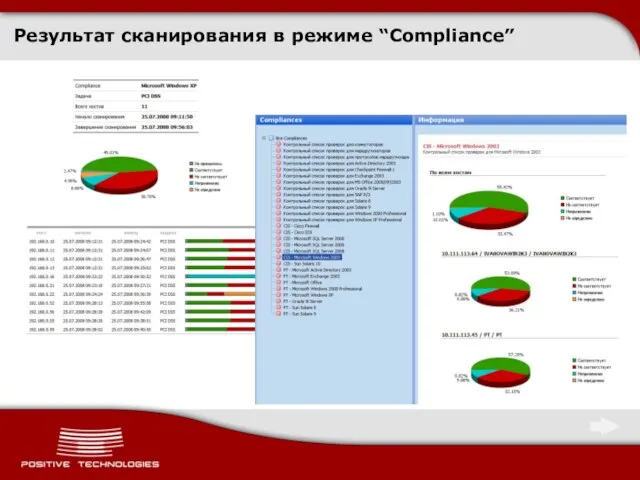

- 29. Результат сканирования в режиме “Compliance”

- 30. Контроль эффективности. KPI Конфигурируемый набор метрик безопасности Метрики могут рассчитываться для различных групп узлов и подразделений

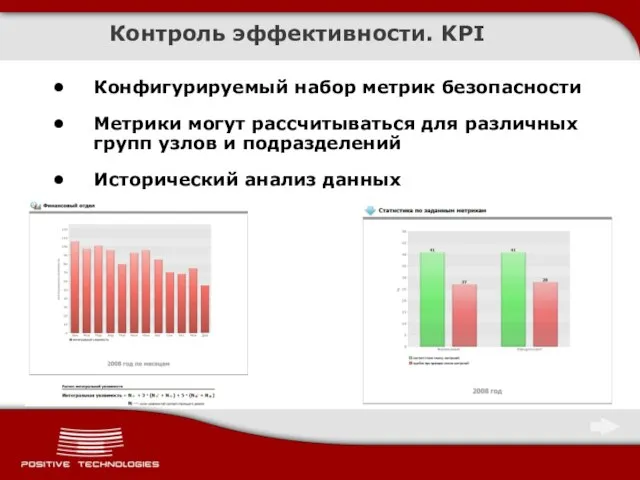

- 31. Центр контроля защищенности на основе MaxPatrol

- 33. Скачать презентацию

Проект Моё лицо

Проект Моё лицо Презентация на тему Компетенция должностных лиц по выявлению АП

Презентация на тему Компетенция должностных лиц по выявлению АП  Повестка родительского собрания от 26.01.2012года 1. Итоги 2 четверти 2. Задачи на 3 четверть 3. Знание и учёт возрастных особеннос

Повестка родительского собрания от 26.01.2012года 1. Итоги 2 четверти 2. Задачи на 3 четверть 3. Знание и учёт возрастных особеннос Презентация на тему Национальные костюмы народов России

Презентация на тему Национальные костюмы народов России Единицы площади. Обобщение

Единицы площади. Обобщение Программа добровольного медицинского страхования Доктор РЕСО. Екатеринбург

Программа добровольного медицинского страхования Доктор РЕСО. Екатеринбург Исследование бетонных конструкций методом ультразвукового зондирования поверхностного слоя

Исследование бетонных конструкций методом ультразвукового зондирования поверхностного слоя Великий русский писатель К.Д.Ушинский.

Великий русский писатель К.Д.Ушинский. ИНДИВИДУАЛЬНЫЕ СРЕДСТВА ЗАЩИТЫ (СИЗ)

ИНДИВИДУАЛЬНЫЕ СРЕДСТВА ЗАЩИТЫ (СИЗ) Микробиология на службе человека

Микробиология на службе человека Этюды овощей и фруктов. Живопись

Этюды овощей и фруктов. Живопись Применение солнечной энергетики в городском хозяйстве Москвы

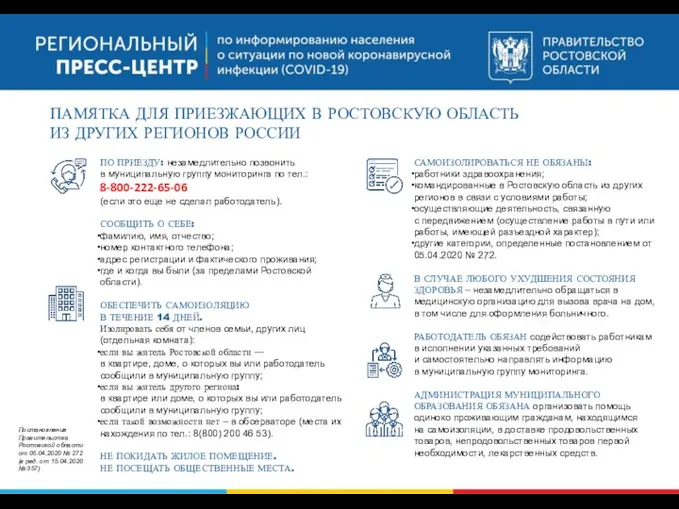

Применение солнечной энергетики в городском хозяйстве Москвы Памятка для приезжающих в Ростовскую область из других регионов России

Памятка для приезжающих в Ростовскую область из других регионов России Текстология. Атрибуция текста, работа с рукописями

Текстология. Атрибуция текста, работа с рукописями 461 Спаситель мой живёт!

461 Спаситель мой живёт! Общая управленческая практика

Общая управленческая практика Вент& Винт. Вентиляционное оборудование

Вент& Винт. Вентиляционное оборудование Презентація_1662705410

Презентація_1662705410 1c7a5f862b5d4d6fb943f08d0af3ce8e

1c7a5f862b5d4d6fb943f08d0af3ce8e Направление Москва Юг. Дирекция Москва

Направление Москва Юг. Дирекция Москва Тематический семинар

Тематический семинар Бумажные картины Карлоса Мейра

Бумажные картины Карлоса Мейра Типы химических реакций

Типы химических реакций Презентация на тему Породы кроликов (4 класс)

Презентация на тему Породы кроликов (4 класс) Научно-практическая конференция 18 мая 2005г. Я – исследователь! Я открываю мир! МОУ Гимназия 30 им.Музалева Д.Н.

Научно-практическая конференция 18 мая 2005г. Я – исследователь! Я открываю мир! МОУ Гимназия 30 им.Музалева Д.Н. Такие разные мосты

Такие разные мосты Презентация на тему Русский язык

Презентация на тему Русский язык Концепция IOI

Концепция IOI