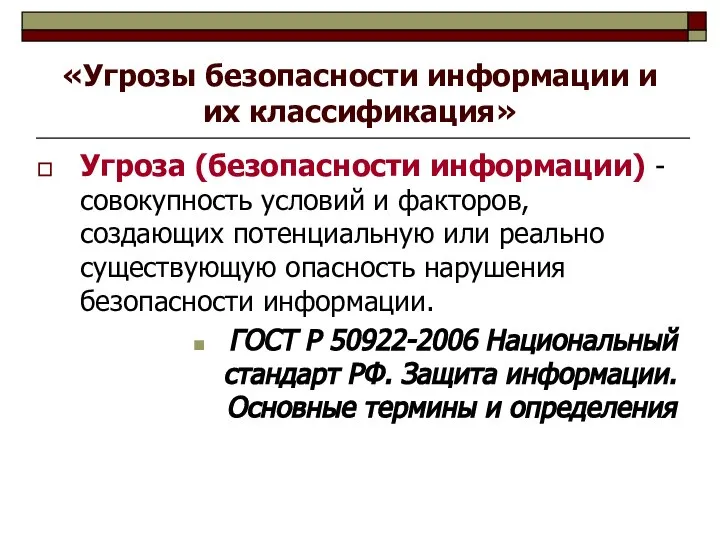

Слайд 2«Угрозы безопасности информации и их классификация»

Угроза (безопасности информации) - совокупность условий и

факторов, создающих потенциальную или реально существующую опасность нарушения безопасности информации.

ГОСТ Р 50922-2006 Национальный стандарт РФ. Защита информации. Основные термины и определения

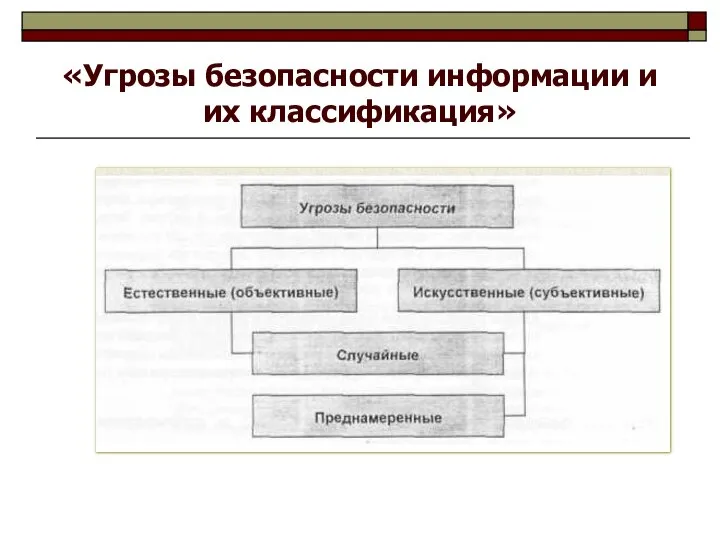

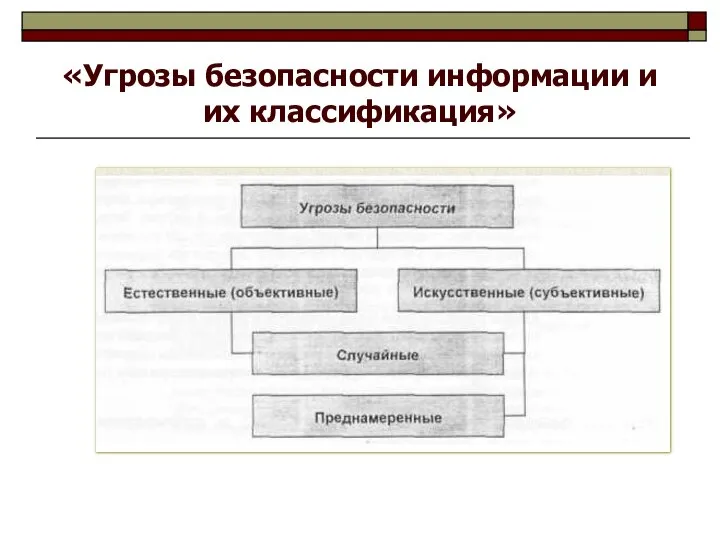

Слайд 3«Угрозы безопасности информации и их классификация»

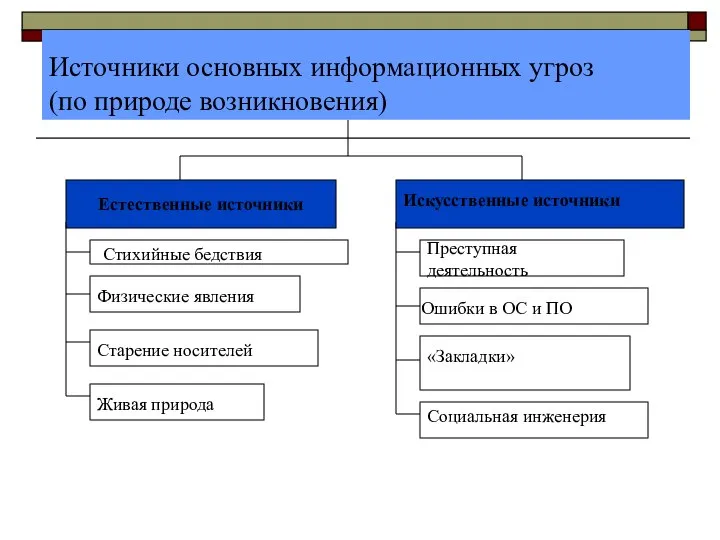

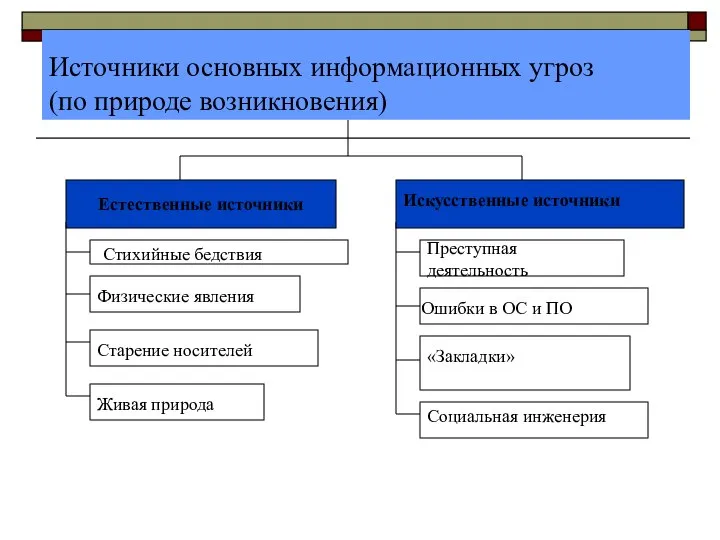

Слайд 4Источники основных информационных угроз

(по природе возникновения)

Естественные источники

Искусственные источники

Стихийные бедствия

Физические явления

Старение носителей

Живая природа

Преступная

деятельность

Ошибки в ОС и ПО

«Закладки»

Социальная инженерия

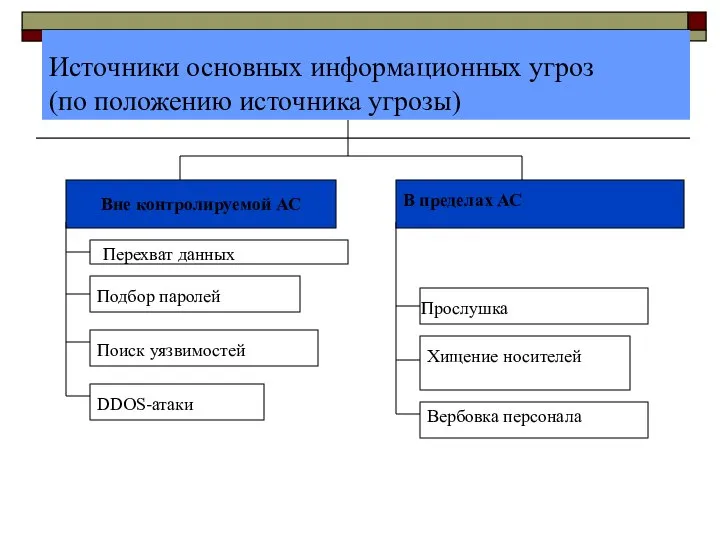

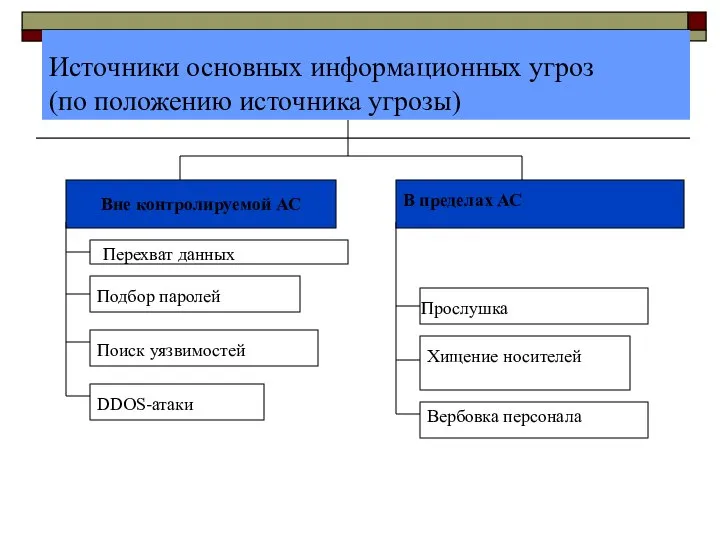

Слайд 5Источники основных информационных угроз

(по положению источника угрозы)

Вне контролируемой АС

В пределах АС

Перехват данных

Подбор

паролей

Поиск уязвимостей

DDOS-атаки

Прослушка

Хищение носителей

Вербовка персонала

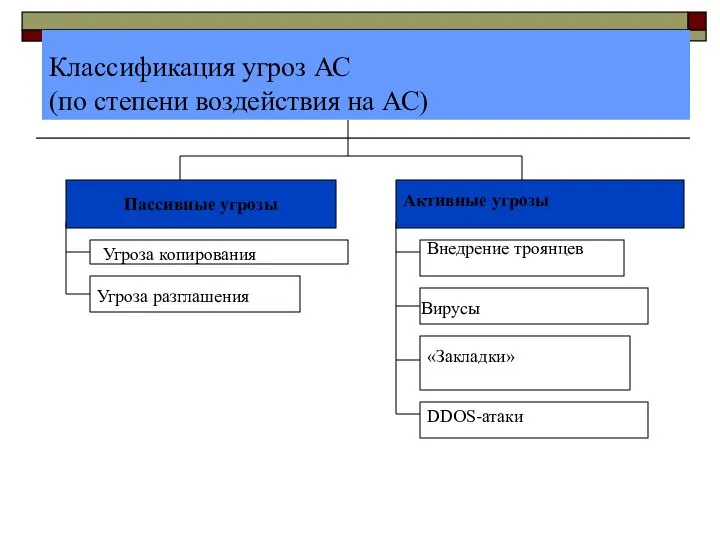

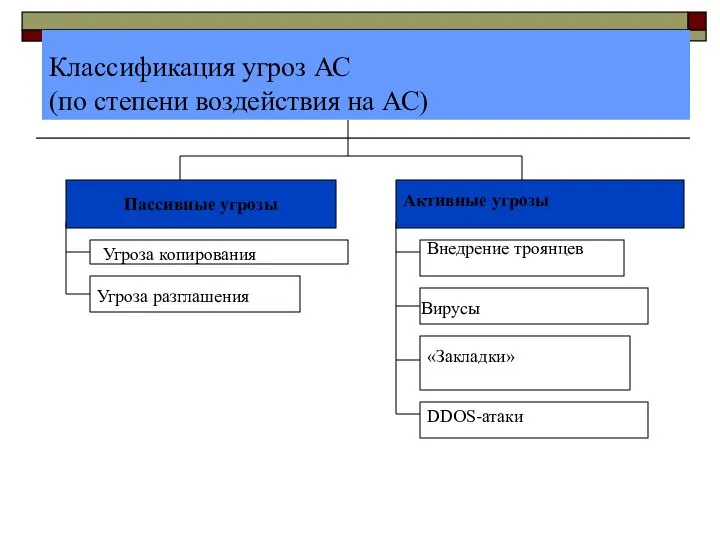

Слайд 6Классификация угроз АС

(по степени воздействия на АС)

Пассивные угрозы

Активные угрозы

Угроза копирования

Угроза разглашения

Внедрение

троянцев

Вирусы

«Закладки»

DDOS-атаки

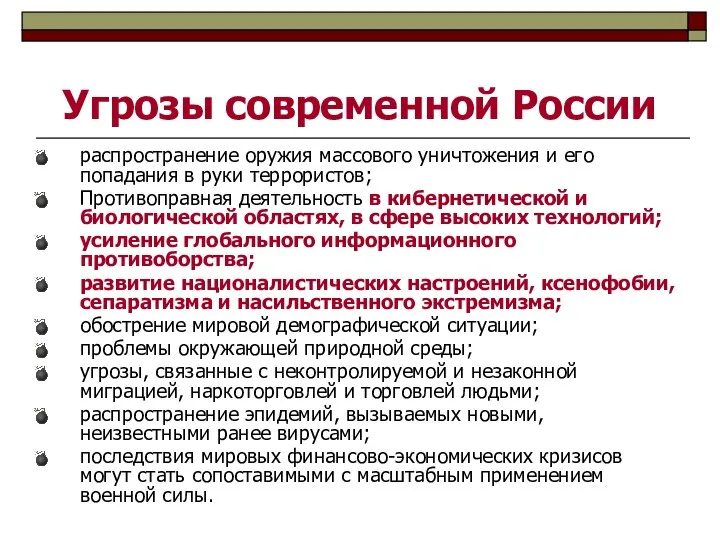

Слайд 7Угрозы современной России

распространение оружия массового уничтожения и его попадания в руки террористов;

Противоправная

деятельность в кибернетической и биологической областях, в сфере высоких технологий;

усиление глобального информационного противоборства;

развитие националистических настроений, ксенофобии, сепаратизма и насильственного экстремизма;

обострение мировой демографической ситуации;

проблемы окружающей природной среды;

угрозы, связанные с неконтролируемой и незаконной миграцией, наркоторговлей и торговлей людьми;

распространение эпидемий, вызываемых новыми, неизвестными ранее вирусами;

последствия мировых финансово-экономических кризисов могут стать сопоставимыми с масштабным применением военной силы.

Слайд 9Угроза реализуется в виде атаки, в результате чего и происходит нарушение безопасности

информации.

Основные виды нарушения безопасности информации:

нарушение конфиденциальности;

нарушение целостности;

нарушение доступности.

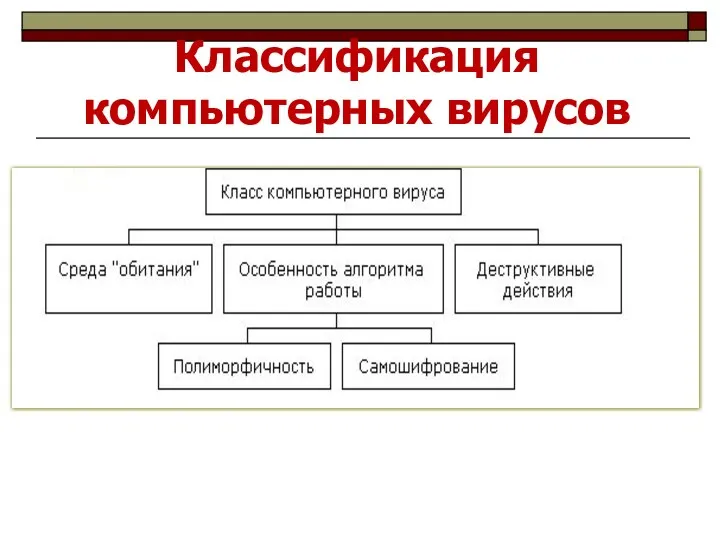

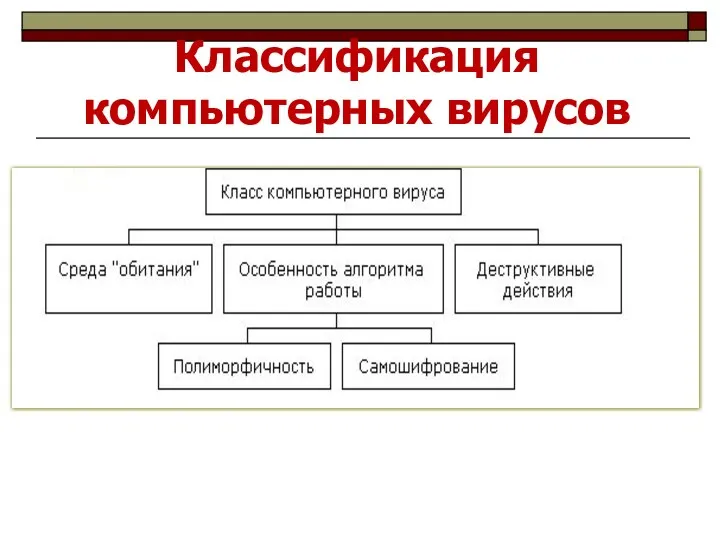

Слайд 10Классификация компьютерных вирусов

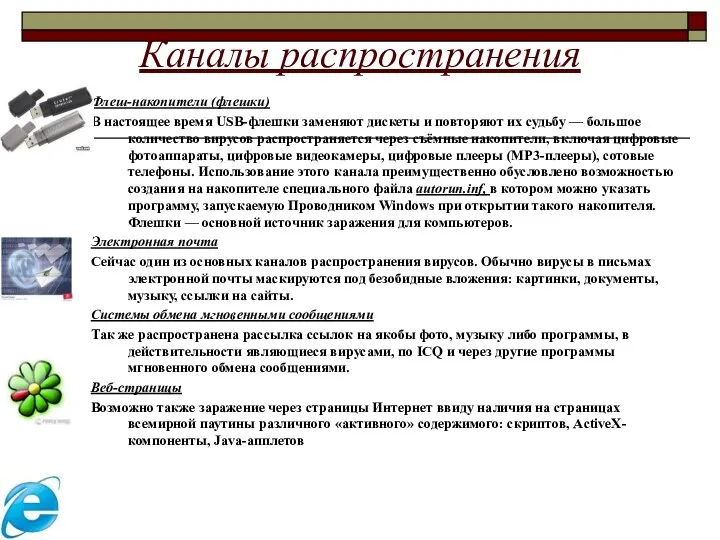

Слайд 12Каналы распространения

Флеш-накопители (флешки)

В настоящее время USB-флешки заменяют дискеты и повторяют их

судьбу — большое количество вирусов распространяется через съёмные накопители, включая цифровые фотоаппараты, цифровые видеокамеры, цифровые плееры (MP3-плееры), сотовые телефоны. Использование этого канала преимущественно обусловлено возможностью создания на накопителе специального файла autorun.inf, в котором можно указать программу, запускаемую Проводником Windows при открытии такого накопителя. Флешки — основной источник заражения для компьютеров.

Электронная почта

Сейчас один из основных каналов распространения вирусов. Обычно вирусы в письмах электронной почты маскируются под безобидные вложения: картинки, документы, музыку, ссылки на сайты.

Системы обмена мгновенными сообщениями

Так же распространена рассылка ссылок на якобы фото, музыку либо программы, в действительности являющиеся вирусами, по ICQ и через другие программы мгновенного обмена сообщениями.

Веб-страницы

Возможно также заражение через страницы Интернет ввиду наличия на страницах всемирной паутины различного «активного» содержимого: скриптов, ActiveX-компоненты, Java-апплетов

Презентация на тему Дед Мороз и Санта Клаус

Презентация на тему Дед Мороз и Санта Клаус Сервис Карьерный навигатор

Сервис Карьерный навигатор «Документооборот Проф»

«Документооборот Проф» Методическое объединение учителей русского языка и литературы Ленинского района г. Екатеринбурга

Методическое объединение учителей русского языка и литературы Ленинского района г. Екатеринбурга Предмет и метод гражданскоправового регулирования. Отношения, регулируемые гражданским законодательством

Предмет и метод гражданскоправового регулирования. Отношения, регулируемые гражданским законодательством RuProTec

RuProTec English presentation SPORT

English presentation SPORT Как хлеб на стол к нам пришел?

Как хлеб на стол к нам пришел? Рыба под картошкой

Рыба под картошкой Сказки А.С. Пушкина

Сказки А.С. Пушкина Организация процесса тестирования в Agile команде с помощью квадрантов тестирования. - презентация

Организация процесса тестирования в Agile команде с помощью квадрантов тестирования. - презентация Ведомственная целевая программауправления по труду и социальным вопросам Тверской области на 2008-2010 годы

Ведомственная целевая программауправления по труду и социальным вопросам Тверской области на 2008-2010 годы Комбинаторика. Комбинаторное правило умножения

Комбинаторика. Комбинаторное правило умножения Господи, прости. Воскресенье прощённое

Господи, прости. Воскресенье прощённое Поверхностные модели построенные по кинематическому принципу

Поверхностные модели построенные по кинематическому принципу Шаблон описания мероприятия

Шаблон описания мероприятия Перо Жар-птицы

Перо Жар-птицы Проблемы и достижения современного кинематографа

Проблемы и достижения современного кинематографа Картина «Нежность»

Картина «Нежность» Понедельник - встреча Масленницы

Понедельник - встреча Масленницы Высокая педагогическая культура – условие успешной профессиональной деятельности учителя

Высокая педагогическая культура – условие успешной профессиональной деятельности учителя Роль классного руководителя в становлении классного коллектива

Роль классного руководителя в становлении классного коллектива Здоровьесберегающие технологии в педагогическом процессе ДОУ

Здоровьесберегающие технологии в педагогическом процессе ДОУ Выставка марийских национальных костюмов

Выставка марийских национальных костюмов Нанесение размеров с учётом формы предмета

Нанесение размеров с учётом формы предмета Herzlich Willkommen bei der Verlag ANDERSON“

Herzlich Willkommen bei der Verlag ANDERSON“ ТЕОРИЯ КУЛЬТУРЫ

ТЕОРИЯ КУЛЬТУРЫ  НАЗВАНИЕ ПРОЕКТА и наименование кластера туризм сельское хозяйство лесной комплекс ЖКХ, строительство и благоустройство социаль

НАЗВАНИЕ ПРОЕКТА и наименование кластера туризм сельское хозяйство лесной комплекс ЖКХ, строительство и благоустройство социаль