Конференция "152 ФЗ – основные ловушки и способы разминирования". Обобщенный опыт для тех у кого «конь не валялся» и нет лишних мил

Содержание

- 2. Каковы требования регуляторов? Учредительные документы Организационно - распорядительные документы Специальные документы в соответствии с требованиями закона

- 3. С чего начать ? Инициировать назначение ответственного лица и/или ответственного подразделения ! Создать и утвердить приказом

- 4. Создание карты персональных данных Задача данного этапа – получить полное понимание того, Где? Как? и Какие?

- 5. Сокращение перечня сведений составляющих персональные данные Прежде чем защищать какие-то сведения, составляющие персональные данные, нужно выяснить,

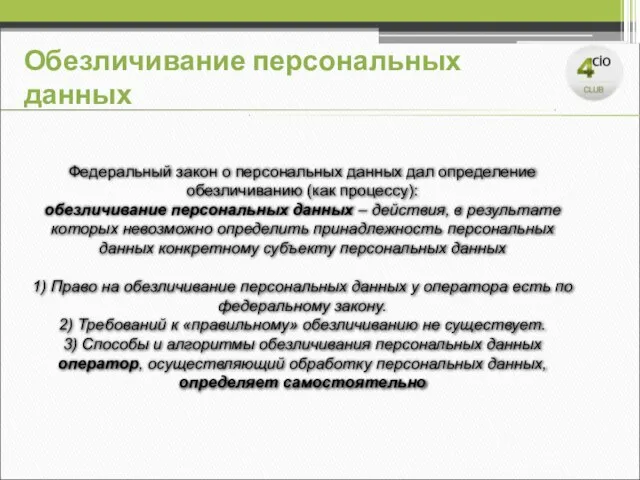

- 6. Обезличивание персональных данных Федеральный закон о персональных данных дал определение обезличиванию (как процессу): обезличивание персональных данных

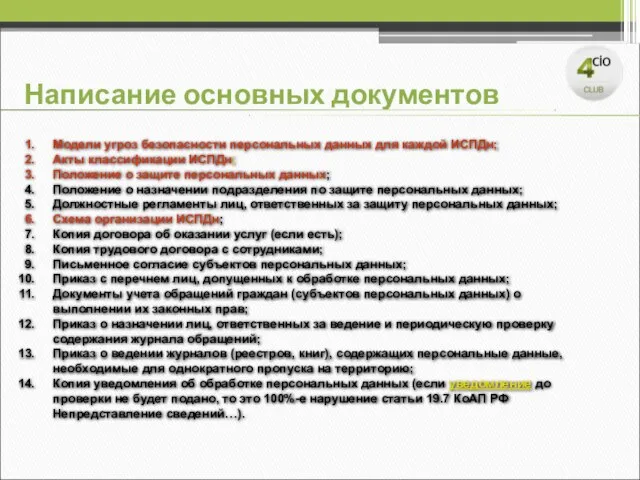

- 7. Написание основных документов Модели угроз безопасности персональных данных для каждой ИСПДн; Акты классификации ИСПДн; Положение о

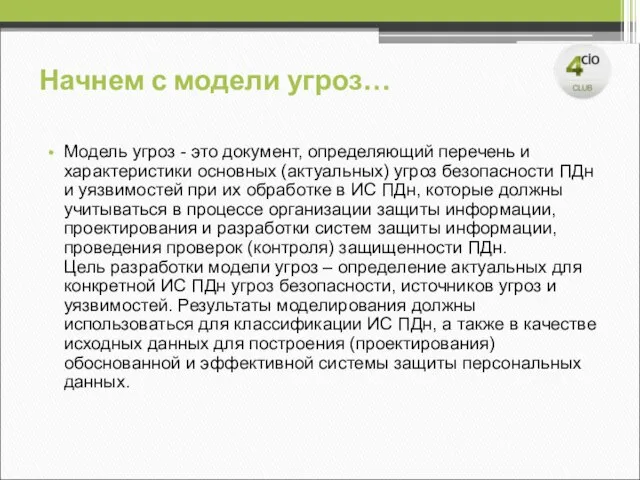

- 8. Начнем с модели угроз… Модель угроз - это документ, определяющий перечень и характеристики основных (актуальных) угроз

- 9. НТЦ «Сфера» http://www.ntc-sfera.ru/products/ Откуда ждать помощи ???

- 10. Программный комплекс WingDoc ПД . Программа имеет модульную архитектуру. В состав программы входят следующие модули: Модуль

- 11. Внимание! Заполнение сведений для модели угроз задача не тривиальная. Перед тем как приступить убедитесь в наличии

- 12. Удачи Вам в нелегком труде и плодотворной работы на сегодняшней конференции! Помните жизненный принцип воинов-самураев, «Делай,

- 14. Скачать презентацию

компания«Global Marketing»Ваше движение к лидерству!

компания«Global Marketing»Ваше движение к лидерству! Современные технологии инвестирования в крупный и высокодоходный бизнес Global Investment Block

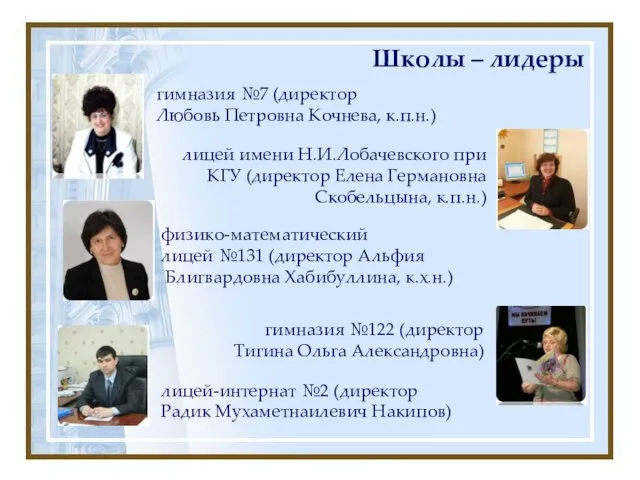

Современные технологии инвестирования в крупный и высокодоходный бизнес Global Investment Block Школы – лидеры

Школы – лидеры Программа восстановления экономического роста Вологодской области

Программа восстановления экономического роста Вологодской области Византийская и Восточная Европа в V – X веках

Византийская и Восточная Европа в V – X веках Псориатический артрит

Псориатический артрит ребования к проектно-сметной документации в рамках кредитного продукта Ипотечный кредит с льготной процентной ставкой

ребования к проектно-сметной документации в рамках кредитного продукта Ипотечный кредит с льготной процентной ставкой 20141113_ekologicheskiy_svetofor._ppt

20141113_ekologicheskiy_svetofor._ppt Реальность и фантазия в творчестве художника

Реальность и фантазия в творчестве художника Умножение одночленов. Возведение одночленов в степень

Умножение одночленов. Возведение одночленов в степень Презентация на тему Земля наш родной дом

Презентация на тему Земля наш родной дом Угадайте фильм по кадру

Угадайте фильм по кадру Prof. Igor Khmelinskii FCT, DQBF and CIQA – Universidade do Algarve Novosibirsk, 20/07/2007.

Prof. Igor Khmelinskii FCT, DQBF and CIQA – Universidade do Algarve Novosibirsk, 20/07/2007. СООБЩЕСТВО ИНТЕРНЕТ

СООБЩЕСТВО ИНТЕРНЕТ ?

? Неизвестное об известном

Неизвестное об известном Средняя линия треугольника

Средняя линия треугольника Комфортабельные автобусы

Комфортабельные автобусы Презентация на тему Экосистема озера (3 класс)

Презентация на тему Экосистема озера (3 класс) Фитотоксиканты и диверсионные агенты

Фитотоксиканты и диверсионные агенты Генетична , або генна інженерія

Генетична , або генна інженерія Материальная часть стрелкового оружия и ручных осколочных гранат

Материальная часть стрелкового оружия и ручных осколочных гранат Игра Five nights at Freddys

Игра Five nights at Freddys Парусники: история, принцип движения

Парусники: история, принцип движения Педагогический конфликт

Педагогический конфликт Инфраструктурный комплекс. Транспорт России

Инфраструктурный комплекс. Транспорт России Презентация на тему Удельный период русской истории (6 класс)

Презентация на тему Удельный период русской истории (6 класс) Особенности психического развития дошкольников с нарушениями интеллекта

Особенности психического развития дошкольников с нарушениями интеллекта