Слайд 2Суть технологии

Обеспечение защиты информации в СЭДО:

защита информационных ресурсов от порчи, полного

или частичного уничтожения в результате технических сбоев и чрезвычайных происшествий;

защита от несанкционированного доступа к данным.

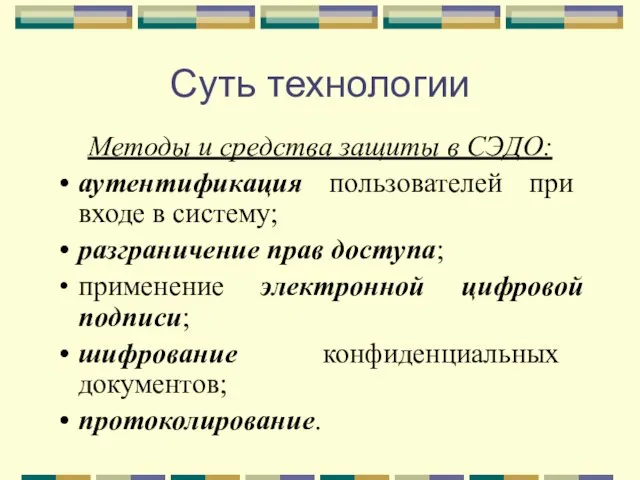

Слайд 3Суть технологии

Методы и средства защиты в СЭДО:

аутентификация пользователей при входе в систему;

разграничение прав доступа;

применение электронной цифровой подписи;

шифрование конфиденциальных документов;

протоколирование.

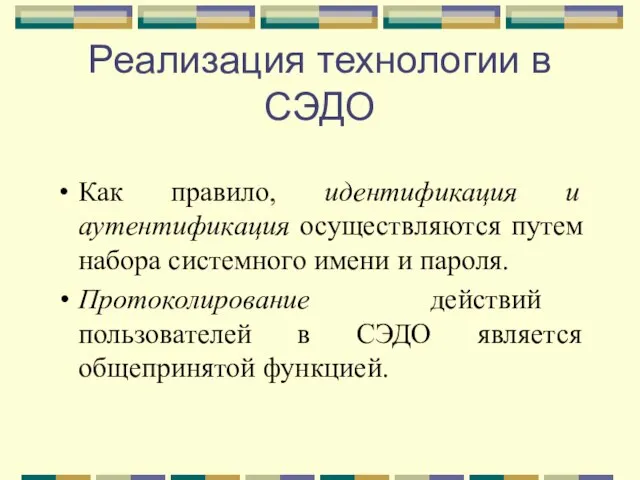

Слайд 4Реализация технологии в СЭДО

Как правило, идентификация и аутентификация осуществляются путем набора

системного имени и пароля.

Протоколирование действий пользователей в СЭДО является общепринятой функцией.

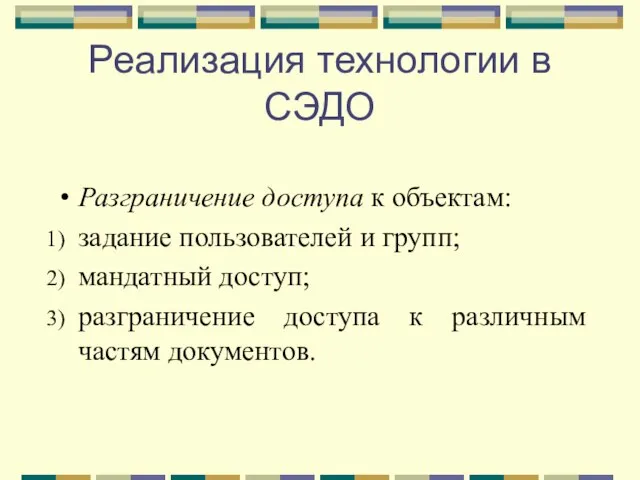

Слайд 5Реализация технологии в СЭДО

Разграничение доступа к объектам:

задание пользователей и групп;

мандатный доступ;

разграничение доступа

к различным частям документов.

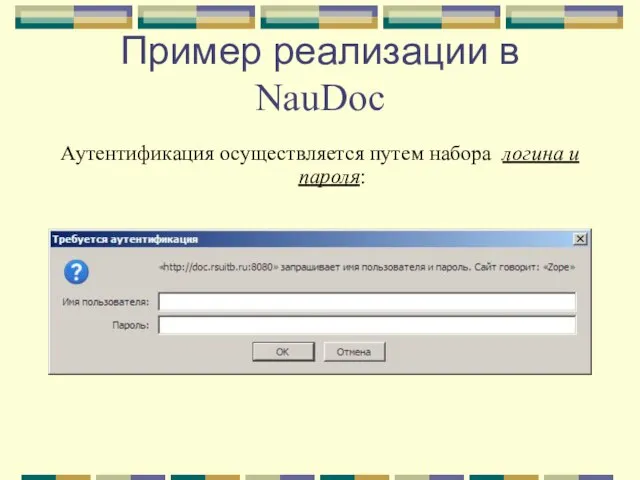

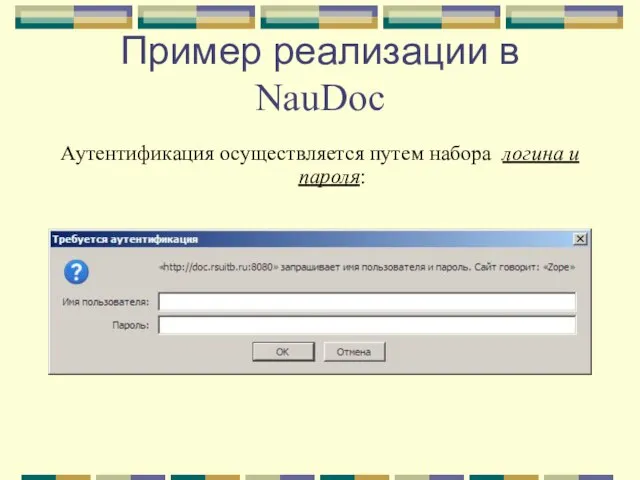

Слайд 7Пример реализации в NauDoc

Аутентификация осуществляется путем набора логина и пароля:

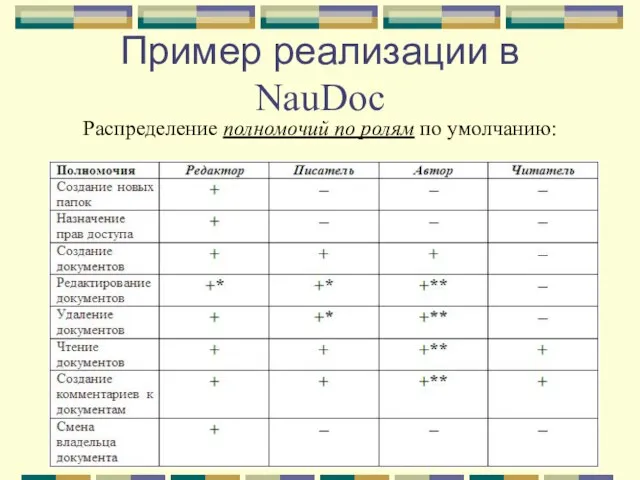

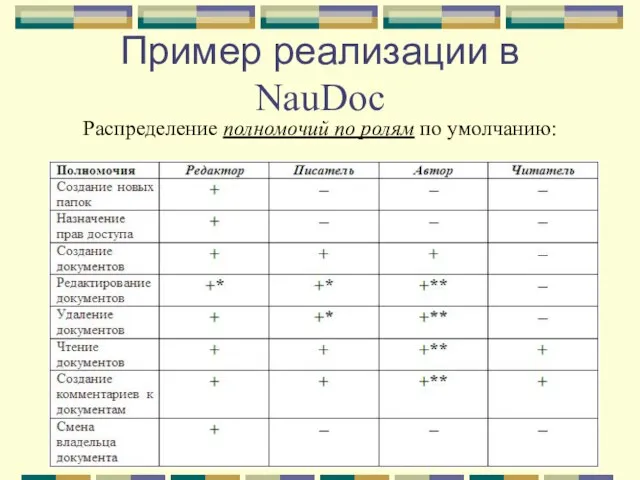

Слайд 8Пример реализации в NauDoc

Распределение полномочий по ролям по умолчанию:

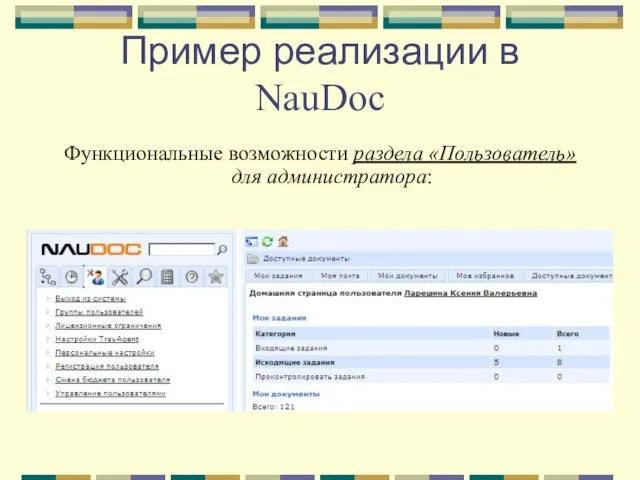

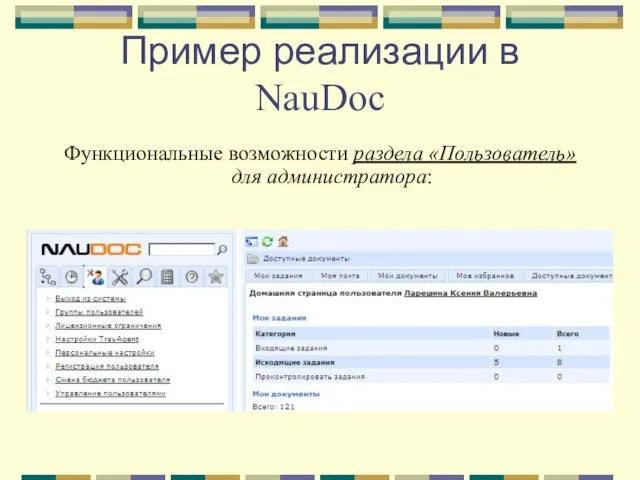

Слайд 9Пример реализации в NauDoc

Функциональные возможности раздела «Пользователь» для администратора:

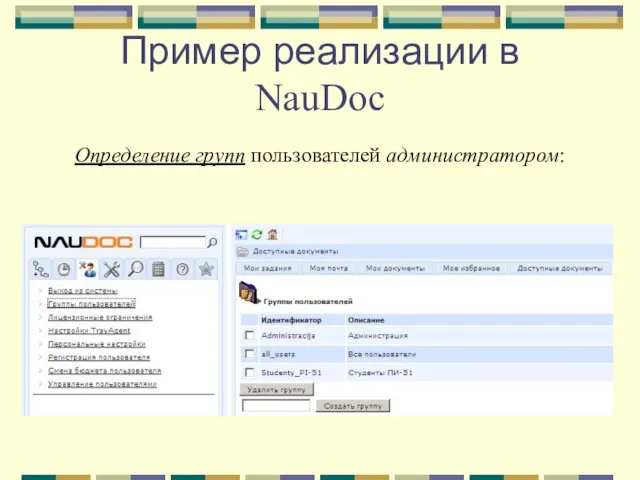

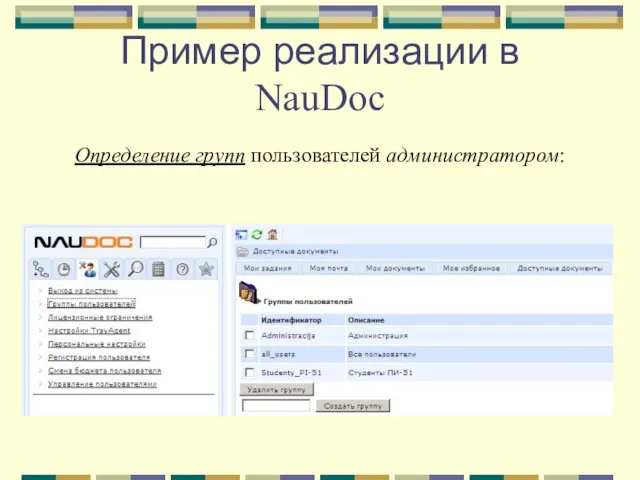

Слайд 10Пример реализации в NauDoc

Определение групп пользователей администратором:

Слайд 11Пример реализации в NauDoc

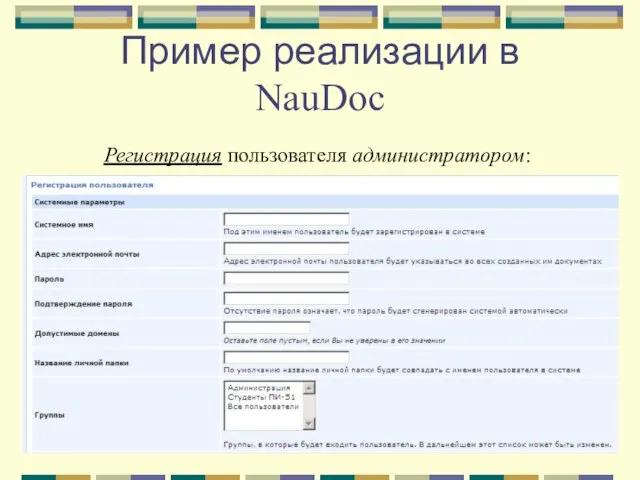

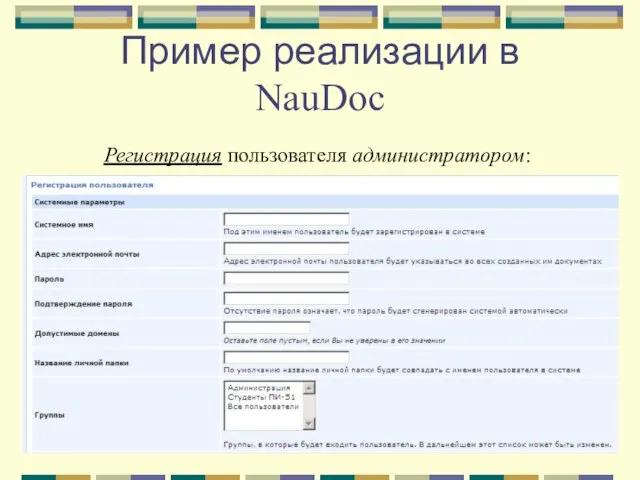

Регистрация пользователя администратором:

Слайд 12Пример реализации в NauDoc

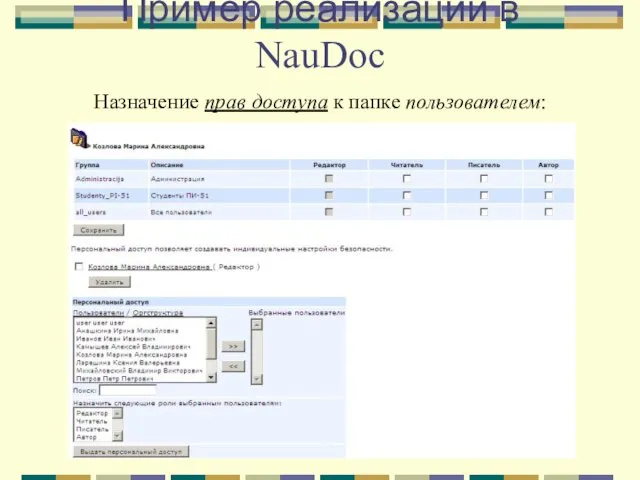

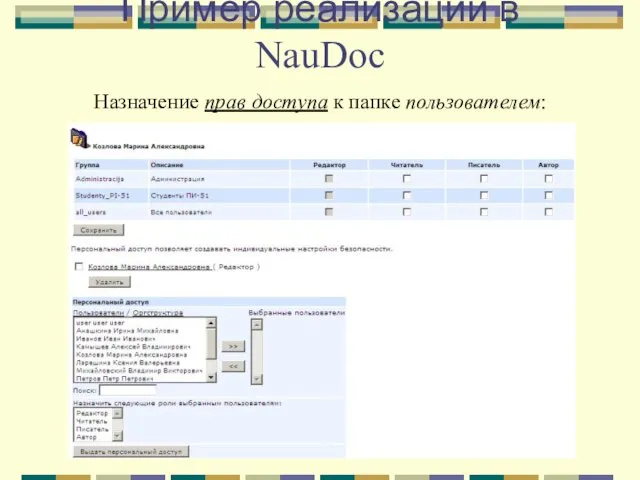

Назначение прав доступа к папке пользователем:

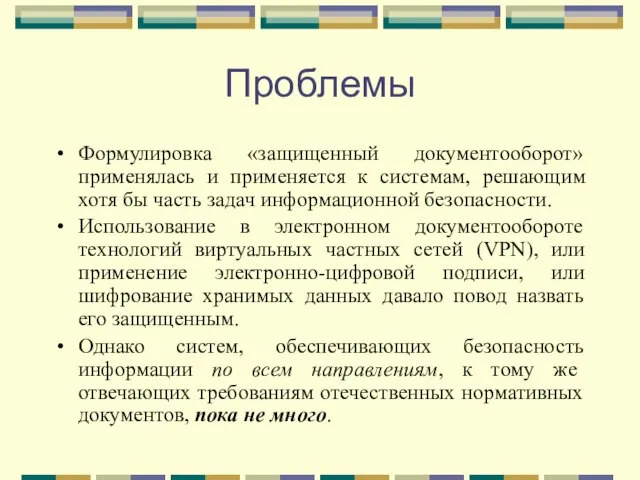

Слайд 13Проблемы

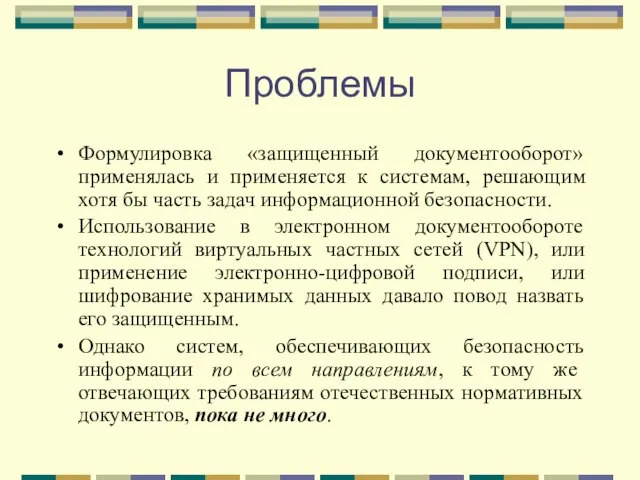

Формулировка «защищенный документооборот» применялась и применяется к системам, решающим хотя бы

часть задач информационной безопасности.

Использование в электронном документообороте технологий виртуальных частных сетей (VPN), или применение электронно-цифровой подписи, или шифрование хранимых данных давало повод назвать его защищенным.

Однако систем, обеспечивающих безопасность информации по всем направлениям, к тому же отвечающих требованиям отечественных нормативных документов, пока не много.

Особенности истории России. Место России в мировом историческом процессе

Особенности истории России. Место России в мировом историческом процессе Оппортунистические инфекции

Оппортунистические инфекции  Всемирный день борьбы со СПИДом

Всемирный день борьбы со СПИДом Доказательная медицина и стандарты медицинской деятельности

Доказательная медицина и стандарты медицинской деятельности Система счетов и двойная запись

Система счетов и двойная запись Презентация на тему Лепка из пластилина

Презентация на тему Лепка из пластилина  Ночевала тучка золотая

Ночевала тучка золотая Revision

Revision Материально-производственная деятельность человека.

Материально-производственная деятельность человека. Как помочь ребёнку быть внимательным.

Как помочь ребёнку быть внимательным. Защитники земли русской. Работы учеников

Защитники земли русской. Работы учеников Презентация на тему ПОЛИТИЧЕСКИЙ ПРОГНОЗ: сущность, научные основы и принципы

Презентация на тему ПОЛИТИЧЕСКИЙ ПРОГНОЗ: сущность, научные основы и принципы  Словообразование (6 класс)

Словообразование (6 класс) 1 сентября. Классный час «От пера до компьютера».

1 сентября. Классный час «От пера до компьютера». Грамматические особенности перевода арабских фильмов на русский язык

Грамматические особенности перевода арабских фильмов на русский язык 1.3.2 Логические элементы ЭВМ

1.3.2 Логические элементы ЭВМ HTML

HTML Психологический климат в трудовом коллективе

Психологический климат в трудовом коллективе НОУ СОШ Гармония

НОУ СОШ Гармония Китайско-конфуцианская цивилизация

Китайско-конфуцианская цивилизация Каракули. Упражнение 2

Каракули. Упражнение 2 Презентация на тему Треугольники 7 класс геометрия

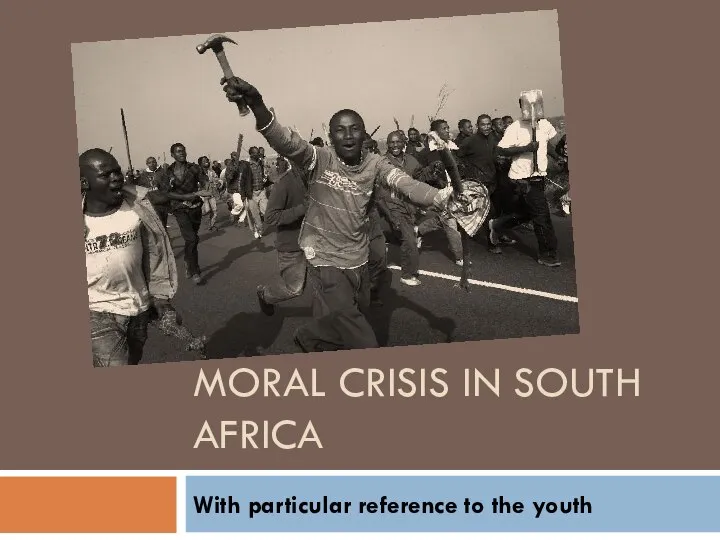

Презентация на тему Треугольники 7 класс геометрия  Moral Crisis in south Africa

Moral Crisis in south Africa Промоагентство

Промоагентство Презентация на тему Проблема темперамента и характера

Презентация на тему Проблема темперамента и характера Мой творческий путь в прозе и стихах

Мой творческий путь в прозе и стихах ПРОГРАММА«ТРИ ШАГА К УНИКАЛЬНОМУ СЕРВИСУ»GLOBAL SOLUTIONS Ltd.

ПРОГРАММА«ТРИ ШАГА К УНИКАЛЬНОМУ СЕРВИСУ»GLOBAL SOLUTIONS Ltd. Политические режимы. Типы политических режимов

Политические режимы. Типы политических режимов