Содержание

- 2. Предисловие Бизнес требует доступности всех ИТ-сервисов из любой точки земного шара и с любых мобильных устройств…

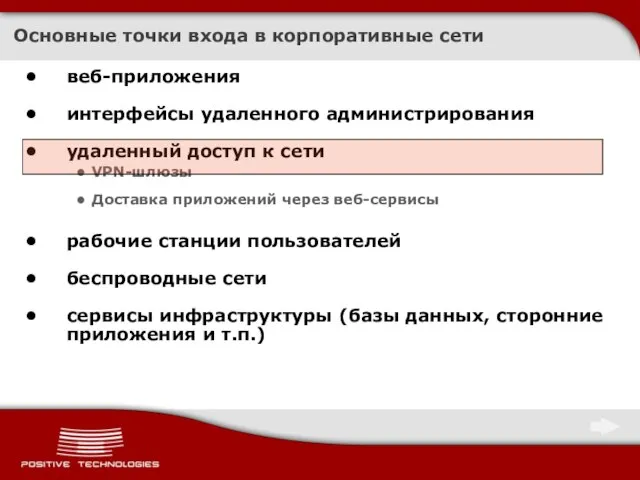

- 3. Основные точки входа в корпоративные сети веб-приложения интерфейсы удаленного администрирования удаленный доступ к сети VPN-шлюзы Доставка

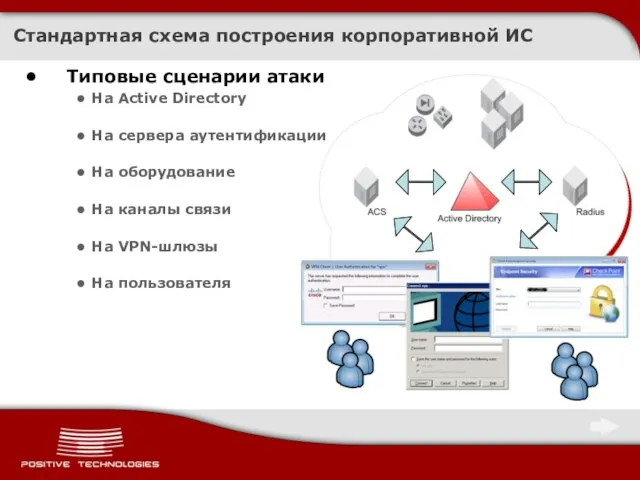

- 4. Типовые сценарии атаки На Active Directory На сервера аутентификации На оборудование На каналы связи На VPN-шлюзы

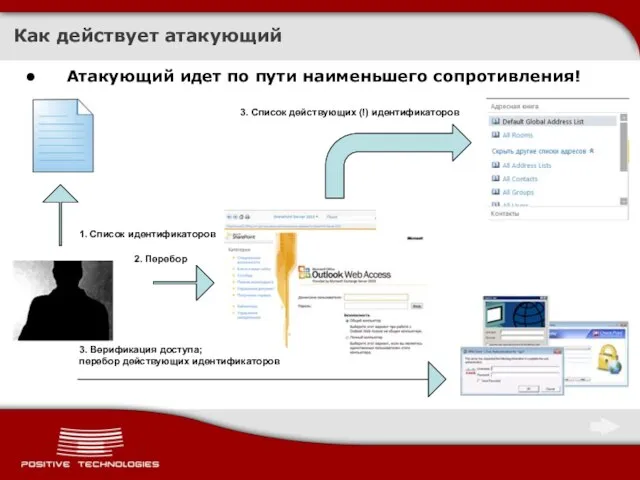

- 5. Как действует атакующий Атакующий идет по пути наименьшего сопротивления! 1. Список идентификаторов 2. Перебор 3. Список

- 6. Более половины пользователей в Российских компаниях используют цифровые пароли http://www.ptsecurity.ru/download/PT-Metrics-Passwords-2009.pdf Политика сложности используемых паролей в сетях

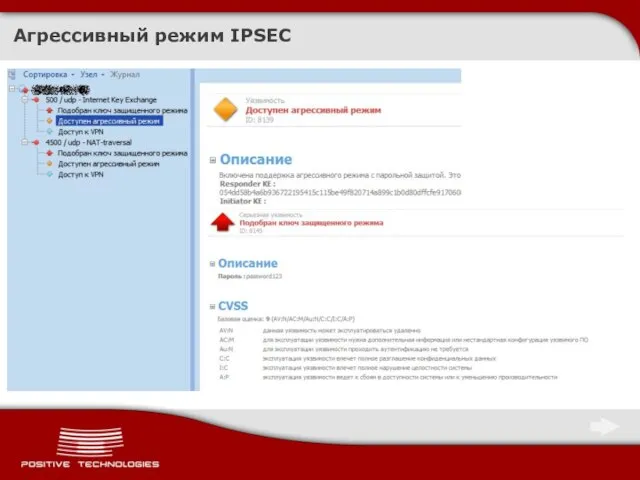

- 7. Агрессивный режим IPSEC

- 8. Основной режим IPSEC Pre-shared key и GroupName могут быть восстановлены путем перебора Могут быть найдены в

- 9. Чем опасен удаленный доступ к сети Классический удаленный доступ к сети (IPSEC/PPTP) Пользователь обладает административными привилегиями

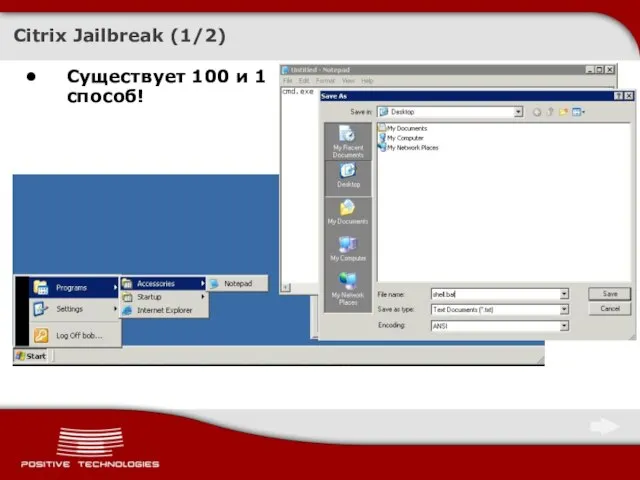

- 10. http://synjunkie.blogspot.com/search/label/Citrix Citrix Jailbreak (1/2) Существует 100 и 1 способ!

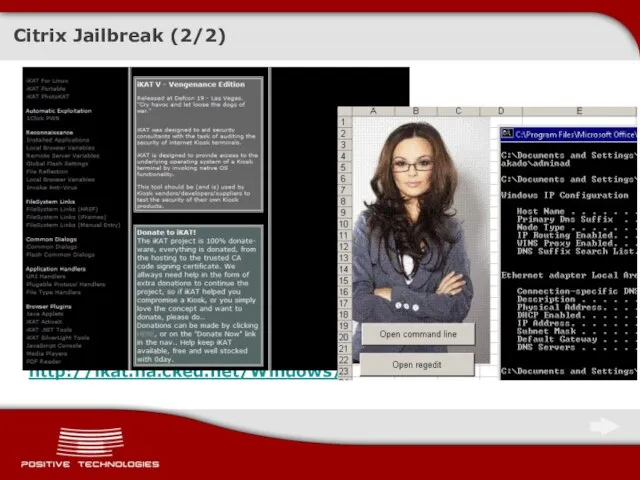

- 11. Citrix Jailbreak (2/2) http://ikat.ha.cked.net/Windows/

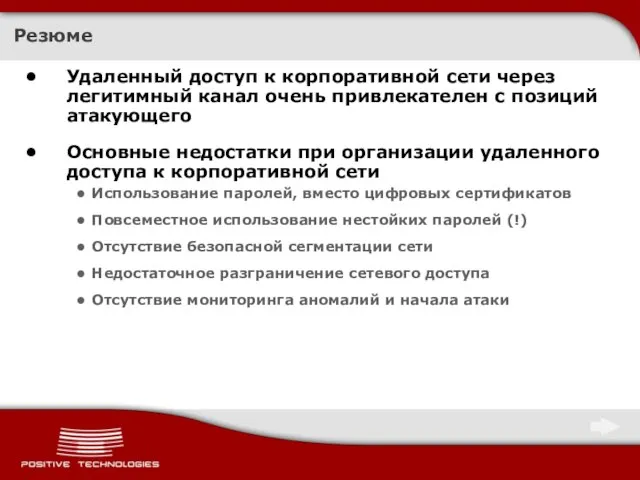

- 12. Резюме Удаленный доступ к корпоративной сети через легитимный канал очень привлекателен с позиций атакующего Основные недостатки

- 14. Скачать презентацию

Украина

Украина  Buckingham Palace

Buckingham Palace Бизнес-планированиеЗанятие 4

Бизнес-планированиеЗанятие 4 Интеллектуальная электроэнергетика

Интеллектуальная электроэнергетика Поработайте над содержанием презентации:

Поработайте над содержанием презентации: Санкт-Петербургский технический колледж управления и коммерции СПб ТКУиК

Санкт-Петербургский технический колледж управления и коммерции СПб ТКУиК Культура Византии

Культура Византии Презентация на тему Обоняние и вкус

Презентация на тему Обоняние и вкус История создания романа Ф.М. Достоевского «Преступление и наказание»

История создания романа Ф.М. Достоевского «Преступление и наказание» Повторение пунктуации сложного предложения. Знаки препинания в БСП

Повторение пунктуации сложного предложения. Знаки препинания в БСП Представление

Представление Вступительный экзамен в СНК “Эскулап”

Вступительный экзамен в СНК “Эскулап” Цветок — Нарцисс

Цветок — Нарцисс Охрана здоровья и безопасностьИТОГИ 2008 годаОАО «АрселорМиттал Кривой Рог», Украина

Охрана здоровья и безопасностьИТОГИ 2008 годаОАО «АрселорМиттал Кривой Рог», Украина Фотоматериалы с мастер – класса по теме «Урок-соревнование, как тип урока с использованием игровых технологий при проведении тема

Фотоматериалы с мастер – класса по теме «Урок-соревнование, как тип урока с использованием игровых технологий при проведении тема 1254663

1254663 Теория и история религий

Теория и история религий 4. СОУЭ 2020

4. СОУЭ 2020 Загадки и чудеса Рафаэля

Загадки и чудеса Рафаэля Системы счисления

Системы счисления Второй год обучения. Весенний семестр.Тема: «Организация витрины и входа в магазин»

Второй год обучения. Весенний семестр.Тема: «Организация витрины и входа в магазин» Порядок осуществления эмиссии и обращения государственных и муниципальных ценных бумаг

Порядок осуществления эмиссии и обращения государственных и муниципальных ценных бумаг Семейный ужин

Семейный ужин Выносливость и её развитие

Выносливость и её развитие Общие должностные и специальные обязанности военнослужащих

Общие должностные и специальные обязанности военнослужащих Дворовый спорт в Заречье

Дворовый спорт в Заречье Раневые инфекции

Раневые инфекции Эволюция телефонной связи

Эволюция телефонной связи