Содержание

- 2. 1. Актуальность работы В настоящее время электронные носители занимают ведущие позиции среди других видов носителей информации.

- 3. 2. Уникальность проекта Проект уникален по своей идее. Патентный поиск за рубежом не дал результатов, а

- 4. 3. Цели работы Разработка модуля контроля, экстренного уничтожения и сокрытия информации (МКЭУС), его программная и аппаратная

- 5. 4. Решаемые задачи Контроль избранных данных, путем отслеживания и очистки операционной системы от возможных следов работы

- 6. 5. Новизна разработки Использование модульного принципа; Контроль выбранных данных в режиме реального времени (on-line); Отслеживание и

- 7. 6. Функциональная схема работы модуля

- 8. 7. Научно-техническое описание Итоговая аппаратная реализация модуля контроля, экстренного уничтожения и сокрытия (МКЭУС) будет представлять собой

- 9. 7. Научно-техническое описание Алгоритмы и аппаратные инструкции всех функциональных возможностей программы будут «прошиты» в программируемом микроконтроллере.

- 10. 8. Работа с модулем Перед началом работы с избранными данными, пользователь присоединяет устройство МКЭУС к свободному

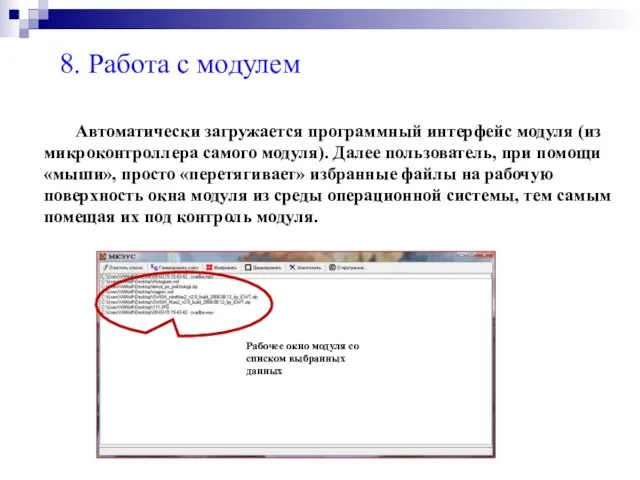

- 11. 8. Работа с модулем Автоматически загружается программный интерфейс модуля (из микроконтроллера самого модуля). Далее пользователь, при

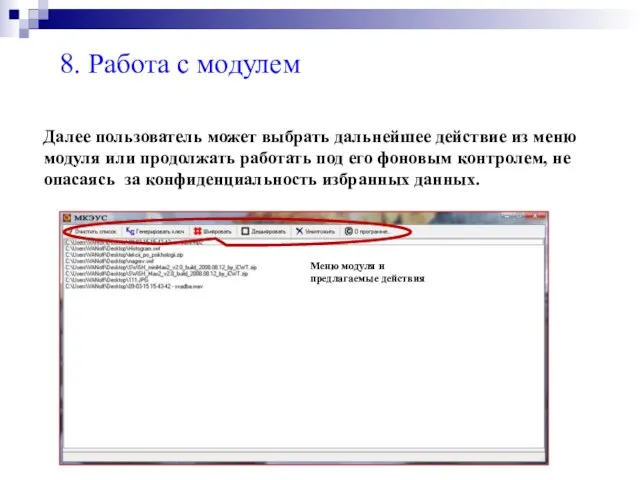

- 12. 8. Работа с модулем Далее пользователь может выбрать дальнейшее действие из меню модуля или продолжать работать

- 13. 9. Достоинства разработки Работает с большинством современных операционных систем; Нетребователен к аппаратным средствам рабочей ЭВМ; Работает

- 14. 10. Итоговая реализация продукта Реализация на рынке планируется в двух вариантах поставки: Программный комплекс МКЭУС. Лицензионный

- 15. 11. Рынок сбыта Интерес покупателя к товару мы рассчитываем привлечь за счет: Прямых связей с основными

- 16. 11. Рынок сбыта На данном этапе уже имеются потенциальные потребители. Организации, которые заинтересовались проектом: Крупнейший акционерный

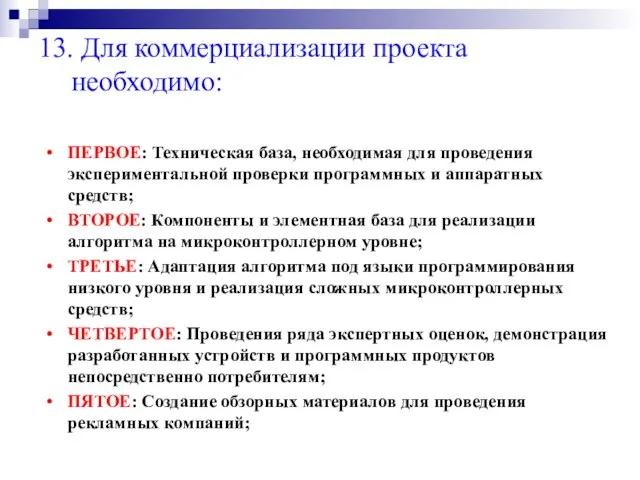

- 17. 13. Для коммерциализации проекта необходимо: ПЕРВОЕ: Техническая база, необходимая для проведения экспериментальной проверки программных и аппаратных

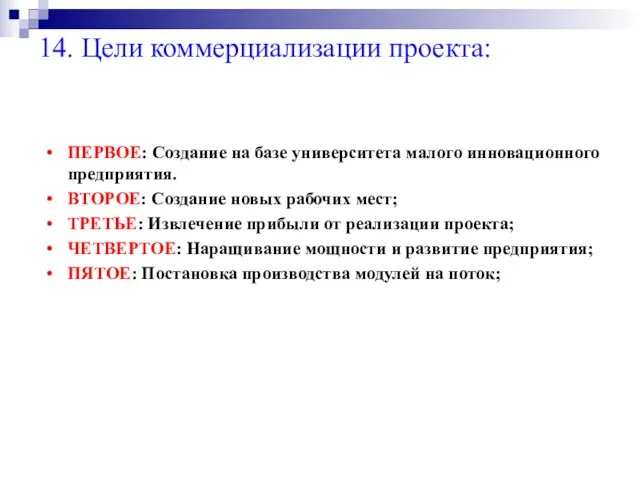

- 18. 14. Цели коммерциализации проекта: ПЕРВОЕ: Создание на базе университета малого инновационного предприятия. ВТОРОЕ: Создание новых рабочих

- 20. Скачать презентацию

Азы перспективы

Азы перспективы Задачи на 2014-2015 учебный год (4 класс) ФГОС

Задачи на 2014-2015 учебный год (4 класс) ФГОС Диагностическая линия NTS 5xx

Диагностическая линия NTS 5xx Пассажирские перевозки и их планирование

Пассажирские перевозки и их планирование Фото-отчёт. Классный час День Конституции 9-11 классы

Фото-отчёт. Классный час День Конституции 9-11 классы Русские народные куклы ( тест )

Русские народные куклы ( тест ) СТРУКТУРА АКАДЕМИИ

СТРУКТУРА АКАДЕМИИ Профессия моих родителей: моя мама -врач Ученица 3Б класса МАОУ «Лицей № 4» г.Перми Савельева Валерия Руководитель: Лунегова Ири

Профессия моих родителей: моя мама -врач Ученица 3Б класса МАОУ «Лицей № 4» г.Перми Савельева Валерия Руководитель: Лунегова Ири Выступление классного руководителя 10 а класса Бессмертных Елены Анатольевны по итогам адаптационного период.

Выступление классного руководителя 10 а класса Бессмертных Елены Анатольевны по итогам адаптационного период. Praktiki_gruppy_TL_44

Praktiki_gruppy_TL_44 Димакс

Димакс Золотое сечение (11 класс)

Золотое сечение (11 класс) Реформы Российской Империи

Реформы Российской Империи Презентация на тему Кайсын Кулиев

Презентация на тему Кайсын Кулиев Игра в футбол. Таблица сложения чисел с переходом через десяток. Интерактивный тренажёр.1 класс

Игра в футбол. Таблица сложения чисел с переходом через десяток. Интерактивный тренажёр.1 класс Метапредметные и личностные результаты в основной школе

Метапредметные и личностные результаты в основной школе С Е М Ь Ч У Д Е С С В Е Т А

С Е М Ь Ч У Д Е С С В Е Т А Деструктивные организации

Деструктивные организации Soonest пункт выдачи заказов

Soonest пункт выдачи заказов В мире профессий (8 класс)

В мире профессий (8 класс) Получение белка в биотехнологическом производстве

Получение белка в биотехнологическом производстве  Знакомство с Латинской Америкой

Знакомство с Латинской Америкой Welcome in the city of the Astrakhan

Welcome in the city of the Astrakhan Свои среди чужих

Свои среди чужих Своя игра русский язык

Своя игра русский язык Нахождение наибольшего и наименьшего значения функции

Нахождение наибольшего и наименьшего значения функции Куница

Куница Презентация на тему основные понятия и определения управления в таможенных органах

Презентация на тему основные понятия и определения управления в таможенных органах