Содержание

- 2. О чем пойдет речь Насколько уязвимы Web-приложения? Что такое «безопасное приложение»? Методики и подходы Критерии качества

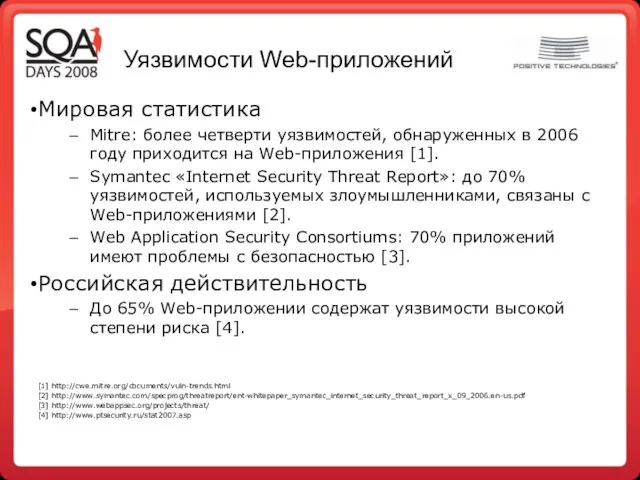

- 3. Уязвимости Web-приложений Мировая статистика Mitre: более четверти уязвимостей, обнаруженных в 2006 году приходится на Web-приложения [1].

- 4. Уязвимости Web-приложений

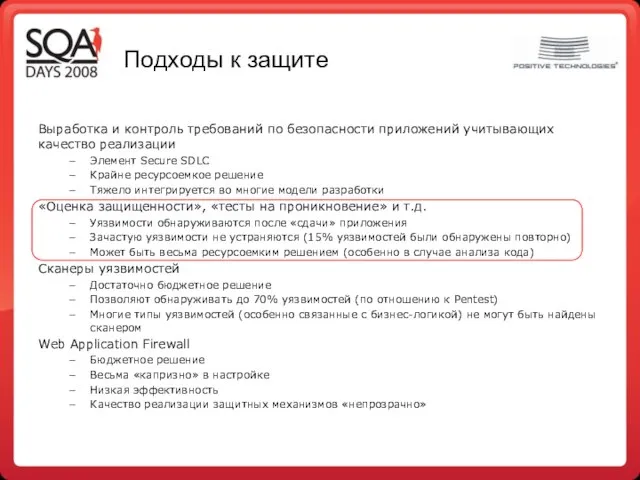

- 5. Подходы к защите Выработка и контроль требований по безопасности приложений учитывающих качество реализации Элемент Secure SDLC

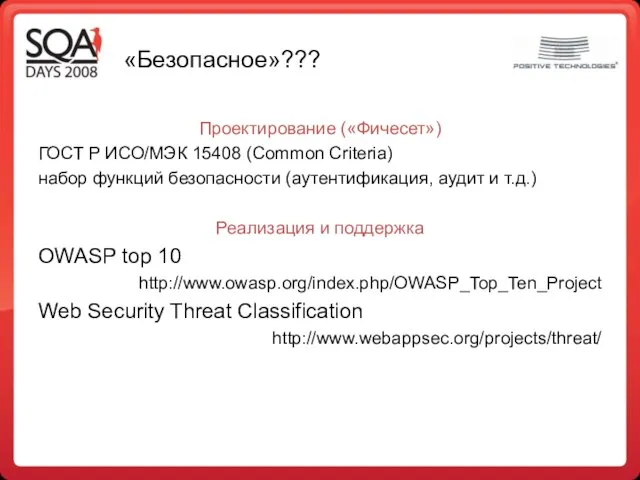

- 6. «Безопасное»??? Что такое безопасное Web-приложение???

- 7. «Безопасное»??? Проектирование («Фичесет») ГОСТ Р ИСО/МЭК 15408 (Common Criteria) набор функций безопасности (аутентификация, аудит и т.д.)

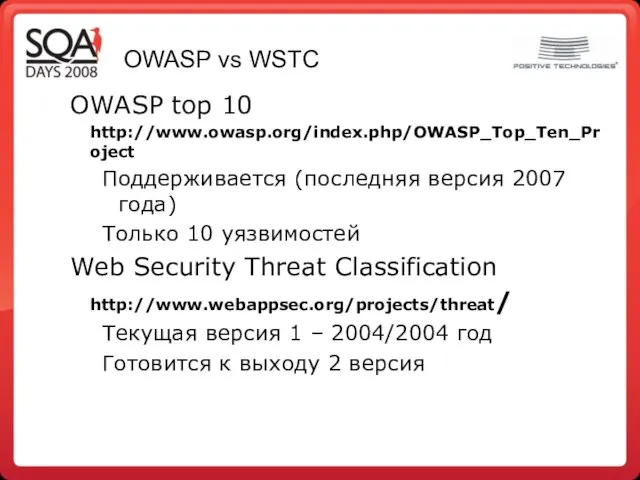

- 8. OWASP vs WSTC OWASP top 10 http://www.owasp.org/index.php/OWASP_Top_Ten_Project Поддерживается (последняя версия 2007 года) Только 10 уязвимостей Web

- 9. WSTC v 2.0 WSTC v 1.0 6 классов уязвимостей 24 типа атак/уязвимостей 1 Authentication 2 Authorization

- 10. Методы и подходы Анализ спецификации/проекта Тестирование функций Фаззинг (fuzzing) Анализ исходного кода

- 11. Анализ спецификации Экспертная оценка архитектуры с точки зрения безопасности Что хорошо: Выявляются фундаментальные проблемы Что плохо:

- 12. Тестирование функций Проверка качества реализации механизмов безопасности Что хорошо: Authentication Authorization Logical Flaws Что плохо: Много

- 13. Тестирование функций Инструменты: Plugins Selenium TamperData FireBug Chickenfoot Proxy WebSacarab Praos Sniffers IE Inspector HTTP Analyzer

- 14. Fuzzing Передача «хорошо известных» плохих параметров на вход приложению Что хорошо: Client Side (Cross-Site Scripting, и

- 15. Fuzzing Инструменты Сканеры уязвимостей Web-приложений: XSpider WebInspect (HP) Watchfire AppScan (IBM) OWASP WebScarab ... Дополнительно Требуется

- 16. Анализ исходного кода Проверка исходного кода на предмет наличия уязвимостей Что хорошо: Облегчение поиска любых уязвимостей

- 17. Статический vs Динамический Статический анализ Широко распространен Большое количество инструментов Большое количество ложных срабатываний Отсутствие анализа

- 18. Анализ исходного кода Инструменты Coverity Valgrind Insure++ Checkmarx CUTE Fortify PTA Open FindBugs (Java) LAPSE: Web

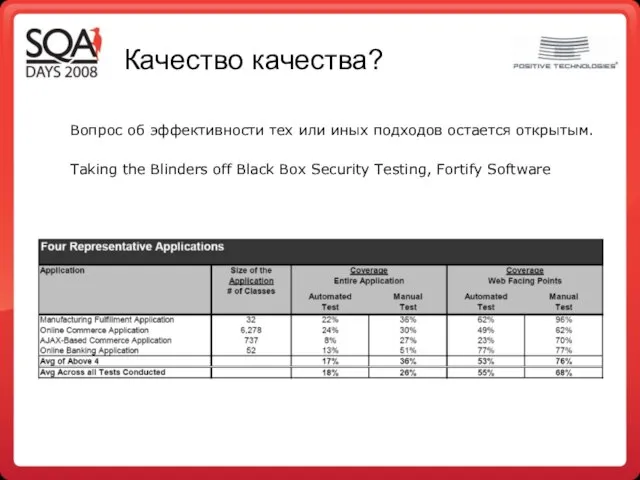

- 19. Качество качества? Вопрос об эффективности тех или иных подходов остается открытым. Taking the Blinders off Black

- 20. Резюме Большинство Web-приложений содержит серьезные уязвимости XSS, CSRF Разнообразные утечки информации SQL Injection Ошибки авторизации/аутентификации Оптимальным

- 22. Скачать презентацию

Кухня разных народов

Кухня разных народов Русский традиционный мужской костюм

Русский традиционный мужской костюм Банковские операции на рынке ценных бумаг. Виды ценных бумаг

Банковские операции на рынке ценных бумаг. Виды ценных бумаг Оборудование и комплектующие для видеонаблюдения

Оборудование и комплектующие для видеонаблюдения Русская изба

Русская изба Что вы получаете сотрудничая с нами. Оператор недвижимости Перспектива 24

Что вы получаете сотрудничая с нами. Оператор недвижимости Перспектива 24 Синергия бизнеса

Синергия бизнеса Осенний пейзаж в творчестве художников

Осенний пейзаж в творчестве художников Всё начиналось там, где упал Тунгусский метеорит…

Всё начиналось там, где упал Тунгусский метеорит… Специальные беговые и прыжковые упражнения

Специальные беговые и прыжковые упражнения Как из куриного яйца получить цыплёнка?

Как из куриного яйца получить цыплёнка? Урок 9. Тема:”Горные экосистемы.”

Урок 9. Тема:”Горные экосистемы.” Файл и файловая система

Файл и файловая система Ю.Н. Рерих По тропам Срединной Азии - современное прочтение

Ю.Н. Рерих По тропам Срединной Азии - современное прочтение Приключения Флоры

Приключения Флоры Компьютер и здоровье. Виды компьютерных игр. Безопасность в Интернете

Компьютер и здоровье. Виды компьютерных игр. Безопасность в Интернете Покровные ткани

Покровные ткани Учебный проект «Тамбовская тропинка к Пушкину» Автор проекта: Мельникова Антонина, ученица 7 класса Руководитель проекта: Ильич

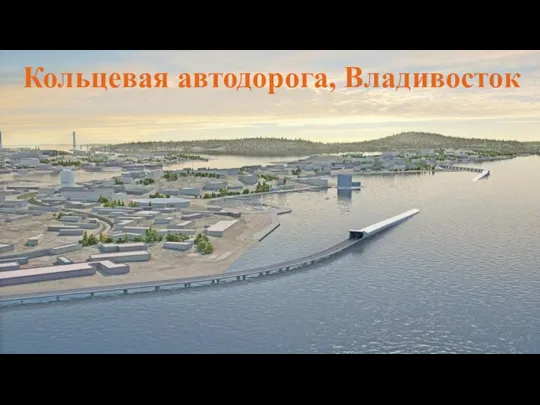

Учебный проект «Тамбовская тропинка к Пушкину» Автор проекта: Мельникова Антонина, ученица 7 класса Руководитель проекта: Ильич Трасса вокруг Владивостока

Трасса вокруг Владивостока tvorcheskiy_sektor

tvorcheskiy_sektor tutorial slides

tutorial slides psikhologia_20_10

psikhologia_20_10 Образ жизни и его влияние на растущий организм

Образ жизни и его влияние на растущий организм Реклама пива Гиннес

Реклама пива Гиннес GOCUZ Catalogue

GOCUZ Catalogue Презентация на тему Неделя психологии в школе

Презентация на тему Неделя психологии в школе Code Composer Studio

Code Composer Studio  3 Ховайло ВВ - Презентация проекта на открытие - СОГЛ (С) 20.10

3 Ховайло ВВ - Презентация проекта на открытие - СОГЛ (С) 20.10