Слайд 2Вредоносные программы

Вирусы («классические» вирусы)

Файловые

Загрузочные

Программы-черви

Программы-трояны («троянские кони»)

Вредоносные программы смешанного типа

Слайд 3Вирусы

Для распространения используют код, прикрепленный к объекту-носителю (программе, документу, загрузочной области и

т.д.)

Выполняют вредоносные действия

Самостоятельно распространяются за счет заражения новых носителей, возможно, на других компьютерах

Слайд 4Программы-трояны

Безобидные с виду программы, выполняющие полезные действия, но содержащие вредоносный код

Основной способ

распространения – рассылка по сети (сбрасывание)

Технологии троянов часто используются в «полезных» программах (удаленного управления, мониторинга), но это ведет к снижению уровня безопасности системы

Слайд 5Программы-черви

Программы, способные к самостоятельному копированию по сети

Не требуют объекта-носителя

Выполняют вредоносные действия

Используют огромное

количество способов распространения

Слайд 6Характеристики вредоносных программ

Целевая среда

Объект-носитель

Механизм передачи

Вредоносные действия

Механизмы активации

Механизмы защиты

Слайд 7Целевая среда

Устройства

Операционные системы

Приложения

Слайд 8Объект-носитель

Исполняемые файлы

Скрипты

Макросы

Загрузочные области носителей информации

Слайд 9Механизмы передачи

Съемные носители

Общие сетевые диски

Сканирование сети

Одноранговые сети

Электронная почта

Уязвимости удаленного доступа

Слайд 10Вредоносные действия

Создание лазеек

Порча, уничтожение информации

Хищение данных

Отказы в обслуживании (DoS), в т.ч. Распределенные

отказы в обслуживании (DDoS)

Завершение системы

Отключение служб

Переполнение каналов связи

Слайд 11Механизмы активации

Ручной, в т.ч. Социальная инженерия

Полуавтоматический

Автоматический

По таймеру (часовой механизм)

По событию (логические бомбы)

Слайд 12Антивирусное ПО

Защита систем от угроз, связанных с действиями вредоносных программ

Методы работы

Поиск сигнатур

Эвристический

анализ

Анализ поведения

Слайд 13Модели организации защиты от вредоносных программ

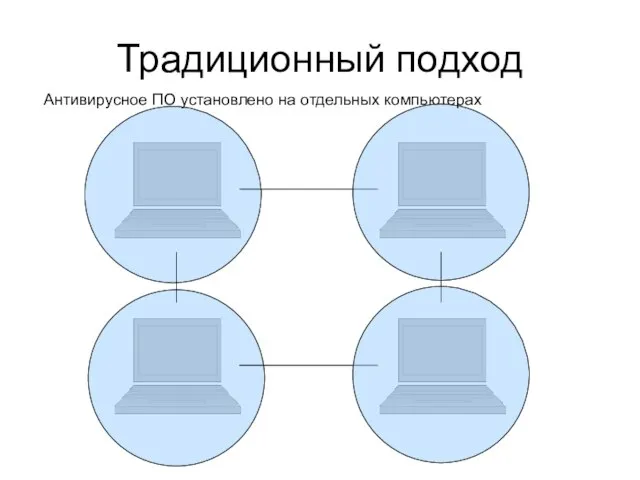

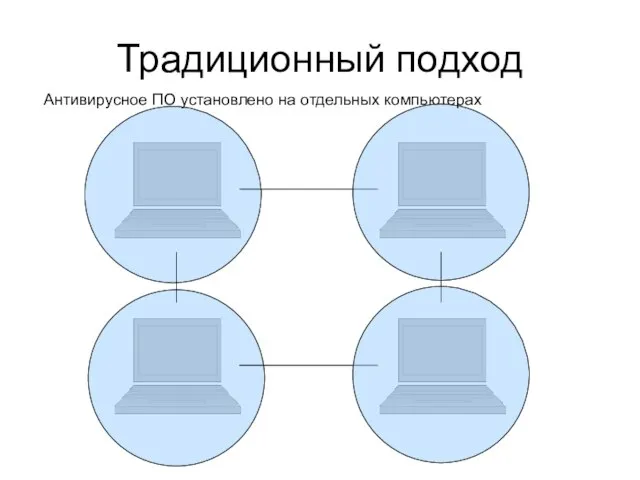

Слайд 14Традиционный подход

Антивирусное ПО установлено на отдельных компьютерах

Слайд 15Многоуровневые системы защиты

Выделяется несколько уровней защиты

Для того, чтобы сработал уровень k,

необходимо, чтобы вредоносная программа преодолела уровни защиты с 1 по k-1

Слайд 16Этапы формирования МСЗ

оценка рисков, связанных с угрозами от ВП;

определение уровней защиты;

проработка углубленной

модели защиты;

формирование требований к защите отдельных уровней;

реализация сформулированных ранее требований на практике

Слайд 17Оценка рисков

Определение векторов угроз;

Анализ средств защиты, используемых на каждом из векторов;

Анализ степени

защищенности.

Слайд 18Векторы угроз

внешние сети;

гостевые клиенты;

мобильные клиенты;

исполняемые файлы;

документы;

электронная почта;

съемные носители информации;

различные диски и дискеты;

флэш-накопители.

Слайд 19Уровни защиты

данные;

приложения;

узлы;

внутренняя сеть;

демилитаризованная зона;

уровень физической безопасности

Слайд 20Многоуровневая система защиты

Защита сервера

Защита клиента

Защита сети

Внутренняя защита

Демилитаризованная зона

Физическая защита

Политики, процедуры, информация

Слайд 21Защита клиента

уменьшение числа уязвимых мест;

установка и настройка обновлений системы защиты

включение МСЭ

на локальном компьютере;

установка и настройка антивирусного ПО;

периодическая проверка с помощью сканеров уязвимости

использование политик с наименьшим уровнем привилегий

ограничение использования приложений

Слайд 22Защита сервера

уменьшение числа уязвимых мест;

установка и настройка обновлений системы защиты ;

включение МСЭ;

на локальном компьютере;

установка и настройка антивирусного ПО;

периодическая проверка с помощью сканеров уязвимости;

специализированные настройки

Слайд 23Условия выбора антивирусного ПО для сервера

загрузка процессора во время проверки;

надежность АВПО;

трудоемкость управления;

взаимодействие

приложений

Слайд 24Защита уровня сети

средства обнаружения сетевого вторжения

фильтрация на уровне приложений

фильтрация содержимого;

фильтрация URL-адресов;

карантинные сети

Слайд 25Физическая защита

Безопасность здания. Кто имеет доступ в здание?

Кадровая безопасность. Насколько ограничены права

доступа сотрудников?

Точки доступа к сети. Кто имеет доступ к сетевому оборудованию?

Серверы. Кто имеет права доступа к серверам?

Рабочие станции. Кто имеет права доступа к рабочим станциям?

Слайд 26Организационные меры

процедуры поиска вирусов;

процедуры обновления системы, АВПО, МСЭ;

политики ограничения использования приложений;

контроль за

внесением изменений;

мониторинг работы сети;

процесс обнаружения атак;

политика доступа в сеть с домашних компьютеров;

политика доступа в сеть гостевых и мобильных пользователей;

политика использования беспроводных сетей;

информирование пользователей

Федерализм

Федерализм Молоко

Молоко Производная и её геометрический смысл

Производная и её геометрический смысл Инвестиционно-финансовая группа

Инвестиционно-финансовая группа Беспроводная передача электричества

Беспроводная передача электричества Презентация на тему Кодирование графической информации

Презентация на тему Кодирование графической информации Использование деятельного подхода в ОД при формировании ОБЖ

Использование деятельного подхода в ОД при формировании ОБЖ Он-лайн система управленческого учета

Он-лайн система управленческого учета Типы реакций

Типы реакций Энергия солнца в Вашем Доме!

Энергия солнца в Вашем Доме! Московские лабораторииэкономики и технологии знанийпредставляют

Московские лабораторииэкономики и технологии знанийпредставляют Электроёмкость. Конденсаторы

Электроёмкость. Конденсаторы Измерение высоты здания разными способами

Измерение высоты здания разными способами Словообразования

Словообразования Восточная Европа

Восточная Европа Презентация на тему Инвестиции

Презентация на тему Инвестиции Получение наличных средств в сети круглосуточных банкоматов Сбербанка России и других банков по всему миру Безналичная оплата то

Получение наличных средств в сети круглосуточных банкоматов Сбербанка России и других банков по всему миру Безналичная оплата то Предпосылки петровских преобрахований

Предпосылки петровских преобрахований Люблю я Кавказ

Люблю я Кавказ Принцип построения сети ОКС №7. Режимы сигнализации

Принцип построения сети ОКС №7. Режимы сигнализации Программы обучения онлайн 2020

Программы обучения онлайн 2020 Дорогие ребята! Мы шагаем в проект «Среди миров»

Дорогие ребята! Мы шагаем в проект «Среди миров» Кашира

Кашира International Corporate Match Race 10-11 September 2011 Yacht Club of Greece

International Corporate Match Race 10-11 September 2011 Yacht Club of Greece Уголовный процесс Чешской республики

Уголовный процесс Чешской республики Парад студенчества 2018

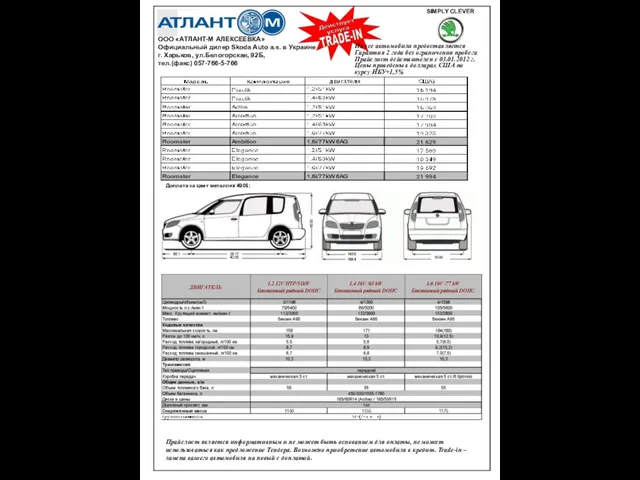

Парад студенчества 2018 На все автомобили предоставляется Гарантия 2 года без ограничения пробега Прайслист действителен с 03.01.2012 г. Цены приведены в долла

На все автомобили предоставляется Гарантия 2 года без ограничения пробега Прайслист действителен с 03.01.2012 г. Цены приведены в долла О создании Восточно-Сибирского научно образовательного инновационного комплекса в Республике Бурятия

О создании Восточно-Сибирского научно образовательного инновационного комплекса в Республике Бурятия