Слайд 2 Под информацией, применительно к задаче ее защиты понимается сведения о лицах,

предметах, фактах, событиях явлениях и процессах независимо от формы их представления.

К защищаемой относится информация, являющаяся предметом собственности и подлежащая защите в соответствии с требованиями правовых документов или требованиями, выдвигаемыми собственником информации.

Слайд 3 Любая компьютерная система (КС) использует стандартное и специализированное оборудование и программное

обеспечение, выполняющее определенный набор функций по обработке информации. В их состав, как правило, включают функции:

ограничения и разграничения доступа к информации,

обработки информации,

обеспечения целостности информации,

защиты информации от уничтожения,

шифрования и электронной цифровой подписи,

операционной системы, BIOS и другие.

Слайд 4 Целостность информации и защита, ограничение доступа к ней обеспечивается специализированными компонентами

системы, использующими криптографические методы защиты. Для того, чтобы компьютерной системе можно было полностью доверять, ее необходимо аттестовать:

определить множество выполняемых функций,

доказать конечность этого множества,

определить свойства всех функций.

Слайд 5 Любая система защиты строится на известных разработчику возможностях операционных систем (ОС),

причем для построения надежной компьютерной системы требуются полные знания всех возможностей ОС. В настоящее время отечественные разработчики располагают полными знаниями только об одной операционной системе — DOS. Таким образом, к полностью контролируемым системам можно отнести КС, работающие под операционной системой DOS, или КС собственной разработки.

Слайд 6 При использовании системы ее функциональность не должна нарушаться, иными словами, необходимо

обеспечить:

целостность системы в момент ее запуска;

целостность системы в процессе функционирования.

Слайд 7 Использование аппаратных средств снимает проблему обеспечения целостности системы. В большинстве современных

систем защиты от НСД применяется зашивка программного обеспечения в ПЗУ или в аналогичную микросхему. Таким образом, чтобы изменить ПО, необходимо получить доступ к соответствующей плате и заменить микросхему.

Слайд 8

Основным аппаратным элементом системы является серийно выпускаемая аттестованная плата КРИПТОН-4 с

помощью которой проверяется целостность системы и выполняется шифрование по ГОСТ 28147-89. Система предполагает наличие Администратора безопасности, который определяет взаимодействие между управляемыми ресурсами: пользователями, программами, логическими дисками, файлами (дискреционный и мандатный доступ), принтером, дисководами.

Слайд 9 Диски можно разделить по пользователям и/или по уровню секретности размещаемой на

них информации. Сначала администратор устанавливает уровень секретности диска, а затем определяет круг лиц, имеющих доступ к этому диску. По форме хранения информации диски подразделяются на открытые и шифруемые; по уровню доступа:

доступные для чтения и записи,

доступные только для чтения,

недоступные (заблокированные).

Слайд 10 Руководящие документы государственной технической комиссии России.

В 1992 г. Гостехкомиссия (ГТК)

при Президенте Российской Федерации разработала и опубликовала пять руководящих документов, посвященных вопросам защиты информации в автоматизированных системах ее обработки. Основой этих документов является концепция защиты средств вычислительной техники (СВТ) и АС от несанкционированного доступа к информации, содержащая систему взглядов ГТК на проблему информационной безопасности и основные принципы защиты компьютерных систем. С точки зрения разработчиков данных документов, основная задача средств безопасности - это обеспечение защиты от несанкционированного доступа к информации.

Слайд 11 В руководящих документах ГТК представлены семь принципов защиты информации:

1. защита СВТ

и АС основывается на положениях и требованиях существующих законов, стандартов и нормативно-методических документов по защите от НСД к информации;

2. защита СВТ обеспечивается комплексом программно-технических средств;

3. защита АС обеспечивается комплексом программно-технических средств и поддерживающих их организационных мер;.

4. защита АС должна обеспечиваться на всех технологических этапах обработки информации и во всех режимах функционирования, в том числе при проведении ремонтных и регламентных работ;

Слайд 125. программно-технические средства защиты не должны существенно ухудшать основные функциональные характеристики АС

(надежность, быстродействие, возможность изменения конфигурации АС);

6. неотъемлемой частью работ по защите является оценка эффективности средств защиты, осуществляемая по методике, учитывающей всю совокупность технических характеристик оцениваемого объекта, включая технические решения и практическую реализацию средств защиты;

7. защита АС должна предусматривать контроль эффективности средств защиты от НСД, который либо может быть периодическим, либо инициироваться по мере необходимости пользователем АС или контролирующими органами.

Слайд 13 В используемых в настоящее время аппаратно-программных системах защиты от НСД для

частично контролируемых систем серьезно рассматривать можно только функции доступа на персональный компьютер, выполняемые до загрузки операционной системы, и аппаратные функции блокировки портов ПК. Таким образом, остается большое поле деятельности по разработке модулей безопасности для защиты выбранных процессов в частично контролируемых системах.

Общий анализ сложившейся правоприменительной практики арбитражных судов в условиях COVID-19

Общий анализ сложившейся правоприменительной практики арбитражных судов в условиях COVID-19 «Свободная цена»: решение для независимых музыкантов и НКО

«Свободная цена»: решение для независимых музыкантов и НКО Образование болот

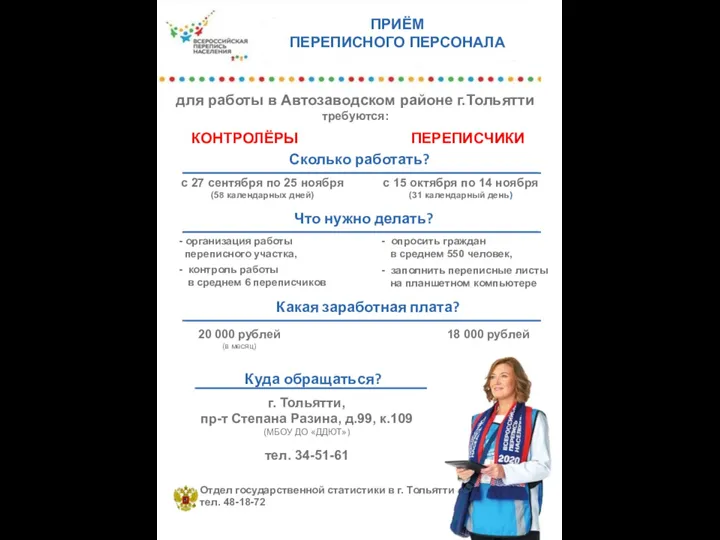

Образование болот Прием переписного персонала

Прием переписного персонала Инфекционные болезни 4

Инфекционные болезни 4 Геометрические фигуры 4 класс

Геометрические фигуры 4 класс Профессиональные функции и умения старшего воспитателя ДОУ

Профессиональные функции и умения старшего воспитателя ДОУ История причёсок

История причёсок Информация по экологии

Информация по экологии Цицерон - философ Древнего Рима

Цицерон - философ Древнего Рима Unit 1 Speaking about seasons and weather

Unit 1 Speaking about seasons and weather “Привлечение общественности и поддержка гражданского общества в реализации Орхуской конвенции” EuropeAid/122449/C/SER/Multi

“Привлечение общественности и поддержка гражданского общества в реализации Орхуской конвенции” EuropeAid/122449/C/SER/Multi ЭЛЕКТРОННЫЙ ЖУРНАЛ ПЕДАГОГА

ЭЛЕКТРОННЫЙ ЖУРНАЛ ПЕДАГОГА Орфография. Морфемика. Словообразование

Орфография. Морфемика. Словообразование Открытый урок по теме: ДНК-носитель генетического материала.

Открытый урок по теме: ДНК-носитель генетического материала. КАФЕДРА УПРАВЛЕНИЯ И ЗАЩИТЫ В ЧРЕЗВЫЧАЙНЫХ СИТУАЦИЯХ

КАФЕДРА УПРАВЛЕНИЯ И ЗАЩИТЫ В ЧРЕЗВЫЧАЙНЫХ СИТУАЦИЯХ Свобода в деятельности человека

Свобода в деятельности человека Сенсорная характеристика как составляющая качества продуктов. Лекция 1

Сенсорная характеристика как составляющая качества продуктов. Лекция 1 Освободительная война в Нидерландах

Освободительная война в Нидерландах  пицца

пицца Софизмы.

Софизмы. Бактерии в жизни человека

Бактерии в жизни человека Программирование на языке Q Basic

Программирование на языке Q Basic Путешествие по Вселенным. Часть 1

Путешествие по Вселенным. Часть 1 Психологическая подготовка боксеров-юношей

Психологическая подготовка боксеров-юношей Как разрушить жизнь, когда вы молоды

Как разрушить жизнь, когда вы молоды Теологическая парадигма: И. Т. Посошков – аргументы в пользу правого суда

Теологическая парадигма: И. Т. Посошков – аргументы в пользу правого суда Презентация на тему Как вести себя в транспорте

Презентация на тему Как вести себя в транспорте