Практические аспекты проведения аудита с целью оценки соответствия требованиям ФЗ «О персональных данных»

Содержание

- 2. предпроектная стадия, включающая предпроектное обследование ИСПДн (аудит), а также разработку технического задания на ее создание стадия

- 3. Анализ внутренних нормативных документов, регламентирующих порядок обработки и защиты ПДн Определение используемых средств защиты ПДн, и

- 4. сбор существующей нормативной документации Заказчика регулирующей порядок обработки и обеспечения защиты ПДн сбор существующей нормативной документации

- 5. На данном этапе определяется перечень ИСПДн и их основные свойства, такие как: Структура ИС Подключение к

- 6. Перечень ПДн, обрабатываемых в ИСПДн Заказчика, подлежащих защите включает в себя: цели обработки ПДн категории ПДн

- 7. Сбор данных о: Составе и функциональных возможностях используемых СЗПДн Технических характеристиках и организации использования СЗПДн Условиях

- 8. Основные этапы работ Заключение соглашения о неразглашении (NDA) Разработка регламента, устанавливающего порядок и рамки проведения работ

- 9. Структура регламента Состав рабочих групп от Исполнителя и Заказчика, участвующих в процессе проведения аудита Перечень информации,

- 10. Состав исходных данных Информация об организационной структуре компании Организационно-распорядительная и нормативно-методическая документация по вопросам информационной безопасности

- 11. Методы сбора исходных данных Предоставление опросных листов по определённой тематике, самостоятельно заполняемых сотрудниками Заказчика Интервьюирование сотрудников

- 12. Инструментальный анализ защищенности Для чего предназначен: Инвентаризация сетевых сервисов ИСПДн (устройства, ОС, службы, ПО) Идентификация и

- 13. Инструментальный анализ защищенности Анализ средств защиты информации Анализ VPN-шлюзов Анализ антивирусных средств защиты Анализ систем обнаружения

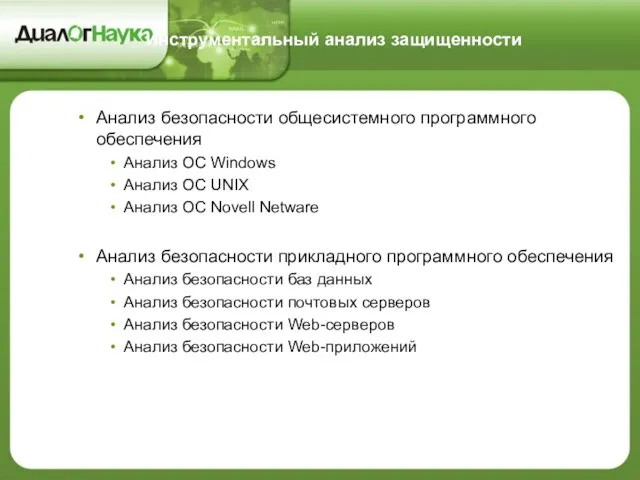

- 14. Инструментальный анализ защищенности Анализ безопасности общесистемного программного обеспечения Анализ ОС Windows Анализ ОС UNIX Анализ ОС

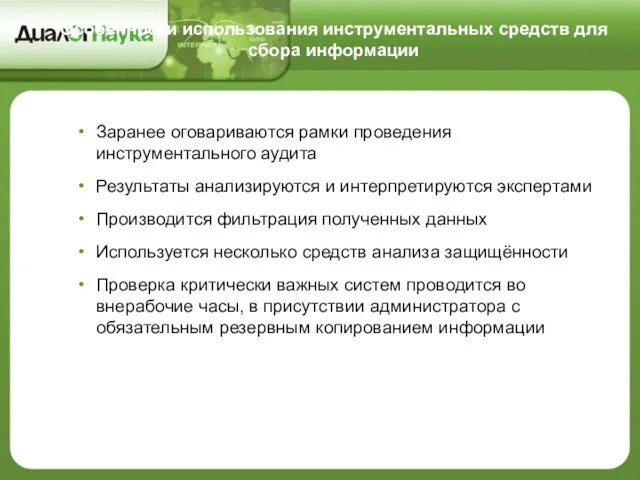

- 15. Особенности использования инструментальных средств для сбора информации Заранее оговариваются рамки проведения инструментального аудита Результаты анализируются и

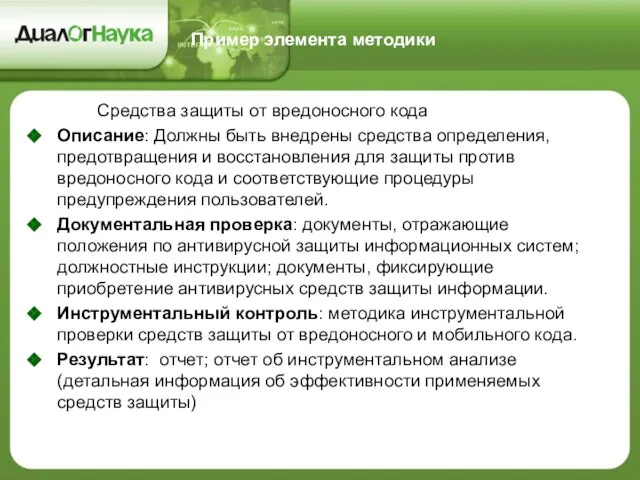

- 16. Пример элемента методики Средства защиты от вредоносного кода Описание: Должны быть внедрены средства определения, предотвращения и

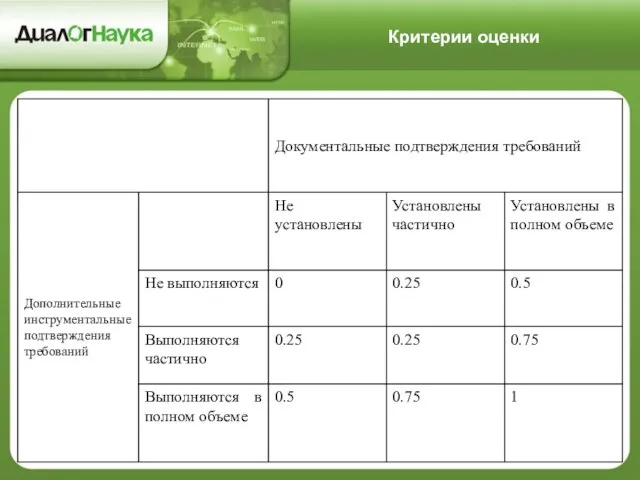

- 17. Критерии оценки

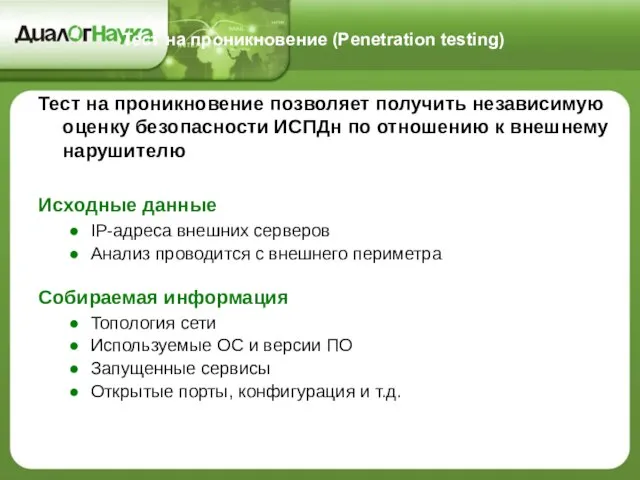

- 18. Тест на проникновение (Penetration testing) Тест на проникновение позволяет получить независимую оценку безопасности ИСПДн по отношению

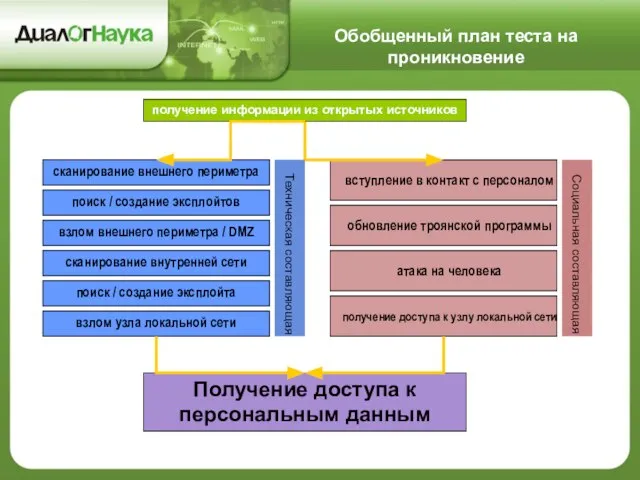

- 19. получение информации из открытых источников сканирование внешнего периметра поиск / создание эксплойтов взлом внешнего периметра /

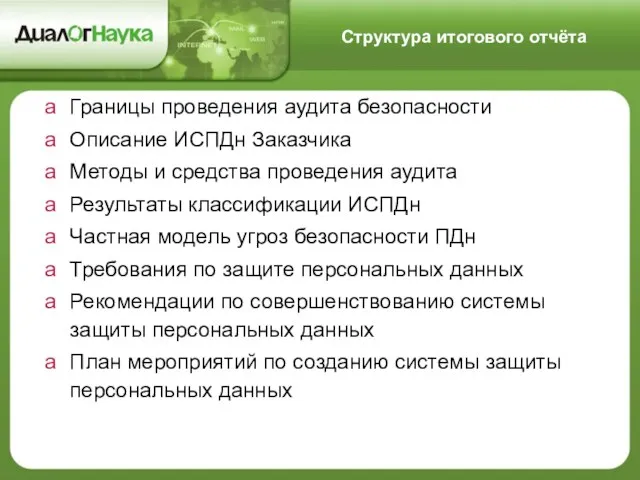

- 20. Структура итогового отчёта Границы проведения аудита безопасности Описание ИСПДн Заказчика Методы и средства проведения аудита Результаты

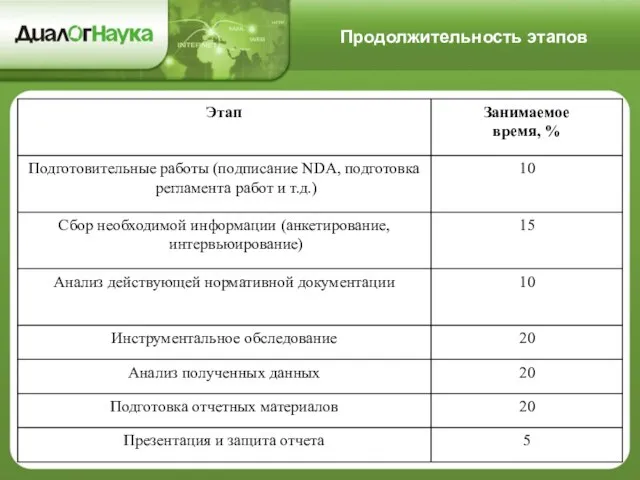

- 21. Продолжительность этапов

- 22. Дальнейшие действия по результатам Результаты аудита являются основой для проведения дальнейших работ по повышению информационной безопасности:

- 24. Скачать презентацию

Describing your house

Describing your house Схема монтажа перекрытия СПМ-350 на несущих стенах

Схема монтажа перекрытия СПМ-350 на несущих стенах несеп тас.срс

несеп тас.срс Основы английского языка

Основы английского языка Рекомендации по оформлению и защите научноисследовательской работы. Оформление сопроводительных документов

Рекомендации по оформлению и защите научноисследовательской работы. Оформление сопроводительных документов Идиостиль автора: квантитативный анализ и его филологическая интерпретация

Идиостиль автора: квантитативный анализ и его филологическая интерпретация Тесто для пельменей, вареников и домашней лапши

Тесто для пельменей, вареников и домашней лапши Литература Великобритании XX века

Литература Великобритании XX века Правила санитарии, гигиены и безопасной работы

Правила санитарии, гигиены и безопасной работы Лимфангит лимфаденит абсцесс флегмона

Лимфангит лимфаденит абсцесс флегмона Презентация на тему Фольклор урок

Презентация на тему Фольклор урок  Комитет по взаимодействию с миноритарными акционерами Сбербанка России

Комитет по взаимодействию с миноритарными акционерами Сбербанка России Ассирийская держава

Ассирийская держава Материальная часть стрелкового оружия

Материальная часть стрелкового оружия Наука в политехническом

Наука в политехническом Презентация на тему Внутренние воды Австралии

Презентация на тему Внутренние воды Австралии  Фотоэксперименты

Фотоэксперименты Игрушки и сувениры из Сергиева Посада и англоязычных стран

Игрушки и сувениры из Сергиева Посада и англоязычных стран Основные методики оценки закрытых компаний

Основные методики оценки закрытых компаний Presentation Mali-Russia

Presentation Mali-Russia Основы мировых религиозных культур

Основы мировых религиозных культур Возможности роста финансирования для компаний на ежегодном этапе L.N Innovative Technologies Ltd.Haifa, Israel

Возможности роста финансирования для компаний на ежегодном этапе L.N Innovative Technologies Ltd.Haifa, Israel Деньги–оплатники. Фальшивые деньги – ложники

Деньги–оплатники. Фальшивые деньги – ложники Доказывание и доказательства

Доказывание и доказательства СКАЗКА О ЛЮБОПЫТНОМ ДУХЕ

СКАЗКА О ЛЮБОПЫТНОМ ДУХЕ Библейские сказания в искусстве

Библейские сказания в искусстве Зачем нужны обращения

Зачем нужны обращения Влияние музыки на детей

Влияние музыки на детей