Слайд 2Разновидности распространения программ

Программы по их юридическому статусу можно разделить на три

большие группы:

Лицензионные

Условно бесплатные

Бесплатные

Слайд 3Лицензионные программы

Лицензионные программы распространяются разработчиками на основании договоров с пользователем на

платной основе, проще говоря, лицензионные программы продаются.

Разработчики несут ответственность за работоспособность данной программы.

Слайд 4Условно бесплатные программы

Некоторые разработчики выпускают условно бесплатные программы с целью выдвижения

их продукции на потребительский рынок. В этих программах ограничен набор функций до того момента пока эту программу не купят.

Слайд 5Бесплатные программы

Некоторые производители программного обеспечения заинтересованы в широком бесплатном распростронении программ.

К таким программным средствам можно отнести следующие:

Новые недоработанные версии программ

Программы новых технологий

Дополнения, устаревшие версии, драйвера

Слайд 6Правовая охрана информации

Правовая охрана программ для ЭВМ и баз данных впервые

в полном объёме введена в Российской Федерации Законом РФ “О правовой охране программ для ЭВМ и баз данных”, который вступил в силу в 1992 году. Правовая охрана распростроняется на все виды программ (ОС и программные комплексы)

Слайд 7 Для признания и осущетвления авторского права на программы для ЭВМ не

требуется ее регистрация в какой-либо организации. Авторское право для программы ЭВМ возникает автоматически при ее создании. Для оповещения своих прав на программу разработчик может использовать знак охраны авторского права, состоящий из трех элементов:

Буквы “С” в окружности

Имя правобладателя

Год первого выпуска программы в свет

Слайд 8Автору программы принадлежит исключительное право на распространение программы любыми способами, а также

модифицировать эту программу.

Необходимо знать и выполнять существующие законы, запрещающие нелегальное копирование и использование лицензионного программного обеспечения. Если пользователь нарушил данные законы, то разработчик может потребовать возмещение убытков и выплаты компенсации опеделенной в суде суммы от 5000-кратного до 50000-кратного размера минимальной месячной оплаты труда

Слайд 9Электронная подпись

В 2002 году был принят Закон РФ “Об электронно-цифровой подписи”, который

стал законодательной основой электронного документооборота в России. По этому закону элеутронная цифровая подпись в электронном документе признается юридически равнозначной подписи в документе на бумаге.

При регистрации электоронной подписи корреспондент получает два ключа: секретный и открытый.

Слайд 10Защита информации

Защита доступа к компьютеру осуществляется благодаря специальным программам брандмауэров (Firewall)

Эти программы

защищают компьютер от несанкционированного доступа через локальную сеть или модем. Брандмауэр отслеживает передачу данных между сетями, осуществляет контроль текущих соединений, выявляет подозрительные действия.

Слайд 11Защита информации на дисках.

Каждый диск в локальной сети может быть защищен от

несанкционированного доступа. Для них могут быть установлены права доступа (полный, только чтение, по паролю), причем права могут быть разными для разных пользователей. Для обеспечения большей защиты используются RAID- массивы. Несколько жестких дисков подключаются к специальному RAID- массиву который рассматривает их как единый носитель информации. При записи информации она дублируется и сохраняется на нескольких дисках одновременно, поэтому при выходе из строя одного из дисков данные не теряются.

Потенциал снижения импорта природного газа в Украину

Потенциал снижения импорта природного газа в Украину Клод Моне 1840–1926

Клод Моне 1840–1926 Сравнительная характеристика героев

Сравнительная характеристика героев Мотивация персонала

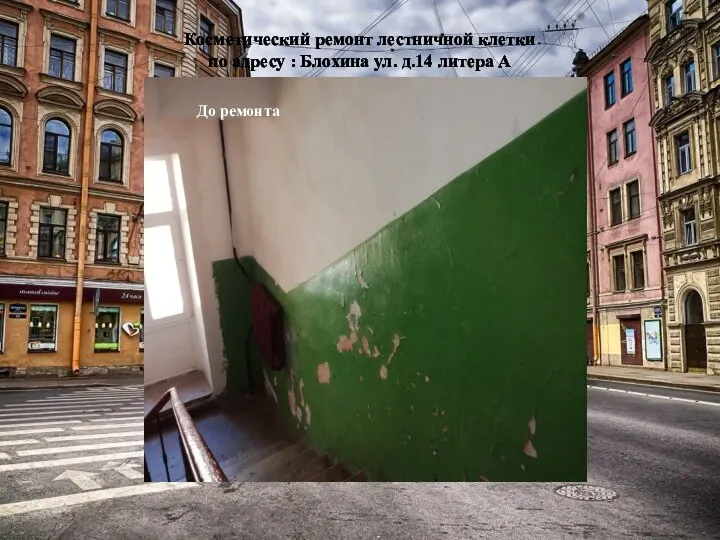

Мотивация персонала Косметический ремонт лестничной клетки

Косметический ремонт лестничной клетки Социальный институт семьи и брака

Социальный институт семьи и брака Что такое витамины и зачем они нужны

Что такое витамины и зачем они нужны 11 Ноября

11 Ноября Использование нейропсихологических игр и упражнений в работе с детьми дошкольного возраста

Использование нейропсихологических игр и упражнений в работе с детьми дошкольного возраста Шаблоны PowerPoint школа

Шаблоны PowerPoint школа THE MYSTERIES OF BELORUSSIAN CASTLES

THE MYSTERIES OF BELORUSSIAN CASTLES  Типы темперамента

Типы темперамента Исследовательский проект по мировой художественной культуре

Исследовательский проект по мировой художественной культуре Древний Египет

Древний Египет Николай Хмеленок. Тренажёры по английскому языку. Найди продолжение. Вопросительные предложения

Николай Хмеленок. Тренажёры по английскому языку. Найди продолжение. Вопросительные предложения Почему болят зубы

Почему болят зубы Основы здорового образа жизни. Закаливание

Основы здорового образа жизни. Закаливание Обзор существующих сегментов применения ПВХ на российском и мировом рынке

Обзор существующих сегментов применения ПВХ на российском и мировом рынке Скажи "Нет"!

Скажи "Нет"! Сибирский специалитет. Промо – дегустация

Сибирский специалитет. Промо – дегустация Возможности использования компьютерной техники в офисах фирм

Возможности использования компьютерной техники в офисах фирм Установка по утилизации пестицидов, непригодных к применению

Установка по утилизации пестицидов, непригодных к применению Строевые приёмы и движения без оружия

Строевые приёмы и движения без оружия Русский язык как развивающееся явление

Русский язык как развивающееся явление "Открой свой салон-магазин или офис-салон"

"Открой свой салон-магазин или офис-салон" Модели

Модели Выставка рисунков «Добро без границ» Напишите стихи для собаки.. Чтоб про косточку, кошку и лужу.. Про любовь, что собакин вам нужен..

Выставка рисунков «Добро без границ» Напишите стихи для собаки.. Чтоб про косточку, кошку и лужу.. Про любовь, что собакин вам нужен.. ПРОЕКТПО ТЕМЕ: ДЕТСКОЕ ПЛАТЬЕ

ПРОЕКТПО ТЕМЕ: ДЕТСКОЕ ПЛАТЬЕ