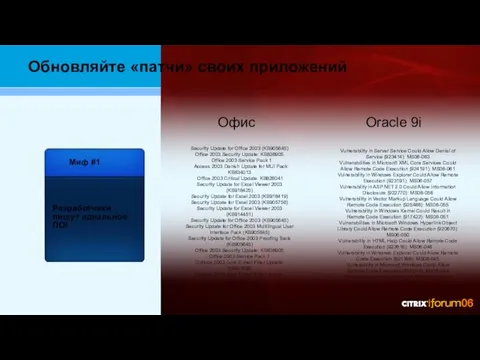

Microsoft XML Core Services Could Allow Remote Code Execution (924191): MS06-061

Vulnerability in Windows Explorer Could Allow Remote Execution (923191): MS06-057

Vulnerability in ASP.NET 2.0 Could Allow Information Disclosure (922770): MS06-056

Vulnerability in Vector Markup Language Could Allow Remote Code Execution (925486): MS06-055

Vulnerability in Windows Kernel Could Result in Remote Code Execution (917422): MS06-051

Vulnerabilities in Microsoft Windows Hyperlink Object Library Could Allow Remote Code Execution (920670): MS06-050

Vulnerability in HTML Help Could Allow Remote Code Execution (922616): MS06-046

Vulnerability in Windows Explorer Could Allow Remote Code Execution (921398): MS06-045

Vulnerability in Microsoft Windows Could Allow Remote Code Execution (920214): MS06-043

Cumulative Security Update for Internet Explorer (918899): MS06-042

Vulnerability in DNS Resolution Could Allow Remote Code Execution (920683): MS06-041

Vulnerability in Server Service Could Allow Remote Code Execution (921883): MS06-040

Vulnerability in DHCP Client Service Could Allow Remote Code Execution (914388): MS06-036

Vulnerability in Server Service Could Allow Remote Code Execution (917159): MS06-035

The update for the selected product has been replaced by the update in the following bulletin(s): MS06-063

Vulnerability in Microsoft Internet Information Services using Active Server Pages Could Allow Remote Code Execution (917537): MS06-034

Vulnerability in ASP.NET Could Allow Information Disclosure (917283): MS06-033

Vulnerability in TCP/IP Could Allow Remote Code Execution (917953): MS06-032

Vulnerability in Server Message Block Could Allow Elevation of Privilege (914389): MS06-030

Vulnerability in Routing and Remote Access Could Allow Remote Code Execution (911280): MS06-025

Vulnerability in Windows Media Player Could Allow Remote Code Execution (917734): MS06-024

Vulnerability in Microsoft JScript Could Allow Remote Code Execution (917344): MS06-023

Vulnerability in ART Image Rendering Could Allow Remote Code Execution (918439): MS06-022

Cumulative Security Update for Internet Explorer (916281): MS06-021

The update for the selected product has been replaced by the update in the following bulletin(s): MS06-042

Vulnerability in Microsoft FrontPage Server Extensions Could Allow Cross-Site Scripting (917627): MS06-017

Cumulative Security Update for Outlook Express (911567): MS06-016

Vulnerability in Windows Explorer Could Allow Remote Code Execution (908531): MS06-015

Vulnerability in the Microsoft Data Access Components (MDAC) Function Could Allow Code Execution (911562): MS06-014

Cumulative Security Update for Internet Explorer (912812): MS06-013

Vulnerability in the Korean Input Method Editor Could Allow Elevation of Privilege (901190): MS06-009

Vulnerability in Web Client Service Could Allow Remote Code Execution (911927): MS06-008

Vulnerability in TCP/IP Could Allow Denial of Service (913446): MS06-007

The update for the selected product has been replaced by the update in the following bulletin(s): MS06-032

Vulnerability in Windows Media Player Plug-in with Non-Microsoft Internet Browsers Could Allow Remote Code Execution (911564): MS06-006

Vulnerability in Windows Media Player Could Allow Remote Code Execution (911565): MS06-005

The update for the selected product has been replaced by the update in the following bulletin(s): MS06-024

Vulnerability in Graphics Rendering Engine Could Allow Remote Code Execution (912919): MS06-001

Cumulative Security Update for Internet Explorer (905915): MS05-054

The update for the selected product has been replaced by the update in the following bulletin(s): MS06-013

Vulnerabilities in Graphics Rendering Engine Could Allow Code Executi

on (896424): MS05-053

Cumulative Security Update for Internet Explorer (896688): MS05-052

Vulnerabilities in MSDTC and COM+ Could Allow Remote Code Execution (902400): MS05-051

Vulnerability in DirectShow Could Allow Remote Code Execution (904706): MS05-050

Vulnerabilities in Windows Shell Could Allow Remote Code Execution (900725): MS05-049

Vulnerability in the Microsoft Collaboration Data Objects Could Allow Remote Code Execution (907245): MS05-048

Vulnerability in the Client Service for NetWare Could Allow Remote Code Execution (899589): MS05-046

Vulnerabilities in Kerberos Could Allow Denial of Service, Information Disclosure, and Spoofing (899587): MS05-042

Vulnerability in Remote Desktop Protocol Could Allow Denial of Service (899591): MS05-041

Vulnerability in Telephony Service Could Allow Remote Code Execution (893756): MS05-040

Vulnerability in Plug and Play Could Allow Remote Code Execution and Elevation of Privilege (899588): MS05-039

Cumulative Security Update for Internet Explorer (896727): MS05-038

Vulnerability in Microsoft Color Management Module Could Allow Remote Code Execution (901214): MS05-036

Vulnerability in Telnet Client Could Allow Information Disclosure (896428): MS05-033

Vulnerability in Microsoft Agent Could Allow Spoofing (890046): MS05-032

Vulnerability in Step-by-Step Interactive Training Could Allow Remote Code Execution (898458): MS05-031

Vulnerability in Server Message Block Could Allow Remote Code Execution (896422): MS05-027

Vulnerability in HTML Help Could Allow Remote Code Execution (896358): MS05-026

Cumulative Security Update for Internet Explorer (883939): MS05-025

Security Update for Office 2003 (KB905645)

Office 2003 Security Update: KB838905

Office 2003 Service Pack 1

Access 2003 Danish Update for MUI Pack: KB834013

Office 2003 Critical Update: KB828041

Security Update for Excel Viewer 2003 (KB918425)

Security Update for Excel 2003 (KB918419)

Security Update for Excel 2003 (KB905756)

Security Update for Excel Viewer 2003 (KB914451)

Security Update for Office 2003 (KB905645)

Security Update for Office 2003 Multilingual User Interface Pack (KB905645)

Security Update for Office 2003 Proofing Tools (KB905645)

Office 2003 Security Update: KB838905

Office 2003 Service Pack 1

Outlook 2003 Junk E-mail Filter Update: KB921580

Outlook 2003 Junk E-mail Filter Update: KB920907

Outlook 2003 Junk E-mail Filter Update: KB919031

Outlook 2003 Junk E-mail Filter Update: KB917149

Outlook 2003 Junk E-mail Filter Update: KB916521

Update for Outlook 2003 (KB913807)

Outlook 2003 Junk E-mail Filter Update: KB913161

Security Update for Office 2003 (KB905645)

Security Update for Office 2003 Multilingual User Interface Pack (KB905645)

Security Update for Office 2003 Proofing Tools (KB905645)

Outlook 2003 Junk E-mail Filter Update: KB911961

Security Update for Outlook 2003 (KB892843)

Outlook 2003 Junk E-mail Filter Update: KB905648

Outlook 2003 Junk E-mail Filter Update: KB907492

Outlook 2003 Junk E-mail Filter Update: KB906173

Outlook 2003 Junk E-mail Filter Update: KB904631

Outlook 2003 Junk E-mail Filter Update: KB902953

Outlook 2003 Junk E-mail Filter Update: KB895658

Business Contact Manager Update for Outlook 2003

Outlook 2003 Junk E-mail Filter Update: KB896999

Outlook 2003 Junk E-mail Filter Update: KB894384

Outlook 2003 Junk E-mail Filter Update: KB892236

Outlook 2003 Junk E-mail Filter Update: KB891067

Outlook 2003 Junk E-mail Filter Update: KB890854

Outlook 2003 Junk E-mail Filter Update: KB873362

Office 2003 Security Update: KB838905

Outlook 2003 Junk E-mail Filter Update: KB870765

Business Contact Manager for Outlook 2003 Security Update: KB842496

Outlook 2003 Junk E-mail Filter Update: KB835235

Outlook 2003 Junk E-mail Filter Update: KB832333

Security Update for Word 2003 (KB917334)

Security Update for Word Viewer 2003 (KB917346)

Security Update for Office 2003 (KB905645)

Security Update for Office 2003 Multilingual User Interface Pack (KB905645)

Security Update for Office 2003 Proofing Tools (KB905645)

Security Update for Word 2003 (KB887979)

Office 2003 Security Update: KB838905

Office 2003 Service Pack 1

Word 2003 Update: KB834702 for MUI Pack

Word 2003 Update: KB830000

Office 2003 Critical Update: KB828041

Security Update for Visio 2003 Multilingual User Interface Pack (KB909115)

Visio 2003 Service Pack 2

Visio 2003 Security Update: KB838345

Visio 2003 Service Pack 1

Обновляйте «патчи» своих приложений

Миф #1

Разработчики пишут идеальное ПО!

Офис

Oracle 9i

УРОКАлгебра 8 класс

УРОКАлгебра 8 класс Русский драматический театр

Русский драматический театр Аудитория Autonet.ru Москва, Март 2008

Аудитория Autonet.ru Москва, Март 2008 Искусство и костюм стиля МОДЕРН

Искусство и костюм стиля МОДЕРН Тема урока: Моделирование одежды. Профессия художника – модельера Цель урока: 1. Обобщить знания о приемах моделирования 2. Науч

Тема урока: Моделирование одежды. Профессия художника – модельера Цель урока: 1. Обобщить знания о приемах моделирования 2. Науч ПРАВОВАЯ ОТВЕТСТВЕННОСТЬ МОЛОДЕЖИ

ПРАВОВАЯ ОТВЕТСТВЕННОСТЬ МОЛОДЕЖИ Мастер - класс Вышивка крестом

Мастер - класс Вышивка крестом МАСЛЯНЫЕ РАДИАТОЫ NEOCLIMA 2011

МАСЛЯНЫЕ РАДИАТОЫ NEOCLIMA 2011 Презентация на тему Панда

Презентация на тему Панда Дэнас-вертебра. Принципиально новый способ стимуляции по типу бегущая волна

Дэнас-вертебра. Принципиально новый способ стимуляции по типу бегущая волна Темперамент и характер

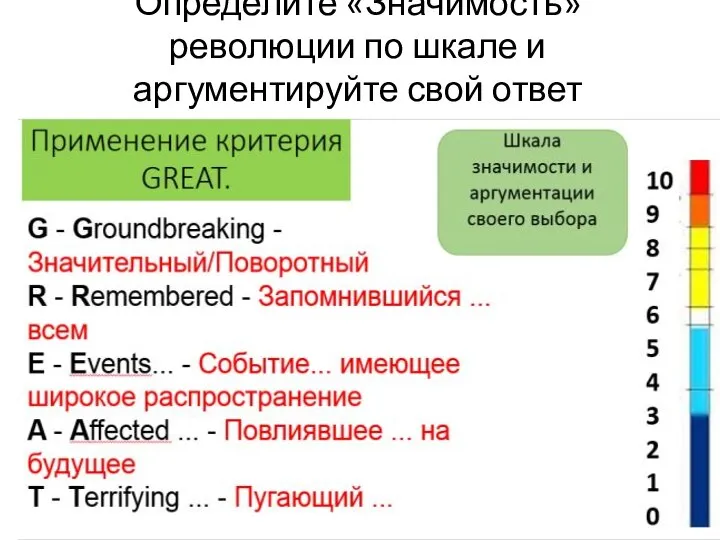

Темперамент и характер Что и какие события могут по праву считаться всемирным наследием

Что и какие события могут по праву считаться всемирным наследием Грамматический чай

Грамматический чай primer_prezentatsii_PP_01_SV-97_2022

primer_prezentatsii_PP_01_SV-97_2022 Весна в картинах известных художников

Весна в картинах известных художников Психомоторное развитие детей. Семиотика нарушений психомоторного развития детей

Психомоторное развитие детей. Семиотика нарушений психомоторного развития детей Выбор одежды и поза ведущего во время тренинга

Выбор одежды и поза ведущего во время тренинга Классификация фотоаппаратов

Классификация фотоаппаратов В течение многих лет ученые, строители и производители искали универсальный строительный материал, имеющий необходимую прочность

В течение многих лет ученые, строители и производители искали универсальный строительный материал, имеющий необходимую прочность Презентация на тему Сельское хозяйство развитых и развивающихся стран (10 класс)

Презентация на тему Сельское хозяйство развитых и развивающихся стран (10 класс)  Модель построения предметно-развивающей среды в рамках проектной деятельности

Модель построения предметно-развивающей среды в рамках проектной деятельности Технология и аппаратура флотации. Применение флотации в производстве кормовых дрожжей

Технология и аппаратура флотации. Применение флотации в производстве кормовых дрожжей Анализ представленных субъектами Российской Федерации отчетов о достижении показателей результативности реализации субсидий

Анализ представленных субъектами Российской Федерации отчетов о достижении показателей результативности реализации субсидий Стартап. Поиск мечты

Стартап. Поиск мечты Презентация НИР (Шаблон) (2)

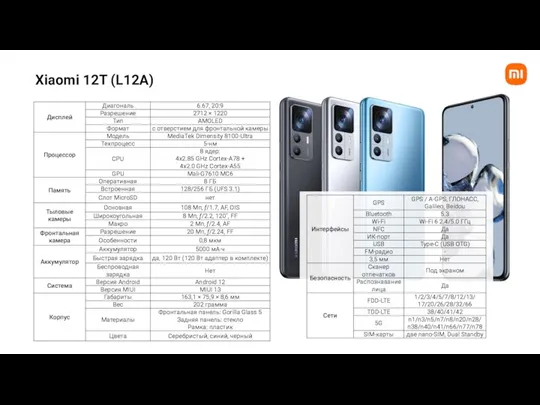

Презентация НИР (Шаблон) (2) Xiaomi 12T (L12A) specs and KSP (1)[669]

Xiaomi 12T (L12A) specs and KSP (1)[669] Чего ты хочешь…^3^

Чего ты хочешь…^3^ К вопросу агентивности. Эволюция Ориентированного на Решение подхода

К вопросу агентивности. Эволюция Ориентированного на Решение подхода