Содержание

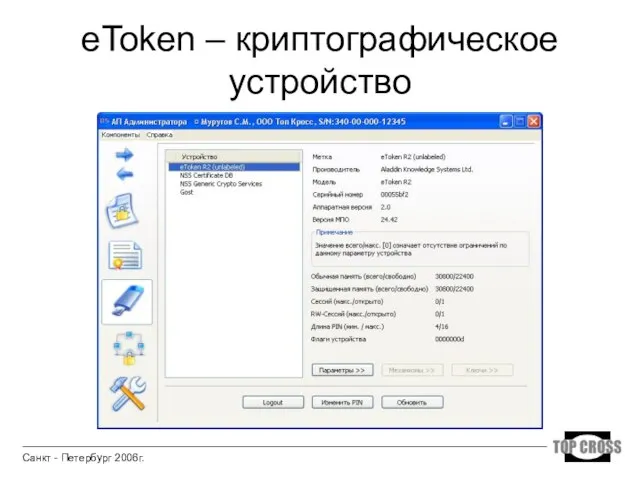

- 2. eToken – криптографическое устройство Санкт - Петербург 2006г.

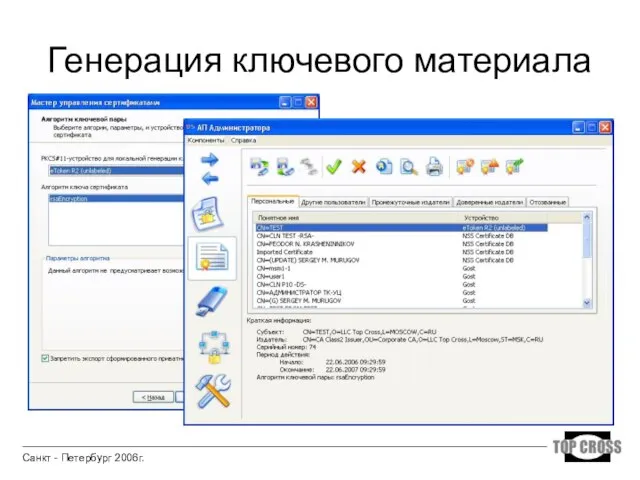

- 3. Генерация ключевого материала Санкт - Петербург 2006г.

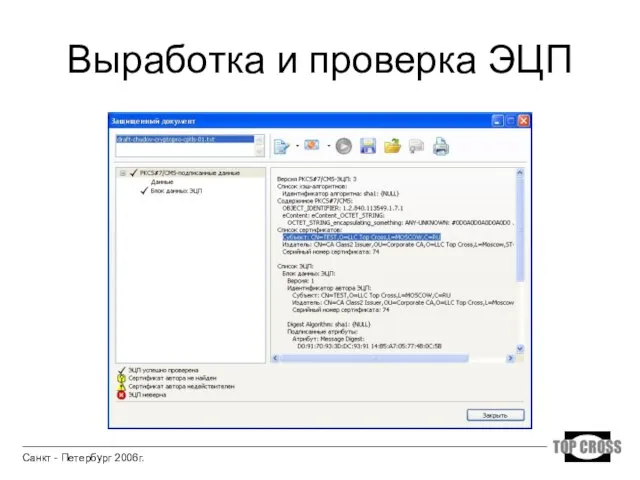

- 4. Выработка и проверка ЭЦП Санкт - Петербург 2006г.

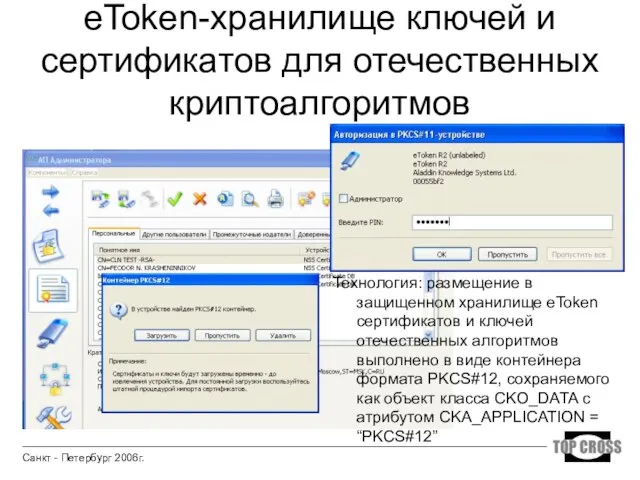

- 5. eToken-хранилище ключей и сертификатов для отечественных криптоалгоритмов Технология: размещение в защищенном хранилище eToken сертификатов и ключей

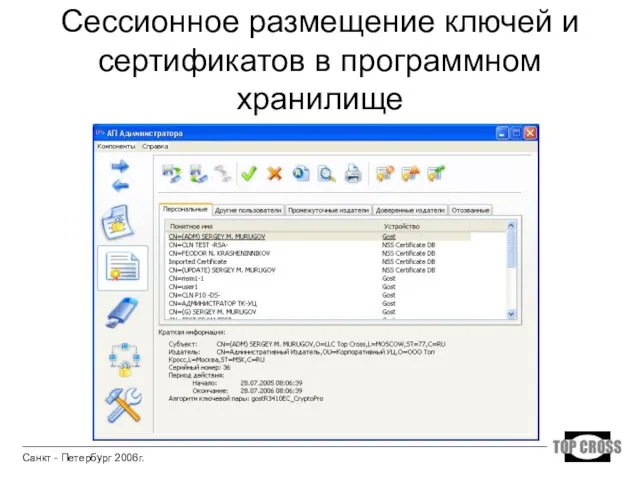

- 6. Сессионное размещение ключей и сертификатов в программном хранилище Санкт - Петербург 2006г.

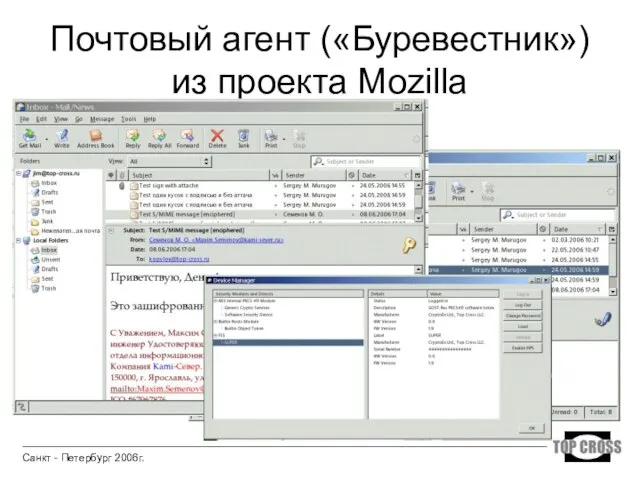

- 7. Почтовый агент («Буревестник») из проекта Mozilla Санкт - Петербург 2006г.

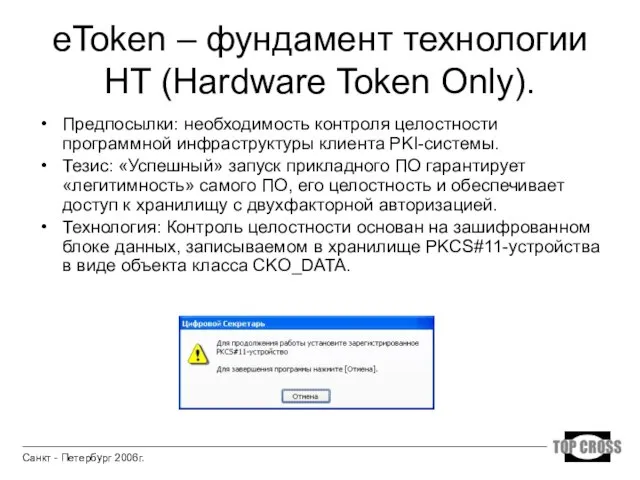

- 8. eToken – фундамент технологии HT (Hardware Token Only). Предпосылки: необходимость контроля целостности программной инфраструктуры клиента PKI-системы.

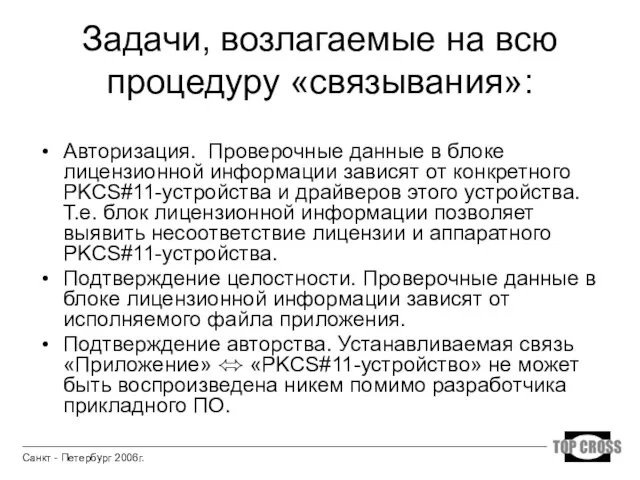

- 9. Задачи, возлагаемые на всю процедуру «связывания»: Авторизация. Проверочные данные в блоке лицензионной информации зависят от конкретного

- 11. Скачать презентацию

Межкультурные коммуникации

Межкультурные коммуникации Современные педагогические технологии и их роль в педагогическом процессе

Современные педагогические технологии и их роль в педагогическом процессе 22 апреля 2011 года утверждена Программа АО «НК «КазМунайГаз» по развитию казахстанского содержания на 2011-2015 годы

22 апреля 2011 года утверждена Программа АО «НК «КазМунайГаз» по развитию казахстанского содержания на 2011-2015 годы Гестационнный сахарный диабет

Гестационнный сахарный диабет Логарифмический мирПроект выполнен учащимися 11 класса.2008г.

Логарифмический мирПроект выполнен учащимися 11 класса.2008г. Танцы народов мира

Танцы народов мира ООО ”Гламурные компьютеры”. Системные блоки, монитор, клавиатуры, мышки, колонки

ООО ”Гламурные компьютеры”. Системные блоки, монитор, клавиатуры, мышки, колонки Влияние ароматов растений на организм человека

Влияние ароматов растений на организм человека Магнетизм

Магнетизм «Я бы в мэры пошёл – Пусть меня научат.

«Я бы в мэры пошёл – Пусть меня научат. Функции в языках объектно-ориентированного программирования

Функции в языках объектно-ориентированного программирования Зимние Олимпийские игры.

Зимние Олимпийские игры. Знакомьтесь !!! Кременская Центральная Районная Библиотека

Знакомьтесь !!! Кременская Центральная Районная Библиотека Презентация на тему Подготовка к усвоению табличных случаев умножения

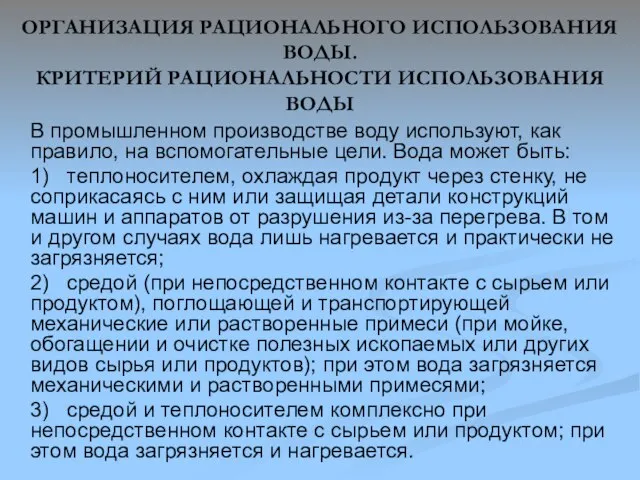

Презентация на тему Подготовка к усвоению табличных случаев умножения  Организация рационального использования воды. Критерий рациональности использования воды

Организация рационального использования воды. Критерий рациональности использования воды Девочки:

Девочки: Презентация на тему Сладков "Снег и ветер"

Презентация на тему Сладков "Снег и ветер" Внутреннее строение звезд

Внутреннее строение звезд Звук. Звуковые явления

Звук. Звуковые явления “ИНОВАТИВНА МРЕЖА ЗА РАЗВИТИЕНА СОЦИАЛНИ ПРЕДПРИЯТИЯ”

“ИНОВАТИВНА МРЕЖА ЗА РАЗВИТИЕНА СОЦИАЛНИ ПРЕДПРИЯТИЯ” Международный день защиты детей

Международный день защиты детей Комплексная программа развития и воспитания дошкольников в Образовательной системе "Школа 2100"

Комплексная программа развития и воспитания дошкольников в Образовательной системе "Школа 2100" Микропроцессорные системы

Микропроцессорные системы Совершенствование сбытовой политики предприятия (на примере СПК Кобраловский)

Совершенствование сбытовой политики предприятия (на примере СПК Кобраловский) Подготовила: Клеутина С.А., Группа МЭ-092 _

Подготовила: Клеутина С.А., Группа МЭ-092 _ My gymnasium is the best

My gymnasium is the best Программно-методический комплекс «Социомониторинг» как одно из условий повышения эффективности социально-психолого-педагогичес

Программно-методический комплекс «Социомониторинг» как одно из условий повышения эффективности социально-психолого-педагогичес Шаблон презентации

Шаблон презентации