Содержание

- 2. Испокон веков не было ценности большей, чем информация. ХХ век - век информатики и информатизации. Технология

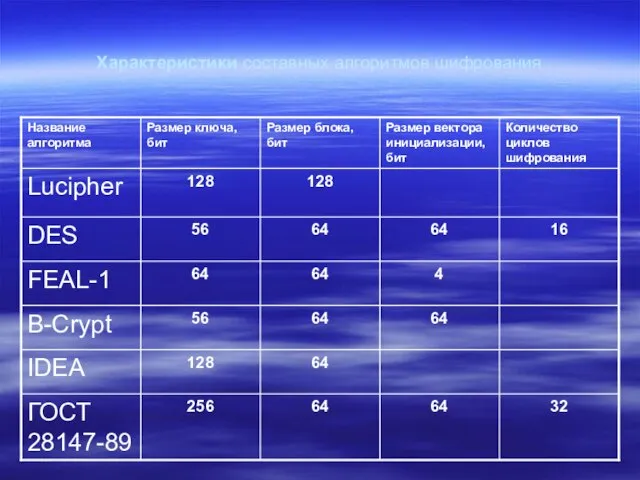

- 3. Характеристики составных алгоритмов шифрования

- 4. Защита информации - совокупность мероприятий, методов и средств, обеспечивающих: исключение НСД к ресурсам ЭВМ, программам и

- 5. Очевидная тенденция к переходу на цифровые методы передачи и хранения информации позволяет применять унифицированные методы и

- 6. С помощью криптографических методов возможно: шифрование информации; реализация электронной подписи; распределение ключей шифрования; защита от случайного

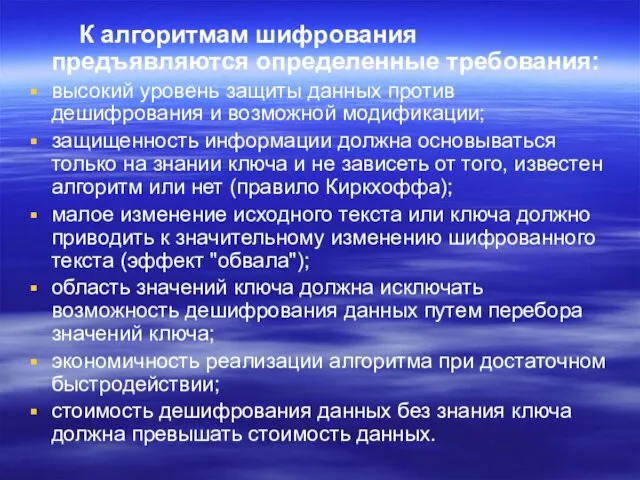

- 7. К алгоритмам шифрования предъявляются определенные требования: высокий уровень защиты данных против дешифрования и возможной модификации; защищенность

- 8. Перед шифрованием информацию следует подвергнуть статистическому кодированию (сжатию, архивации). При этом уменьшится объем информации и ее

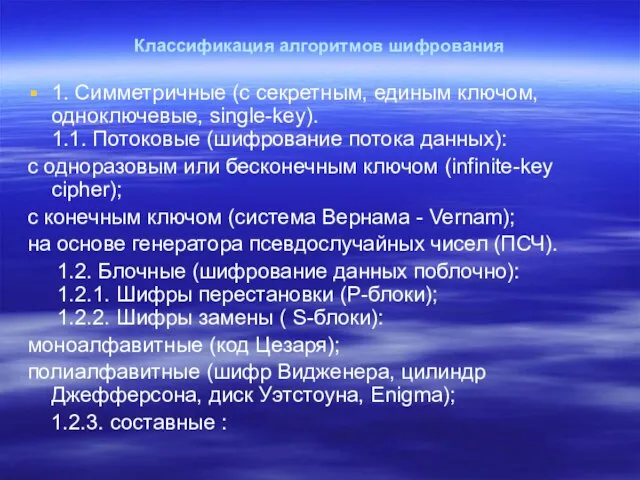

- 9. Классификация алгоритмов шифрования 1. Симметричные (с секретным, единым ключом, одноключевые, single-key). 1.1. Потоковые (шифрование потока данных):

- 10. Lucipher (фирма IBM, США); DES (Data Encryption Standard, США); FEAL-1 (Fast Enciphering Algoritm, Япония); IDEA/IPES (International

- 11. Симметричные алгоритмы шифрования Симметричные алгоритмы шифрования (или криптография с секретными ключами) основаны на том, что отправитель

- 12. Потоковые шифры В потоковых шифрах, т. е. при шифровании потока данных, каждый бит исходной информации шифруется

- 13. Блочные шифры При блочном шифровании информация разбивается на блоки фиксированной длины и шифруется поблочно. Блочные шифры

- 14. Блочное шифрование можно осуществлять двояко : 1. Без обратной связи (ОС). Несколько битов (блок) исходного текста

- 15. ГОСТ 28147-89 - отечественный стандарт на шифрование данных . Стандарт включает три алгоритма зашифровывания (расшифровывания) данных:

- 16. Аcимметричные алгоритмы шифрования В асимметричных алгоритмах шифрования (или криптографии с открытым ключом) для зашифровывания информации используют

- 17. Сравнение cимметричных и аcимметричных алгоритмов шифрования В асимметричных системах необходимо применять длинные ключи (512 битов и

- 19. Скачать презентацию

Слайд 2 Испокон веков не было ценности большей, чем информация. ХХ век -

Испокон веков не было ценности большей, чем информация. ХХ век -

возрастающие объемы хранимых и передаваемых данных;

расширение круга пользователей, имеющих доступ к ресурсам ЭВМ, программам и данным;

усложнение режимов эксплуатации вычислительных систем.

Поэтому все большую важность приобретает проблема защиты информации от несанкционированного доступа (НСД) при передаче и хранении. Сущность этой проблемы - постоянная борьба специалистов по защите информации со своими "оппонентами".

Слайд 3Характеристики составных алгоритмов шифрования

Характеристики составных алгоритмов шифрования

Слайд 4 Защита информации - совокупность мероприятий, методов и средств, обеспечивающих:

исключение НСД к

Защита информации - совокупность мероприятий, методов и средств, обеспечивающих:

исключение НСД к

проверку целостности информации;

исключение несанкционированного использования программ (защита программ от копирования).

Слайд 5Очевидная тенденция к переходу на цифровые методы передачи и хранения информации позволяет

Очевидная тенденция к переходу на цифровые методы передачи и хранения информации позволяет

Слайд 6 С помощью криптографических методов возможно:

шифрование информации;

реализация электронной подписи;

распределение ключей шифрования;

защита от

С помощью криптографических методов возможно:

шифрование информации;

реализация электронной подписи;

распределение ключей шифрования;

защита от

Слайд 7 К алгоритмам шифрования предъявляются определенные требования:

высокий уровень защиты данных против дешифрования

К алгоритмам шифрования предъявляются определенные требования:

высокий уровень защиты данных против дешифрования

защищенность информации должна основываться только на знании ключа и не зависеть от того, известен алгоритм или нет (правило Киркхоффа);

малое изменение исходного текста или ключа должно приводить к значительному изменению шифрованного текста (эффект "обвала");

область значений ключа должна исключать возможность дешифрования данных путем перебора значений ключа;

экономичность реализации алгоритма при достаточном быстродействии;

стоимость дешифрования данных без знания ключа должна превышать стоимость данных.

Слайд 8 Перед шифрованием информацию следует подвергнуть статистическому кодированию (сжатию, архивации). При этом

Перед шифрованием информацию следует подвергнуть статистическому кодированию (сжатию, архивации). При этом

Слайд 9Классификация алгоритмов шифрования

1. Симметричные (с секретным, единым ключом, одноключевые, single-key).

1.1. Потоковые (шифрование

Классификация алгоритмов шифрования

1. Симметричные (с секретным, единым ключом, одноключевые, single-key). 1.1. Потоковые (шифрование

с одноразовым или бесконечным ключом (infinite-key cipher);

с конечным ключом (система Вернама - Vernam);

на основе генератора псевдослучайных чисел (ПСЧ).

1.2. Блочные (шифрование данных поблочно): 1.2.1. Шифры перестановки (P-блоки); 1.2.2. Шифры замены ( S-блоки):

моноалфавитные (код Цезаря);

полиалфавитные (шифр Видженера, цилиндр Джефферсона, диск Уэтстоуна, Enigma);

1.2.3. составные :

Слайд 10Lucipher (фирма IBM, США);

DES (Data Encryption Standard, США);

FEAL-1 (Fast Enciphering

Lucipher (фирма IBM, США);

DES (Data Encryption Standard, США);

FEAL-1 (Fast Enciphering

IDEA/IPES (International Data Encryption Algorithm/

Improved Proposed Encryption Standard, фирма Ascom-Tech AG, Швейцария);

B-Crypt (фирма British Telecom, Великобритания);

ГОСТ 28147-89 (СССР); * Skipjack (США).

2. Асимметричные (с открытым ключом, public-key):

Диффи-Хеллман DH (Diffie, Hellman);

Райвест-Шамир-Адлeман RSA (Rivest, Shamir, Adleman);

Эль-Гамаль ElGamal.

Кроме того, есть разделение алгоритмов шифрования на собственно шифры (ciphers) и коды (codes). Шифры работают с отдельными битами, буквами, символами. Коды оперируют лингвистическими элементами (слоги, слова, фразы).

Слайд 11Симметричные алгоритмы шифрования

Симметричные алгоритмы шифрования (или криптография с секретными ключами) основаны на

Симметричные алгоритмы шифрования

Симметричные алгоритмы шифрования (или криптография с секретными ключами) основаны на

отправитель передает получателю ключ (в случае сети с несколькими абонентами у каждой пары абонентов должен быть свой ключ, отличный от ключей других пар);

отправитель, используя ключ, зашифровывает сообщение, которое пересылается получателю;

получатель получает сообщение и расшифровывает его.

Если для каждого дня и для каждого сеанса связи будет использоваться уникальный ключ, это повысит защищенность системы.

Слайд 12Потоковые шифры

В потоковых шифрах, т. е. при шифровании потока данных, каждый бит

Потоковые шифры

В потоковых шифрах, т. е. при шифровании потока данных, каждый бит

Слайд 13Блочные шифры

При блочном шифровании информация разбивается на блоки фиксированной длины и

Блочные шифры

При блочном шифровании информация разбивается на блоки фиксированной длины и

шифры перестановки (P-блоки);

шифры замены (S-блоки).

Шифры перестановок переставляют элементы открытых данных (биты, буквы, символы) в некотором новом порядке. Различают шифры горизонтальной, вертикальной, двойной перестановки, решетки, лабиринты, лозунговые и др.

Шифры замены заменяют элементы открытых данных на другие элементы по определенному правилу. Paзличают шифры простой, сложной, парной замены, буквенно-слоговое шифрование и шифры колонной замены. Шифры замены делятся на две группы:

моноалфавитные (код Цезаря) ;

полиалфавитные (шифр Видженера, цилиндр Джефферсона, диск Уэтстоуна, Enigma).

В моноалфавитных шифрах замены буква исходного текста заменяется на другую, заранее определенную букву. Например в коде Цезаря буква заменяется на букву, отстоящую от нее в латинском алфавите на некоторое число позиций. Очевидно, что такой шифр взламывается совсем просто. Нужно подсчитать, как часто встречаются буквы в зашифрованном тексте, и сопоставить результат с известной для каждого языка частотой встречаемости букв.

В полиалфавитных подстановках для замены некоторого символа исходного сообщения в каждом случае его появления последовательно используются различные символы из некоторого набора. Понятно, что этот набор не бесконечен, через какое-то количество символов его нужно использовать снова. В этом слабость чисто полиалфавитных шифров.

В современных криптографических системах, как правило, используют оба способа шифрования (замены и перестановки). Такой шифратор называют составным (product cipher). Oн более стойкий, чем шифратор, использующий только замены или перестановки.

Слайд 14Блочное шифрование можно осуществлять двояко :

1. Без обратной связи (ОС). Несколько битов

Блочное шифрование можно осуществлять двояко :

1. Без обратной связи (ОС). Несколько битов

2. С обратной связью. Обычно ОС организуется так: предыдущий шифрованный блок складывается по модулю 2 с текущим блоком. В качестве первого блока в цепи ОС используется инициализирующее значение. Ошибка в одном бите влияет на два блока - ошибочный и следующий за ним.

Генератор ПСЧ может применяться и при блочном шифровании :

1. Поблочное шифрование потока данных. Шифрование последовательных блоков (подстановки и перестановки) зависит от генератора ПСЧ, управляемого ключом.

2. Поблочное шифрование потока данных с ОС. Генератор ПСЧ управляется шифрованным или исходным текстом или обоими вместе.

Весьма распространен федеральный стандарт США DES (Data Encryption Standard) , на котором основан международный стандарт ISO 8372-87. DES был поддержан Американским национальным институтом стандартов (American National Standards Institute, ANSI) и рекомендован для применения Американской ассоциацией банков (American Bankers Association, ABA). DES предусматривает 4 режима работы:

ECB (Electronic Codebook) электронный шифрблокнот;

CBC (Cipher Block Chaining) цепочка блоков;

CFB (Cipher Feedback) обратная связь по шифртексту;

OFB (Output Feedback) обратная связь по выходу.

Слайд 15 ГОСТ 28147-89 - отечественный стандарт на шифрование данных . Стандарт включает

ГОСТ 28147-89 - отечественный стандарт на шифрование данных . Стандарт включает

С помощью имитовставки можно зафиксировать случайную или умышленную модификацию зашифрованной информации. Вырабатывать имитовставку можно или перед зашифровыванием (после расшифровывания) всего сообщения, или одновременно с зашифровыванием (расшифровыванием) по блокам. При этом блок информации шифруется первыми шестнадцатью циклами в режиме простой замены, затем складывается по модулю 2 со вторым блоком, результат суммирования вновь шифруется первыми шестнадцатью циклами и т. д.

Алгоритмы шифрования ГОСТ 28147-89 обладают достоинствами других алгоритмов для симметричных систем и превосходят их своими возможностями. Так, ГОСТ 28147-89 (256-битовый ключ, 32 цикла шифрования) по сравнению с такими алгоритмами, как DES (56-битовый ключ, 16 циклов шифрования) и FEAL-1 (64-битовый ключ, 4 цикла шифрования) обладает более высокой криптостойкостью за счет более длинного ключа и большего числа циклов шифрования.

Достоинствами ГОСТ 28147-89 являются также наличие защиты от навязывания ложных данных (выработка имитовставки) и одинаковый цикл шифрования во всех четырех алгоритмах ГОСТа.

Слайд 16Аcимметричные алгоритмы шифрования

В асимметричных алгоритмах шифрования (или криптографии с открытым ключом)

Аcимметричные алгоритмы шифрования

В асимметричных алгоритмах шифрования (или криптографии с открытым ключом)

Схема обмена информацией такова:

получатель вычисляет открытый и секретный ключи, секретный ключ хранит в тайне, открытый же делает доступным (сообщает отправителю, группе пользователей сети, публикует);

отправитель, используя открытый ключ получателя, зашифровывает сообщение, которое пересылается получателю;

получатель получает сообщение и расшифровывает его, используя свой секретный ключ.

RSA [4, 5]

Защищен патентом США N 4405829. Разработан в 1977 году в Массачусетском технологическом институте (США). Получил название по первым буквам фамилий авторов (Rivest, Shamir, Adleman). Криптостойкость основана на вычислительной сложности задачи разложения большого числа на простые множители.

ElGamal

Разработан в 1985 году. Назван по фамилии автора - Эль-Гамаль. Используется в стандарте США на цифровую подпись DSS (Digital Signature Standard). Криптостойкость основана на вычислительной сложности задачи логарифмирования целых чисел в конечных полях

Слайд 17Сравнение cимметричных и аcимметричных алгоритмов шифрования

В асимметричных системах необходимо применять длинные ключи

Сравнение cимметричных и аcимметричных алгоритмов шифрования

В асимметричных системах необходимо применять длинные ключи

получатель вычисляет открытый и секретный ключи, секретный ключ хранит в тайне, открытый же делает доступным;

отправитель, используя открытый ключ получателя, зашифровывает сеансовый ключ, который пересылается получателю по незащищенному каналу;

получатель получает сеансовый ключ и расшифровывает его, используя свой секретный ключ;

отправитель зашифровывает сообщение сеансовым ключом и пересылает получателю;

получатель получает сообщение и расшифровывает его.

Надо заметить, что в правительственных и военных системах связи используют лишь симметричные алгоритмы, так как нет строго математического обоснования стойкости систем с открытыми ключами, как, впрочем, не доказано и обратное.

Операционная система персонального компьютера

Операционная система персонального компьютера Католицизм: кнут и пряник

Католицизм: кнут и пряник Презентация на тему тренажер по английскому языку

Презентация на тему тренажер по английскому языку Публичный докладдиректора школы МОУ “СОШ № 10” Н.А. Давыдовой г.Биробиджан, ЕАО

Публичный докладдиректора школы МОУ “СОШ № 10” Н.А. Давыдовой г.Биробиджан, ЕАО Декларации пожарной безопасности

Декларации пожарной безопасности  Презентация на тему: Бородинская панорама

Презентация на тему: Бородинская панорама Заседание Совета кураторов

Заседание Совета кураторов Нутромер оборудование для измерения диаметра внутренних полостей

Нутромер оборудование для измерения диаметра внутренних полостей Music

Music Устройство увеличительных приборов. Строение клетки

Устройство увеличительных приборов. Строение клетки Реклама новых книг

Реклама новых книг Роль точечных мутаций гена RUNX1 в патогенезе миелодиспластических и миелопролиферативных заболеваний у детей

Роль точечных мутаций гена RUNX1 в патогенезе миелодиспластических и миелопролиферативных заболеваний у детей FLEXWORK project materials and their use in TELESOL

FLEXWORK project materials and their use in TELESOL Презентация на тему ПРИНЦИП ГЮЙГЕНСА. ЗАКОН ОТРАЖЕНИЯ СВЕТА

Презентация на тему ПРИНЦИП ГЮЙГЕНСА. ЗАКОН ОТРАЖЕНИЯ СВЕТА Выдающаяся личность

Выдающаяся личность урок

урок Презентация услуг компании «ГЛОБАЛ КОНСАЛТИНГ»

Презентация услуг компании «ГЛОБАЛ КОНСАЛТИНГ» Храм Святой Софии в Константинополе

Храм Святой Софии в Константинополе Сечение ударной электронной ионизации. Оже-электроны

Сечение ударной электронной ионизации. Оже-электроны Россия на политической карте мира. Особенности развития на современном этапе

Россия на политической карте мира. Особенности развития на современном этапе Животные и растения Северной Америки

Животные и растения Северной Америки Иконки автомобильные

Иконки автомобильные The dark matter power complex

The dark matter power complex Система академика Л.Занкова

Система академика Л.Занкова “Практика внедрения международного стандарта ISО 14001 в ОАО “Концерн Стирол”

“Практика внедрения международного стандарта ISО 14001 в ОАО “Концерн Стирол” АООП НОО для обучающихся с НОДА

АООП НОО для обучающихся с НОДА Лига Индиго. Интеллектуально-развлекательная игра. Разрыв шаблона о корпоративных праздниках

Лига Индиго. Интеллектуально-развлекательная игра. Разрыв шаблона о корпоративных праздниках Компания МИКРОБОР НАНОТЕХ

Компания МИКРОБОР НАНОТЕХ