Слайд 2Социальная инженерия-

манипулирование человеком или группой людей с целью взлома систем безопасности и

похищения важной информации.

(В отл. от социального программирования, которое применяется не только для взлома, но и для других целей: обуздания толпы, победы на выборах и т.д. и реализуется без использования ЭВМ).

Слайд 3Человек понимается как часть компьютерной системы.

Социальная инженерия-

хакерство с использованием человеческого фактора (people

ware)- один из основных инструментов хакеров XXI века.

Слайд 4Роль человеческого фактора в защите информации.

Взлом систем защиты информации от несанкционированного доступа,

систем охранной сигнализации и т. д. в 80% случаев происходят из-за человеческого фактора.

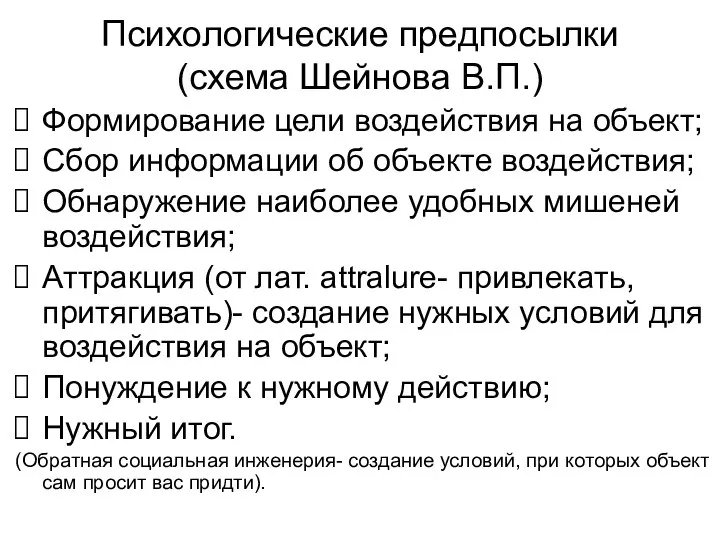

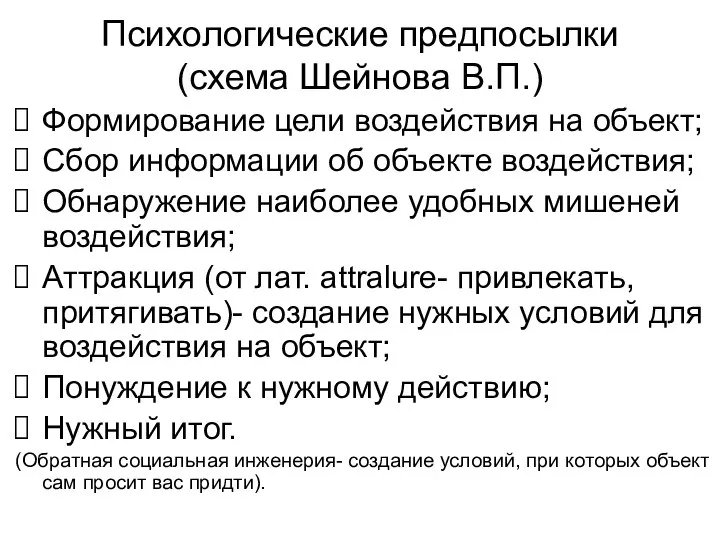

Слайд 5Психологические предпосылки (схема Шейнова В.П.)

Формирование цели воздействия на объект;

Сбор информации об объекте

воздействия;

Обнаружение наиболее удобных мишеней воздействия;

Аттракция (от лат. attralure- привлекать, притягивать)- создание нужных условий для воздействия на объект;

Понуждение к нужному действию;

Нужный итог.

(Обратная социальная инженерия- создание условий, при которых объект сам просит вас придти).

Слайд 6Проблема «уборщицы»

Выставки и презентации

Проблема- наказание за кражу БД предприятия- практически никакой. В

судах практически нет обращений от организаций, у которых крадут информацию.

Слайд 7Правило 1. Ни один из сотрудников предприятия не должен знать больше, чем

ему полагается знать по должности (подавляющее большинство людей не может хранить секреты).

Правило 2. В трудовом контракте обязательно должен быть пункт об ответственности сотрудника, вплоть до уголовной.

Слайд 8Области применения социальной инженерии

Финансовые махинации (Наташа+Илья=…)

Конкурентная разведка

Информация о маркетинговых планах организации (выставки,

интервью с ключевыми лицами и т.д.)- см. правила 1 и 2.

Воровство клиентских баз данных - правила 1 и 2 + доступ в офис и к серверам.

Информация о наиболее перспективных сотрудниках

Информация об организации с целью последующего уничтожения конкурента

Слайд 9Области применения социальной инженерии

Фишинг и другие способы кражи паролей с целью доступа

к персональным банковским данным частных лиц (Защита: генерация одноразовых паролей, использование USB устройств, мобильное подтверждение, хэширование паролей…)

Фарминг – изменение адресов так, чтобы страницы, которые посещает пользователь были не оригинальными, а фишинг- страницами.

Общая дестабилизация работы организации

Рейдерские атаки (методы социального инжиниринга применяются на первом этапе – сбора информации).

Алгоритмы. Алгоритмизация. Алгоритмические языки.

Алгоритмы. Алгоритмизация. Алгоритмические языки. Креативная реклама

Креативная реклама Питание и здоровье школьников

Питание и здоровье школьников Авторизованный партнер в сфере образования

Авторизованный партнер в сфере образования STYLISTIC LAYERS OF THE ENGLISH VOCABULARY

STYLISTIC LAYERS OF THE ENGLISH VOCABULARY Технология виробництва

Технология виробництва Использование графических ускорителей при решении задач обработки текстов

Использование графических ускорителей при решении задач обработки текстов Жизнь на разных материках

Жизнь на разных материках Презентация на тему Выдающиеся архитектурные объекты Санкт-Петербурга

Презентация на тему Выдающиеся архитектурные объекты Санкт-Петербурга Анатомия и морфология растений

Анатомия и морфология растений Презентация на тему Земля – наш дом

Презентация на тему Земля – наш дом  Оформление договора для победителей программы Старт

Оформление договора для победителей программы Старт Молекулярная эволюция и филогенетика

Молекулярная эволюция и филогенетика  Международные стажировки и профессиональные тренинги в Израиле

Международные стажировки и профессиональные тренинги в Израиле Презентация на тему А 5 Синтаксические нормы

Презентация на тему А 5 Синтаксические нормы Субъекты административного права

Субъекты административного права Преобразование выражений, содержащих степени с дробными показателями

Преобразование выражений, содержащих степени с дробными показателями Спичечная фабрика г.Чудово

Спичечная фабрика г.Чудово Живая память поколений

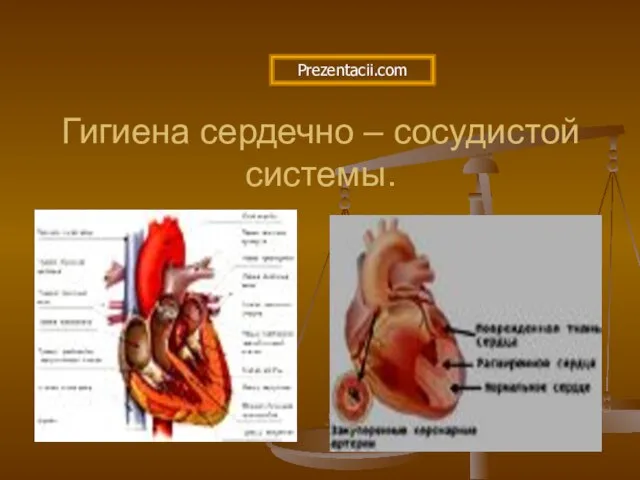

Живая память поколений Гигиена сердечно – сосудистой системы

Гигиена сердечно – сосудистой системы 20.02.2012 года в старшей группе»Смородинка» прошел конкурс «Все дело в шляпе!»

20.02.2012 года в старшей группе»Смородинка» прошел конкурс «Все дело в шляпе!» Презентация на тему Делимость чисел 6 класс

Презентация на тему Делимость чисел 6 класс  «Отдельные вопросы взаимодействия Управления Федерального казначейства по Вологодской области с банковской системой»

«Отдельные вопросы взаимодействия Управления Федерального казначейства по Вологодской области с банковской системой»  Презентация на тему Треугольники

Презентация на тему Треугольники  Природа. Рисование

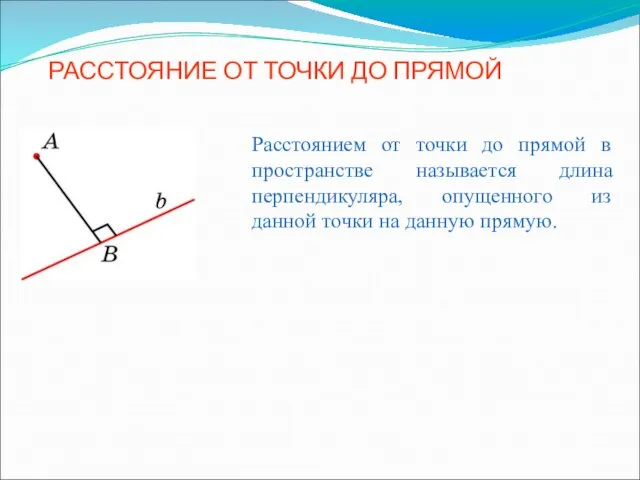

Природа. Рисование Расстояние от точки до прямой

Расстояние от точки до прямой Для чего нужна экономика

Для чего нужна экономика Фразеалагізмы ў малюнках вучняў

Фразеалагізмы ў малюнках вучняў