Слайд 2Идентификация

Процедура распознавания пользователя по его идентификатору.

Слайд 3Аутентификация

Процедура проверки подлинности заявленного пользователя, процесса либо устройства

Слайд 4Авторизация

Процедура наделения полномочиями пользователя в пределах системы на основе правил и ограничений,

установленных в ней.

Слайд 5Администрирование

Регистрация действий пользователя в сети по правилам заданным в системе (доступ

к ресурсам, действия с приложениями, история изменений и т.д.)

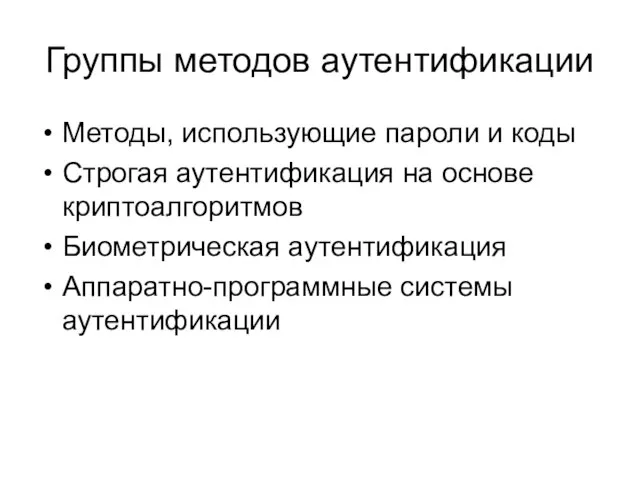

Слайд 6Группы методов аутентификации

Методы, использующие пароли и коды

Строгая аутентификация на основе криптоалгоритмов

Биометрическая аутентификация

Аппаратно-программные

системы аутентификации

Слайд 7Методы, использующие пароли и коды

Аутентификация на основе многоразовых паролей

Аутентификация на основе одноразовых

паролей

Аутентификация на основе PIN-кода

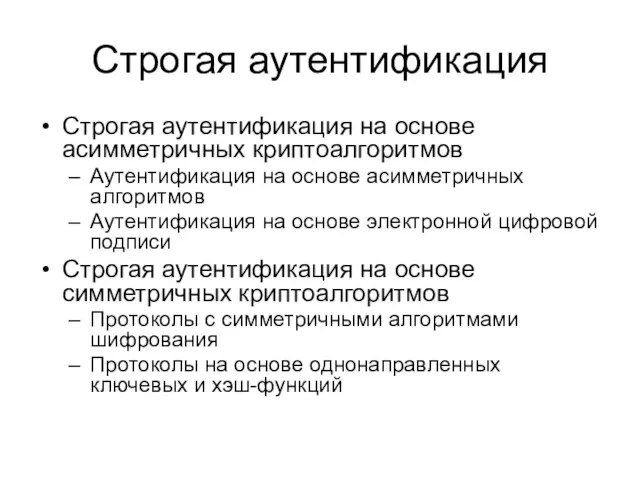

Слайд 8Строгая аутентификация

Строгая аутентификация на основе асимметричных криптоалгоритмов

Аутентификация на основе асимметричных алгоритмов

Аутентификация на

основе электронной цифровой подписи

Строгая аутентификация на основе симметричных криптоалгоритмов

Протоколы с симметричными алгоритмами шифрования

Протоколы на основе однонаправленных ключевых и хэш-функций

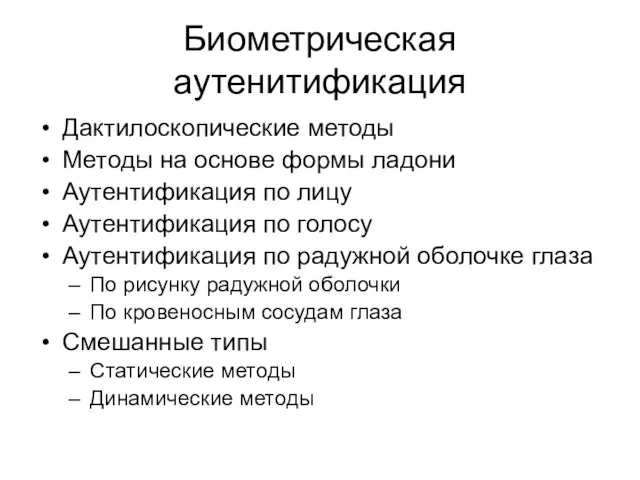

Слайд 9Биометрическая аутенитификация

Дактилоскопические методы

Методы на основе формы ладони

Аутентификация по лицу

Аутентификация по голосу

Аутентификация по

радужной оболочке глаза

По рисунку радужной оболочки

По кровеносным сосудам глаза

Смешанные типы

Статические методы

Динамические методы

Слайд 10Аппаратно-программные системы аутентификации

iButton («таблетка»)

Контактные смарт-карты ISO7816(части 1-10)

Радиочастотные идентификаторы

Бесконтактные смарт-карты ISO/IEC 14443 и

ISO/IEC 15693

USB – ключи («токены»)

Слайд 11Основные атаки на протоколы аутентификации

«Маскарад» - нарушитель выдает себя за легального пользователя

системы

Подмена стороны аутентификационного обмена (interleaving attack) – нарушитель участвует третьей стороной для подмены информации в сеансе обмена

Повторная передача (replay attack) – повторная передача аутентификационных данных пользователем

Принудительная задержка (forced delay) – перехват и передача информации спусты некоторое время

Атака с выборкой текста (chosen text attack) – перехват траффика с целью получения информации о долговременных криптоключах

Квиллинг-Необычные возможности обычной бумаги

Квиллинг-Необычные возможности обычной бумаги Презентация на тему Наш друг светофор

Презентация на тему Наш друг светофор г.Донецк

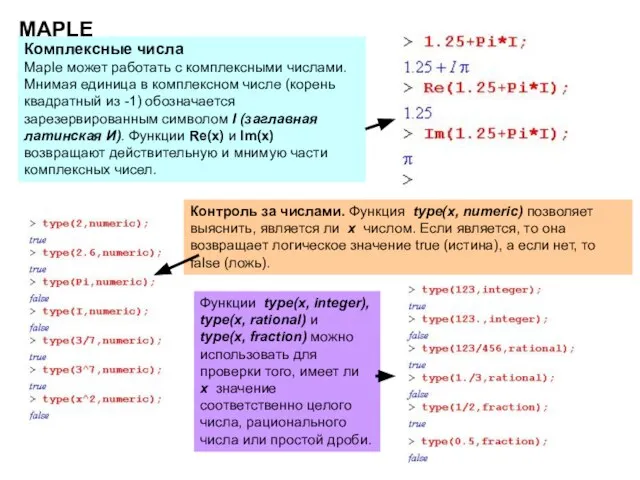

г.Донецк MAPLE

MAPLE Металлургия в Китае

Металлургия в Китае Фрезы для педикюра

Фрезы для педикюра Закон Ома для участка цепи

Закон Ома для участка цепи Герои Советского Союза Петуховского района к 65- летию Великой Победы

Герои Советского Союза Петуховского района к 65- летию Великой Победы Дидактическое пособие по формированию финансовой грамотности старших дошкольников Банковский терминал

Дидактическое пособие по формированию финансовой грамотности старших дошкольников Банковский терминал FOREIGN TRADE

FOREIGN TRADE  Применение компрессорно- конденсаторных блоков с плавным регулированием производительности компрессора в технологическом охлаж

Применение компрессорно- конденсаторных блоков с плавным регулированием производительности компрессора в технологическом охлаж МАРКЕТИНГОВА ЦІНОВА ПОЛІТИКА

МАРКЕТИНГОВА ЦІНОВА ПОЛІТИКА  Symbology of the Russian Federation

Symbology of the Russian Federation Роль системы развития персонала организации

Роль системы развития персонала организации Поиск творческого решения

Поиск творческого решения Применение специальных упражнений для восстановления зрения, исправления осанки и снижения веса9_urok_fizkultury

Применение специальных упражнений для восстановления зрения, исправления осанки и снижения веса9_urok_fizkultury База данных (БД) – основа информационных систем(ИС)

База данных (БД) – основа информационных систем(ИС) ГОСТ 102-75. Фанера березовая авиационная. Технические условия

ГОСТ 102-75. Фанера березовая авиационная. Технические условия Японская символика

Японская символика Надежность и долговечность автомобиля. Техническое обслуживание и ремонт машин

Надежность и долговечность автомобиля. Техническое обслуживание и ремонт машин Разработка масштабируемой системы диагностирования технологического оборудования

Разработка масштабируемой системы диагностирования технологического оборудования Урок истории России в 7 классе

Урок истории России в 7 классе Презентация на тему фразеологизмы

Презентация на тему фразеологизмы  Основные положения теории деятельности А. Н. Леонтьева

Основные положения теории деятельности А. Н. Леонтьева 13

13 Учитель математики МОУ СОШ 1 Тупикова Л. М.. «Мне приходится делить время между политикой и уравнениями. Однако уравнения, по-моему,

Учитель математики МОУ СОШ 1 Тупикова Л. М.. «Мне приходится делить время между политикой и уравнениями. Однако уравнения, по-моему,  Презентация на тему Молдавия

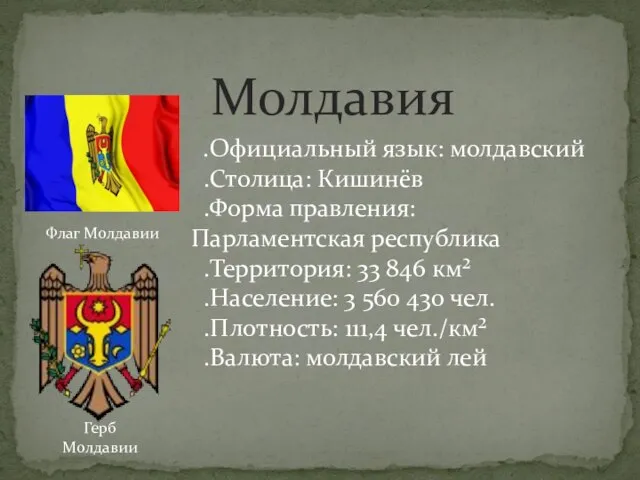

Презентация на тему Молдавия  Eyebrow tremor

Eyebrow tremor