Содержание

- 2. Оглавление 1. Основные определения 2. Классификация угроз 2.1. По виду источника угроз 2.1.1. Антропогенные источники 2.1,2.

- 3. 1. Основные определения Уязвимость - это причины, обусловленные особенностями хранения, использования, передачи, охраны и ресурсов, приводящие

- 4. 2. Классификация угроз По виду источника угроз 1.1. Антропогенные источники угроз 1.2.Техногенные источники 1.3. Стихийные бедствия

- 5. 2.1. виды источников угроз 2.1.1. Антропогенные источники 2.2.2. Техногенные источники 2.2.3. Стихийные бедствия

- 6. 2.1.1. АНТРОПОГЕННЫЕ иСТОЧНИКИ Криминальные структуры Потенциальные преступники и хакеры Недобросовестные партнеры Представители надзорных организаций и аварийных

- 7. 2.1.2.Техногенные источники Внешние Средства связи (передачи информации) Сети инженерных коммуникаций (энергоснабжения, водоснабжения, отопления, вентиляции, канализации) Внутренние

- 8. 2.1.3. Стихийные бедствия Пожары, Землетрясения, Наводнения, Ураганы, Различные непредвидимые обстоятельства, Необъяснимые явления, Другие форс-мажорные обстоятельства

- 9. 2.2. по признаку топологии Внутренние угрозы: неквалифицированная внутренняя политика компании по организации информационных технологий и управлению

- 10. 2.2. по признаку топологии негативные воздействия недобросовестных конкурентов и государственных структур; преднамеренные и непреднамеренные действия заинтересованных

- 11. 2.3. по признаку воздействия Угрозы конфиденциальности данных и программ Угрозы целостности данных, программ, аппаратуры Угрозы доступа

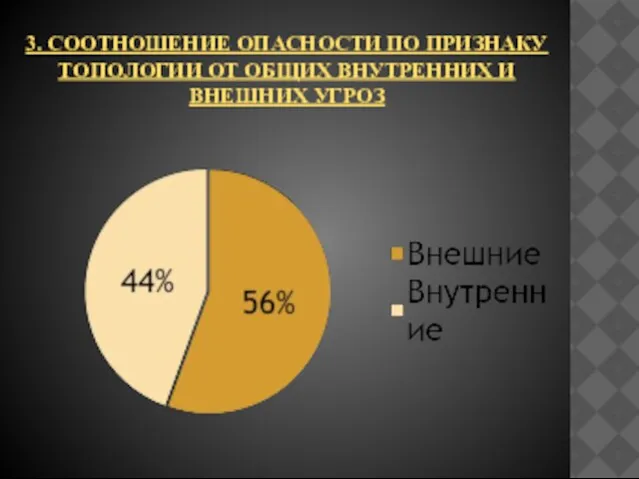

- 12. 3. Соотношение опасности по признаку топологии от общих внутренних и внешних угроз

- 13. 4. Фишинг Фишинг - это особый вид компьютерного мошенничества. Фишинг-атаки организуются следующим образом: киберпреступники создают подложный

- 14. 5. Модель нарушения Моделирование процессов нарушения информационной безопасности целесообразно осуществлять на основе рассмотрения логической цепочки: «угроза

- 15. 5. Модель нарушения Требования к модели нарушения Служба безопасности должна построить модель типичного злоумышленника. Необходимо оценить,

- 16. 5. Модель нарушения Требования к системе защиты информации Система защиты информации должна быть адекватной уровню важности,

- 18. Скачать презентацию

Федерализм

Федерализм Молоко

Молоко Производная и её геометрический смысл

Производная и её геометрический смысл Инвестиционно-финансовая группа

Инвестиционно-финансовая группа Беспроводная передача электричества

Беспроводная передача электричества Презентация на тему Кодирование графической информации

Презентация на тему Кодирование графической информации Использование деятельного подхода в ОД при формировании ОБЖ

Использование деятельного подхода в ОД при формировании ОБЖ Он-лайн система управленческого учета

Он-лайн система управленческого учета Типы реакций

Типы реакций Энергия солнца в Вашем Доме!

Энергия солнца в Вашем Доме! Московские лабораторииэкономики и технологии знанийпредставляют

Московские лабораторииэкономики и технологии знанийпредставляют Электроёмкость. Конденсаторы

Электроёмкость. Конденсаторы Измерение высоты здания разными способами

Измерение высоты здания разными способами Словообразования

Словообразования Восточная Европа

Восточная Европа Презентация на тему Инвестиции

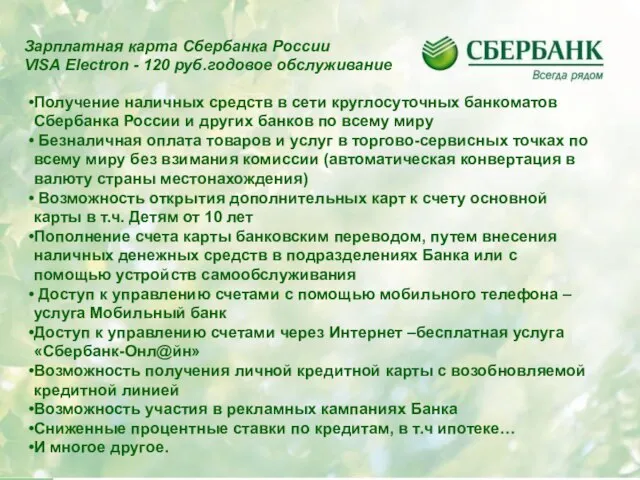

Презентация на тему Инвестиции Получение наличных средств в сети круглосуточных банкоматов Сбербанка России и других банков по всему миру Безналичная оплата то

Получение наличных средств в сети круглосуточных банкоматов Сбербанка России и других банков по всему миру Безналичная оплата то Предпосылки петровских преобрахований

Предпосылки петровских преобрахований Люблю я Кавказ

Люблю я Кавказ Принцип построения сети ОКС №7. Режимы сигнализации

Принцип построения сети ОКС №7. Режимы сигнализации Программы обучения онлайн 2020

Программы обучения онлайн 2020 Дорогие ребята! Мы шагаем в проект «Среди миров»

Дорогие ребята! Мы шагаем в проект «Среди миров» Кашира

Кашира International Corporate Match Race 10-11 September 2011 Yacht Club of Greece

International Corporate Match Race 10-11 September 2011 Yacht Club of Greece Уголовный процесс Чешской республики

Уголовный процесс Чешской республики Парад студенчества 2018

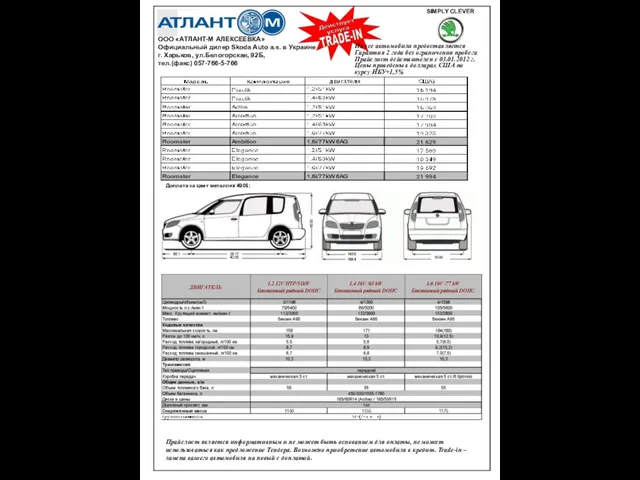

Парад студенчества 2018 На все автомобили предоставляется Гарантия 2 года без ограничения пробега Прайслист действителен с 03.01.2012 г. Цены приведены в долла

На все автомобили предоставляется Гарантия 2 года без ограничения пробега Прайслист действителен с 03.01.2012 г. Цены приведены в долла О создании Восточно-Сибирского научно образовательного инновационного комплекса в Республике Бурятия

О создании Восточно-Сибирского научно образовательного инновационного комплекса в Республике Бурятия