Слайд 2Компания «SOFTAKS»

Основана в 2006 году

Основная специализация: информационная безопасность

Опытные сертифицированные специалисты

Наличие сертификации ФСТЭК.

Сертификат

Газпромсерт

Членство в European Business Congress

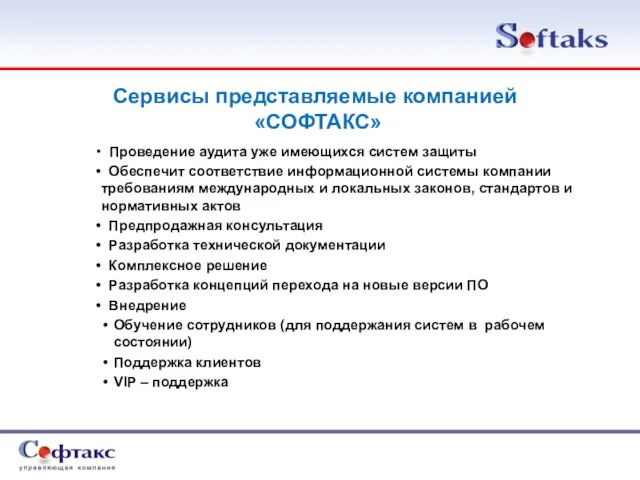

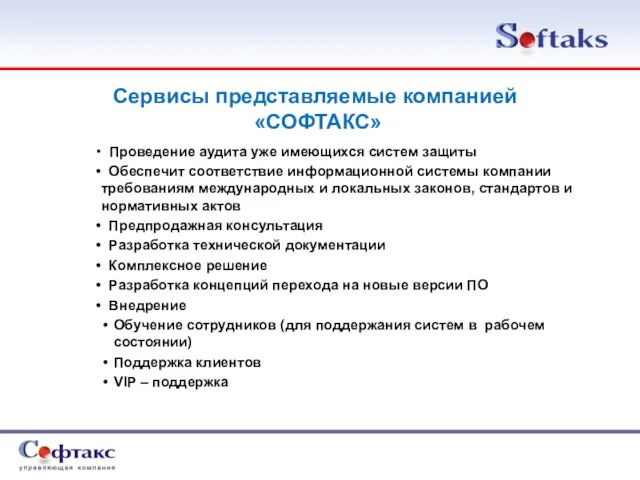

Слайд 5Сервисы представляемые компанией

«СОФТАКС»

Проведение аудита уже имеющихся систем защиты

Обеспечит соответствие

информационной системы компании требованиям международных и локальных законов, стандартов и нормативных актов

Предпродажная консультация

Разработка технической документации

Комплексное решение

Разработка концепций перехода на новые версии ПО

Внедрение

Обучение сотрудников (для поддержания систем в рабочем состоянии)

Поддержка клиентов

VIP – поддержка

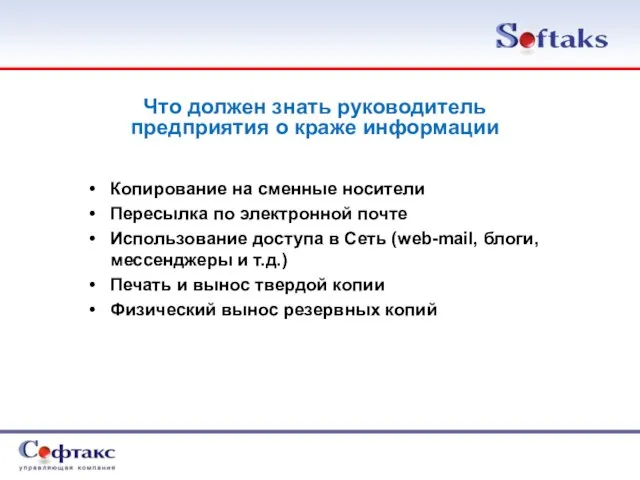

Слайд 6Что должен знать руководитель предприятия о краже информации

Копирование на сменные носители

Пересылка по

электронной почте

Использование доступа в Сеть (web-mail, блоги, мессенджеры и т.д.)

Печать и вынос твердой копии

Физический вынос резервных копий

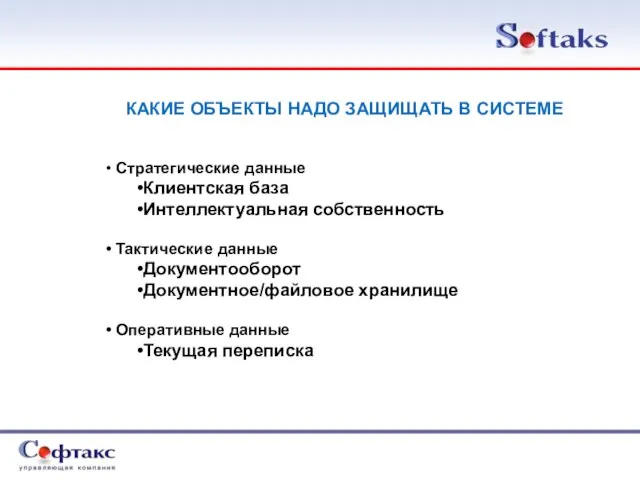

Слайд 7КАКИЕ ОБЪЕКТЫ НАДО ЗАЩИЩАТЬ В СИСТЕМЕ

Стратегические данные

Клиентская база

Интеллектуальная собственность

Тактические данные

Документооборот

Документное/файловое

хранилище

Оперативные данные

Текущая переписка

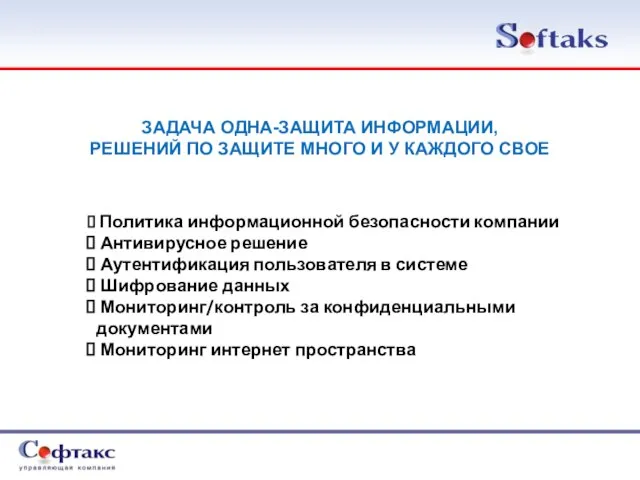

Слайд 8ЗАДАЧА ОДНА-ЗАЩИТА ИНФОРМАЦИИ,

РЕШЕНИЙ ПО ЗАЩИТЕ МНОГО И У КАЖДОГО СВОЕ

Политика информационной безопасности компании

Антивирусное решение

Аутентификация пользователя в системе

Шифрование данных

Мониторинг/контроль за конфиденциальными документами

Мониторинг интернет пространства

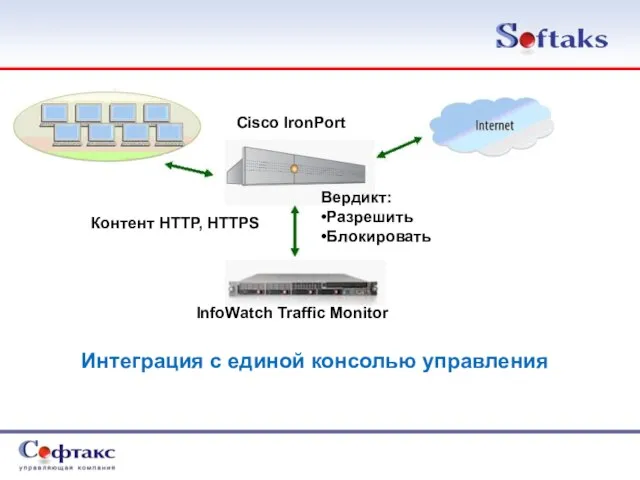

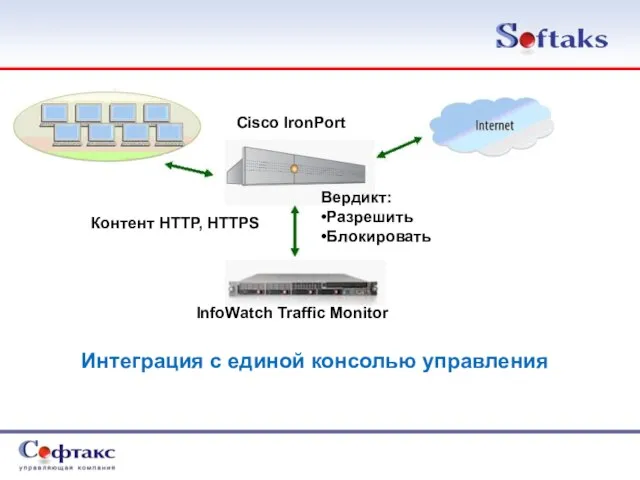

Слайд 10Вердикт: •Разрешить •Блокировать

Cisco IronPort

InfoWatch Traffic Monitor

Контент HTTP, HTTPS

Интеграция

с единой консолью управления

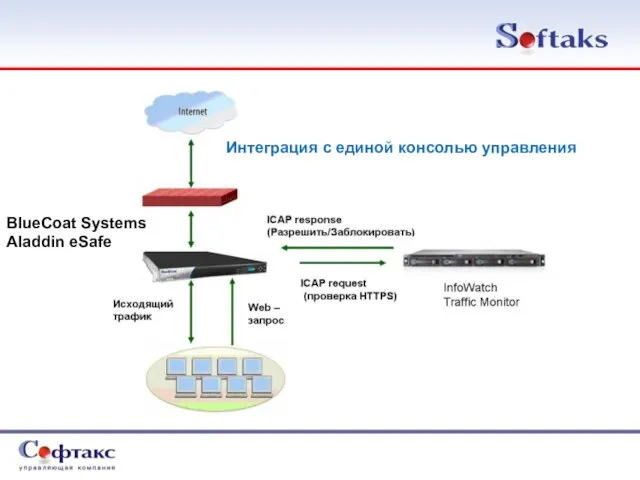

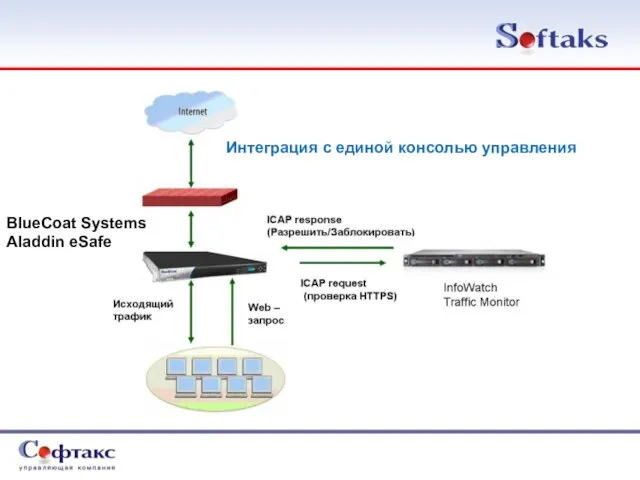

Слайд 11BlueCoat Systems

Aladdin eSafe

Интеграция с единой консолью управления

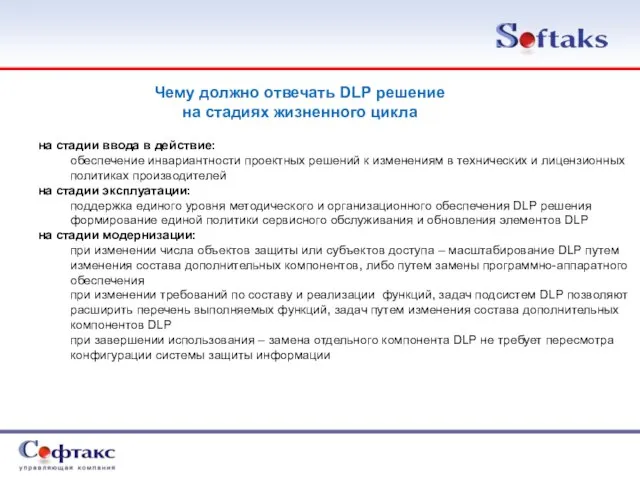

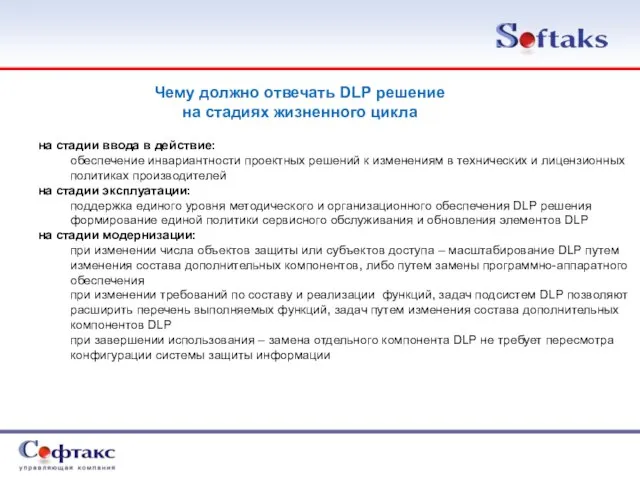

Слайд 12Чему должно отвечать DLP решение на стадиях жизненного цикла

на стадии ввода в

действие:

обеспечение инвариантности проектных решений к изменениям в технических и лицензионных политиках производителей

на стадии эксплуатации:

поддержка единого уровня методического и организационного обеспечения DLP решения

формирование единой политики сервисного обслуживания и обновления элементов DLP

на стадии модернизации:

при изменении числа объектов защиты или субъектов доступа – масштабирование DLP путем изменения состава дополнительных компонентов, либо путем замены программно-аппаратного обеспечения

при изменении требований по составу и реализации функций, задач подсистем DLP позволяют расширить перечень выполняемых функций, задач путем изменения состава дополнительных компонентов DLP

при завершении использования – замена отдельного компонента DLP не требует пересмотра конфигурации системы защиты информации

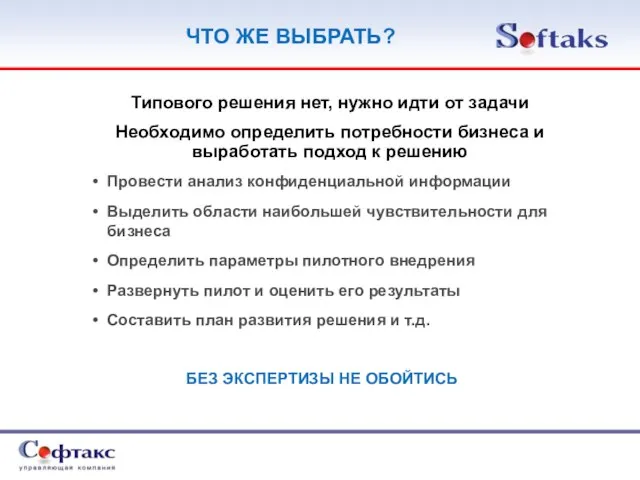

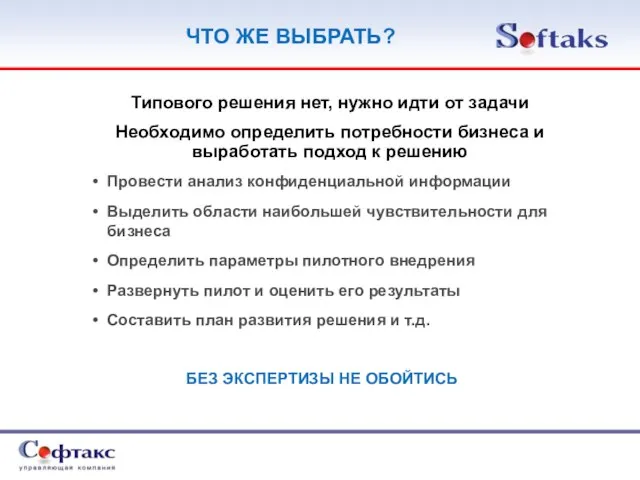

Слайд 13ЧТО ЖЕ ВЫБРАТЬ?

Типового решения нет, нужно идти от задачи

Необходимо определить потребности бизнеса

и выработать подход к решению

Провести анализ конфиденциальной информации

Выделить области наибольшей чувствительности для бизнеса

Определить параметры пилотного внедрения

Развернуть пилот и оценить его результаты

Составить план развития решения и т.д.

БЕЗ ЭКСПЕРТИЗЫ НЕ ОБОЙТИСЬ

Основные направления инвестирования в Российской Федерации

Основные направления инвестирования в Российской Федерации  Учебная дисциплина. Психология

Учебная дисциплина. Психология Ачинск – город с историей

Ачинск – город с историей Презентация на тему Государства и народы доколумбовой Америки

Презентация на тему Государства и народы доколумбовой Америки  Сочинение с элементами описания внутреннего состояния по картине Н. Богданова-Бельского «У дверей школы»

Сочинение с элементами описания внутреннего состояния по картине Н. Богданова-Бельского «У дверей школы» Откройте для себя здоровую, юную кожу

Откройте для себя здоровую, юную кожу ПРАВАЧЕЛОВЕКА

ПРАВАЧЕЛОВЕКА Принципы организации судебной власти

Принципы организации судебной власти « У нас много замечательных и любимых не только нами, но и всем миром, писателей. Чехов занимает одно из первых мест среди них ». К. А.

« У нас много замечательных и любимых не только нами, но и всем миром, писателей. Чехов занимает одно из первых мест среди них ». К. А.  Музыкальная живопись и живописная музыка. Импрессионизм.

Музыкальная живопись и живописная музыка. Импрессионизм. Установка для повторного нанесения покрытия на аноды компании Каустик

Установка для повторного нанесения покрытия на аноды компании Каустик Rome Model United Nations Rome International Careers

Rome Model United Nations Rome International Careers  История Российского самодержавия

История Российского самодержавия Добро пожаловать на час общения «Поговорим о любви»

Добро пожаловать на час общения «Поговорим о любви» Технология моделирования в начальной школе Сложным является сообщение учащимся знаний, так как их объем из года в год увеличивает

Технология моделирования в начальной школе Сложным является сообщение учащимся знаний, так как их объем из года в год увеличивает Рациональное питание. Расчет меню

Рациональное питание. Расчет меню Планета дорог

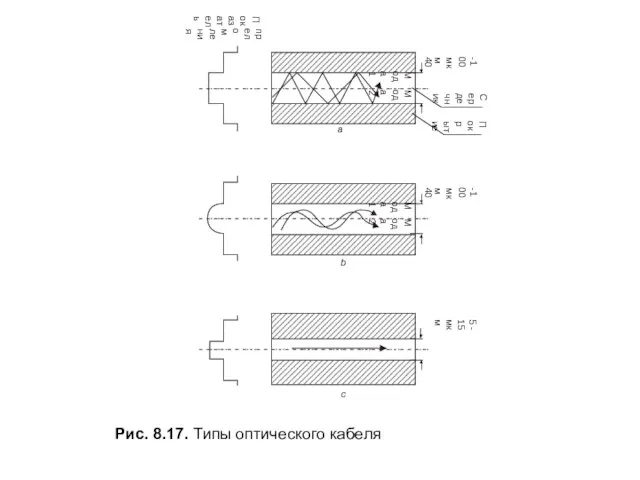

Планета дорог Рис. 8.17. Типы оптического кабеля

Рис. 8.17. Типы оптического кабеля Обширный информационный сервис по Европейскому Союзу, странам Европы и актульным событиям, происходящим в Европе

Обширный информационный сервис по Европейскому Союзу, странам Европы и актульным событиям, происходящим в Европе Идеал человеческого единства

Идеал человеческого единства Конкурс «Роялти – педагогу новатору»

Конкурс «Роялти – педагогу новатору» Современное состояние классовой борьбы в Австралии и Новой Зеландии

Современное состояние классовой борьбы в Австралии и Новой Зеландии Фото_Чек_лист_08_09_2022_ПВЗ_Октябрьское_поле

Фото_Чек_лист_08_09_2022_ПВЗ_Октябрьское_поле Причастия действительные и страдательные

Причастия действительные и страдательные Презентация на тему Природная зона тайги

Презентация на тему Природная зона тайги Multilayer model in optics. New analitic results.

Multilayer model in optics. New analitic results. Синтаксическая стилистика

Синтаксическая стилистика Презентация на тему Совесть и раскаяние (4 класс)

Презентация на тему Совесть и раскаяние (4 класс)