Слайд 2Содержание

Обследование ИСПДн

Оптимизация ИСПДн

Разработка внутренней документации

Создание проекта СЗПДн

Внедрение СЗПДн

Аттестация СЗПДн

Сопровождение СЗПДн

Слайд 3Этап 1. Обследование ИСПДн

Анализ процессов обработки ПДн

Определение категорий обрабатываемых ПДн

Определение подразде-

лений и

сотрудников,

допущенных к обработке

ПДн

Идентификация ИСПДн

Слайд 4Этап 2. Оптимизация ИСПДн

Сегментирование – разделение одной ИСПДн на несколько с целью

уменьшения числа субъектов, чьи данные обрабатываются в каждой ИСПДн

Уточнение объема ПДн, необходимого к обработке (список необходимых данных)

Слайд 5Этап 2. Оптимизация ИСПДн

Обезличивание персональных данных

Статья 3. Основные понятия, используемые в

настоящем Федеральном законе

действия, в результате которых невозможно определить принадлежность персональных данных конкретному субъекту персональных данных;

152-ФЗ «О персональных данных»

Слайд 6Этап 2. Оптимизация ИСПДн

Неавтоматизированная обработка

Обработка ПДн не может быть признана осуществляемой с

использованием средств автоматизации только на том основании, что ПДн содержатся в информационной системе либо были извлечены из нее.

ПП № 687 от 15.09.2008 г. «Об утверждении Положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации»

Слайд 7Этап 3. Разработка внутренней документации. Модель угроз

12. Мероприятия по обеспечению безопасности персональных

данных при их обработке в информационных системах включают в себя:

а) определение угроз безопасности персональных данных при их обработке, формирование на их основе модели угроз;

ПП № 781 от 17.11.2007 г.

«Об утверждении Положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных»

Слайд 8Этап 3. Разработка внутренней документации. Модель угроз

Заместителем директора ФСТЭК России 14.02.2008г. утверждены

документы:

Базовая модель угроз безопасности ПДн при их обработке в ИСПДн

Порядок проведения классификации информационных систем персональных данных

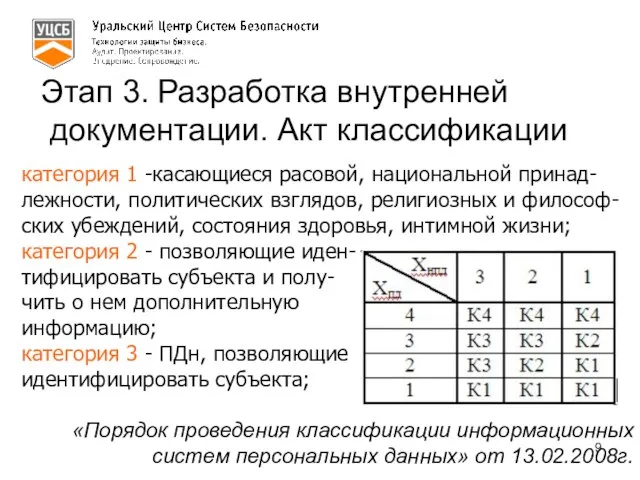

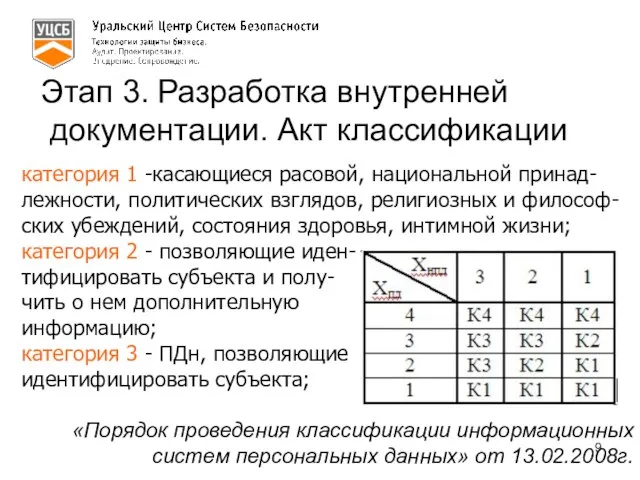

Слайд 9Этап 3. Разработка внутренней документации. Акт классификации

категория 1 -касающиеся расовой, национальной принад-лежности,

политических взглядов, религиозных и философ-ских убеждений, состояния здоровья, интимной жизни;

категория 2 - позволяющие иден-

тифицировать субъекта и полу-

чить о нем дополнительную

информацию;

категория 3 - ПДн, позволяющие

идентифицировать субъекта;

«Порядок проведения классификации информационных систем персональных данных» от 13.02.2008г.

Слайд 10Этап 3. Разработка внутренней документации. ОРД

Положение о защите персональных данных

Приказ о назначении

администратора безопасности ИСПДн

Приказ об утверждении списка лиц, которым необходим доступ к ПДн, обрабатываемым в ИСПДн, для выполнения служебных (трудовых) обязанностей

Журнал учета средств защиты информации

…

Слайд 11Этап 3. Разработка внутренней документации. ОРД

В общем виде положение должно содержать:

организационную

структуру системы обеспечения безопасности ПДн

обязанности должностных лиц, в части обеспечения безопасности ПДн

порядок обучения администраторов средств (систем) защиты информации, и первичного инструктажа пользователей

правила антивирусной защиты

Слайд 12Этап 3. Разработка внутренней документации. ОРД

В общем виде положение должно содержать:

порядок

организации ведения и периодической проверки электронного журнала обращений пользователей информационной системы к ПДн

порядок контроля за соблюдением условий использования средств защиты информации

«Методические рекомендации по организации и проведению работ по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных», утвержденные УФСТЭК по УрФО

Слайд 13Этап 4. Проектирование СЗПДн

Статья 19. Меры по обеспечению безопасности персональных данных

при их обработке

1. Оператор при обработке персональных данных обязан принимать необходимые организационные и технические меры, в том числе использовать шифровальные (криптографические) средства, для защиты ПДн от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения персональных данных, а также от иных неправомерных действий.

152-ФЗ «О персональных данных»

Слайд 14Этап 4. Проектирование СЗПДн

Защита информации от утечки по техническим каналам

Защита информации от

несанкционированного доступа, обеспечивающая функции управления доступом, регистрации и учета, обеспечения целостности и безопасного межсетевого взаимодействия

Слайд 15Этап 4. Проектирование СЗПДн

ГОСТ 34.602-89. Информационная технология. Комплекс стандартов на автоматизированные системы.

Техническое задание на создание автоматизированной системы.

ГОСТ Р 51.583-2000. Защита информации. Порядок создания автоматизированных систем в защищенном исполнении. Общие положения.

Слайд 16Этап 5. Внедрение СЗПДн

Подготовка персонала

Пусконаладочные работы

Проведение предварительных испытаний

Проведение опытной эксплуатации

Проведение приёмочных испытаний

ГОСТ

34.601-90. Информационная технология. Комплекс стандартов на автоматизированные системы. Стадии создания

Слайд 17Этап 6. Аттестация СЗПДн

Оценка соответствия ИСПДн по требованиям безопасности ПДн проводится:

для

ИСПДн 1 и 2 классов - обязательная сертификация (аттестация) по требованиям безопасности информации;

для ИСПДн 3 класса - декларирование соответствия требованиям безопасности информации;

«Основные мероприятия по организации и техническому обеспечению безопасности ПДн, обрабатываемых в ИСПДн»

Слайд 18Этап 7. Сопровождение СЗПДн

12. Мероприятия по обеспечению безопасности ПДн при

их обработке в

ИСПДн включают в себя:

з) контроль за соблюдением условий использования СЗИ, предусмотренных эксплуатационной и технической документацией;

и) разбирательство и составление заключений по фактам несоблюдения условий хранения носителей персональных данных, использования средств защиты информации, которые могут привести к нарушению конфиденциальности ПДн…

ПП № 781 от 17.11.2007 г.

Слайд 19Проблемные вопросы

Отсутствие ответственных лиц

Отсутствие специалистов по ИБ

Отсутствие средств СЗИ для ПДн

Неконкретность требований

законодательства

Противоречия при выполнении некоторых требований

«MITSUBISHII HEAVY INDUSTRIES» Теперь в Казахстане.

«MITSUBISHII HEAVY INDUSTRIES» Теперь в Казахстане. Право на труд. Трудовые правоотношения

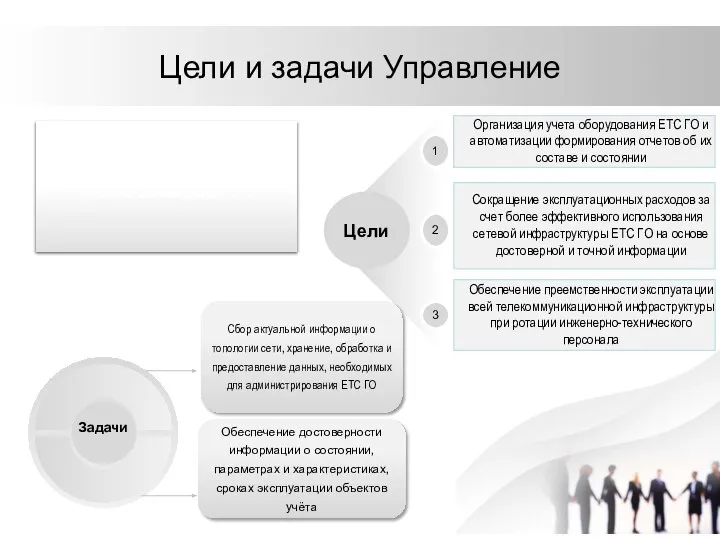

Право на труд. Трудовые правоотношения Управление технического учета и документирования

Управление технического учета и документирования Презентация

Презентация Власть и влияние

Власть и влияние Гражданские дела (первая инстанция) Урок 1.11. Регистрация решения по кассационной жалобе

Гражданские дела (первая инстанция) Урок 1.11. Регистрация решения по кассационной жалобе «Все, что служит системе образования, служит и будущему нашей страны» Н.А.Назарбаев

«Все, что служит системе образования, служит и будущему нашей страны» Н.А.Назарбаев Камиль Сен-Санс Карнавал животных

Камиль Сен-Санс Карнавал животных Отчет по площадке Июль 2012

Отчет по площадке Июль 2012 Транспорт

Транспорт Madame L’Automne

Madame L’Automne Занятие 1 презентация

Занятие 1 презентация Сельское хозяйство мира

Сельское хозяйство мира Храмы Древней Греции

Храмы Древней Греции Российские изобретения

Российские изобретения Я - сообщение

Я - сообщение Бурение скважин при доразведке золото-рудного месторождения Суздаль

Бурение скважин при доразведке золото-рудного месторождения Суздаль Презентация на тему Физиологические адаптации (9 класс)

Презентация на тему Физиологические адаптации (9 класс) Страна Вопросительных местоимений

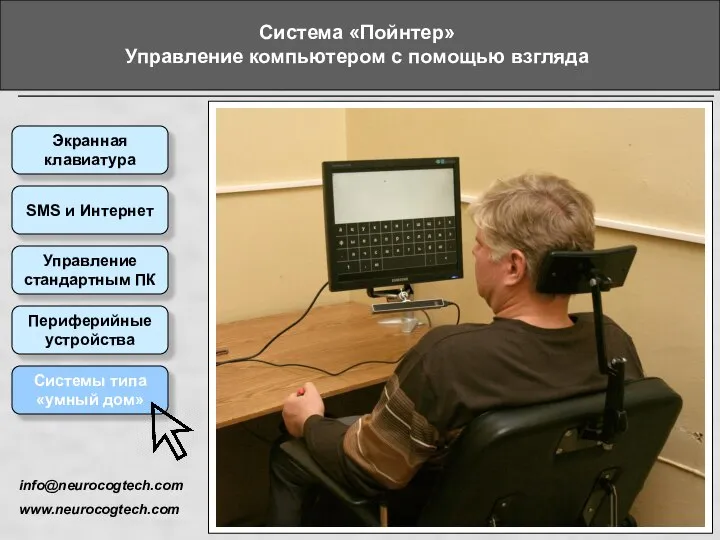

Страна Вопросительных местоимений Система Пойнтер. Управление компьютером с помощью взгляда

Система Пойнтер. Управление компьютером с помощью взгляда МЕТОДИЧЕСКИЕ РЕКОМЕНДАЦИИ ПО РАЗРАБОТКЕ ОБРАЗОВАТЕЛЬНЫХ ПРОГРАММ ПОСЛЕВУЗОВСКОГО ПРОФЕССИОНАЛЬНОГО ОБРАЗОВАНИЯ (интернатура и

МЕТОДИЧЕСКИЕ РЕКОМЕНДАЦИИ ПО РАЗРАБОТКЕ ОБРАЗОВАТЕЛЬНЫХ ПРОГРАММ ПОСЛЕВУЗОВСКОГО ПРОФЕССИОНАЛЬНОГО ОБРАЗОВАНИЯ (интернатура и Презентация на тему Первый космонавт земли Юрий Алексеевич Гагарин

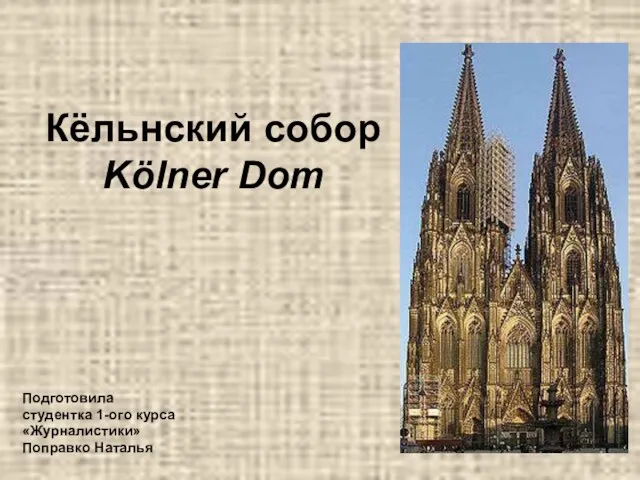

Презентация на тему Первый космонавт земли Юрий Алексеевич Гагарин  Кельнский собор

Кельнский собор «Герой нашего времени»

«Герой нашего времени» СМШ

СМШ Расти глобально, делать локально: международные компании в Казахстане

Расти глобально, делать локально: международные компании в Казахстане кп к уроку 3

кп к уроку 3 Презентация на тему Ф.Бэкон. Обоснование эмпиризма

Презентация на тему Ф.Бэкон. Обоснование эмпиризма