Содержание

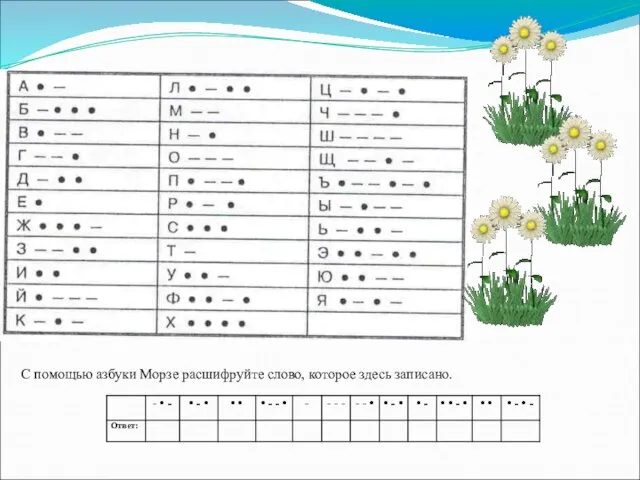

- 4. С помощью азбуки Морзе расшифруйте слово, которое здесь записано.

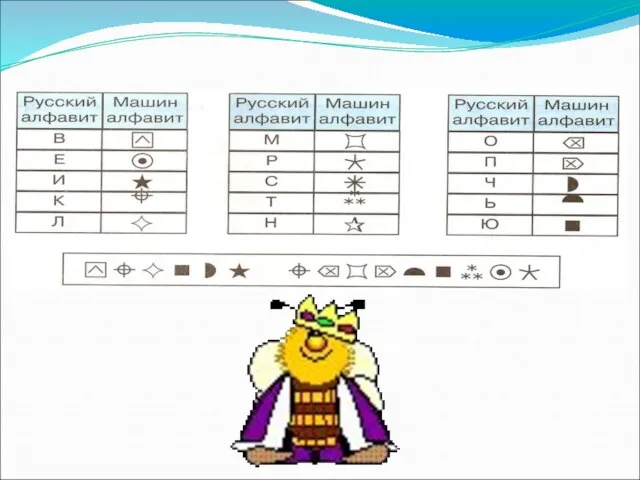

- 5. Криптогра́фия (от др.-греч. κρυπτός — скрытый и γράφω — пишу) Изначально криптография изучала методы шифрования информации

- 6. Изучая старое узнаешь новое

- 9. ВКЛЮЧИ КОМПЬЮТЕР

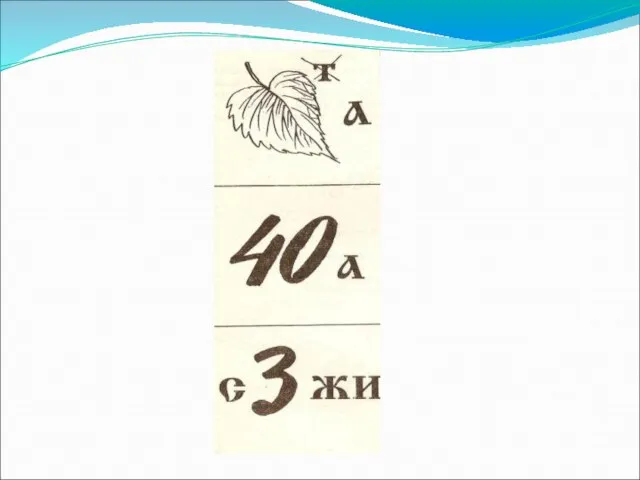

- 11. КОРЕНЬ СУФФИКС ПРИСТАВКА ОКОНЧАНИЕ

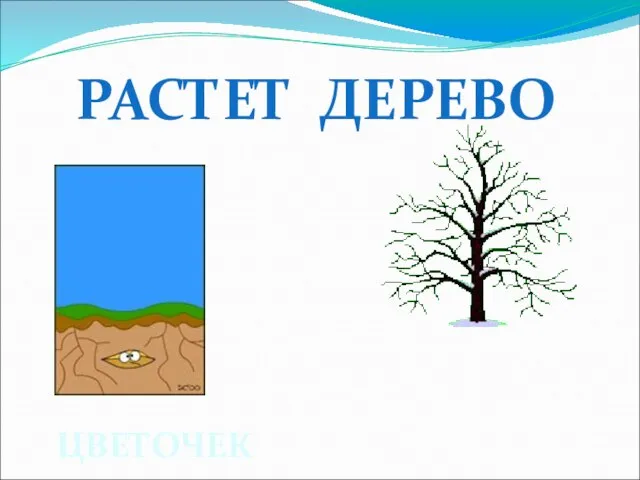

- 12. РАСТЕТ ДЕРЕВО ЦВЕТОЧЕК

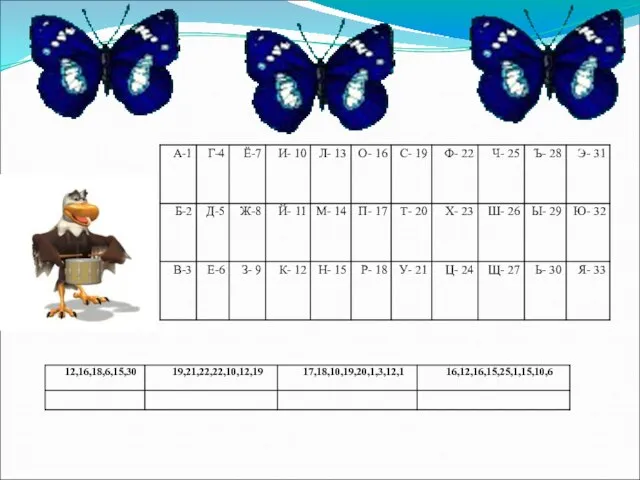

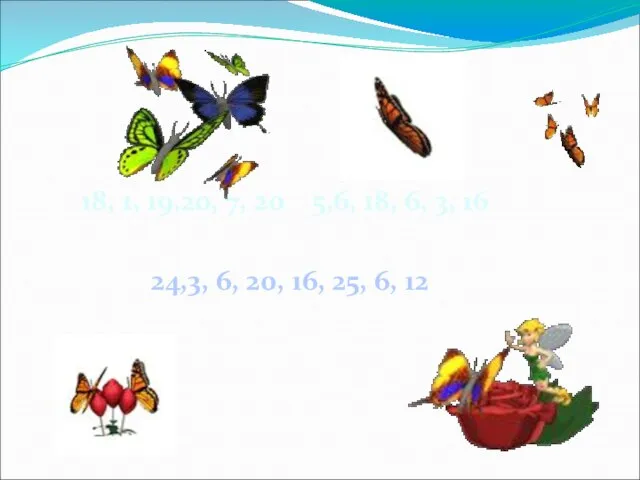

- 13. 18, 1, 19,20, 7, 20 5,6, 18, 6, 3, 16 24,3, 6, 20, 16, 25, 6,

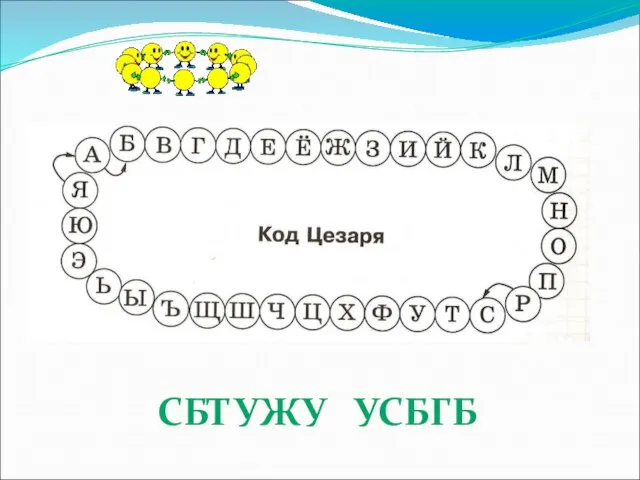

- 14. СБТУЖУ УСБГБ

- 15. Растет трава

- 17. Скачать презентацию

Ресурсы научно-методического, нормативного и информационного характера в помощь профессиональной деятельности

Ресурсы научно-методического, нормативного и информационного характера в помощь профессиональной деятельности Создание базы данных

Создание базы данных Информационный суверенитет - новая реальность

Информационный суверенитет - новая реальность Локальные и глобальные компьютерные сети

Локальные и глобальные компьютерные сети 1156777 (1)

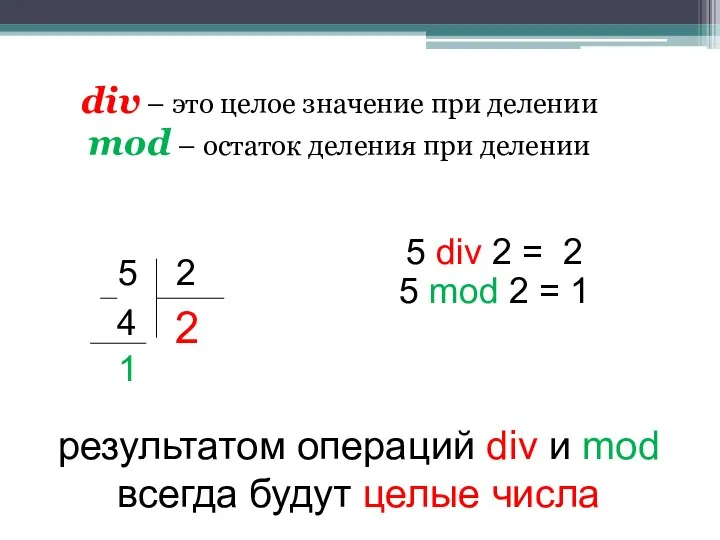

1156777 (1) Div and mod. Питон

Div and mod. Питон Урок 13 Виконання обчислень у табличному

Урок 13 Виконання обчислень у табличному Современные математические подходы в моделировании

Современные математические подходы в моделировании Виды СУБД

Виды СУБД Кабанов 111 Презентация инфа

Кабанов 111 Презентация инфа Обработка графических объектов из готовых библиотек. Импорт и экспорт объектов

Обработка графических объектов из готовых библиотек. Импорт и экспорт объектов Тизерная кухня. (День 6)

Тизерная кухня. (День 6) Кодирование информации

Кодирование информации Информация в менеджменте и ее виды. Коммуникация. Преграды в информационных коммуникациях

Информация в менеджменте и ее виды. Коммуникация. Преграды в информационных коммуникациях Самозащищающаяся сеть

Самозащищающаяся сеть Лекция 3 - презентация

Лекция 3 - презентация Проектная деятельность и основа научного исследования

Проектная деятельность и основа научного исследования Абраам Моль. Теория информации и эстетическое восприятие

Абраам Моль. Теория информации и эстетическое восприятие Шифрование с открытым ключом. Алгоритм RSA

Шифрование с открытым ключом. Алгоритм RSA Discoverer Tips & Techniques … Useful Ones …

Discoverer Tips & Techniques … Useful Ones … Урок информатики, 7 класс

Урок информатики, 7 класс Эксплуатационные требования к компьютерному рабочему месту

Эксплуатационные требования к компьютерному рабочему месту Введение в объектно-ориентированное программирование. Занятие №1

Введение в объектно-ориентированное программирование. Занятие №1 Проверка кандидата

Проверка кандидата Отбор данных

Отбор данных Операционная система Windows

Операционная система Windows Алгоритмы и алгостихи

Алгоритмы и алгостихи Технологии дистанционного обучения

Технологии дистанционного обучения