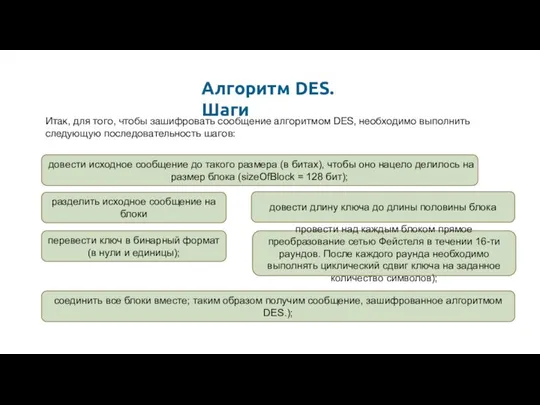

следующую последовательность шагов:

довести исходное сообщение до такого размера (в битах), чтобы оно нацело делилось на размер блока (sizeOfBlock = 128 бит);

разделить исходное сообщение на блоки

довести длину ключа до длины половины блока

перевести ключ в бинарный формат (в нули и единицы);

соединить все блоки вместе; таким образом получим сообщение, зашифрованное алгоритмом DES.);

провести над каждым блоком прямое преобразование сетью Фейстеля в течении 16-ти раундов. После каждого раунда необходимо выполнять циклический сдвиг ключа на заданное количество символов);

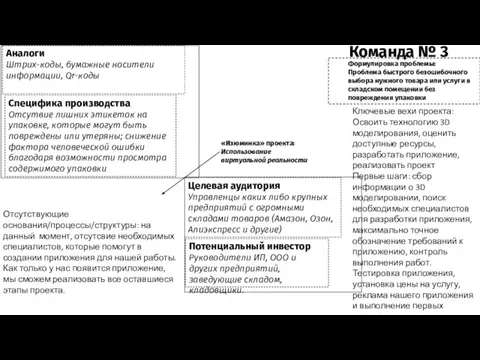

По инновационному продукту АТС1 и АТС 2 из сферы применения FinTech

По инновационному продукту АТС1 и АТС 2 из сферы применения FinTech Социальная инженерия

Социальная инженерия Презентация на тему Сравнение множеств

Презентация на тему Сравнение множеств  Человек и информация. Источники и приемники информации.

Человек и информация. Источники и приемники информации. Образовательные среды

Образовательные среды Коммуникативные модели в интернете

Коммуникативные модели в интернете bd (1)

bd (1) Нобелевские лауреаты в области информатики

Нобелевские лауреаты в области информатики Как написать научную статью

Как написать научную статью Создание объектов профилирования

Создание объектов профилирования Программно-аппаратные средства обеспечения информационной безопасности (ПАСО ИБ)

Программно-аппаратные средства обеспечения информационной безопасности (ПАСО ИБ) Штрих-коды, бумажные носители информации, Qr-коды

Штрих-коды, бумажные носители информации, Qr-коды Презентация "ПМК" - скачать презентации по Информатике

Презентация "ПМК" - скачать презентации по Информатике Инженерия программного обеспечения. Тест-кейс

Инженерия программного обеспечения. Тест-кейс HTML, CSS- каскадные таблицы стилей

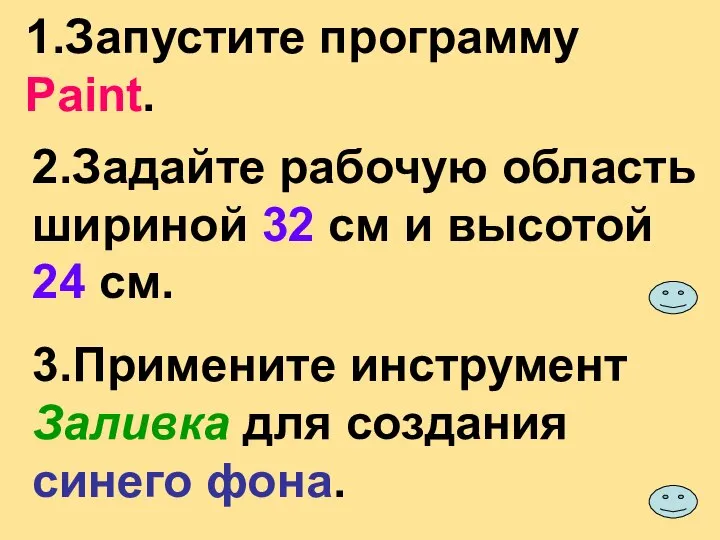

HTML, CSS- каскадные таблицы стилей Программа Paint

Программа Paint Расчёт и проектирование системы навигации мобильного робота

Расчёт и проектирование системы навигации мобильного робота Методологические основы CASE – технологии

Методологические основы CASE – технологии Autodesk. Форум технологии проектирования

Autodesk. Форум технологии проектирования Любимый скайп. Топ-репетитор

Любимый скайп. Топ-репетитор Тренажёр по информатике для 2 класса

Тренажёр по информатике для 2 класса Работа с деформированным текстом

Работа с деформированным текстом Знакомство с python. Занятие №1

Знакомство с python. Занятие №1 Socia lMedia Get Started

Socia lMedia Get Started Вводная лекция по дисциплине компьютерные технологии и информатика

Вводная лекция по дисциплине компьютерные технологии и информатика Текстовые документы и их структурные единицы (раздел, абзац, строка, слово, символ). Технологии создания текстовых документов

Текстовые документы и их структурные единицы (раздел, абзац, строка, слово, символ). Технологии создания текстовых документов Инфокоммуникационные системы специального назначения

Инфокоммуникационные системы специального назначения Медиаплееры

Медиаплееры