Слайд 2Введение

“Кто владеет информацией - тот владеет миром.”

Nathan Mayer Rothschild

Слайд 3Цель работы

Разработать решение для групп людей, которые обеспокоены безопасностью общих данных, хранящихся

в графическом виде.

Слайд 4Задачи

Найти способ шифрования изображений.

Изучить механизм защиты ключа шифрования.

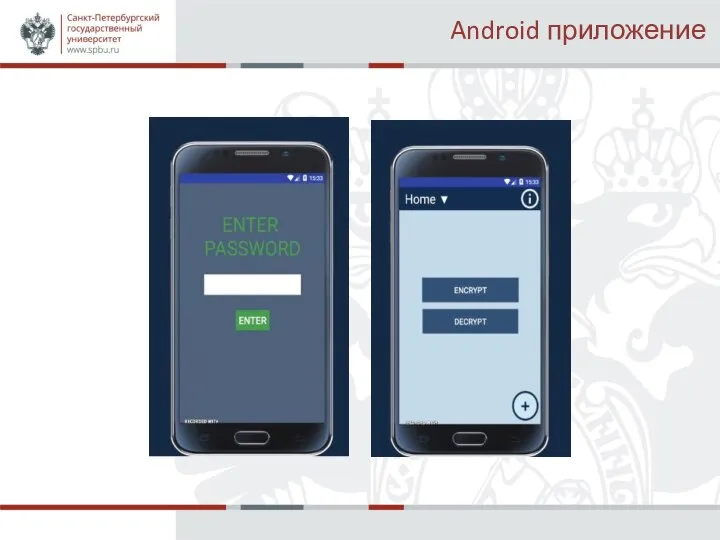

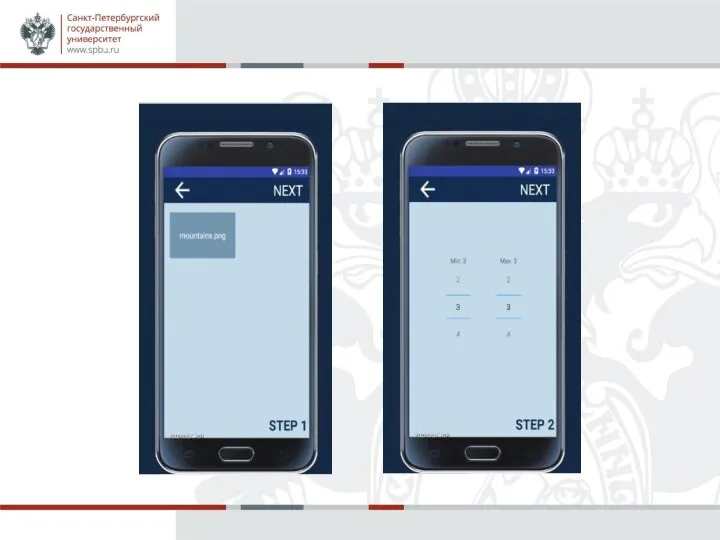

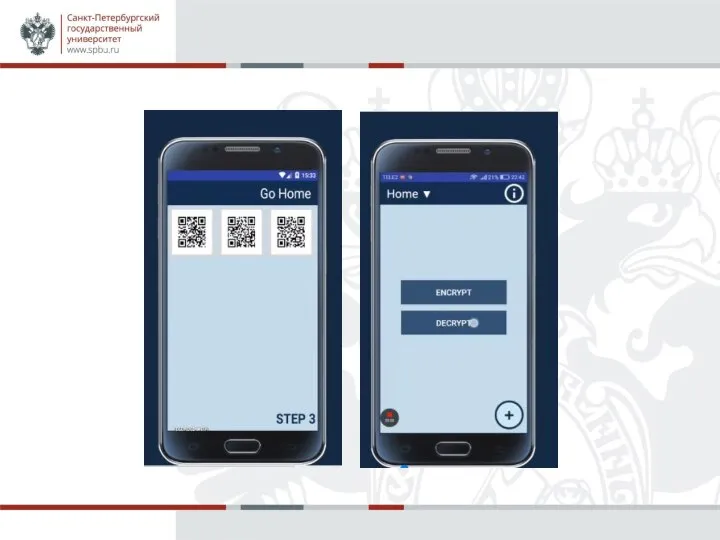

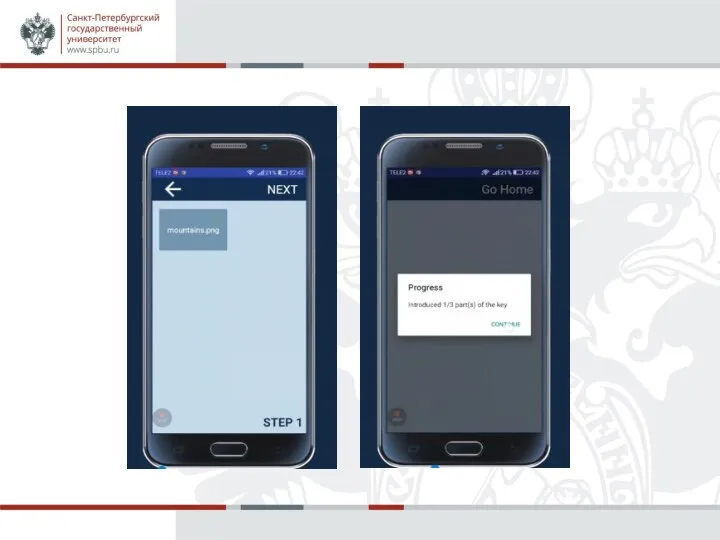

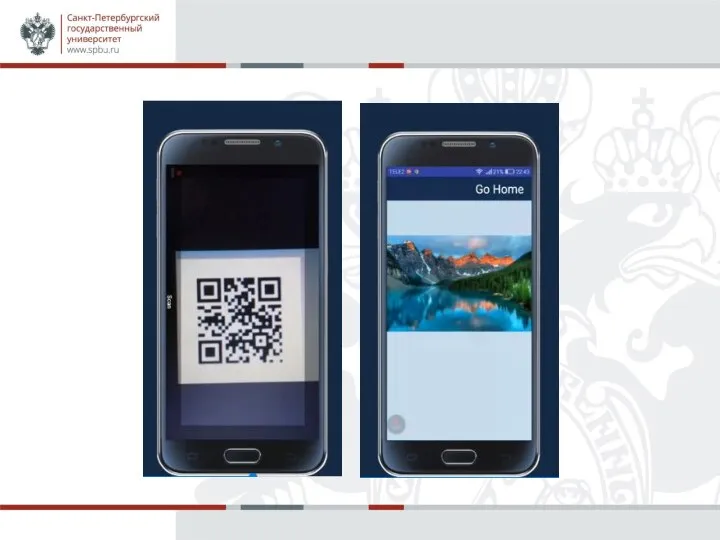

Реализовать демонстрационное приложение на

платформе Android.

Слайд 6Алгоритм шифрования

Задаем n — количество чисел в ключе, по которому будем шифровать.

([k1,k2,k3,...kn])

Генерируем эти числа, которые будут принимать значения в диапазоне от 0 до 255, и заносим в массив key, размером n.

BMP-файл переводим в целочисленный массив srcPixels, каждый элемент которого содержит информацию о цвете соответствующего ему пикселя, т.е. этот массив будет длиной bitmap.height() * bitmap.width()

Слайд 7RGB компоненты i-го элемента массива srcPixels меняем следующим образом:

R = (R + key[i % (key.length - 3)]) % 256

G = (G + key[i % (key.length - 3) + 1]) % 256

B = (B + key[i % (key.length - 3) + 2]) % 256

Из, уже измененного,

массива srcPixels создаем новое изображение, которое и будет являться зашифрованным.

Генерируем QR-код, в котором записаны элементы массивa key.

Слайд 8Secret Sharing

Одиннадцать ученых работают над секретным проектом. Они хотят запереть документы в

шкафу, чтобы кабинет можно было открыть, если и только если присутствуют шесть или более ученых. Какое минимальное количество замков необходимо? Какое минимальное количество ключей для замков, должен носить каждый учёный?

Слайд 9Наша цель состоит в том, чтобы разделить данные D на n кусков

D1, .....Dn таким образом, что:

знание любого k или более Di частей, делает D легко вычислимым;

знание любого k-1 или меньшего количества частей Di оставляет D полностью неопределенным (в том смысле, что все его возможные значения одинаково вероятны).

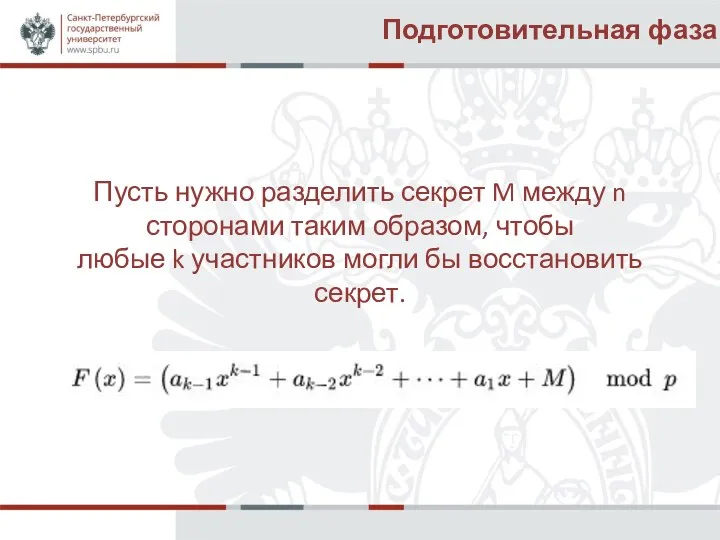

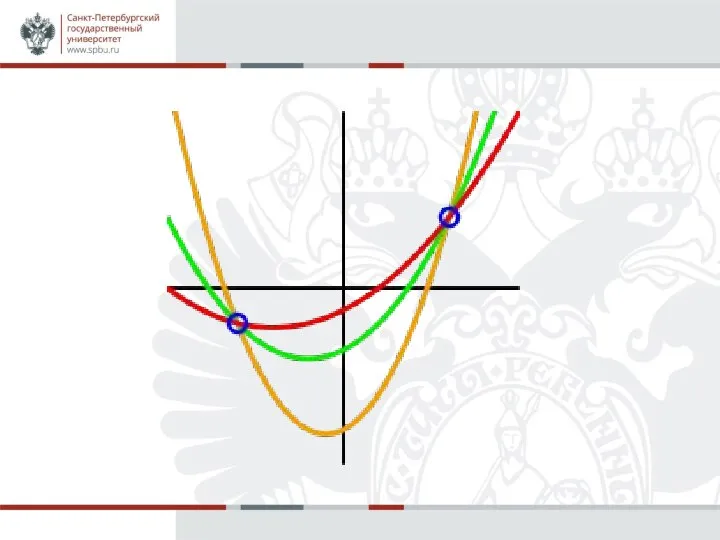

Слайд 11Подготовительная фаза

Пусть нужно разделить секрет M между n сторонами таким образом, чтобы любые k участников

могли бы восстановить секрет.

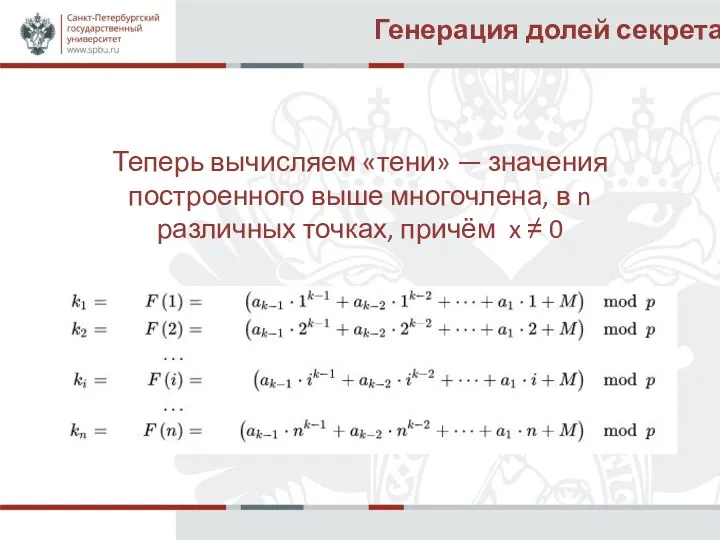

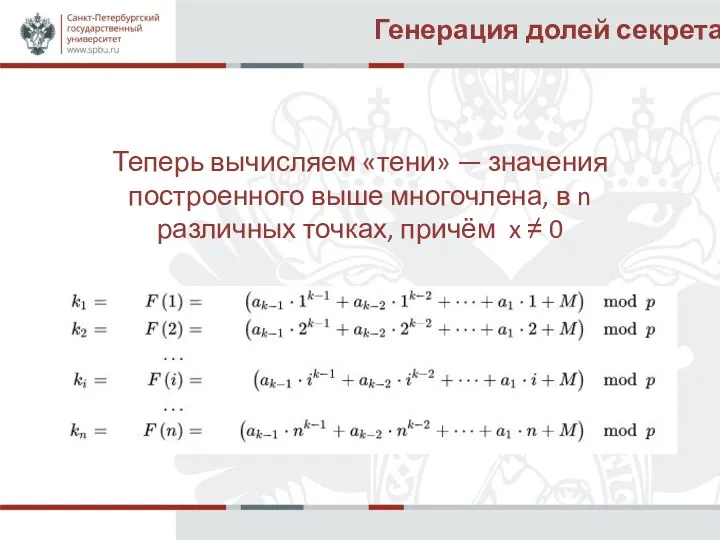

Слайд 12Генерация долей секрета

Теперь вычисляем «тени» — значения построенного выше многочлена, в n различных

точках, причём x ≠ 0

Слайд 13Восстановление секрета

Теперь любые k участников, зная координаты k различных точек многочлена, смогут восстановить многочлен и

все его коэффициенты, включая последний из них — разделяемый секрет.

Слайд 19Заключение

Все поставленные цели и задачи были выполнены:

Был разработан способ шифрования изображений

Была изучена

и применена схема разделения секрета Шамира

Было разработано приложение на платформу Android, выполняющее шифрование и дешифрование изображение с разделение секрета.

Слайд 20Дальнейшее направление исследования

На данный момент, целью является создания сервиса для хранения изображений,

в котором все элементы будут храниться в зашифрованном виде.

Расшифровать данные изображения можно будет только в том случае, если к сервису в данный момент времени подключено определенное количество пользователей, которым предоставлен доступ.

Причем, при подключении меньшего количества людей, изображения невозможно будет расшифровать.

Peter Abel. IBM PC Assembly Language and Programming

Peter Abel. IBM PC Assembly Language and Programming Роль Интернета в жизни студента

Роль Интернета в жизни студента Искусственный интеллект в образовании

Искусственный интеллект в образовании ملف انحاز الصف

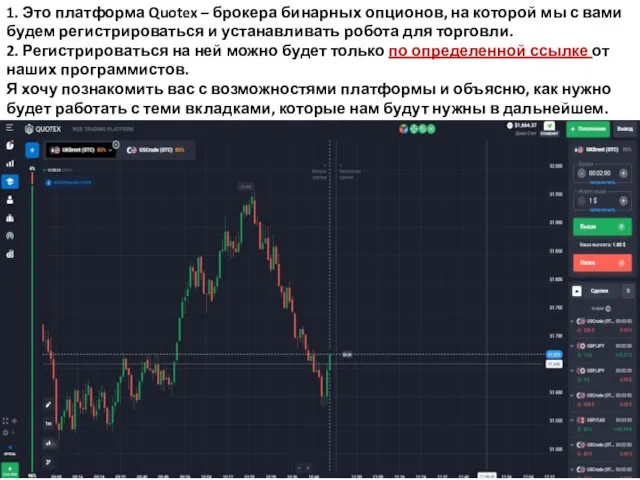

ملف انحاز الصف Платформа Quotex. Настройки

Платформа Quotex. Настройки История развития вычислительной техники. 6 класс

История развития вычислительной техники. 6 класс Элементы алгебры логики. Математические основы информатики

Элементы алгебры логики. Математические основы информатики Упаковка и распаковка данных с помощью программ-архиваторов. WinRAR

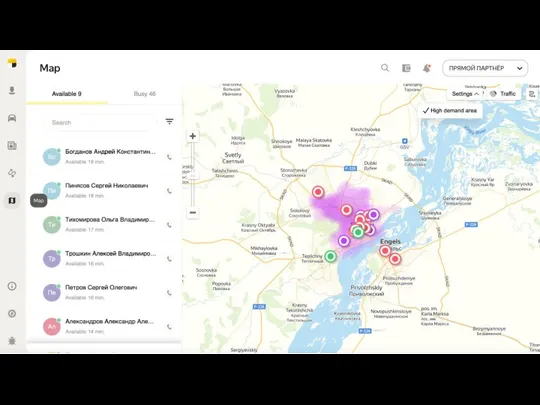

Упаковка и распаковка данных с помощью программ-архиваторов. WinRAR Онлайн карта (Яндекс)

Онлайн карта (Яндекс) Алгоритм. Основные понятия

Алгоритм. Основные понятия Иерархическая файловая система

Иерархическая файловая система 1C:Предприятие 8. Автосервис

1C:Предприятие 8. Автосервис Медиапрофиль. Фотомодель из города Обоянь

Медиапрофиль. Фотомодель из города Обоянь Организация компьютерной безопасности и защита информации автор: Чекашова Ирина 10А учитель: Антонова Е.П.

Организация компьютерной безопасности и защита информации автор: Чекашова Ирина 10А учитель: Антонова Е.П. Cацыяльныя сеткi “за”

Cацыяльныя сеткi “за” Общие сведения о языке программирования паскаль. Начала программирования

Общие сведения о языке программирования паскаль. Начала программирования Библиографическое описание документа

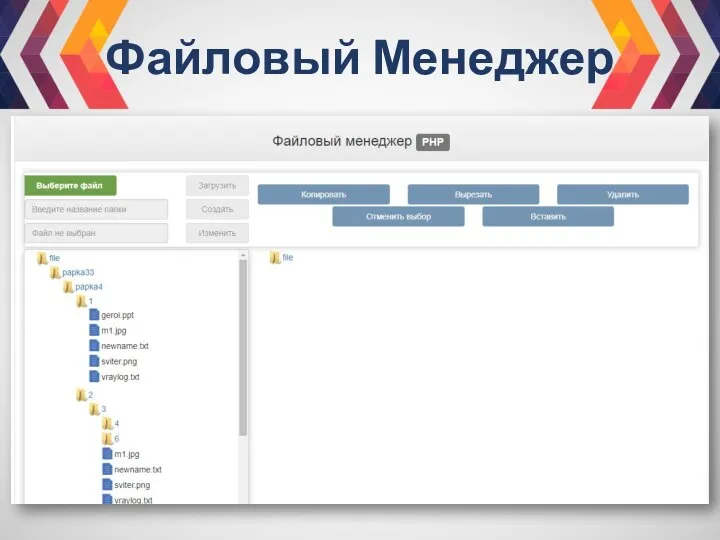

Библиографическое описание документа Файловый Менеджер

Файловый Менеджер Электронная идентификация

Электронная идентификация Регистрация в РЭШ

Регистрация в РЭШ Проектирование программного обеспечения при объектном подходе

Проектирование программного обеспечения при объектном подходе Работа в GameDev. Знакомство. Введение

Работа в GameDev. Знакомство. Введение Кейс-технологии на уроках информатики

Кейс-технологии на уроках информатики Шпаргалка по переходу ИП на онлайн-кассы в 2021 году

Шпаргалка по переходу ИП на онлайн-кассы в 2021 году Образование в сети

Образование в сети Современные носители информации Преподаватель математики и информатики ГБОУ СПО РО «Константиновский педагогический колледж»

Современные носители информации Преподаватель математики и информатики ГБОУ СПО РО «Константиновский педагогический колледж»  Основы проектной деятельности

Основы проектной деятельности Графические редакторы: назначение и основные возможности

Графические редакторы: назначение и основные возможности