Содержание

- 2. Определение Способ шифрования, в котором для шифрования и расшифровывания применяются различные ключи, причём один не может

- 3. Открытый и закрытый ключи Открытый(публичный) ключ – это ключ, который известен каждому и не является секретной

- 4. Другими словами Любой желающий может с помощью открытого ключа зашифровать своё послание и отправить его владельцу

- 5. Односторонняя(вычислительно необратимая функция) Функция реализующая преобразование, которое сложно обратить, без знания некоторой секретной информации.

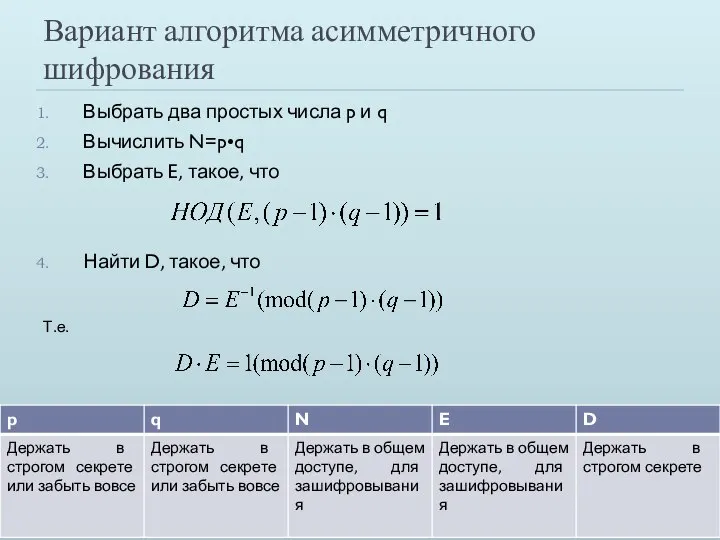

- 6. Вариант алгоритма асимметричного шифрования Выбрать два простых числа p и q Вычислить N=p•q Выбрать E, такое,

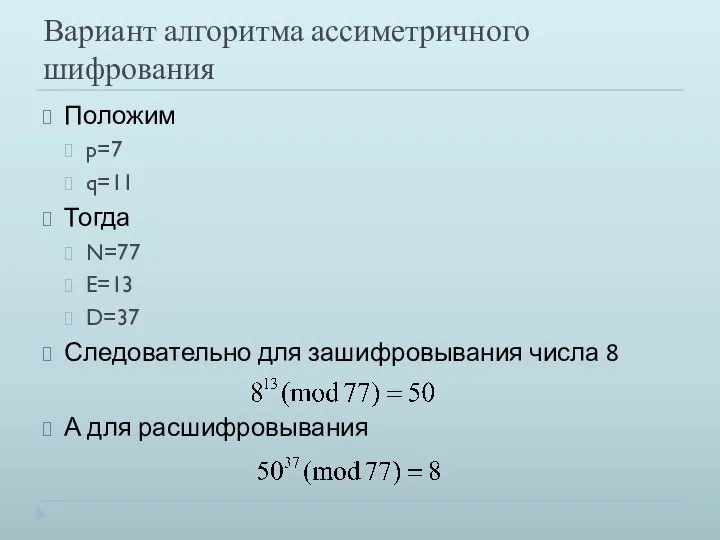

- 7. Вариант алгоритма ассиметричного шифрования Положим p=7 q=11 Тогда N=77 E=13 D=37 Следовательно для зашифровывания числа 8

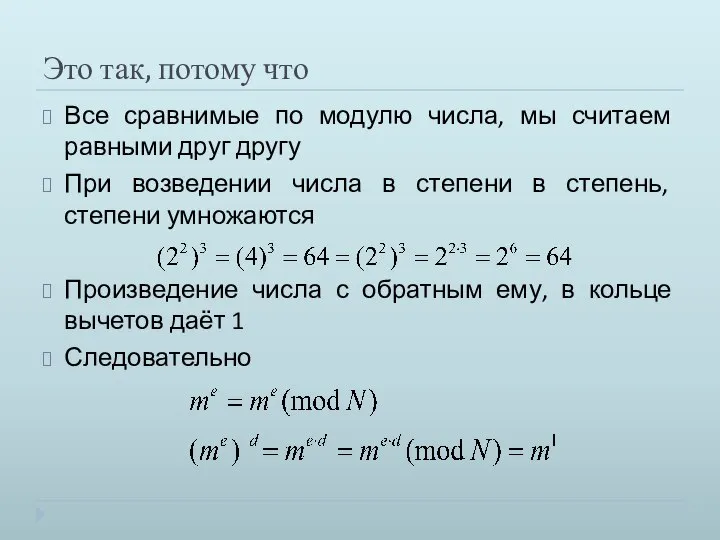

- 8. Это так, потому что Все сравнимые по модулю числа, мы считаем равными друг другу При возведении

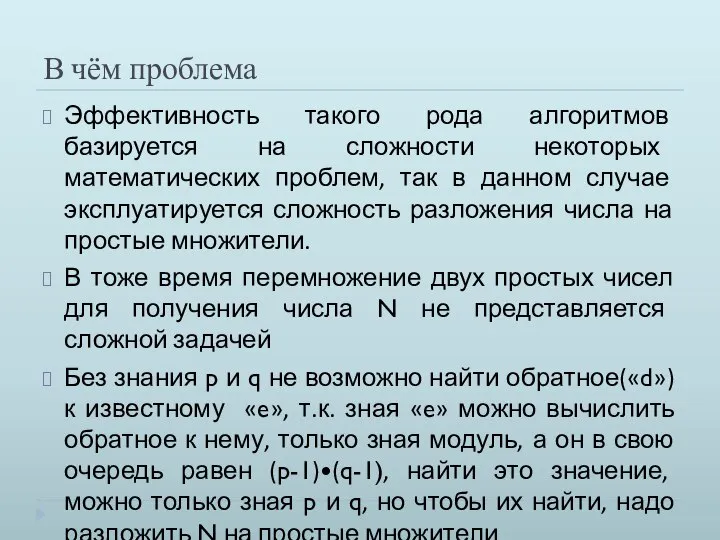

- 9. В чём проблема Эффективность такого рода алгоритмов базируется на сложности некоторых математических проблем, так в данном

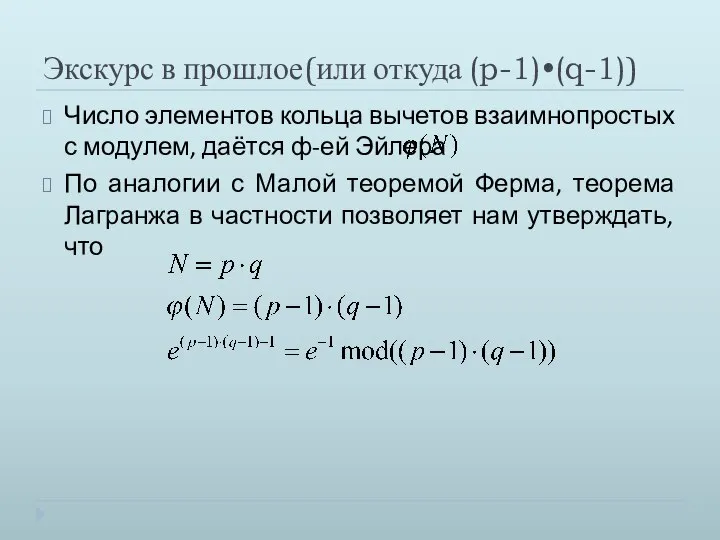

- 10. Экскурс в прошлое(или откуда (p-1)•(q-1)) Число элементов кольца вычетов взаимнопростых с модулем, даётся ф-ей Эйлера По

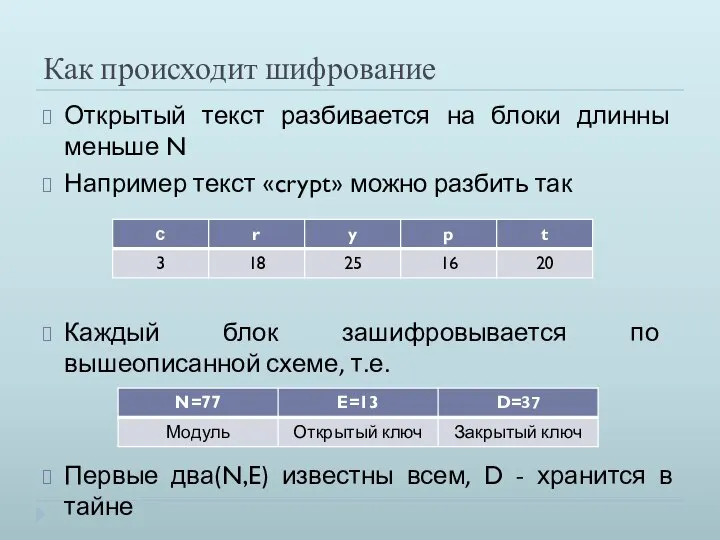

- 11. Как происходит шифрование Открытый текст разбивается на блоки длинны меньше N Например текст «crypt» можно разбить

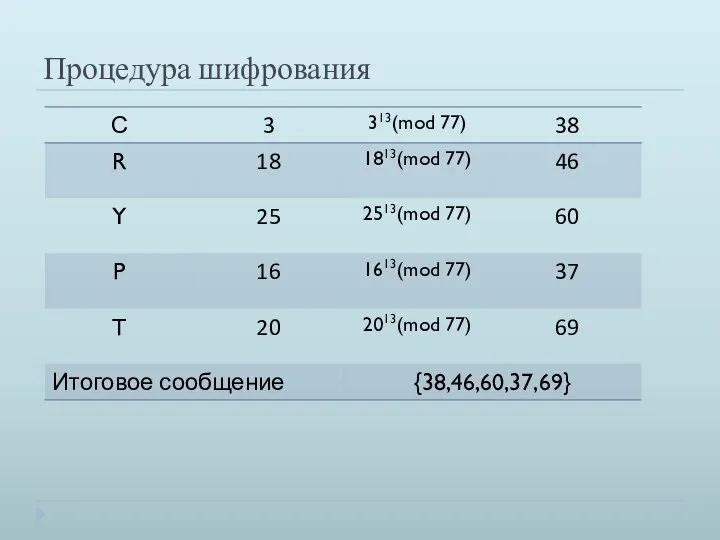

- 12. Процедура шифрования

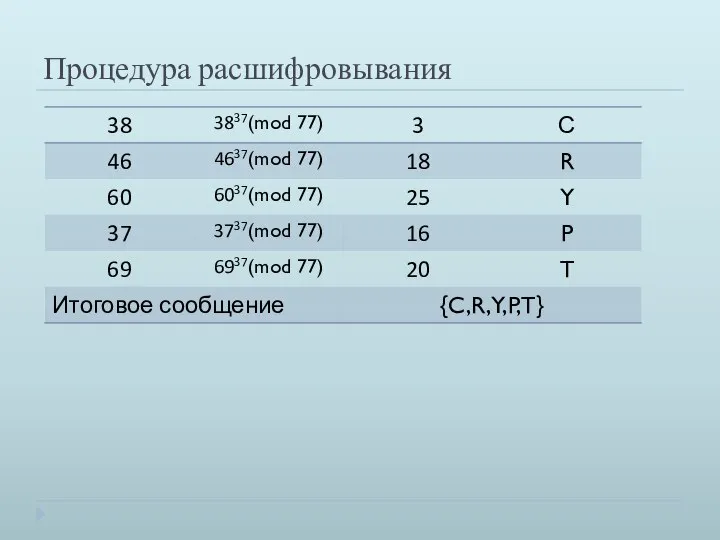

- 13. Процедура расшифровывания

- 14. Как выглядит переписка при использовании шифрования с закрытым ключом Алиса Боб Сообщение зашифрованное открытым ключом Боба

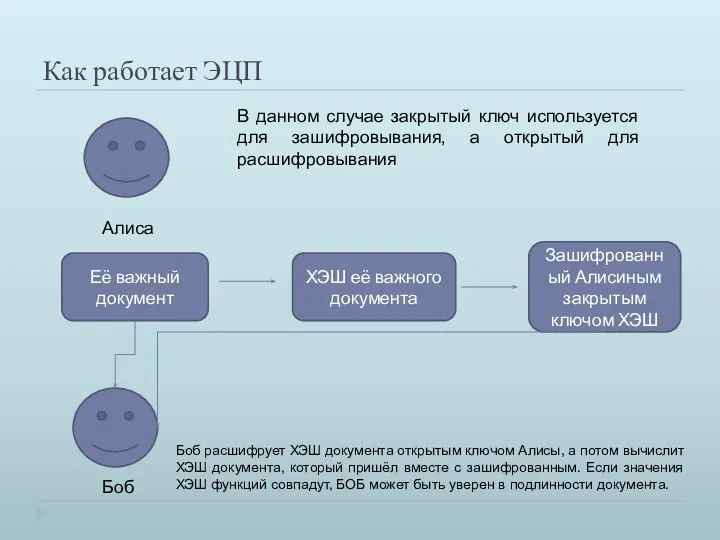

- 15. Как работает ЭЦП Алиса Боб Её важный документ ХЭШ её важного документа Зашифрованный Алисиным закрытым ключом

- 16. Знать Что такое вычислительно необратимые ф-и Что такое ассиметричное шифрование Что такое закрытый и открытый ключи

- 18. Скачать презентацию

Операционные системы компьютера

Операционные системы компьютера Python как универсальный инструмент реализации количественных исследований

Python как универсальный инструмент реализации количественных исследований Методы массивов

Методы массивов Параллельные сортировки на общей памяти

Параллельные сортировки на общей памяти Интернет помогает учиться. Интернет-ресурсы для детей и их родителей

Интернет помогает учиться. Интернет-ресурсы для детей и их родителей Инструмент для поиска отзывов пользователей на заданный товар или компанию

Инструмент для поиска отзывов пользователей на заданный товар или компанию Использование сетевого ресурса Dnevnik.ru в работе учителя

Использование сетевого ресурса Dnevnik.ru в работе учителя Классификация программного обеспечения

Классификация программного обеспечения Digital classroom. Микроскопия для образования в эпоху цифровых технологий

Digital classroom. Микроскопия для образования в эпоху цифровых технологий Система автоматизации договорной работы ТурбоКонтракт

Система автоматизации договорной работы ТурбоКонтракт Система управления базами данных (Урок 8)

Система управления базами данных (Урок 8) Выпускная квалификационная работа: применение XML технологий на MS SQL для сопровождения корпоративных приложений

Выпускная квалификационная работа: применение XML технологий на MS SQL для сопровождения корпоративных приложений Flask. Пример Hello

Flask. Пример Hello Порядок передачи ВКР для размещения в электронной библиотеке

Порядок передачи ВКР для размещения в электронной библиотеке Шутер. Враги и снаряды

Шутер. Враги и снаряды Подготовка учебной презентации и особенности ее использования

Подготовка учебной презентации и особенности ее использования Строки в C#

Строки в C# Эвристические методы синтеза систем

Эвристические методы синтеза систем Множество. Понятие множества

Множество. Понятие множества Термины РМД в SQL

Термины РМД в SQL E-mail

E-mail Презентация на тему Алгебра логики вторая часть

Презентация на тему Алгебра логики вторая часть  Информатика 2 класс. Одинаковые цепочки. Разные цепочки

Информатика 2 класс. Одинаковые цепочки. Разные цепочки Topslide. Дизайн, эффективность, скорость

Topslide. Дизайн, эффективность, скорость Метрологическое обеспечение испытаний абонентского оборудования 45G на соответствие требованиям стандартов

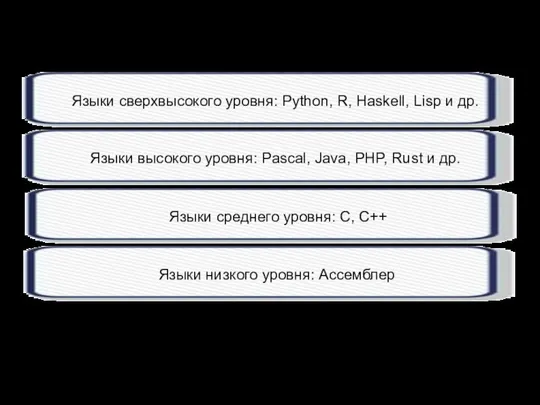

Метрологическое обеспечение испытаний абонентского оборудования 45G на соответствие требованиям стандартов Языки сверхвысокого уровня: Python, R, Haskell, Lisp И Др

Языки сверхвысокого уровня: Python, R, Haskell, Lisp И Др Основные теоретические вопросы проектирования ПОР

Основные теоретические вопросы проектирования ПОР Преобразование форматов данных

Преобразование форматов данных