Слайд 3Компьютерная атака

это целенаправленное воздействие на АИС, осуществляемое программными средствами с целью нарушения

конфиденциальности, целостности или доступности информации

Осуществление компьютерных атак становится возможным благодаря наличию в компьютерной системе уязвимостей

Слайд 4Примеры уязвимости КС

ошибки, допущенные в ходе разработки ПО или протоколов обмена

например, отсутствие механизмов защиты информации от несанкционированного доступа

ошибки в программном коде, позволяющие тем или иным образом обойти систему защиты

(например, ошибки программирования, создающие возможность выполнить атаку на переполнение буфера)

ошибки конфигурирования и администрирования

(неправильная настройка системы защиты, слишком короткий пароль и т. д.).

Слайд 5Классификация компьютерных атак

По типу используемой уязвимости, то есть с позиции атакуемого

По

конечной цели злоумышленника, то есть с позиции атакующего

вывод компьютерной системы из строя или ее блокирование (отказ в обслуживании, Denial-of-Service, DoS),

копирование или подмена интересующей информации,

получение полномочий суперпользователя

По признакам, позволяющим обнаружить атаку, то есть с позиции наблюдателя

наличие в журнале регистрации событий или сетевом трафике определенной информации,

подключение к определенной сетевой службе и пр.

Слайд 6Рост обнаруживаемых вредоносных программ

Слайд 8Современные вирусные приложения

Лидирует ОС Windows, что говорит главным образом о популярности самой

ОС у конечных пользователей

Технологии распространения

с помощью вложений в почтовые сообщения

с помощью уязвимостей ОС Windows и ее приложений

Слайд 9Современные ВП

узлы со старыми системами без обновления уязвимых компонентов, уязвимости «живут» 1-2

года;

рост числа атак, конечной целью которых является рассылка спама;

наличие «фонового шума» (15% трафика), вызванного большим количеством bot-сетей, ориентированных на устаревшие уязвимости;

распространение вредоносных программ через веб-страницы;

увеличение количества атак, основанных на подборе паролей (bruteforce), направленных на MSSQL, SSH, FTP

Слайд 10Сетевые атаки

сбор информации

изучение сетевой топологии,

определение типа и версии ОС атакуемого

узла,

доступных сетевых сервисов

выявление уязвимых мест атакуемой системы

анализ наличия уязвимостей в ПО и его настройках

реализация выбранной атаки

отправка сетевых пакетов на определенные сетевые службы

SYN Flood, Teardrop, UDP Bomb, подбор паролей

Слайд 11Исследование сетевой топологии

ICMP-сканирование

команда ECHO_REQUEST протокола ICMP

ответное сообщение ECHO_REPLY

TCP-сканирование

последовательная

установка сетевого соединения по определенному порту с перебором IP-адресов

Слайд 12Система обнаружения атак

программный или программно-аппаратный комплекс, предназначенный для выявления и, по возможности,

предупреждения, действий, угрожающих безопасности информационной системы

СОА, СОКА, СОПКА

Система обнаружения вторжений

IDS, NIDS

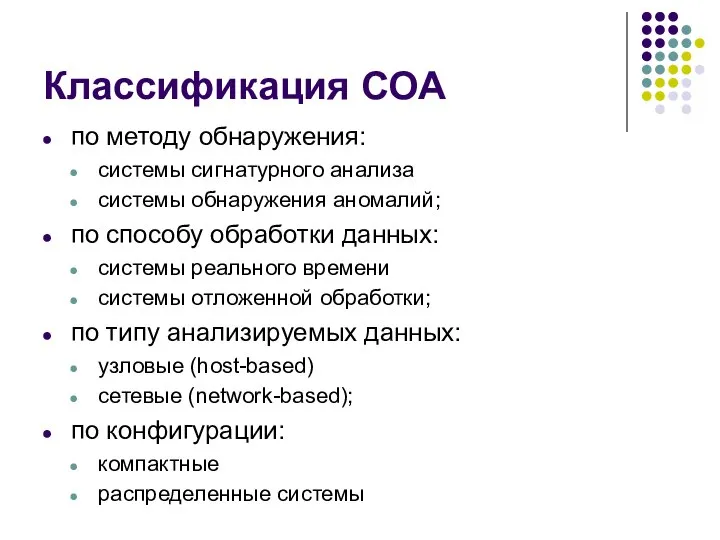

Слайд 13Классификация СОА

по методу обнаружения:

системы сигнатурного анализа

системы обнаружения аномалий;

по способу обработки

данных:

системы реального времени

системы отложенной обработки;

по типу анализируемых данных:

узловые (host-based)

сетевые (network-based);

по конфигурации:

компактные

распределенные системы

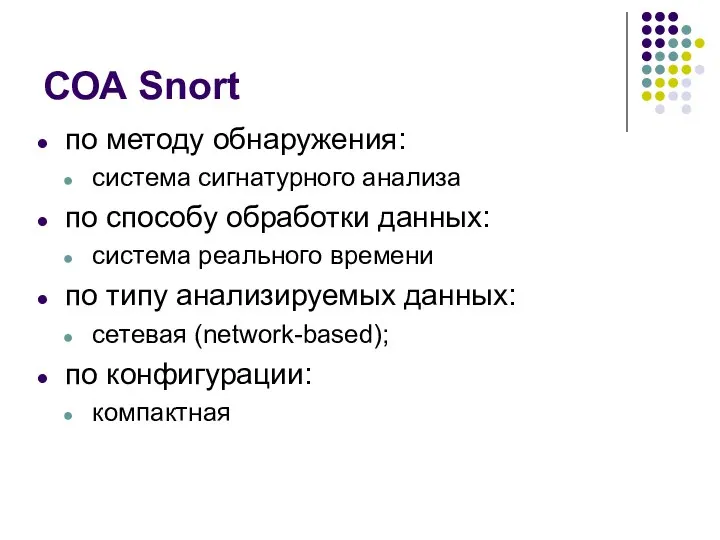

Слайд 14СОА Snort

по методу обнаружения:

система сигнатурного анализа

по способу обработки данных:

система

реального времени

по типу анализируемых данных:

сетевая (network-based);

по конфигурации:

компактная

Слайд 15СОА Snort

Сигнатуры атак описываются при помощи правил (rules)

Набор правил требует обновления

Доступно зарегистрированным

пользователям

Слайд 16Политика сетевой безопасности

Политика доступа к сетевым ресурсам

запретить доступ из Интернет во внутреннюю

сеть, но разрешить доступ из внутренней сети в Интернет

разрешить ограниченный доступ во внутреннюю сеть из Интернет

Слайд 17Политика сетевой безопасности

Политика реализации МЭ

запрещать все, что не разрешено

разрешать все, что не

запрещено

Информационные технологии при изучении математики

Информационные технологии при изучении математики Выявление и контроль ТОиР устройств СЦБ с помощью АПК-ДК (СТДМ)

Выявление и контроль ТОиР устройств СЦБ с помощью АПК-ДК (СТДМ) Приемы видеомонтажа

Приемы видеомонтажа Текстовые документы и технологии их создания. Обработка текстовой информации

Текстовые документы и технологии их создания. Обработка текстовой информации Графические редакторы: назначение и основные возможности

Графические редакторы: назначение и основные возможности Циклы по переменной. Программирование на языке Python

Циклы по переменной. Программирование на языке Python Полезные приемы web-дизайна

Полезные приемы web-дизайна Объектная модель Excel

Объектная модель Excel Безопасный интернет

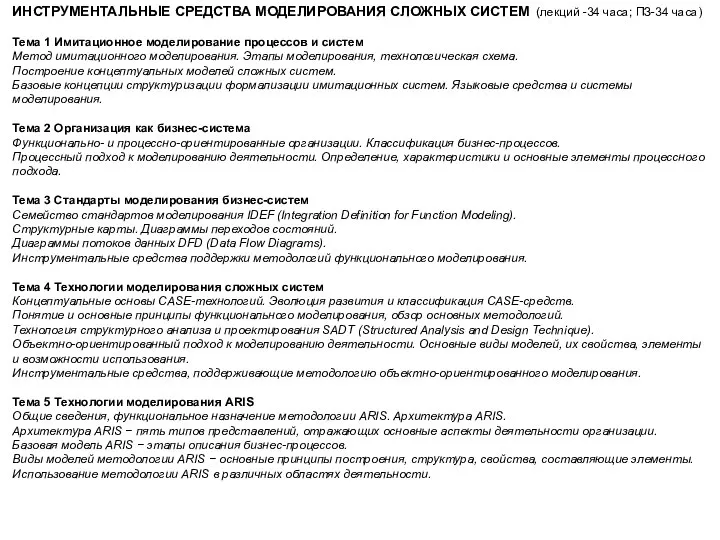

Безопасный интернет Инструментальные средства моделирования сложных систем

Инструментальные средства моделирования сложных систем Лаборатория онлайн бизнеса 2021

Лаборатория онлайн бизнеса 2021 Оценка производительности протоколов доступа к ресурсам систем облачных вычислений

Оценка производительности протоколов доступа к ресурсам систем облачных вычислений Принципы обработки информации компьютером. Арифметические и логические основы работы компьютера

Принципы обработки информации компьютером. Арифметические и логические основы работы компьютера поколения ЭВМ

поколения ЭВМ Специальные операции реляционной алгебры

Специальные операции реляционной алгебры WWW — World Wide Web — cеть, охватывающая весь мир, всемирная паутина

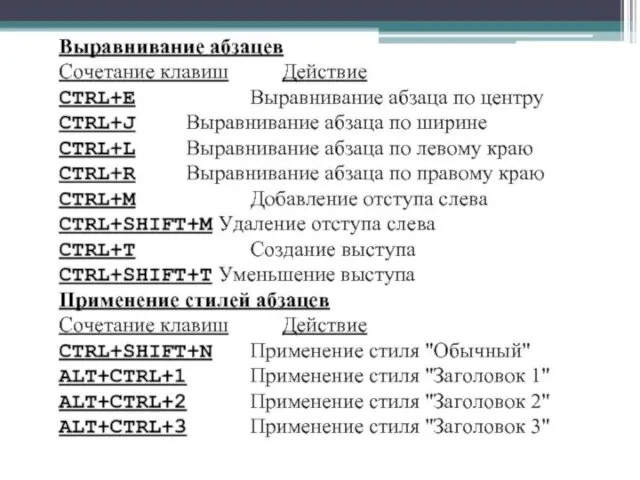

WWW — World Wide Web — cеть, охватывающая весь мир, всемирная паутина Выравнивание абзацев

Выравнивание абзацев Устройство для сна

Устройство для сна Web-программирование

Web-программирование Практика в студенческом медиацентре

Практика в студенческом медиацентре Продвижение западного контента

Продвижение западного контента CleanUp+CG

CleanUp+CG Юные блогеры

Юные блогеры Инди-игры

Инди-игры Звуки в презентации

Звуки в презентации FDDI - наиболее подходящая технология для оптоволоконного кабеля

FDDI - наиболее подходящая технология для оптоволоконного кабеля Основные понятия. Файлы программы PowerPoint

Основные понятия. Файлы программы PowerPoint Удмуртская клавиатура для компьютера и смартфона

Удмуртская клавиатура для компьютера и смартфона