Содержание

- 2. ВВЕДЕНИЕ Мы живем в современном XXI веке, в котором постоянно осуществляются модернизирование и технический прогресс. Жизнь

- 3. Тревогу по поводу зависимости от интернета зарубежные психологи начали бить еще в середине 90-х. Главным ее

- 4. Но нельзя сказать, что Интернет – это зло, нет. Интернет, несомненно важное изобретение человечества, которое помогло

- 5. Безопасность в интернете – очень важная проблема нынешнего времени. И касается она всех, от детей до

- 6. ВОЗДЕЙСТВИЕ ИНТЕРНЕТА НА ЛИЧНОСТЬ

- 7. Можно выделить несколько типов интернет зависимости. Общение. Человек постоянно общается разными способами в интернет. Способы общения

- 8. а) Цифровая гипомнезия, или снижение эффективности запоминания; б) Цифровое (клиповое) мышление; в) Цифровая социализация – чрезмерное

- 9. Стив Джобс запрещал своим детям слишком долго сидеть с айпадами и айфонами. Крис Андерсон (бывший редактор

- 10. Риску стать интернет-зависимыми более всего подвержены дети, у которых не складываются отношения со сверстниками и родителями.

- 11. Фишинг Сообщения электрон- ной почты, отправленные преступниками, чтобы обманом вынудить вас посетить поддельные веб-узлы и предоставить

- 12. Вирусы - компьютерные вирусы, сетевые и почтовые черви могут распространяться самостоятельно. Например, если вам приходит подозрительное

- 13. КАК БЫСТРО ФОРМИРУЕТСЯ КОМПЬЮТЕРНАЯ ЗАВИСИМОСТЬ? Достаточно полутора-двух месяцев!

- 14. КОГДА ПОРА ЗАБЕСПОКОИТЬСЯ ребенок раздражается при необходимости отвлечься от работы или игры на компьютере; он не

- 15. РЕКОМЕНДАЦИИ ПО БЕЗОПАСНОСТИ Работать в Интернете с ограниченными правами пользователя. Не сохранять пароли на компьютере. Внимательно

- 17. Скачать презентацию

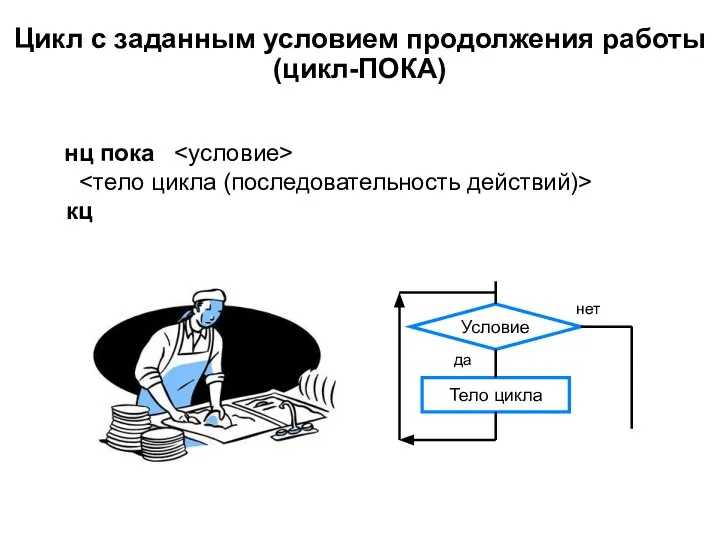

Цикл с заданным условием продолжения работы (цикл-Пока)

Цикл с заданным условием продолжения работы (цикл-Пока) Информационные объекты

Информационные объекты Пояснительная записка к дипломному проекту на тему: Разработка протокола телеуправления

Пояснительная записка к дипломному проекту на тему: Разработка протокола телеуправления Модернизация сайта управляющей компании Ясные Зори

Модернизация сайта управляющей компании Ясные Зори Организация и проектирование баз данных

Организация и проектирование баз данных Архивация данных

Архивация данных Введение в профессию .NET Developer

Введение в профессию .NET Developer Рейтинг электронных платежных систем

Рейтинг электронных платежных систем Презентация на тему Вычислительная техника 4 поколения

Презентация на тему Вычислительная техника 4 поколения  Создание фильма в программе Windows Movie Maker

Создание фильма в программе Windows Movie Maker Классификация баз данных. Основные свойства распределённых баз данных

Классификация баз данных. Основные свойства распределённых баз данных Пакеты в Каталоге

Пакеты в Каталоге Символьные переменные и строки. Организация, размещение в памяти, процедуры и функции обработки строк. Лекция 12

Символьные переменные и строки. Организация, размещение в памяти, процедуры и функции обработки строк. Лекция 12 Понятие информации в теории Шеннона

Понятие информации в теории Шеннона Координаты аэропортов

Координаты аэропортов Цели и задачи физической защиты объектов информатизации

Цели и задачи физической защиты объектов информатизации Условные операторы

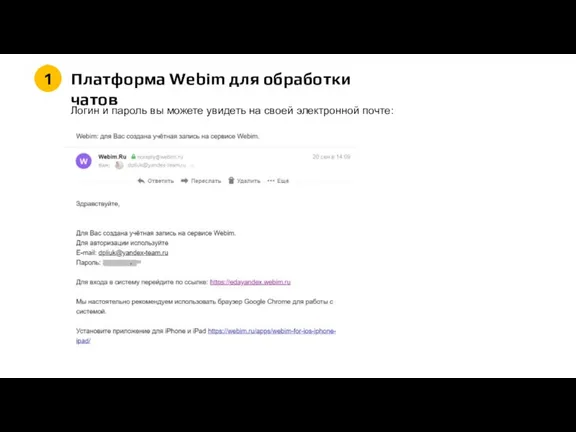

Условные операторы Платформа Webim для обработки чатов

Платформа Webim для обработки чатов Классификация компьютерных объектов

Классификация компьютерных объектов Открытый дистанционный медиафорум Школьные СМИ

Открытый дистанционный медиафорум Школьные СМИ Как с помощью продукции повседневного ухода за собой получить доход в интернете

Как с помощью продукции повседневного ухода за собой получить доход в интернете Жизненный цикл современной программной системы

Жизненный цикл современной программной системы Tundra Pick Up & Delivery. Выпуск Март 2019

Tundra Pick Up & Delivery. Выпуск Март 2019 Сравнительная характеристика информационно-развлекательных программ на телеканалах МузТВ и Ю

Сравнительная характеристика информационно-развлекательных программ на телеканалах МузТВ и Ю Дискретная математика. Переводы из двоичной

Дискретная математика. Переводы из двоичной Дорогое завтра! Литературный конкурс, посвященный технологиям и развитию искусственного интеллекта

Дорогое завтра! Литературный конкурс, посвященный технологиям и развитию искусственного интеллекта Информационные системы

Информационные системы Использование компьютерных программ в графическом дизайне

Использование компьютерных программ в графическом дизайне