Содержание

- 3. ВОПРОС 1 «Какие опасности подстерегают нас в Интернете?»

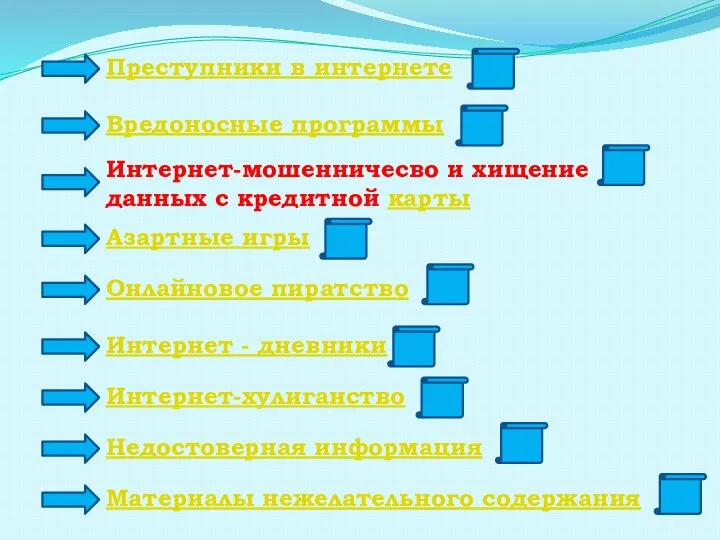

- 4. Преступники в интернете Вредоносные программы Интернет-мошенничесво и хищение данных с кредитной карты Азартные игры Онлайновое пиратство

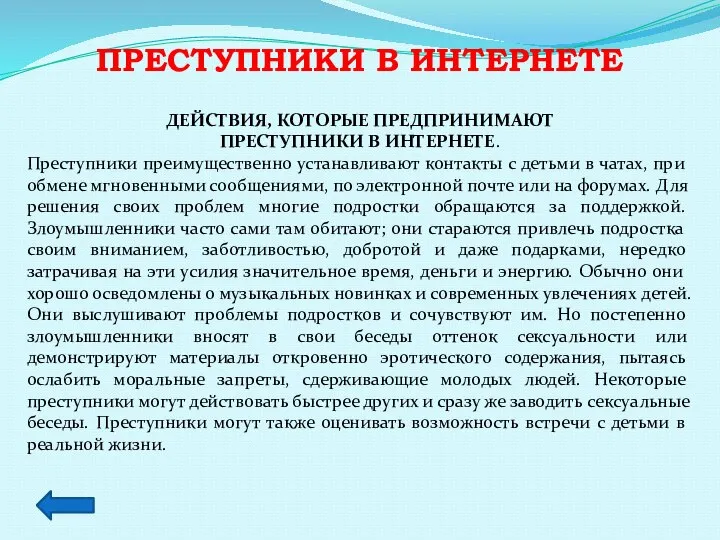

- 5. ПРЕСТУПНИКИ В ИНТЕРНЕТЕ ДЕЙСТВИЯ, КОТОРЫЕ ПРЕДПРИНИМАЮТ ПРЕСТУПНИКИ В ИНТЕРНЕТЕ. Преступники преимущественно устанавливают контакты с детьми в

- 6. ВРЕДОНОСНЫЕ ПРОГРАММЫ К вредоносным программам относятся вирусы, черви и «троянские кони» – это компьютерные программы, которые

- 7. ИНТЕРНЕТ-МОШЕННИЧЕСТВО И ХИЩЕНИЕ ДАННЫХ С КРЕДИТНОЙ КАРТЫ В ЧЕМ СОСТОИТ МОШЕННИЧЕСТВО? Среди Интернет-мошенничеств широкое распространение получила

- 8. АЗАРТНЫЕ ИГРЫ Разница между игровыми сайтами и сайтами с азартными играми состоит в том, что на

- 9. ОНЛАЙНОВОЕ ПИРАТСТВО Онлайновое пиратство – это незаконное копирование и распространение (как для деловых, так и для

- 10. ИНТЕРНЕТ - ДНЕВНИКИ Увлечение веб-журналами (или, иначе говоря, блогами) распространяется со скоростью пожара, особенно среди подростков,

- 11. ИНТЕРНЕТ-ХУЛИГАНСТВО Так же как и в обычной жизни, в Интернете появились свои хулиганы, которые осложняют жизнь

- 12. НЕДОСТОВЕРНАЯ ИНФОРМАЦИЯ Интернет предлагает колоссальное количество возможностей для обучения, но есть и большая доля информации, которую

- 13. МАТЕРИАЛЫ НЕЖЕЛАТЕЛЬНОГО СОДЕРЖАНИЯ К материалам нежелательного содержания относятся: материалы порнографического, ненавистнического содержания, материалы суицидальной направленности, сектантскими

- 14. ВОПРОС 2 «Как этих опасностей избежать?»

- 15. ПРЕСТУПНИКИ В ИНТЕРНЕТЕ Прекращайте любые контакты по электронной почте, в системе обмена мгновенными сообщениями или в

- 16. ВРЕДОНОСНЫЕ ПРОГРАММЫ А) Никогда не открывайте никаких вложений, поступивших с электронным письмом, за исключением тех случаев,

- 17. ИНТЕРНЕТ-МОШЕННИЧЕСТВО И ХИЩЕНИЕ ДАННЫХ С КРЕДИТНОЙ КАРТЫ А)Посещая веб-сайты, нужно самостоятельно набирать в обозревателе адрес веб-сайта

- 18. АЗАРТНЫЕ ИГРЫ Помните, что нельзя играть на деньги. Ведь в основном подобные развлечения используются создателями для

- 19. ОНЛАЙНОВОЕ ПИРАТСТВО Помните! Пиратство, по сути, обычное воровство, и вы, скорее всего, вряд ли захотите стать

- 20. ИНТЕРНЕТ - ДНЕВНИКИ Никогда не публикуйте в них какую-либо личную информацию, в том числе фамилию, контактную

- 21. ИНТЕРНЕТ-ХУЛИГАНСТВО Игнорируйте таких хулиганов. Если вы не будете реагировать на их воздействия, большинству гриферов это, в

- 22. НЕДОСТОВЕРНАЯ ИНФОРМАЦИЯ Всегда проверяйте собранную в Сети информацию по другим источникам. Для проверки материалов обратитесь к

- 23. МАТЕРИАЛЫ НЕЖЕЛАТЕЛЬНОГО СОДЕРЖАНИЯ Используйте средства фильтрации нежелательного материала (например, MSN Premium’s Parental Controls или встроенные в

- 25. Скачать презентацию

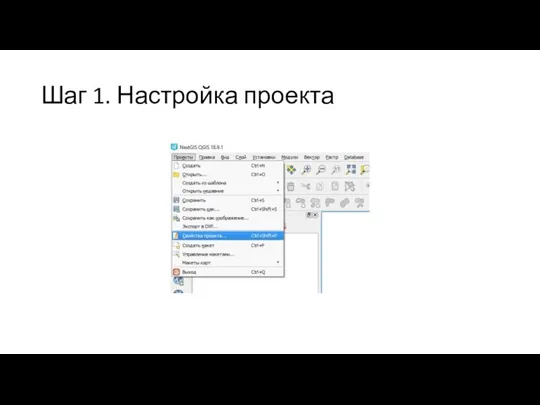

Настройка подключения к Веб ГИС

Настройка подключения к Веб ГИС Наследование и полиморфизм

Наследование и полиморфизм Дисфункции интернета

Дисфункции интернета Дизайн интерфейса Naumen SoftPhone 7.3. Интуитивно понятный интерфейс

Дизайн интерфейса Naumen SoftPhone 7.3. Интуитивно понятный интерфейс Логические основы устройства компьютера: базовые логические элементы

Логические основы устройства компьютера: базовые логические элементы Лямбда-выражения

Лямбда-выражения Управление взаимоотношениями с клиентами DATA Mining

Управление взаимоотношениями с клиентами DATA Mining Почему Optimum Media Eurasia?

Почему Optimum Media Eurasia? Осуществление поиска информации в Интернете

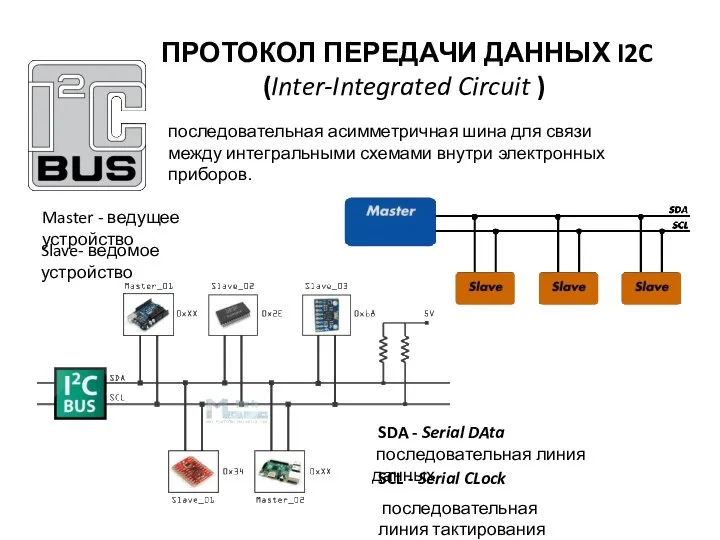

Осуществление поиска информации в Интернете Протокол передачи данных I2C

Протокол передачи данных I2C История развития средств коммуникации

История развития средств коммуникации Последовательный поиск элементов в массиве. Алгоритмизация и программирование

Последовательный поиск элементов в массиве. Алгоритмизация и программирование Что такое информатика? 3 класс

Что такое информатика? 3 класс ВКР: Проектирование и администрирование сети бизнес отделов интернет..

ВКР: Проектирование и администрирование сети бизнес отделов интернет.. Отгадай ребус (Играть)

Отгадай ребус (Играть) Занятия Блокли

Занятия Блокли 3D графика (трехмерная графика)

3D графика (трехмерная графика) Сети. Самая простая сеть (network)

Сети. Самая простая сеть (network) Язык программирования C# 6.0, модуль 1

Язык программирования C# 6.0, модуль 1 Выполнила: ученица 10класса МОУ СОШ №14 Чекундинского сельского поселения. Журавлева Лариса.

Выполнила: ученица 10класса МОУ СОШ №14 Чекундинского сельского поселения. Журавлева Лариса. Алгоритм. Свойства. Способы записи. Линейные алгоритмы

Алгоритм. Свойства. Способы записи. Линейные алгоритмы Онлайн-фискализация для клиентов эквайринга Сбера

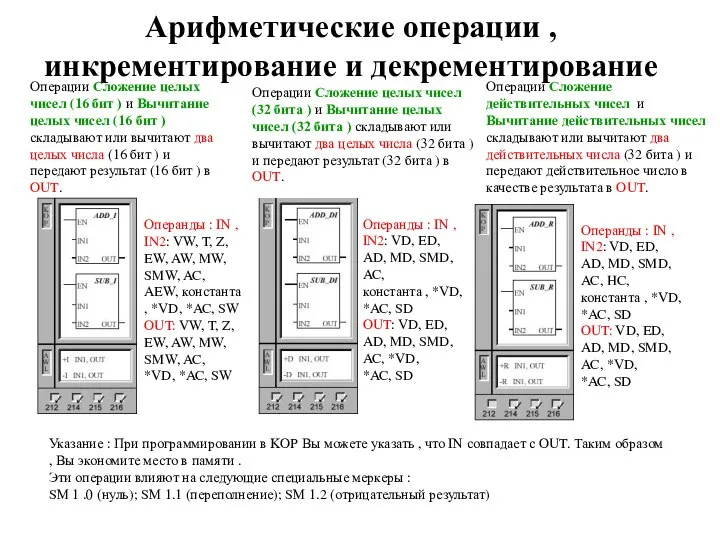

Онлайн-фискализация для клиентов эквайринга Сбера Арифметические операции, инкрементирование и декрементирование

Арифметические операции, инкрементирование и декрементирование Коммерческий сайт компании

Коммерческий сайт компании Objektorientierte Programmierung. Modul 24

Objektorientierte Programmierung. Modul 24 Электронный интернет-путеводитель Безопасный Интернет

Электронный интернет-путеводитель Безопасный Интернет Передача данных

Передача данных Массивы

Массивы