Содержание

- 2. У Г А Т У Содержание лекции Уфимский государственный авиационный технический университет Семейство DES DES: Операция

- 3. У Г А Т У Семейство DES Уфимский государственный авиационный технический университет 1971-73 Исследовательский проект Lucifer

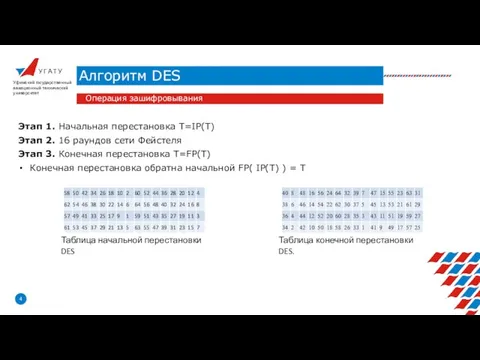

- 4. У Г А Т У Алгоритм DES Уфимский государственный авиационный технический университет Операция зашифровывания Этап 1.

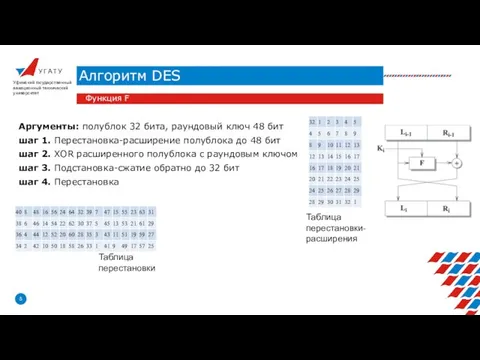

- 5. У Г А Т У Алгоритм DES Уфимский государственный авиационный технический университет Функция F Аргументы: полублок

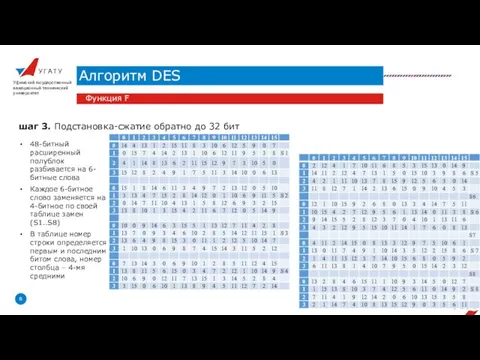

- 6. У Г А Т У Алгоритм DES Уфимский государственный авиационный технический университет Функция F шаг 3.

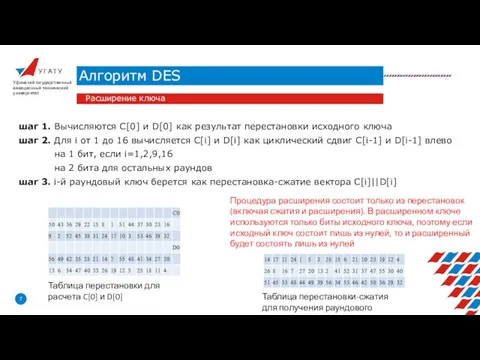

- 7. У Г А Т У Алгоритм DES Уфимский государственный авиационный технический университет Расширение ключа шаг 1.

- 8. У Г А Т У Алгоритм 3DES Уфимский государственный авиационный технический университет 3DES-EEE3 ключ 168 бит

- 9. У Г А Т У Семейство DES Уфимский государственный авиационный технический университет Проблемы Семейство заточено под

- 10. У Г А Т У Содержание лекции Уфимский государственный авиационный технический университет Семейство DES Алгоритм AES

- 11. У Г А Т У Алгоритм AES Уфимский государственный авиационный технический университет Rijndael: длина блока и

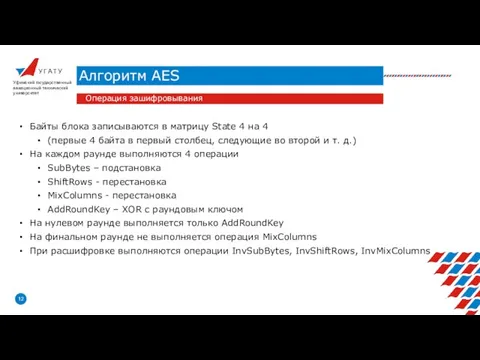

- 12. У Г А Т У Алгоритм AES Уфимский государственный авиационный технический университет Операция зашифровывания Байты блока

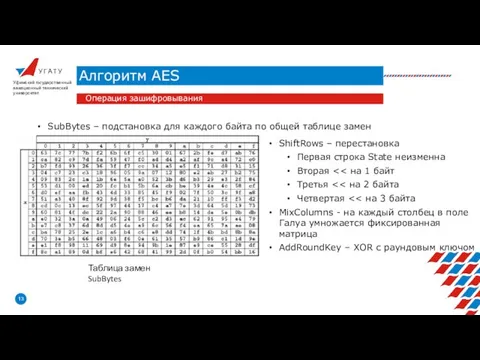

- 13. У Г А Т У Алгоритм AES Уфимский государственный авиационный технический университет Операция зашифровывания SubBytes –

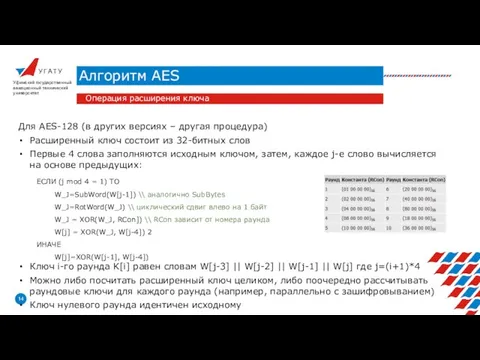

- 14. У Г А Т У Алгоритм AES Уфимский государственный авиационный технический университет Операция расширения ключа Для

- 15. У Г А Т У Содержание лекции Уфимский государственный авиационный технический университет Семейство DES Алгоритм AES

- 16. У Г А Т У Семейство RC Уфимский государственный авиационный технический университет Алгоритмы, разработанные Роном Райвестом

- 17. У Г А Т У Алгоритм RC2 Уфимский государственный авиационный технический университет Разработан как альтернатива DES

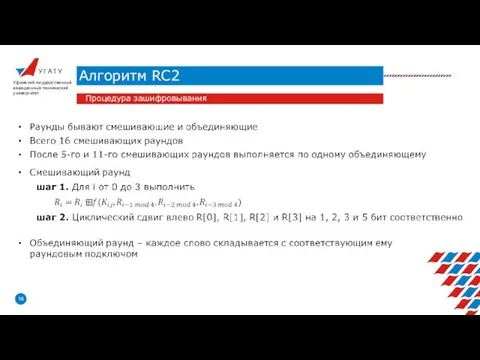

- 18. У Г А Т У Алгоритм RC2 Уфимский государственный авиационный технический университет Процедура зашифровывания

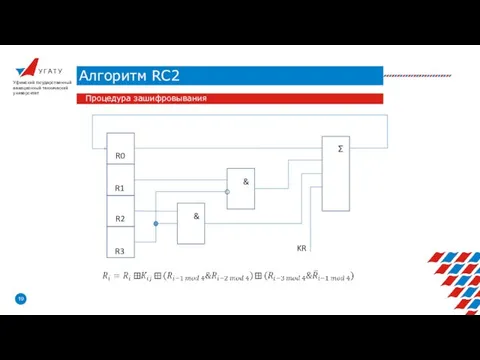

- 19. У Г А Т У Алгоритм RC2 Уфимский государственный авиационный технический университет Процедура зашифровывания R0 R1

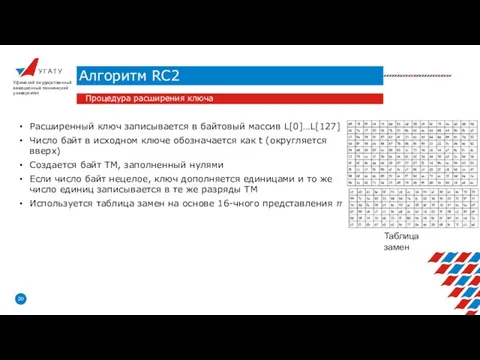

- 20. У Г А Т У Алгоритм RC2 Уфимский государственный авиационный технический университет Процедура расширения ключа Расширенный

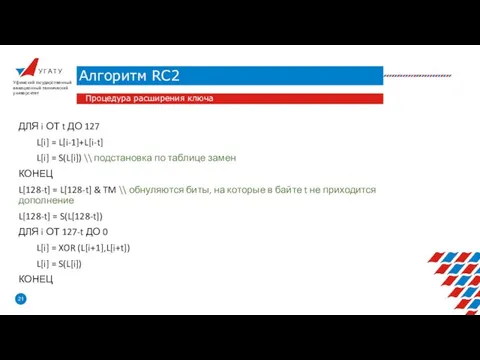

- 21. У Г А Т У Алгоритм RC2 Уфимский государственный авиационный технический университет Процедура расширения ключа ДЛЯ

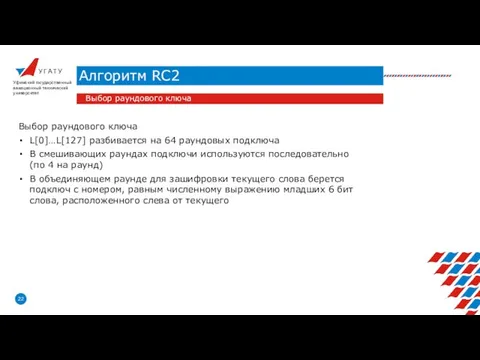

- 22. У Г А Т У Алгоритм RC2 Уфимский государственный авиационный технический университет Выбор раундового ключа Выбор

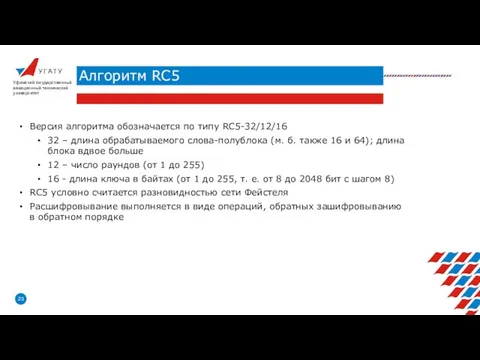

- 23. У Г А Т У Алгоритм RC5 Уфимский государственный авиационный технический университет Версия алгоритма обозначается по

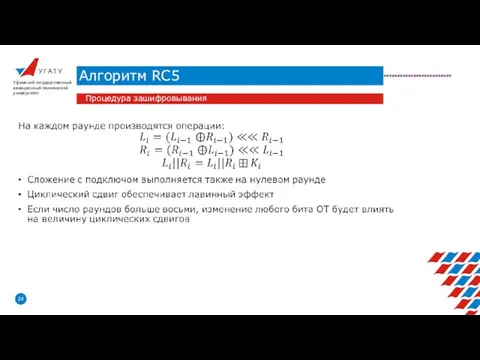

- 24. У Г А Т У Алгоритм RC5 Уфимский государственный авиационный технический университет Процедура зашифровывания

- 25. У Г А Т У Алгоритм RC5 Уфимский государственный авиационный технический университет Процедура расширения ключа (версия

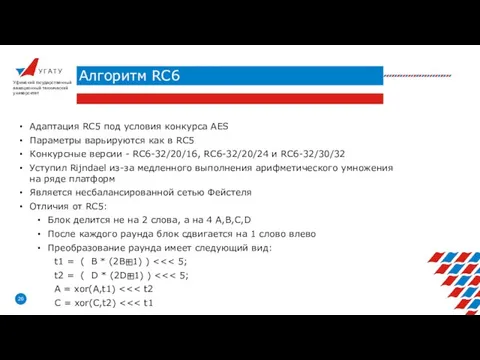

- 26. У Г А Т У Алгоритм RC6 Уфимский государственный авиационный технический университет Адаптация RC5 под условия

- 28. Скачать презентацию

Рекламный интернет-проект ШУМ

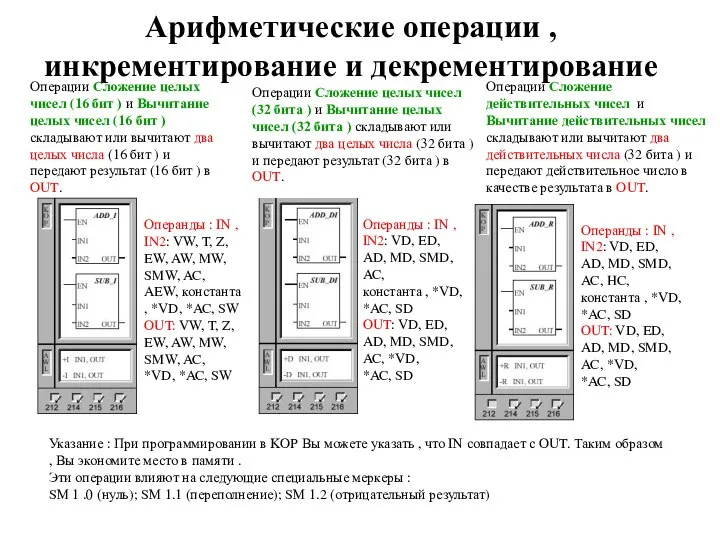

Рекламный интернет-проект ШУМ Арифметические операции, инкрементирование и декрементирование

Арифметические операции, инкрементирование и декрементирование Представление информации в цифровых автоматах. Системы счисления

Представление информации в цифровых автоматах. Системы счисления Организация научных исследований

Организация научных исследований Формы представления чисел в цифровых устройствах (лекция 3)

Формы представления чисел в цифровых устройствах (лекция 3) Представление знаний в искусственном интеллекте

Представление знаний в искусственном интеллекте Открытая архитектура и экосистема RISC-V

Открытая архитектура и экосистема RISC-V ВЭБ-сервис Amazon

ВЭБ-сервис Amazon Устройства ввода информации в ПК

Устройства ввода информации в ПК Решение для выгрузки отчетности ПИФ в формате XBRL

Решение для выгрузки отчетности ПИФ в формате XBRL Поисковый запрос ChemSpider

Поисковый запрос ChemSpider Особенности покупки товаров на маркетплейсах

Особенности покупки товаров на маркетплейсах Системное программное обеспечение

Системное программное обеспечение Информация о переподключении к веб-сервису Росреестра

Информация о переподключении к веб-сервису Росреестра Python programming language

Python programming language Технологічні особливості обслуговування систем охолодження ПК

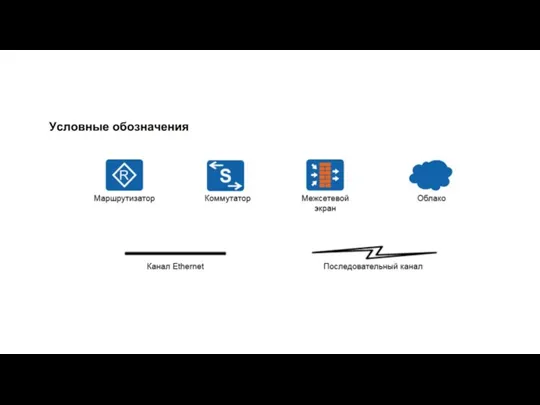

Технологічні особливості обслуговування систем охолодження ПК Лабораторная 1 СиТ ИТиАД

Лабораторная 1 СиТ ИТиАД БД и СУБД Access

БД и СУБД Access Понятие информации

Понятие информации Электронные таблицы. 11 класс

Электронные таблицы. 11 класс BMSTK TEAM. Упрощение процесса разработки программного обеспечения путем интеграции хостинга репозиториев GitLab

BMSTK TEAM. Упрощение процесса разработки программного обеспечения путем интеграции хостинга репозиториев GitLab Устройство и функционирование информационных систем

Устройство и функционирование информационных систем Коммерческий сайт компании

Коммерческий сайт компании Электронные таблицы

Электронные таблицы Программирование линейных алгоритмов. Начала программирования

Программирование линейных алгоритмов. Начала программирования Осуществление интеграции программных модулей

Осуществление интеграции программных модулей Мастерская настольных ролевых игр Приют Странника

Мастерская настольных ролевых игр Приют Странника Классификация понятий. Единичные и общие понятия

Классификация понятий. Единичные и общие понятия