Содержание

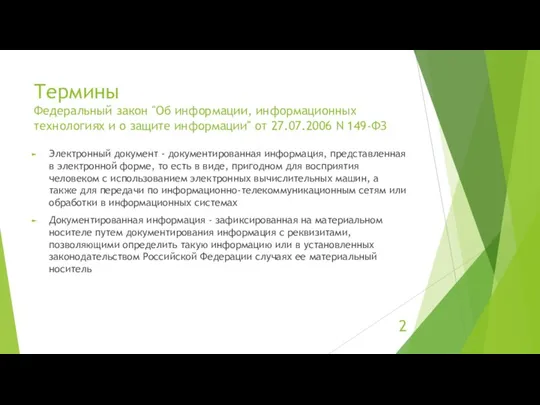

- 2. Термины Федеральный закон "Об информации, информационных технологиях и о защите информации" от 27.07.2006 N 149-ФЗ Электронный

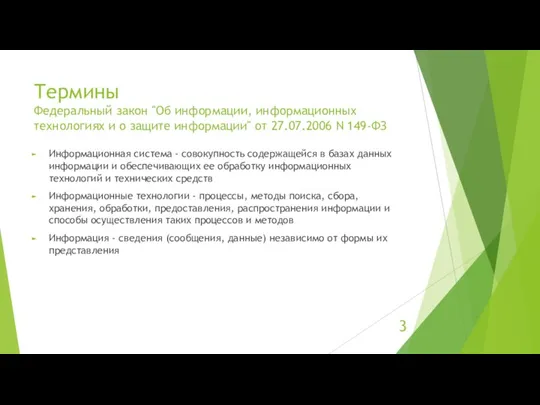

- 3. Термины Федеральный закон "Об информации, информационных технологиях и о защите информации" от 27.07.2006 N 149-ФЗ Информационная

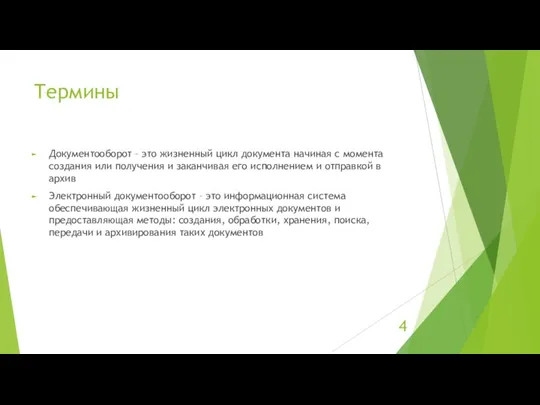

- 4. Термины Документооборот – это жизненный цикл документа начиная с момента создания или получения и заканчивая его

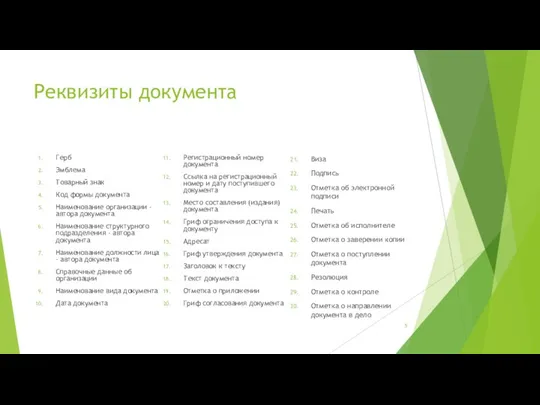

- 5. Реквизиты документа Виза Подпись Отметка об электронной подписи Печать Отметка об исполнителе Отметка о заверении копии

- 6. Виды электронного документооборота Производственный документооборот Управленческий документооборот Архивное дело (совокупность процедур архивного документооборота) Кадровый документооборот (процедуры

- 7. Преимущества электронного документооборота Централизованное, структурированное и систематизированное хранение документов в электронном архиве Сокращение расходов на печать,

- 8. Задачи систем электронного документооборота Обеспечение эффективного управления за счет автоматического контроля выполнения, прозрачности деятельности всей организации

- 9. Основные функции системы электронного документооборота Регистрация документов Контроль исполнения документов Контроль движения бумажного и электронного документа,

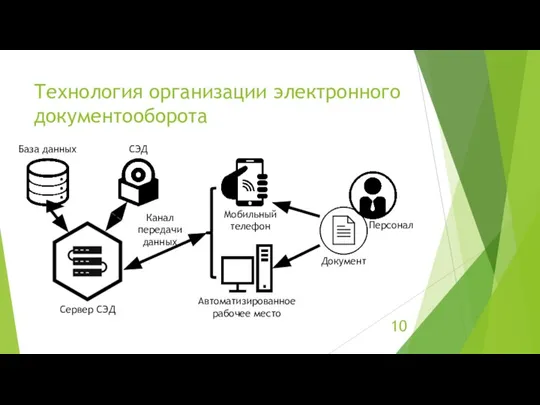

- 10. Технология организации электронного документооборота Канал передачи данных База данных Сервер СЭД Автоматизированное рабочее место Документ Персонал

- 11. Технология организации электронного документооборота Сервер СЭД: Локальный Облачный База данных: Amazon Aurora PostgreSQL MySQL MariaDB ORACLE

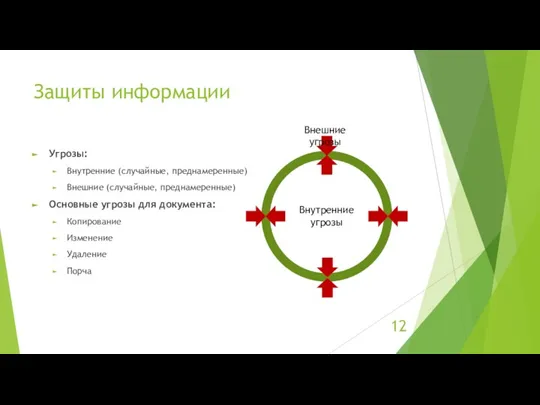

- 12. Защиты информации Угрозы: Внутренние (случайные, преднамеренные) Внешние (случайные, преднамеренные) Основные угрозы для документа: Копирование Изменение Удаление

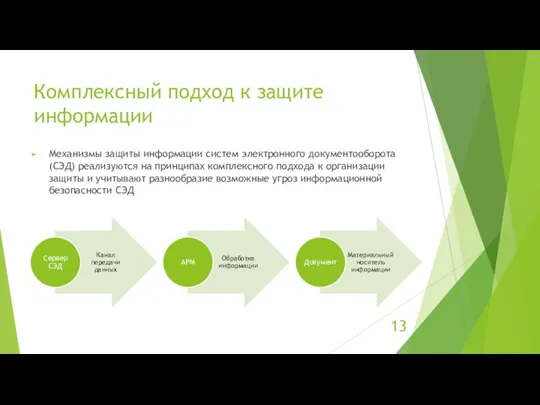

- 13. Комплексный подход к защите информации Механизмы защиты информации систем электронного документооборота (СЭД) реализуются на принципах комплексного

- 14. Золотой баланс в защите информации Дороже Дешевле

- 15. Защищенная СЭД Для электронного документа должно обеспечиваться: Сохранность Подлинность Безопасный доступ Протоколирование действий Объекты защиты в

- 16. Управление документами Жизненный цикл документа: Создание и редактирование Движение Задача Мониторинг Архивное хранение

- 17. Управление документами: создание и редактирование Создаваемый в СЭД документ приобретает индивидуальную карточку учета, которая не может

- 18. Управление документами: движение Документ направляется в работу к пользователям системы, которые могут проводить широкий спектр операций,

- 19. Управление документами: Задача Закрепление определенных задач за документом: обязывает ответственных лиц к строгому исполнению поручений в

- 20. Управление документами: мониторинг Набор действий, обеспечивающих контроль над состоянием документа. Пользователь с соответствующими привилегиями должен в

- 21. Управление документами: архивное хранение Отработавшие все необходимые этапы документы перемещаются в электронный архив, где обеспечиваются функции

- 22. Электронно-цифровая подпись Федеральный закон от 6 апреля 2011 г. N 63-ФЗ "Об электронной подписи" Электронная подпись

- 23. Электронно-цифровая подпись Федеральный закон от 6 апреля 2011 г. N 63-ФЗ "Об электронной подписи" Ключ электронной

- 24. Виды электронно-цифровой подписи Федеральный закон от 6 апреля 2011 г. N 63-ФЗ "Об электронной подписи" Простая

- 25. Простая электронная подпись Простой электронной подписью является электронная подпись, которая посредством использования кодов, паролей или иных

- 26. Неквалифицированная электронная подпись Неквалифицированной электронной подписью является электронная подпись, которая: Получена в результате криптографического преобразования информации

- 27. Квалифицированная электронная подпись Квалифицированной электронной подписью является электронная подпись, которая соответствует всем признакам неквалифицированной электронной подписи

- 28. Квалифицированная электронная подпись Информация в электронной форме, подписанная квалифицированной электронной подписью, признается электронным документом, равнозначным документу

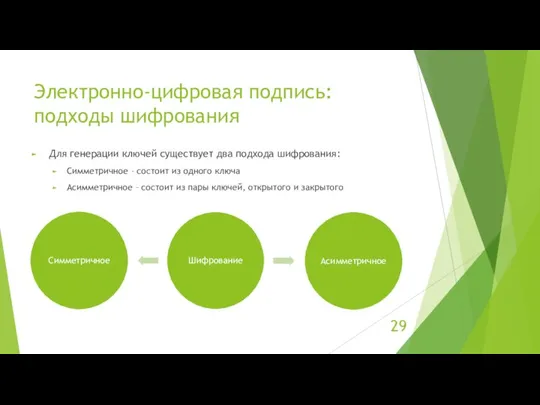

- 29. Электронно-цифровая подпись: подходы шифрования Для генерации ключей существует два подхода шифрования: Симметричное – состоит из одного

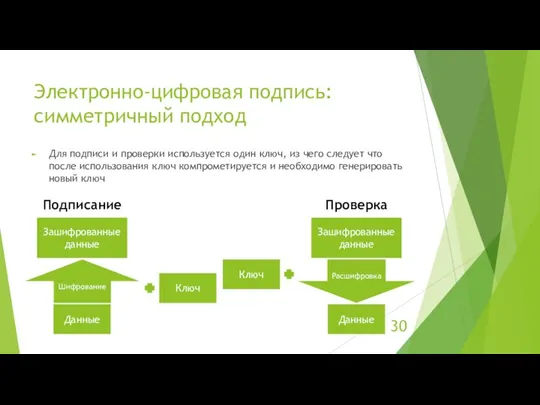

- 30. Электронно-цифровая подпись: симметричный подход Для подписи и проверки используется один ключ, из чего следует что после

- 31. Электронно-цифровая подпись: асимметричный подход В асимметричном шифровании используется пара ключей (открытый и закрытый) Закрытый ключ используется

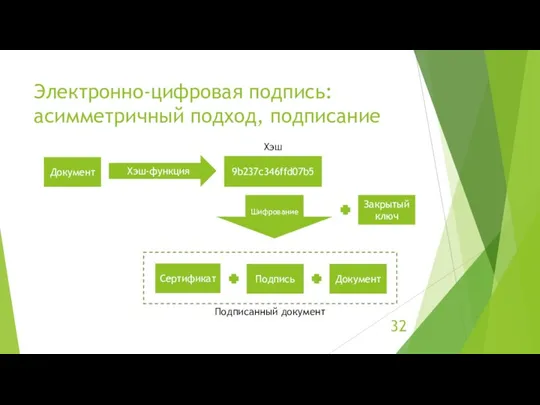

- 32. Электронно-цифровая подпись: асимметричный подход, подписание Документ Хэш-функция 9b237c346ffd07b5 Закрытый ключ Шифрование Хэш Подпись Сертификат Документ Подписанный

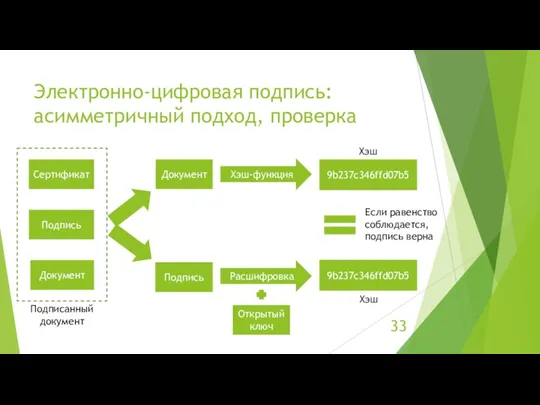

- 33. Электронно-цифровая подпись: асимметричный подход, проверка Подпись Сертификат Документ Подписанный документ Документ Хэш-функция 9b237c346ffd07b5 Подпись Расшифровка Открытый

- 34. Электронно-цифровая подпись: алгоритмы шифрования Симметричные: ГОСТ 28147-89 AES Blowfish CAST DES Асимметричные ГОСТ Р 34.12-2015 RSA

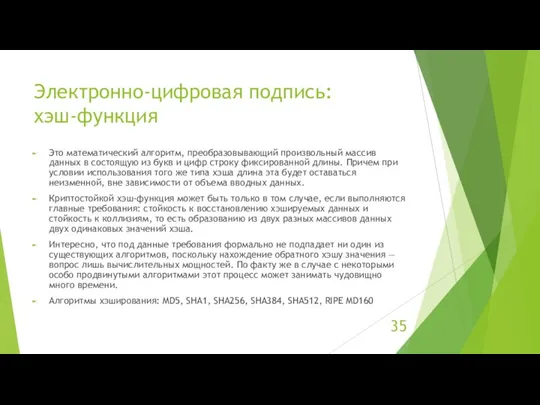

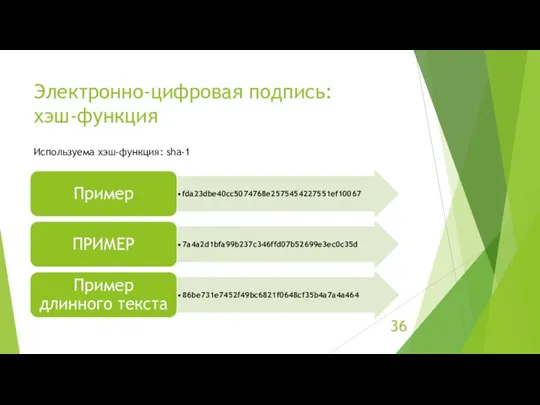

- 35. Электронно-цифровая подпись: хэш-функция Это математический алгоритм, преобразовывающий произвольный массив данных в состоящую из букв и цифр

- 36. Электронно-цифровая подпись: хэш-функция Используема хэш-функция: sha-1

- 37. Системы счисления

- 38. Электронно-цифровая подпись: единицы измерения количества информации Бит = наименьшая единица измерения, может принимать значение: 0 или

- 39. Электронно-цифровая подпись: сертификат Основное назначение сертификата ключа проверки электронной подписи — это подтверждение того, что электронная

- 40. Электронно-цифровая подпись: пример сертификата

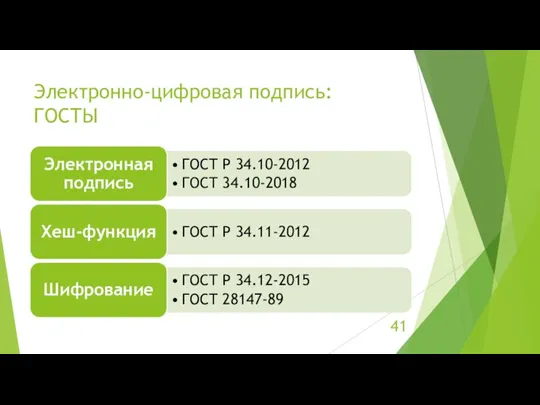

- 41. Электронно-цифровая подпись: ГОСТЫ

- 42. Конфиденциальная информация Федеральный закон "Об информации, информационных технологиях и о защите информации" от 27.07.2006 N 149-ФЗ

- 43. Что относится к конфиденциальной информации Сведения о фактах, событиях и обстоятельствах частной жизни гражданина, позволяющие идентифицировать

- 44. Проведении совещаний Этапы:

- 45. Проведении совещаний: Подготовка В процессе подготовки конфиденциального совещания составляются программа проведения совещания, повестка дня, информационные материалы,

- 46. Проведении совещаний: Подготовка Конфиденциальное совещание организуется в специальном (выделенном) помещении, удовлетворяющее всем требования для проведения в

- 47. Проведении совещаний: Подготовка Перед началом конфиденциального совещания сотрудник службы безопасности обязан убедиться в отсутствии в помещении

- 48. Проведении совещаний: Подготовка Участникам конфиденциального совещания независимо от занимаемой должности и статуса на совещании не разрешается:

- 49. Проведении совещаний: Проведение При открытии совещания целесообразно, чтобы организовавший его руководитель напомнил участникам о необходимости сохранения

- 50. Проведении совещаний: Проведение Ход конфиденциального совещания документируется одним из готовивших его сотрудников или секретарем-стенографисткой. Составляемый протокол

- 51. Проведении совещаний: Проведение При необходимости вызова на проходящее совещание дополнительных лиц (экспертов, консультантов, представителей других фирм

- 52. Проведении совещаний: Проведение Участники совещания, замеченные в несанкционированной аудио или видеозаписи, использовании средств связи, фотографировании, лишаются

- 53. Проведении совещаний: Окончание По окончании конфиденциального совещания помещение, в котором оно проходило, осматривается сотрудником службы безопасности,

- 54. Проведении переговоров В процессе подготовки переговоров первоначально необходимо: Выяснить намерения организации, с которой предполагаются переговоры Получить

- 55. Проведении переговоров При ведении переговоров не следует сразу же передавать партнеру всю запрашиваемую им информацию в

- 57. Скачать презентацию

Алгебра логики

Алгебра логики Текстовая информация и компьютер

Текстовая информация и компьютер Программа Tinkercad и сервис Circuits. Практическая работа № 12

Программа Tinkercad и сервис Circuits. Практическая работа № 12 Построение линейных базовых примитивов в AutoCAD

Построение линейных базовых примитивов в AutoCAD Как сделать презентацию проекта?

Как сделать презентацию проекта? Базы данных. Практическое занятие №1

Базы данных. Практическое занятие №1 Прикладне програмування

Прикладне програмування Система Пион. Умный транспорт

Система Пион. Умный транспорт RFID технология: Открытая библиотека

RFID технология: Открытая библиотека Брифинг по дизайну

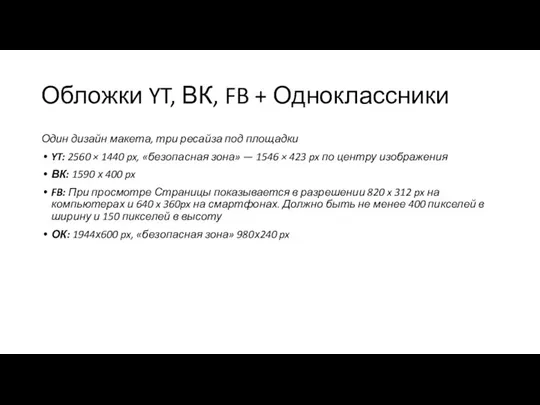

Брифинг по дизайну Учимся делать размерные сетки

Учимся делать размерные сетки Организация внутриигровых ивентов в игре Genshin impact

Организация внутриигровых ивентов в игре Genshin impact History of the profession System administrator

History of the profession System administrator Онлайн-фитнес для родителей детей с ОВЗ

Онлайн-фитнес для родителей детей с ОВЗ Преддверие теории вероятностей. Тигрёнок. Занятие 6

Преддверие теории вероятностей. Тигрёнок. Занятие 6 Аппаратное и программное обеспечение сети

Аппаратное и программное обеспечение сети Логика. Понятие

Логика. Понятие Устройства компьютера. Основные стандартные устройства персонального компьютера

Устройства компьютера. Основные стандартные устройства персонального компьютера TestU01: библиотека С для эмпирического тестирования генераторов случайных чисел

TestU01: библиотека С для эмпирического тестирования генераторов случайных чисел Компьютер как унивесальное устройство для работы с информацией. 7 класс

Компьютер как унивесальное устройство для работы с информацией. 7 класс Презентация на тему Кодирование графической информации

Презентация на тему Кодирование графической информации  Создание объектов профилирования

Создание объектов профилирования Социальные группы

Социальные группы Семинар-тренинг 5-8 октября 2014 года. Реестр документов. Документы Интеркампани

Семинар-тренинг 5-8 октября 2014 года. Реестр документов. Документы Интеркампани Информатика. Информация

Информатика. Информация ERP-системы

ERP-системы Операторы графики

Операторы графики 1 Лекция Электронные таблицы

1 Лекция Электронные таблицы