- Главная

- Информатика

- Факторы, влияющие на защиту информации

Содержание

- 2. Учебные вопросы: Уязвимость информации Формы и причины проявления уязвимости информации Понятие, причины и условия утечки защищаемой

- 3. Информационная безопасность. – М.: Гаудеамус, 2004. – Основная: 1. В.И. Ярочкин 544с. В.В. Мельников, С.А. Клейменов,

- 4. Дополнительная: П.Н. Девянин, О.О. Михальский, Д.И. Правиков, А.Ю. Щербаков Теоретические основы компьютерной безопасности: Учебное пособие для

- 5. Факторы, влияющие на защиту информации, обусловлены объективными тенденциями развития мирового сообщества, характер их влияния на защиту

- 6. Информация как объект информационного процесса и как объект защиты имеет ряд свойств. Наиболее важными для информации,

- 7. Угрозы доступности информации (отказ в обслуживании) направлены на преднамеренное или непреднамеренное нарушение коммуникативности носите- лей информации

- 8. Уязвимость информации к непреднамеренным (случайным, неосторожным) действиям сотрудников или иных лиц обусловлена недостаточной защищенностью информации от

- 9. 3.3. Уязвимость информации к утечке – неконтролируемому распространению защищаемой информации за пределы круга лиц, которым эта

- 10. Уязвимость информации – понятие собирательное, она не существует сама по себе, а проявляется (выражается) в различных

- 11. Несовершенство или нарушения организации работы с информацией или с носителем информации. При организации работы с информацией

- 12. 2.3 Негативные социальные и психологические явления, происходящие в организации или ее структурном подразделении. Негативные социальные и

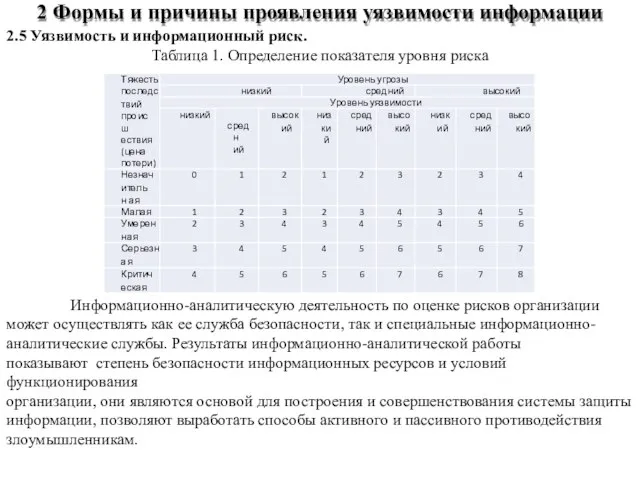

- 13. 2.4 Высокая ценность информации Зависимость эффективности (E) информации от ее количества (I): число исходов ее конечно.

- 14. 2.5 Уязвимость и информационный риск. Информационный риск – это возможность реализации потенциальной уязвимости, которая приведет к

- 15. 2.5 Уязвимость и информационный риск. Таблица 1. Определение показателя уровня риска Информационно-аналитическую деятельность по оценке рисков

- 16. Термин "утечка информации" давно закрепился в научной литературе и нормативных документах, однако единого подхода Наиболее распространенные

- 17. Распространение защищаемой информации – это открытое использование сведений ограниченного распространения. Несанкционированный доступ – получение в обход

- 18. Агентурные каналы утечки информации – это использование противником тайных агентов для получения несанкционированного доступа к защищаемой

- 20. Скачать презентацию

Слайд 2Учебные вопросы:

Уязвимость информации

Формы и причины проявления уязвимости информации

Понятие, причины и условия утечки

Учебные вопросы:

Уязвимость информации

Формы и причины проявления уязвимости информации

Понятие, причины и условия утечки

Тема: Современные факторы, влияющие на защиту информации

Слайд 3Информационная безопасность. – М.: Гаудеамус, 2004. –

Основная:

1. В.И. Ярочкин

544с.

В.В. Мельников, С.А. Клейменов,

Информационная безопасность. – М.: Гаудеамус, 2004. –

Основная:

1. В.И. Ярочкин

544с.

В.В. Мельников, С.А. Клейменов,

В.В. Мельников Безопасность информации в автоматизированных системах. – М.: Финансы и статистика, 2003. – 368с.

В.А. Герасименко, А.А. Малюк Основы защиты информации. – М.: 2000.

Литература

Слайд 4Дополнительная:

П.Н. Девянин, О.О. Михальский, Д.И. Правиков, А.Ю. Щербаков

Теоретические основы компьютерной безопасности: Учебное

Дополнительная:

П.Н. Девянин, О.О. Михальский, Д.И. Правиков, А.Ю. Щербаков

Теоретические основы компьютерной безопасности: Учебное

Бачило И.Л., Лопатин В.Н., Федотов М.А. Информационное право:

Учебник/ Под ред. Акад. РАН Б.Н. Топорникова. - СПб.: Издательство

«Юридический центр Пресс», 2001.

Информатика и вычислительная техника в деятельности органов внутренних дел. Учебное пособие в 6-ти частях. Под ред. В.А. Минаева. М.: МЦПО и КНИ при ГУК МВД России. 1995, 1996.

Копылов В.А. Информационное право. Учебное пособие. М., 1997.

Курушин В.Д., Минаев В.А. Компьютерные преступления и информационная безопасность. М., 1998.

Литература

Слайд 5Факторы, влияющие на защиту информации, обусловлены объективными тенденциями развития мирового сообщества, характер

Факторы, влияющие на защиту информации, обусловлены объективными тенденциями развития мирового сообщества, характер

Факторы, обусловленные современным состоянием России. Влияние политико-правовых и социально-экономических реальностей, реальностей борьбы с преступностью на защиту информации

Введение

Слайд 6Информация как объект информационного процесса и как объект защиты имеет ряд свойств.

Информация как объект информационного процесса и как объект защиты имеет ряд свойств.

Свойство уязвимости означает неспособность информации самостоятельно противостоять дестабилизирующим воздействиям, сохранять при таких воздействиях свой статус. В целом термин "уязвимый" означает слабый, мало защищенный. Следовательно, уязвимость представляет собой такую характеристику, которая делает объект слабым и мало защищенным.

Уязвимость информации, в свою очередь, является характеристикой, которая делает возможным в результате определенных причин возникновение и/или реализацию угрозы или группы угроз, направленных на информацию, отдельные свойства информации, а также на носитель информации.

Угроза информации – это совокупность условий и фактов, которые могут стать причиной нарушения целостности, доступности, конфиденциальности информации.

Угрозы конфиденциальности информации направлены на несанкционированное перемещение информации от носителя-источника к носителю-получателю (угроза разглашения, утечки, несанкционированного доступа).

Угрозы целостности информации направлены на несанкционированное изменение или искажение защищаемой информации, приводящие к нарушению ее качества или полному уничтожению (угроза искажения, ошибки, потери).

1. Уязвимость информации

Слайд 7Угрозы доступности информации (отказ в обслуживании) направлены на преднамеренное или непреднамеренное нарушение

Угрозы доступности информации (отказ в обслуживании) направлены на преднамеренное или непреднамеренное нарушение

совместимость, способность к совместной работе разнотипных систем передачи

информации.

Виды уязвимости информации.

Виды уязвимости информации можно выделить в зависимости от угроз, к которым они тяготеют. Для каждой существующей угрозы информации существует, в свою очередь, уязвимость, которая позволяет эту угрозу реализовать в меньшей или большей степени. Выделяют три основных вида угроз информации: утечка, НСД, разглашение.

Эти угрозы создают предпосылки для следующих видов уязвимости информации:

1. Уязвимость информации к стихийным бедствиям определяется наличием у информации или у ее носителя свойств, которые делают возможным утечку, не- санкционированные получение, модификацию, уничтожение информации, блоки- рование доступа к ней в результате природных катаклизмов (землетрясение, на- воднение, ураган, извержение вулкана и другие).

1. Уязвимость информации

Слайд 8Уязвимость информации к непреднамеренным (случайным, неосторожным) действиям сотрудников или иных лиц обусловлена

Уязвимость информации к непреднамеренным (случайным, неосторожным) действиям сотрудников или иных лиц обусловлена

Уязвимость информации к преднамеренным действиям злоумышленников или иных заинтересованных лиц является наиболее опасной. Как уже отмечалось выше, различные виды уязвимости обусловлены угрозами разглашения, НСД и утечки информации.

Уязвимость информации к разглашению – несанкционированному сообщению защищаемой информации лицам, не имеющим права доступа к ней, – определяется, прежде всего, неправильной организацией работы с информацией и ее носителями, а также неосторожными или умышленными действиями людей, допущенных к работе с данной

информацией.

Уязвимость информации к НСД – противоправному преднамеренному овладению защищаемой информацией лицом, не имеющим права доступа к ней, – определяется наличием у информации, ее носителя или у самой системы защиты недостатков, которые создают возможность получения информации, ее модификации, уничтожения, блокирования доступа к ней.

1. Уязвимость информации

Слайд 93.3. Уязвимость

информации к утечке – неконтролируемому распространению

защищаемой информации за пределы круга лиц, которым эта информация была доверена, –

3.3. Уязвимость

информации к утечке – неконтролируемому распространению

защищаемой информации за пределы круга лиц, которым эта информация была доверена, –

Уязвимость по времени действия угроз может быть:

постоянной – уязвимость, которая существует очень длительный промежуток времени, пока действует текущая система защиты информации, при несовершенстве которой эта уязвимость и возникла;

периодической – уязвимость, которая возникает периодически при определенных обстоятельствах или действиях со стороны человека, при регулярном нарушении определенных правил работы с информацией, несоблюдении требований к организации системы защиты информации;

разовой – уязвимость, которая носит случайный характер и возникает обычно из-за

ошибок персонала.

1. Уязвимость информации

Слайд 10Уязвимость информации – понятие собирательное, она не существует сама по себе, а

Уязвимость информации – понятие собирательное, она не существует сама по себе, а

К формам проявления уязвимости информации, выражающим результаты деста- билизирующего воздействия на информацию, должны быть отнесены:

хищение носителя информации или отображенной в нем информации (кража);

потеря носителя информации (утеря);

несанкционированное уничтожение носителя информации или отображенной в нем информации (разрушение);

искажение информации (несанкционированное изменение, несанкционированная

модификация, подделка, фальсификация);

блокирование информации;

разглашение информации (несанкционированное распространение, раскрытие). Основные причины возникновения у информации свойства уязвимости:

несовершенство или нарушение организации работы с информацией или носителем

информации;

несовершенство системы защиты информации или нарушения в обеспечении информационной безопасности;

негативные социальные и психологические явления, происходящие в организации или структурном подразделении организации;

высокая ценность информации.

2 Формы и причины проявления уязвимости информации

Слайд 11Несовершенство или нарушения организации работы с информацией или с носителем информации.

При организации работы с информацией (носителем информации) необходимо учитывать следующие

Несовершенство или нарушения организации работы с информацией или с носителем информации.

При организации работы с информацией (носителем информации) необходимо учитывать следующие

доступность информации для сотрудников организации (если эта информация не является конфиденциальной);

оперативность движения информации;

создание условий для оперативного использования информации;

возможность оперативного поиска информации;

выбор рациональной технологии работы с информацией; рациональная организация рабочих мест и условий труда сотрудников;

выбор оптимальной организационной формы работы с информацией (централизованная, децентрализованная, смешанная);

разработка и внедрение нормативных и методических документов по организации работы с информацией и другие.

Несовершенство системы защиты информации или нарушения в обеспечении

информационной безопасности.

Несовершенство системы защиты информации (СЗИ) может проявляться в следующих условиях:

действия СЗИ охватывают не всю систему информационной деятельности, или же имеются плохо защищенные элементы этой системы;

защита информации не является непрерывной в пространстве и во времени;

отсутствие надежных и эффективных механизмов защиты информации.

2 Формы и причины проявления уязвимости информации

Слайд 122.3 Негативные социальные и психологические явления, происходящие в организации или ее структурном

2.3 Негативные социальные и психологические явления, происходящие в организации или ее структурном

Негативные социальные и психологические явления, происходящие в организации или ее структурном подразделении, включают в себя:

слабую воспитательно-профилактическую работу в коллективе и недостаточное внимание руководства организации к проблемам или достижениям сотрудников;

недовольство сотрудников своим материальным обеспечением (низкая заработная плата, отсутствие или низкий размер премии, отсутствие жилья и другие);

конфликты между сотрудниками, между руководством и подчиненными;

напряженную психологическую обстановку в коллективе (недоверие, зависть, постоянные стрессовые ситуации, недовольство руководства относительно деятельности того или иного сотрудника, давление и другие);

невозможность карьерного роста, самореализации, проявления инициативы и другие.

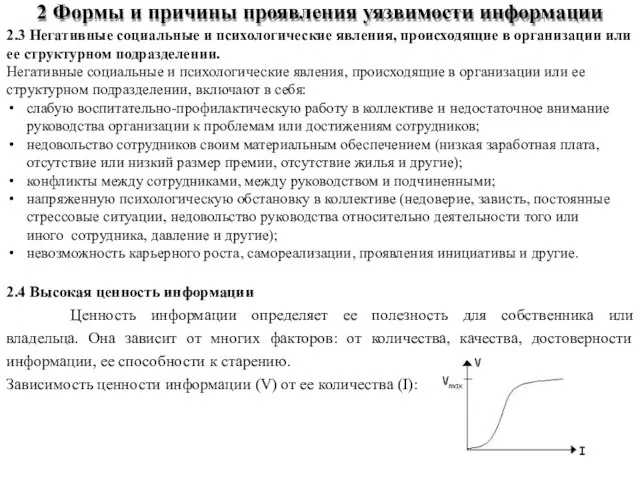

2.4 Высокая ценность информации

Ценность информации определяет ее полезность для собственника или владельца. Она зависит от многих факторов: от количества, качества, достоверности информации, ее способности к старению.

Зависимость ценности информации (V) от ее количества (I):

2 Формы и причины проявления уязвимости информации

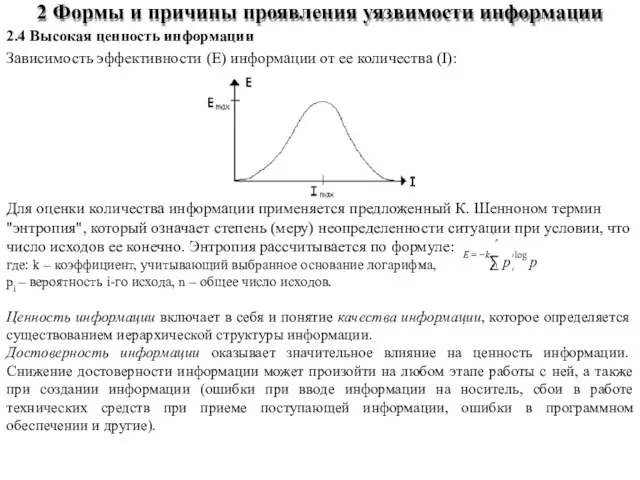

Слайд 132.4 Высокая ценность информации

Зависимость эффективности (E) информации от ее количества (I):

число исходов

2.4 Высокая ценность информации

Зависимость эффективности (E) информации от ее количества (I):

число исходов

где: k – коэффициент, учитывающий выбранное основание логарифма, pi – вероятность i-го исхода, n – общее число исходов.

Ценность информации включает в себя и понятие качества информации, которое определяется существованием иерархической структуры информации.

Достоверность информации оказывает значительное влияние на ценность информации. Снижение достоверности информации может произойти на любом этапе работы с ней, а также при создании информации (ошибки при вводе информации на носитель, сбои в работе технических средств при приеме поступающей информации, ошибки в программном обеспечении и другие).

2 Формы и причины проявления уязвимости информации

Для оценки количества информации применяется предложенный К. Шенноном термин "энтропия", который означает степень (меру) неопределенности ситуации при условии, что

n

i i

i =1

E = −k∑ p log p

Слайд 142.5 Уязвимость и информационный риск.

Информационный риск – это возможность реализации потенциальной уязвимости,

2.5 Уязвимость и информационный риск.

Информационный риск – это возможность реализации потенциальной уязвимости,

Анализ информационного риска позволяет одновременно определить имеющиеся уязвимости информации (или информационной системы). Уязвимость информации и информационный риск взаимосвязаны и взаимозависимы друг от друга: уязвимость порождает риск.

В простейшем случае для оценки риска можно использовать два фактора – вероятность происшествия (инцидента) и тяжесть возможных последствий (ущерб от реализации угрозы). Риск тем выше, чем больше вероятность происшествия и тяжесть последствий. В этом случае риск определяется по формуле:

Риск = Вероятность происшествия х Цена потерь

В методиках оценки информационного риска, рассчитанных на более высокие требования, используется модель оценки риска по трем факторам – угроза, уязвимость, цена потери. При этом вероятность происшествия (как объективной, так и субъективной) зависит от вероятности реализации угроз и уровня уязвимости:

Вероятность происшествия = Вероятность угрозы х Уровень уязвимости

Соответственно, риск определяется следующим образом:

Риск = Вероятность угрозы х Уровень уязвимости х Цена потери

2 Формы и причины проявления уязвимости информации

Слайд 152.5 Уязвимость и информационный риск.

Таблица 1. Определение показателя уровня риска

Информационно-аналитическую деятельность по

2.5 Уязвимость и информационный риск.

Таблица 1. Определение показателя уровня риска

Информационно-аналитическую деятельность по

организации, они являются основой для построения и совершенствования системы защиты информации, позволяют выработать способы активного и пассивного противодействия злоумышленникам.

2 Формы и причины проявления уязвимости информации

Слайд 16Термин "утечка информации" давно

закрепился

в

научной литературе и

нормативных документах, однако единого подхода

Наиболее распространенные определения в обобщенном виде сводятся либо

к определению этого термина нет.

к

неправомерному (неконтролируемому) выходу конфиденциальной информации за пределы организаций и круга лиц, которым

Термин "утечка информации" давно

закрепился

в

научной литературе и

нормативных документах, однако единого подхода

Наиболее распространенные определения в обобщенном виде сводятся либо

к определению этого термина нет.

к

неправомерному (неконтролируемому) выходу конфиденциальной информации за пределы организаций и круга лиц, которым

Первый вариант не раскрывает в полной мере сущности утечки, так как он не принимает во внимание последствий неправомерного выхода конфиденциальной информации.

Второй вариант связывает утечку информации с неправомерным завладением конфиденциальной информацией только соперником.

УТЕЧКА ИНФОРМАЦИИ – это неправомерный выход конфиденциальной информации за пределы защищаемой зоны ее функционирования или установленного круга лиц, результатом которого является получение информации лицами, не имеющими к ней санкционированного доступа.

Разглашение защищаемой информации – это несанкционированное ознакомление с такой информацией лиц, не имеющих законного доступа к ней, осуществленное лицом, которому эти сведения были доверены или стали известны по службе.

Раскрытие защищаемой информации – это опубликование ее в средствах массовой информации, использование в выступлениях на публичных конференциях или симпозиумах лицами, которым эти сведения стали известны по службе.

3.Понятие, причины и условия утечки защищаемой информации

Слайд 17Распространение защищаемой информации – это открытое использование

сведений ограниченного распространения.

Несанкционированный доступ – получение в обход системы защиты с помощью

Распространение защищаемой информации – это открытое использование

сведений ограниченного распространения.

Несанкционированный доступ – получение в обход системы защиты с помощью

И сточник утечки защищаемой информации – это любой носитель секретной информации, к которому сумел получить несанкционированный доступ соперник, располагающий необходимыми знаниями и техническими средствами для "снятия", извлечения ин- формации с носителя, ее расшифровки и использования в своих целях в ущерб интересам собственника информации.

Канал утечки защищаемой информации – это социальное явление, отражающее противостояние защитника (собственника) информации и его соперников. В зависимости от используемых соперником сил и средств для получения несанкционированного доступа к носителям защищаемой информации различают агентурные, технические, легальные и иные каналы утечки информации.

3.Понятие, причины и условия утечки защищаемой информации

Слайд 18Агентурные каналы утечки информации – это использование противником тайных агентов для получения

Агентурные каналы утечки информации – это использование противником тайных агентов для получения

Легальные каналы утечки информации – это использование соперником открытых источников информации, выведывание под благовидным предлогом сведений у лиц, которым они доверены по службе.

Иными каналами утечки информации являются добровольная (инициативная) выдача сопернику защищаемой информации, экспортные поставки секретной продукции за рубеж и т.п.

3.Понятие, причины и условия утечки защищаемой информации

История развития Windows

История развития Windows Решение задач на кодирование графической информации. Подготовка к ЕГЭ

Решение задач на кодирование графической информации. Подготовка к ЕГЭ Заголовок слайда

Заголовок слайда Логические операции

Логические операции Современные методы аналитики данных в СМИ (1)

Современные методы аналитики данных в СМИ (1) Презентация на тему Линейные алгоритмы

Презентация на тему Линейные алгоритмы  Активизация познавательной деятельности учащихся на уроках технологии с использованием ИКТ

Активизация познавательной деятельности учащихся на уроках технологии с использованием ИКТ Базы данных. Пример БД

Базы данных. Пример БД Максимальное использование потенциала

Максимальное использование потенциала База данных (БД)

База данных (БД) Группа компаний ИВС. Текущие вакансии

Группа компаний ИВС. Текущие вакансии Классификации компьютерных сетей Ганицев САД-21

Классификации компьютерных сетей Ганицев САД-21 Легоконструирование на уроках информатики

Легоконструирование на уроках информатики Фрактальная графика. Моделирование рельефа горной гряды с помощью фрактальных методов

Фрактальная графика. Моделирование рельефа горной гряды с помощью фрактальных методов Аппаратные средства систем управления ЭТУС

Аппаратные средства систем управления ЭТУС Ведущий и его роль в игре

Ведущий и его роль в игре Культура – информационно-обусловленный фактор становления личности

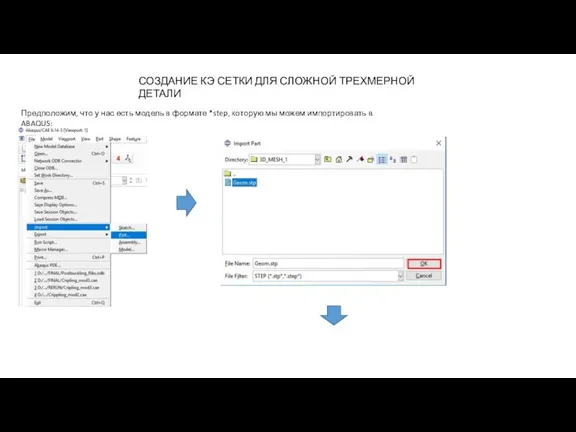

Культура – информационно-обусловленный фактор становления личности Создание КЭ сетки для сложной трехмерной детали

Создание КЭ сетки для сложной трехмерной детали Имя цвета в системе NCS

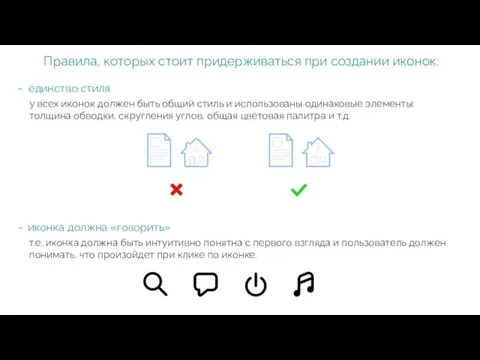

Имя цвета в системе NCS Правила, которых стоит придерживаться при создании иконок

Правила, которых стоит придерживаться при создании иконок Формы представления информации. Метод координат. Чередниченко Екатерина Владимировна, учитель информатики, МКОУ «Углянская О

Формы представления информации. Метод координат. Чередниченко Екатерина Владимировна, учитель информатики, МКОУ «Углянская О 9-1-2

9-1-2 Мир информатики. Интеллектуальная игра

Мир информатики. Интеллектуальная игра Управление проектами в сфере Big Data

Управление проектами в сфере Big Data Краснодарский государственный историко-археологический музей-заповедник им. Е.Д. Фелицына

Краснодарский государственный историко-археологический музей-заповедник им. Е.Д. Фелицына Качество программного обеспечения

Качество программного обеспечения Архивация файлов. Программы архиваторы

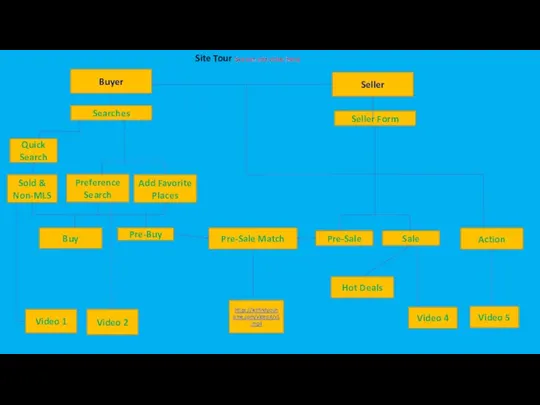

Архивация файлов. Программы архиваторы Site Tour (2)

Site Tour (2)