Содержание

- 2. Информационная безопасность Процесс информатизации неизбежно приводит к интеграции этих сред, поэтому проблему защиты информации необходимо решать,

- 3. Информационная безопасность — совокупность мер по защите информационной среды общества и человека.

- 4. Цели информационной безопасности защита национальных интересов; обеспечение человека и общества достоверной и полной информацией; правовая защита

- 5. Объекты обеспечения информационной безопасности информационные ресурсы; система создания, распространения и использования информационных ресурсов; информационная инфраструктура общества

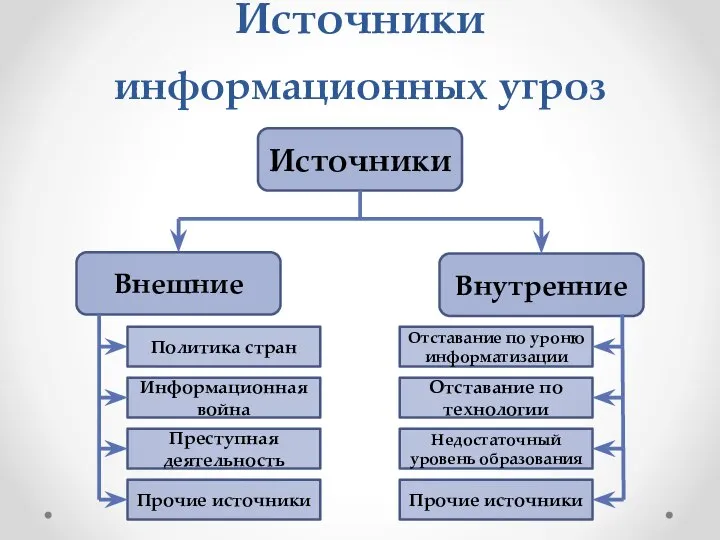

- 6. Источники информационных угроз

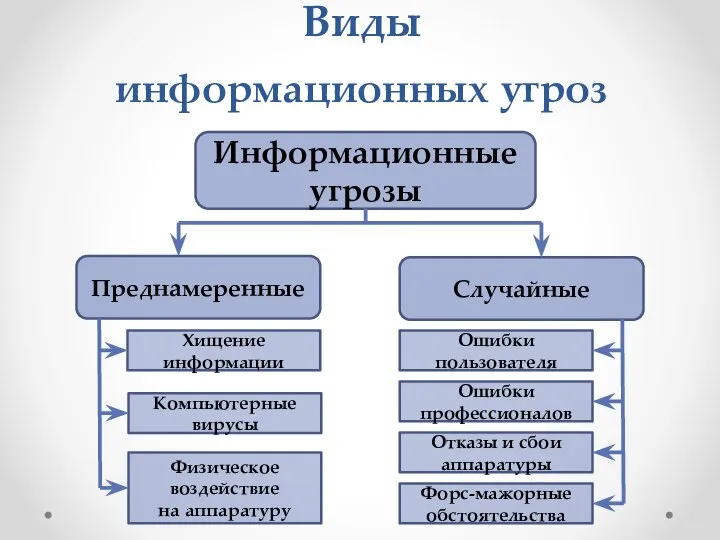

- 7. Виды информационных угроз Информационные угрозы Случайные Преднамеренные Хищение информации Компьютерные вирусы Физическое воздействие на аппаратуру Ошибки

- 8. Компьютерные вирусы Компьютерный вирус – это небольшая программа, написанная программистом высокой квалификации, способная к саморазмножению и

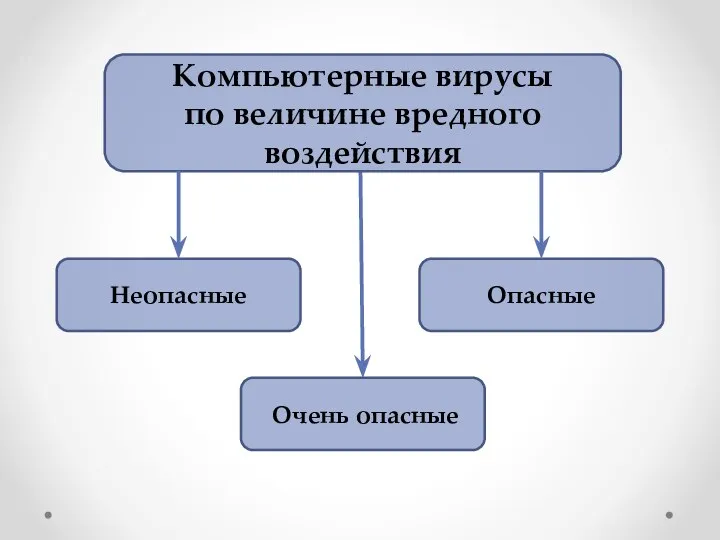

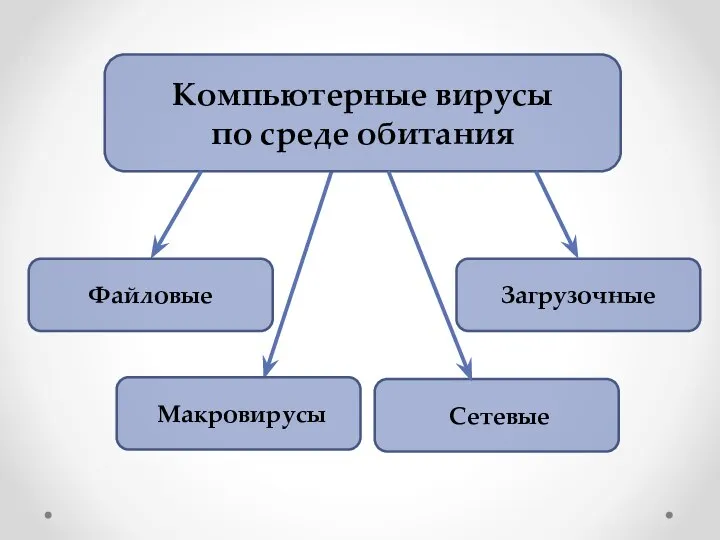

- 10. Компьютерные вирусы по среде обитания Загрузочные Макровирусы Сетевые Файловые

- 11. Антивирусные программы Антивирусная программа (антивирус) — любая программа для обнаружения компьютерных вирусов, а также нежелательных (считающихся

- 12. Методы защиты информации При разработке методов защиты информации в информационной среде следует учесть следующие важные факторы

- 13. Методы защиты: Ограничение доступа к информации; Шифрование информации; Контроль доступа к аппаратуре; Законодательные меры.

- 14. С каждым годом количество угроз информационной безопасности компьютерных систем и способов их реализации постоянно увеличивается. Основными

- 16. Скачать презентацию

Двухсвязные списки

Двухсвязные списки Файлы и файловая система

Файлы и файловая система vis02

vis02 Контактный центр будущего

Контактный центр будущего ОП БД Лекция_1

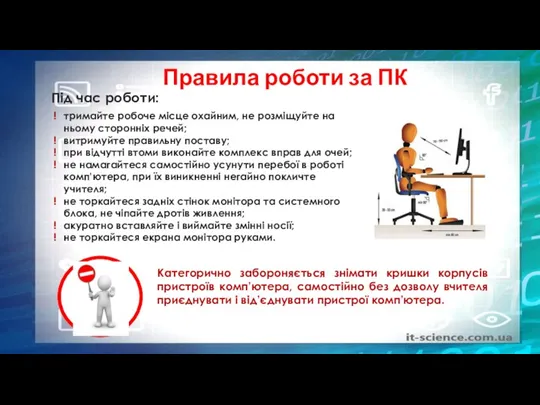

ОП БД Лекция_1 Інформатика 9 клас. Урок 1

Інформатика 9 клас. Урок 1 Особенности репрезентации римской темы в российской социальной сети Вконтакте

Особенности репрезентации римской темы в российской социальной сети Вконтакте Электронные таблицы. Программы

Электронные таблицы. Программы Цифровые Двойники и Дата Майнинг

Цифровые Двойники и Дата Майнинг Original Character – Оригинальный Персонаж

Original Character – Оригинальный Персонаж Сайт almatygenplan.kz

Сайт almatygenplan.kz Макет здания

Макет здания Терминологический словарь по информатике

Терминологический словарь по информатике Siggraph. Graphics Gems for Games

Siggraph. Graphics Gems for Games Хранение информационных объектов различных видов на различных цифровых носителя

Хранение информационных объектов различных видов на различных цифровых носителя DeLion Steel. Проект

DeLion Steel. Проект Системы счисления

Системы счисления Территория самоуправления. Медиахолдинг в школе

Территория самоуправления. Медиахолдинг в школе Матрицы. 10 класс

Матрицы. 10 класс Программирование

Программирование Программирование на языке Паскаль

Программирование на языке Паскаль Простейший транзисторный мультивибратор

Простейший транзисторный мультивибратор Учебные исследовательские проекты на MS Excel. Построение и исследование функций одного аргумента

Учебные исследовательские проекты на MS Excel. Построение и исследование функций одного аргумента Образовательная платформа Ё-стади

Образовательная платформа Ё-стади Расчетные операции в Excel Работа с датами

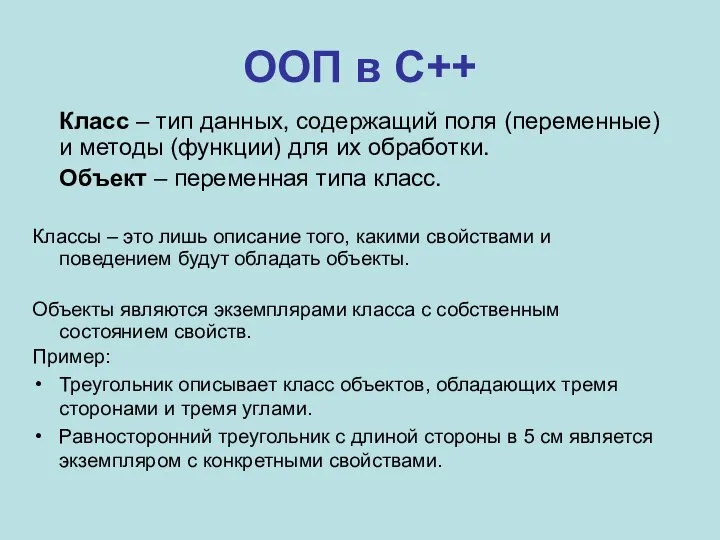

Расчетные операции в Excel Работа с датами 2_3 OOP_C++

2_3 OOP_C++ Состав и работа ПК

Состав и работа ПК Создание графических изображений

Создание графических изображений