Использование электронных образовательных технологий в очном и дистанционном обучении. Настройка почтовых рассылок обучающимся

Содержание

- 2. Настройка почтовых рассылок обучающимся Yandex Mail.ru Gmail

- 3. Почта Yandex

- 4. Контакты

- 5. Добавляем контакты

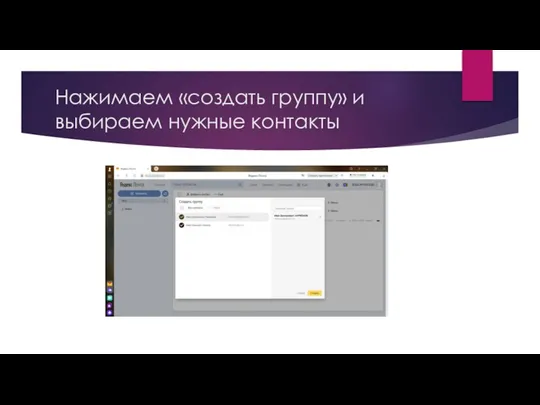

- 6. Нажимаем «создать группу» и выбираем нужные контакты

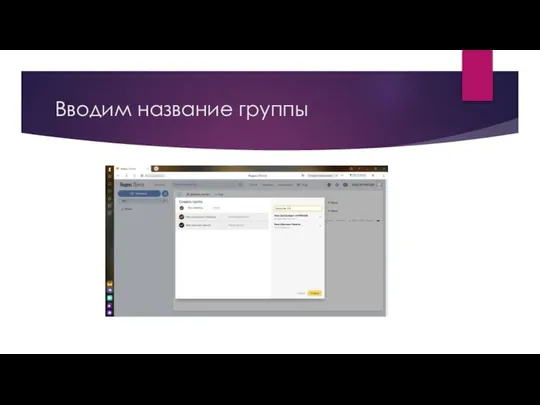

- 7. Вводим название группы

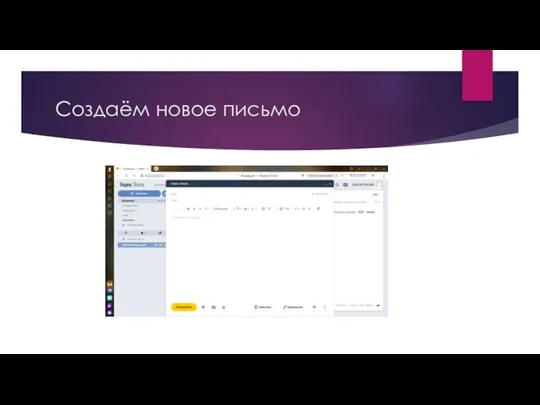

- 8. Создаём новое письмо

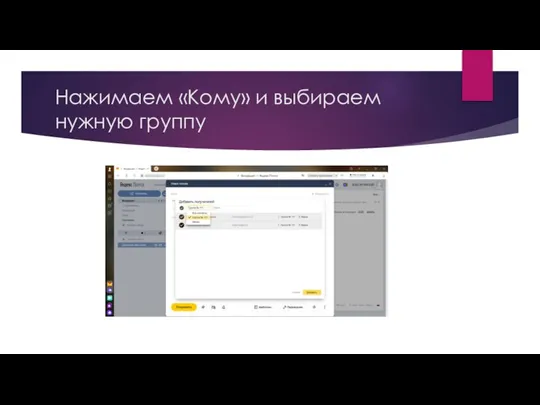

- 9. Нажимаем «Кому» и выбираем нужную группу

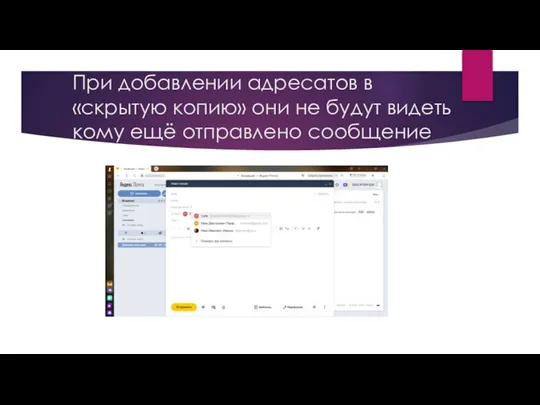

- 10. При добавлении адресатов в «скрытую копию» они не будут видеть кому ещё отправлено сообщение

- 11. Почта mail.ru

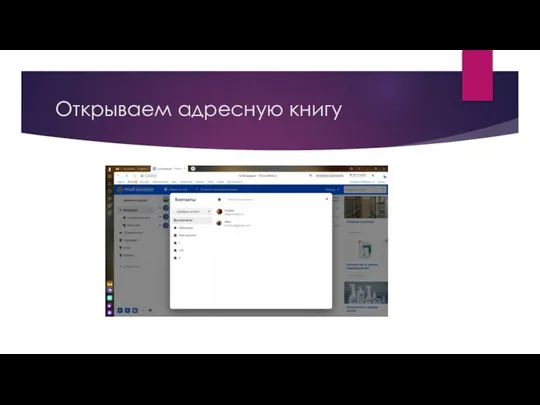

- 12. Открываем адресную книгу

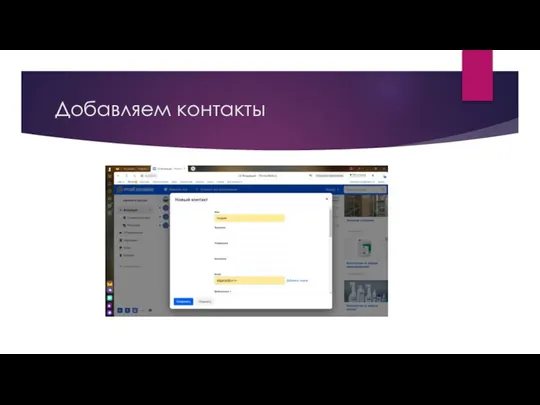

- 13. Добавляем контакты

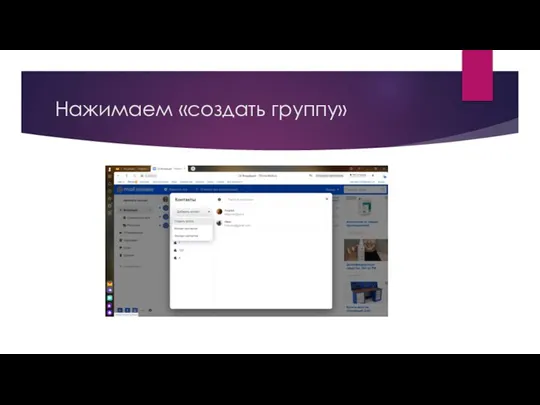

- 14. Нажимаем «создать группу»

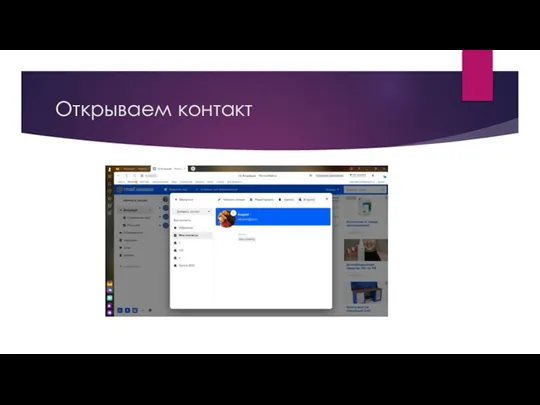

- 15. Открываем контакт

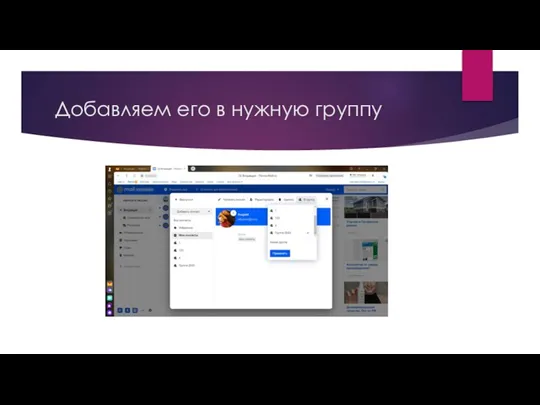

- 16. Добавляем его в нужную группу

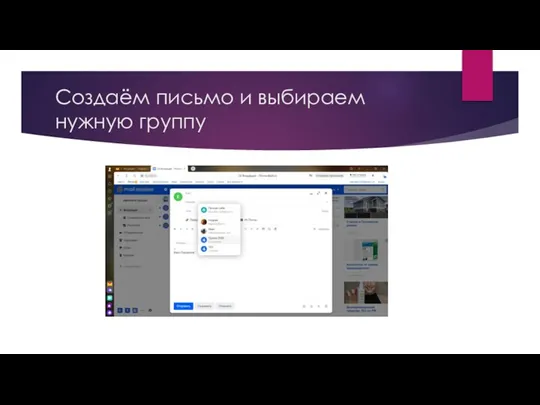

- 17. Создаём письмо и выбираем нужную группу

- 18. Почта GMail

- 19. Открываем контакты

- 20. Нажимаем «Новый контакт»

- 21. Нажимаем «Создать несколько контактов»

- 22. Добавляем группу

- 23. Добавляем адреса

- 24. Создаём письмо

- 25. Выбираем группу

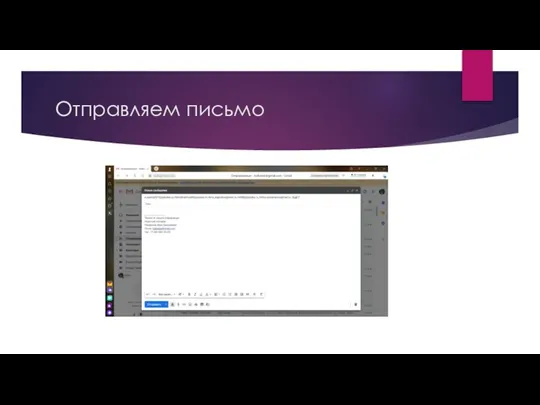

- 26. Отправляем письмо

- 28. Скачать презентацию

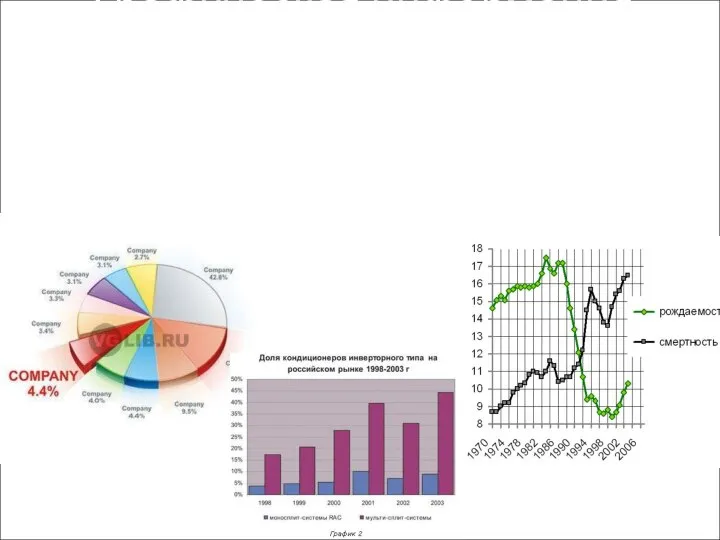

Графическая информация

Графическая информация Понятие концепции наследования. Видимость компонентов

Понятие концепции наследования. Видимость компонентов Предмет комплексной системы защиты информации в организации

Предмет комплексной системы защиты информации в организации Алгоритмическая конструкция ветвление. Основные алгоритмические конструкции

Алгоритмическая конструкция ветвление. Основные алгоритмические конструкции Быстрый перевод чисел в компьютерных системах счисления

Быстрый перевод чисел в компьютерных системах счисления Презентация на тему Базы данных и информационные системы. Основные понятия

Презентация на тему Базы данных и информационные системы. Основные понятия  Прикладная информатика в экономике

Прикладная информатика в экономике Bnovo. IT решения для отелей

Bnovo. IT решения для отелей Программа - Ты предприниматель

Программа - Ты предприниматель Социальная журналистика

Социальная журналистика Инструкция LearningApps

Инструкция LearningApps Периферийные устройства персонального компьютера

Периферийные устройства персонального компьютера Использование электронных образовательных технологий в очном и дистанционном обучении. Документы в облачных хранилищах

Использование электронных образовательных технологий в очном и дистанционном обучении. Документы в облачных хранилищах Поисковые системы Республики Конго

Поисковые системы Республики Конго Разработка виртуального тренажера обслуживания автоматизированной групповой замерной установки

Разработка виртуального тренажера обслуживания автоматизированной групповой замерной установки 4eb6bf5c-266f-4f40-8f94-f85fa7e48a6c

4eb6bf5c-266f-4f40-8f94-f85fa7e48a6c Системы автоматического обзвона и самозаписи пациентов на прием в клинику АО Медицина

Системы автоматического обзвона и самозаписи пациентов на прием в клинику АО Медицина istoria_operatsionnykh_sistem_i_programnogo_obespechenia

istoria_operatsionnykh_sistem_i_programnogo_obespechenia Инсталляция и эксплуатация вычислительных машин и систем

Инсталляция и эксплуатация вычислительных машин и систем Blogger YouTube

Blogger YouTube Интерфейс операционной системы Windows

Интерфейс операционной системы Windows IP и MAC адреса

IP и MAC адреса Торговый эквайринг

Торговый эквайринг Основы программирования на Java

Основы программирования на Java Критерии приемки и определение выполненного

Критерии приемки и определение выполненного Общность информационных процессов в биологических, технических и социальных системах

Общность информационных процессов в биологических, технических и социальных системах Информация в менеджменте и ее виды. Коммуникация. Преграды в информационных коммуникациях

Информация в менеджменте и ее виды. Коммуникация. Преграды в информационных коммуникациях Разновидности объектов и их классификация

Разновидности объектов и их классификация