Содержание

- 2. ЦЕЛЬ Предотвращение ущерба из-за утечки информации нарушения работоспособности системы несанкционариованного воздействия

- 3. ЗАЩИТА УПРАВЛЕНИЕ КОНТРОЛЬ ЗАДАЧИ НАЗНАЧЕНИЕ ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ

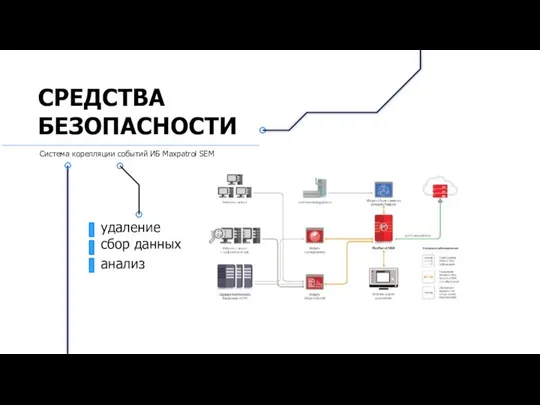

- 4. СРЕДСТВА БЕЗОПАСНОСТИ удаление сбор данных анализ Система корелляции событий ИБ Maxpatrol SEM

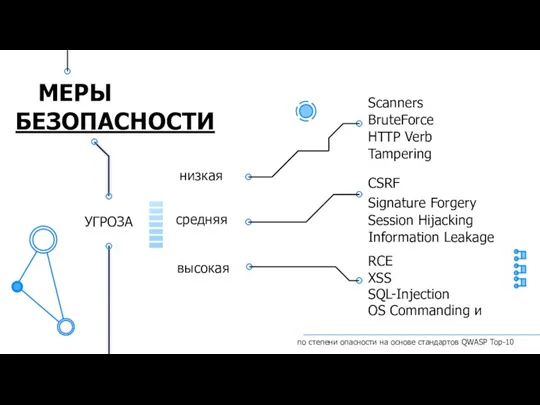

- 5. низкая высокая по степени опасности на основе стандартов QWASP Top-10 средняя RCE XSS SQL-Injection OS Commanding

- 7. Скачать презентацию

Современные подходы к моделированию

Современные подходы к моделированию Date and Time, I/O Streams

Date and Time, I/O Streams Опасности глобальной информатизации гуманитарной науки

Опасности глобальной информатизации гуманитарной науки Разработка сайта для фирмы, занимающийся грузоперевозками

Разработка сайта для фирмы, занимающийся грузоперевозками Массивы. 9 класс

Массивы. 9 класс 7 кл - 1 урок

7 кл - 1 урок Техническая грамотность (лекция 10)

Техническая грамотность (лекция 10) Project information

Project information Создание визитки на КузВики

Создание визитки на КузВики ЛЕКЦИЯ_1_Основы_облачных_технологий

ЛЕКЦИЯ_1_Основы_облачных_технологий Пошаговая инструкция по работе с цифровой платформой

Пошаговая инструкция по работе с цифровой платформой Основные понятия Пролога. Рекурсия на Прологе

Основные понятия Пролога. Рекурсия на Прологе Регистрация и получение платной подписки на платформе HTML Academy

Регистрация и получение платной подписки на платформе HTML Academy 9-1_Компьютерные сети

9-1_Компьютерные сети Дисфункции интернета

Дисфункции интернета Внесение изменений на сайте

Внесение изменений на сайте Добро пожаловать в SuBcon

Добро пожаловать в SuBcon Разработка модели программного обеспечения для банкомата

Разработка модели программного обеспечения для банкомата Организационное обеспечение физической защиты объекта информатизации в организации

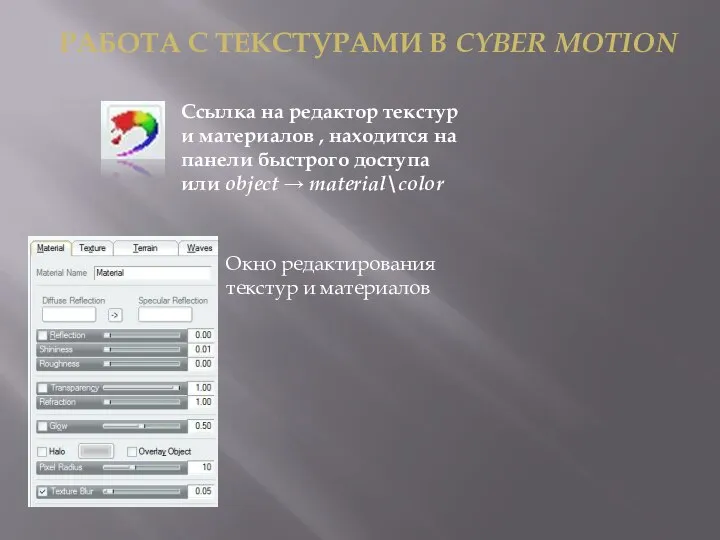

Организационное обеспечение физической защиты объекта информатизации в организации Работа с текстурами в Cyber Motion

Работа с текстурами в Cyber Motion Языки разметки

Языки разметки Табличний процесор. Введення і редагування даних - Презентация_

Табличний процесор. Введення і редагування даних - Презентация_ Как не убить канал YouTube рекламой и почему она эффективна

Как не убить канал YouTube рекламой и почему она эффективна Язык UML. Диаграмма вариантов использования (use case diagram)

Язык UML. Диаграмма вариантов использования (use case diagram) I always come to work

I always come to work Проект шахматы

Проект шахматы Настройка протокола IP

Настройка протокола IP Преимущества использования Mapublisher в картографии

Преимущества использования Mapublisher в картографии