Содержание

- 2. Зачем нужна криптография Как передать нужную информацию нужному адресату в тайне от других? Создать абсолютно надежный,

- 3. Что такое криптография Криптография («криптос» - тайна, «графэйн» - писать) - наука о методах обеспечения конфиденциальности

- 4. Основные термины криптографии

- 5. Основные термины криптографии Обозначим буквой X - открытое сообщение, Y - шифрованное сообщение, f - правило

- 6. Основные термины криптографии Используя понятие ключа, процесс зашифрования можно описать в виде соотношения: fk(X) = Y,

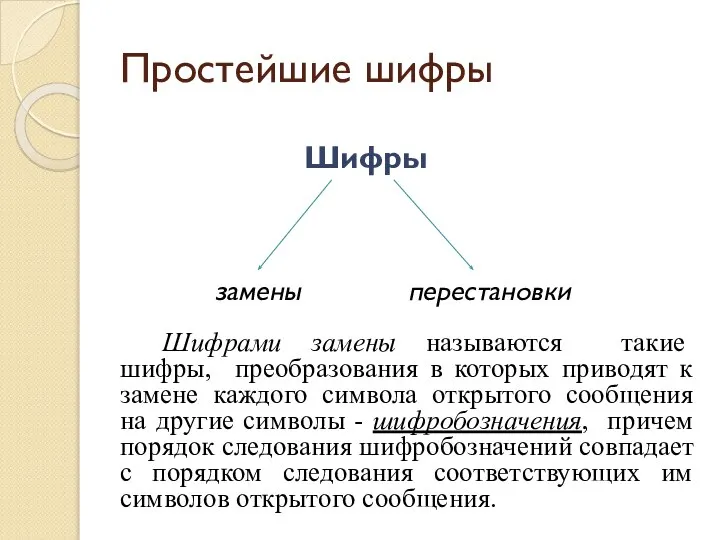

- 7. Простейшие шифры Шифрами замены называются такие шифры, преобразования в которых приводят к замене каждого символа открытого

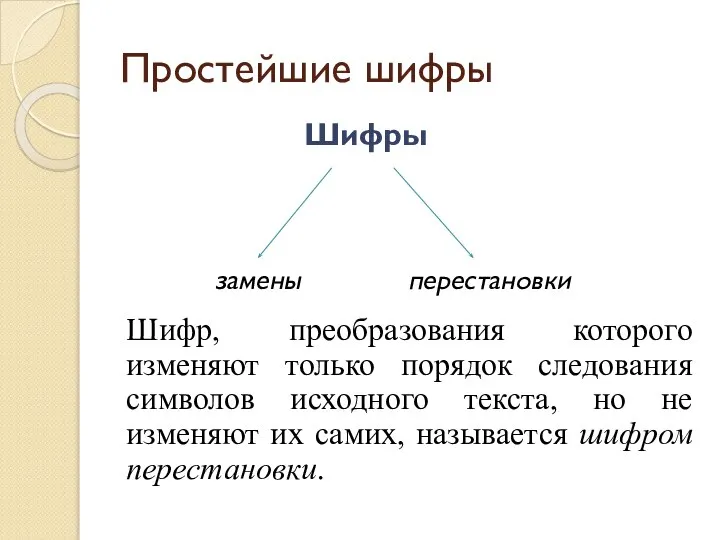

- 8. Простейшие шифры Шифр, преобразования которого изменяют только порядок следования символов исходного текста, но не изменяют их

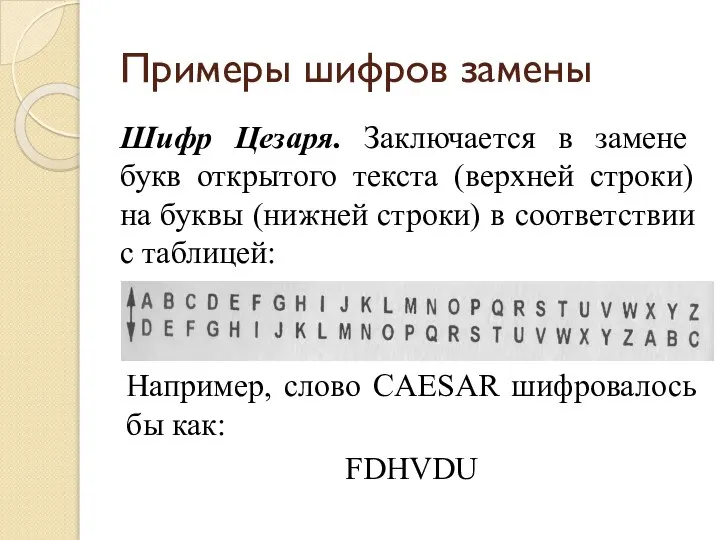

- 9. Примеры шифров замены Шифр Цезаря. Заключается в замене букв открытого текста (верхней строки) на буквы (нижней

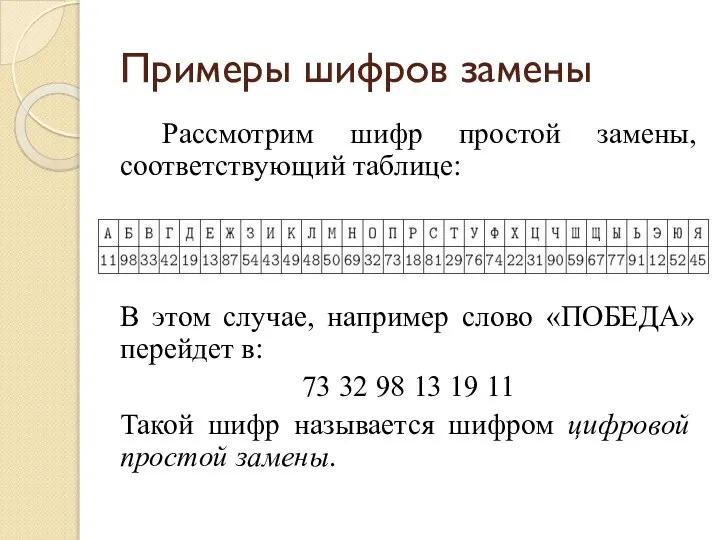

- 10. Примеры шифров замены Рассмотрим шифр простой замены, соответствующий таблице: В этом случае, например слово «ПОБЕДА» перейдет

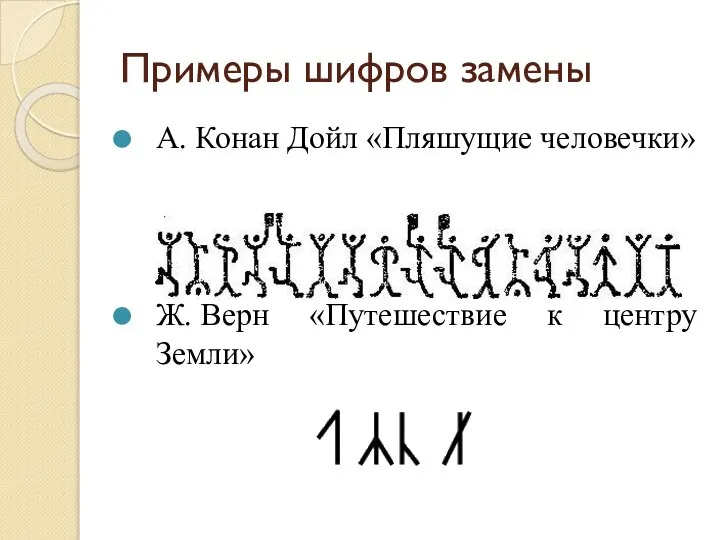

- 11. Примеры шифров замены А. Конан Дойл «Пляшущие человечки» Ж. Верн «Путешествие к центру Земли»

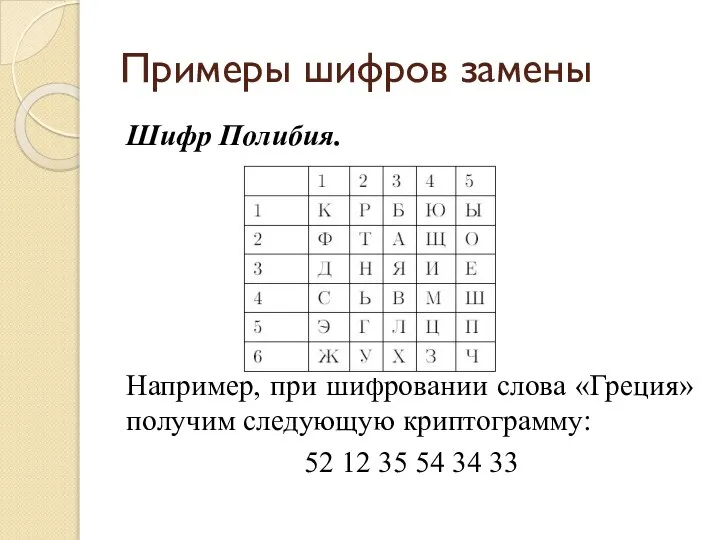

- 12. Примеры шифров замены Шифр Полибия. Например, при шифровании слова «Греция» получим следующую криптограмму: 52 12 35

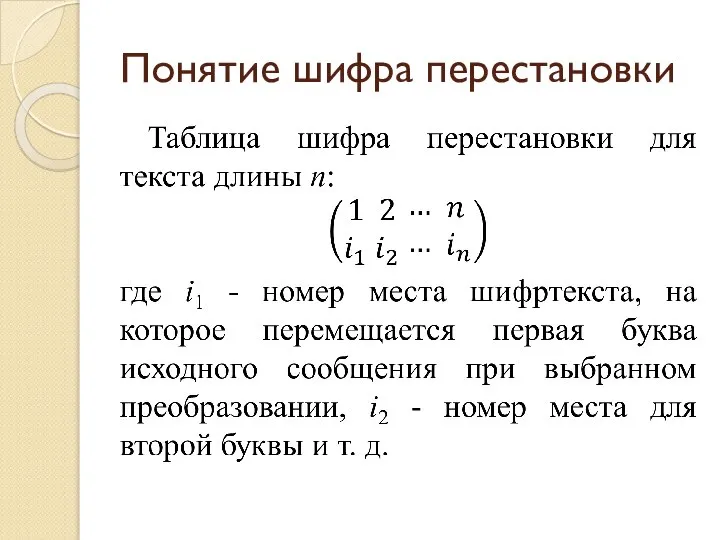

- 13. Понятие шифра перестановки

- 14. Примеры шифров перестановки Шифр сцитало. Ключом данного шифра являлся диаметр палки (сциталы).

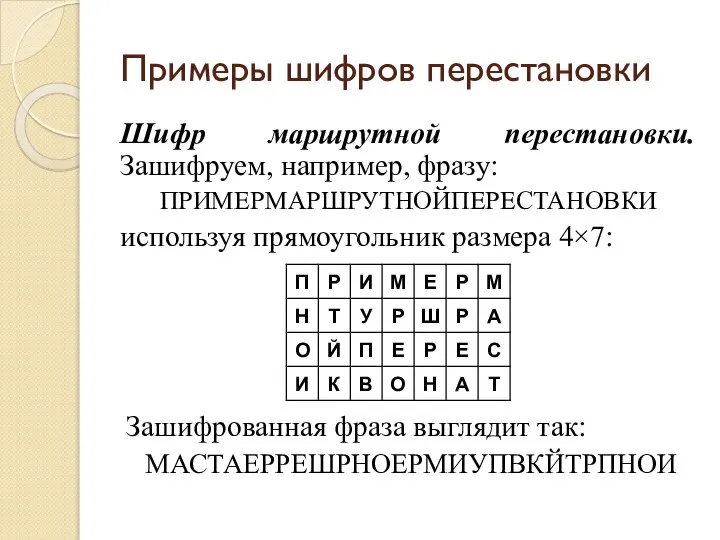

- 15. Примеры шифров перестановки Шифр маршрутной перестановки. Зашифруем, например, фразу: ПРИМЕРМАРШРУТНОЙПЕРЕСТАНОВКИ используя прямоугольник размера 4×7: Зашифрованная фраза

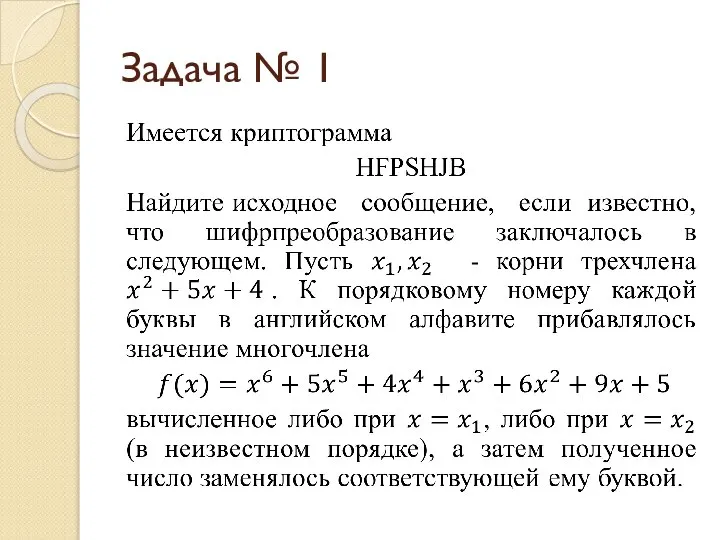

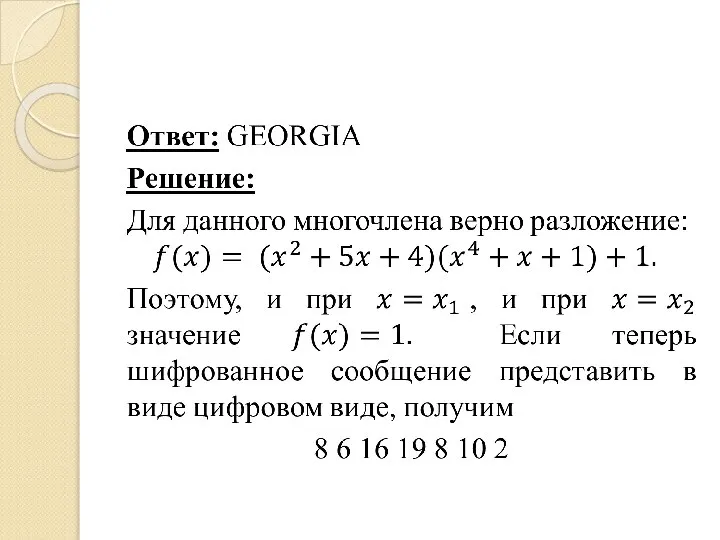

- 16. Задача № 1

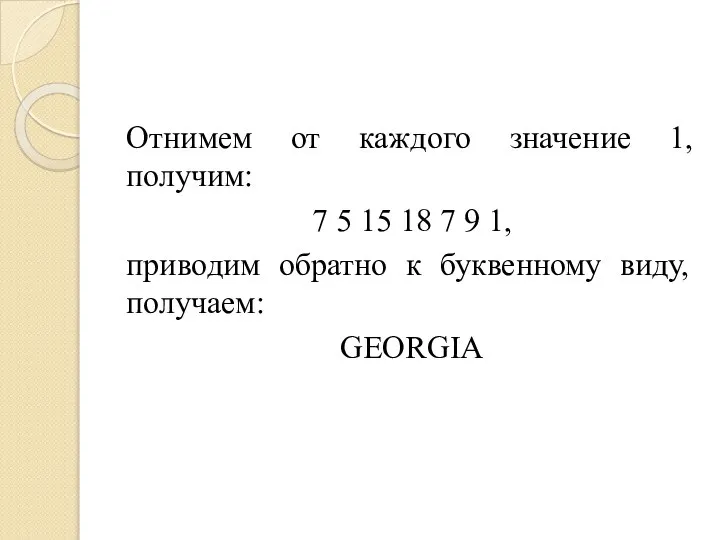

- 18. Отнимем от каждого значение 1, получим: 7 5 15 18 7 9 1, приводим обратно к

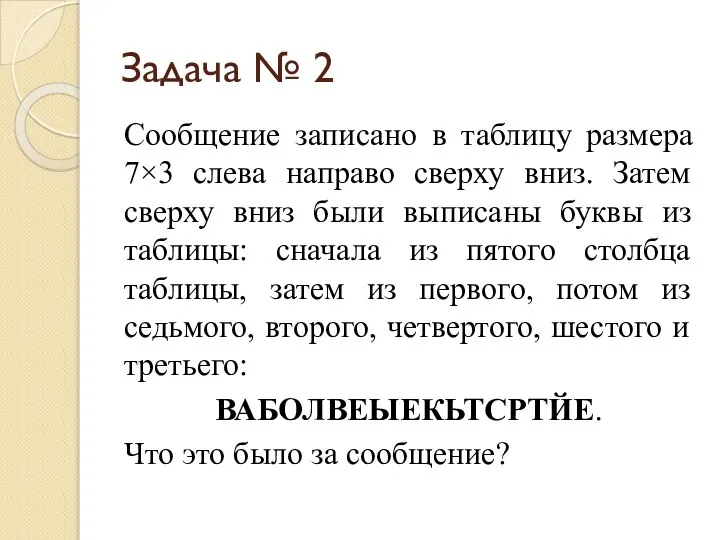

- 19. Сообщение записано в таблицу размера 7×3 слева направо сверху вниз. Затем сверху вниз были выписаны буквы

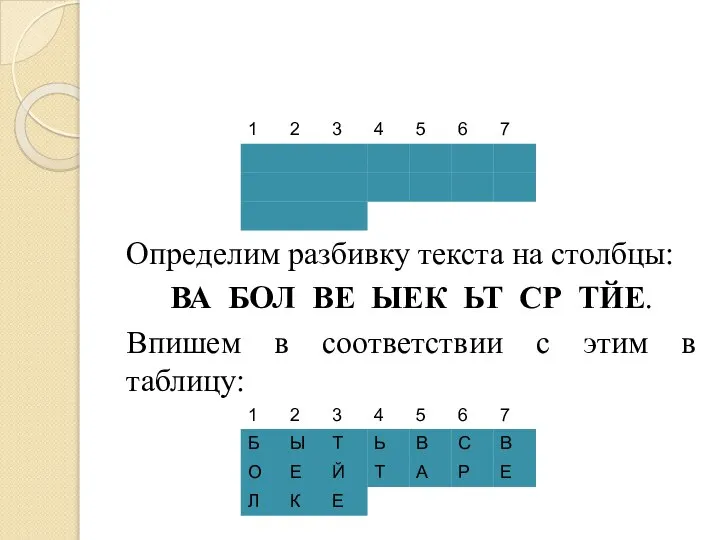

- 20. Определим разбивку текста на столбцы: ВА БОЛ ВЕ ЫЕК ЬТ СР ТЙЕ. Впишем в соответствии с

- 22. Скачать презентацию

Форматирование дисков

Форматирование дисков Computer clusters systems

Computer clusters systems Поиск информации в Интернет

Поиск информации в Интернет Создание видеофильмов системными средствами Windows 7

Создание видеофильмов системными средствами Windows 7 Инфографика

Инфографика Физические принципы формирования ячейки памяти постоянного запоминающего устройства

Физические принципы формирования ячейки памяти постоянного запоминающего устройства Lektsia_1

Lektsia_1 Операторы в языке программирования Паскаль

Операторы в языке программирования Паскаль baza_dannyh (1)

baza_dannyh (1) Популярные профессии в сфере кибербезопасности

Популярные профессии в сфере кибербезопасности Метод динамического программирования

Метод динамического программирования Гражданская журналистика. Блог Навального

Гражданская журналистика. Блог Навального Создание изделия с помощью программы Компас 3D и использование печатной копии чертежа

Создание изделия с помощью программы Компас 3D и использование печатной копии чертежа Инструменты графического редактора Paint

Инструменты графического редактора Paint DFD

DFD Разработка класса двусвязного списка с разной реализацией

Разработка класса двусвязного списка с разной реализацией Python. Базовый проект

Python. Базовый проект Графические методы и процедуры

Графические методы и процедуры unity 2

unity 2 Анализ и оптимизация автоматизированной системы документооборота предприятия

Анализ и оптимизация автоматизированной системы документооборота предприятия Проектирование и разработка системы классов с использованием р-схем администраторской компоненты теоретического тестирования

Проектирование и разработка системы классов с использованием р-схем администраторской компоненты теоретического тестирования Структура оператора выбор. Составление алгоритмов

Структура оператора выбор. Составление алгоритмов Редактор формул

Редактор формул Массивы

Массивы Базовые конструкции Java. Основы программирования. (Тема 1.1)

Базовые конструкции Java. Основы программирования. (Тема 1.1) Обзор систем электронный офис

Обзор систем электронный офис Программное обеспечение: Уровни и классификация

Программное обеспечение: Уровни и классификация Сети датацентров и виртуализация. Вычислительные сети и телекоммуникации

Сети датацентров и виртуализация. Вычислительные сети и телекоммуникации