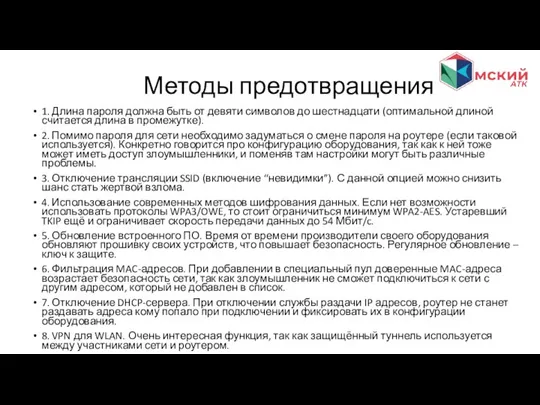

длина в промежутке).

2. Помимо пароля для сети необходимо задуматься о смене пароля на роутере (если таковой используется). Конкретно говорится про конфигурацию оборудования, так как к ней тоже может иметь доступ злоумышленники, и поменяв там настройки могут быть различные проблемы.

3. Отключение трансляции SSID (включение “невидимки”). С данной опцией можно снизить шанс стать жертвой взлома.

4. Использование современных методов шифрования данных. Если нет возможности использовать протоколы WPA3/OWE, то стоит ограничиться минимум WPA2-AES. Устаревший TKIP ещё и ограничивает скорость передачи данных до 54 Мбит/c.

5. Обновление встроенного ПО. Время от времени производители своего оборудования обновляют прошивку своих устройств, что повышает безопасность. Регулярное обновление – ключ к защите.

6. Фильтрация MAC-адресов. При добавлении в специальный пул доверенные MAC-адреса возрастает безопасность сети, так как злоумышленник не сможет подключиться к сети с другим адресом, который не добавлен в список.

7. Отключение DHCP-сервера. При отключении службы раздачи IP адресов, роутер не станет раздавать адреса кому попало при подключении и фиксировать их в конфигурации оборудования.

8. VPN для WLAN. Очень интересная функция, так как защищённый туннель используется между участниками сети и роутером.

Методы предотвращения

Хранение информационных объектов различных видов на разных цифровых носителях

Хранение информационных объектов различных видов на разных цифровых носителях Улучшаем монетизацию c РСЯ

Улучшаем монетизацию c РСЯ Электронные таблицы. Обработка числовой информации в электронных таблицах

Электронные таблицы. Обработка числовой информации в электронных таблицах Герои игр

Герои игр Bilgisayar аğları ve İletişim. (Hafta 3)

Bilgisayar аğları ve İletişim. (Hafta 3) Webpack

Webpack Проектирование сети поставщика интернет-услуг

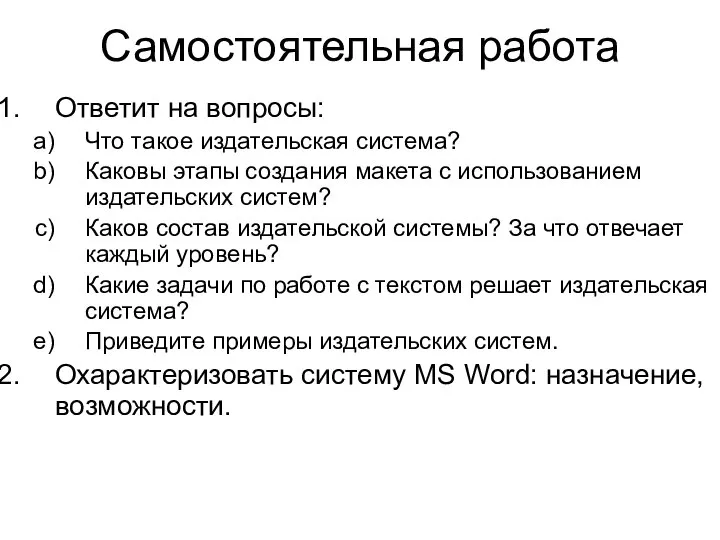

Проектирование сети поставщика интернет-услуг Что такое издательская система? Самостоятельная работа (вопросы)

Что такое издательская система? Самостоятельная работа (вопросы) Программирование на языке С++

Программирование на языке С++ programmirovanie_l6-2016

programmirovanie_l6-2016 Презентация_Основы сетевых технологий. Модель OSI

Презентация_Основы сетевых технологий. Модель OSI Технологія АТМ

Технологія АТМ Презентация на тему Алгоритм (4 класс)

Презентация на тему Алгоритм (4 класс)  Создание файла в программе Photoshop cs6

Создание файла в программе Photoshop cs6 Браузеры. Разработка браузеров

Браузеры. Разработка браузеров Школа::Кода Основы программирования на языке Python. 5 занятие

Школа::Кода Основы программирования на языке Python. 5 занятие Игра Лабиринт 4.4

Игра Лабиринт 4.4 Показатели Рейтинга-50

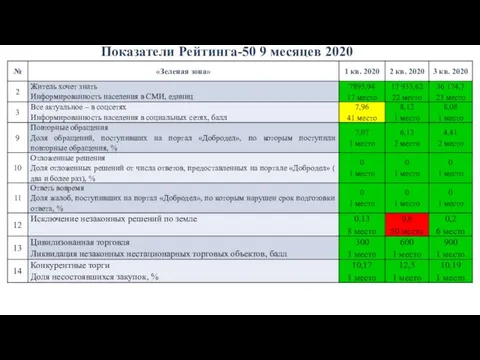

Показатели Рейтинга-50 Twitter. Сервис микроблогов

Twitter. Сервис микроблогов 129434

129434 Техника LOW POLY

Техника LOW POLY Теория игр. Поиск выигрышной стратегии

Теория игр. Поиск выигрышной стратегии Представление информации в форме таблиц

Представление информации в форме таблиц Использование систем счисления

Использование систем счисления Презентация на тему Графический интерфейс операционной системы Windows

Презентация на тему Графический интерфейс операционной системы Windows  Гиперссылки и ссылки

Гиперссылки и ссылки Homework assignment

Homework assignment Влияние социальных сетей и Интернета на речь молодёжи

Влияние социальных сетей и Интернета на речь молодёжи