Содержание

- 2. Защита информации в персональных компьютерах Персональные компьютеры (ПК) обладают всеми свойствами ЭВМ других классов, поэтому все

- 3. К таким свойствам относятся: • малые габариты и вес, что делает их не просто транспортабельными, а

- 4. Особенностями защиты обусловлена необходимость самостоятельного рассмотрения вопросов защиты информации в персональных ЭВМ. На формирование множества возможных

- 5. Основные цели защиты информации: • обеспечение физической целостности; • обеспечение логической целостности; • предупреждение несанкционированного получения;

- 6. Физическая целостность информации в ПК зависит от целостности самого ПК, целостности дисков, целостности информации на дисках

- 7. Предупреждение несанкционированного получения информации, находящейся в ПК, приобретает особую актуальность в тех случаях, когда хранимая или

- 8. Актуальность предупреждения несанкционированного копирования определяется следующими тремя обстоятельствами: • накопленные массивы информации все больше становятся товаром;

- 9. Угрозы информации в персональных ЭВМ Характерные для ПК каналы утечки информации принято классифицировать по типу средств,

- 10. Группу каналов, в которых основным средством несанкционированного получения информации является человек, составляют: • хищение носителей информации

- 11. В группе каналов, основным средством использования которых служит аппаратура, выделяют: • подключение к устройствам ПК специальной

- 12. Третью группу каналов (основное средство использования которых — программы) образуют: • программный несанкционированный доступ к информации;

- 13. Для разработки мероприятий защиты информации необходимы следующие исходные характеристики элементов защиты: • возможные объемы находящейся в

- 14. Обеспечение целостности информации в ПК Угрозы целостности информации в ПК, как и в любой другой автоматизированной

- 16. Скачать презентацию

Информатика. Компьютер

Информатика. Компьютер Проблемы общения в социальных сетях

Проблемы общения в социальных сетях Графический редактор Paint. Планируем последовательность действий

Графический редактор Paint. Планируем последовательность действий Указатели. Оператор адреса &

Указатели. Оператор адреса & Как комфортно общаться в социальных сетях

Как комфортно общаться в социальных сетях Роль информационной технологии в государственном управлении

Роль информационной технологии в государственном управлении Школьный музей. Макет

Школьный музей. Макет Операторы PHP

Операторы PHP Открытие. Ростов-на-Дону

Открытие. Ростов-на-Дону Чат для общения в Telegram

Чат для общения в Telegram Образовательные материалы МЭШ на уроках информатики

Образовательные материалы МЭШ на уроках информатики Coding style. Правила хорошего тона для программистов

Coding style. Правила хорошего тона для программистов Техника безопасности в компьютерном классе. Игра

Техника безопасности в компьютерном классе. Игра Этапы создания презентации

Этапы создания презентации Информационные технологии. Проектирование Базы данных

Информационные технологии. Проектирование Базы данных Создание веб-студии

Создание веб-студии Понятие сбоя системы и синего экрана. Способы восстановления системы

Понятие сбоя системы и синего экрана. Способы восстановления системы Начало

Начало Инструкция по обновлению навигационного ПО Sonata LFFL Навител 9-9 карты 2019q1

Инструкция по обновлению навигационного ПО Sonata LFFL Навител 9-9 карты 2019q1 Рабочий стол

Рабочий стол Лабораторная работа. СКУД с функцией запрета двойного прохода

Лабораторная работа. СКУД с функцией запрета двойного прохода 9-1-4

9-1-4 Игра MegaMemory2

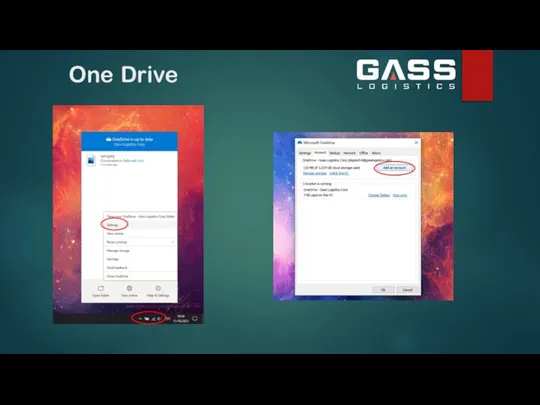

Игра MegaMemory2 One Drive

One Drive Презентация на тему Структуры данных: деревья, сети, графы, таблицы

Презентация на тему Структуры данных: деревья, сети, графы, таблицы  Возможности Интрасайта

Возможности Интрасайта Презентация на тему Типы информационных моделей

Презентация на тему Типы информационных моделей  Презентация на тему Компьютер и здоровье глаз

Презентация на тему Компьютер и здоровье глаз