Содержание

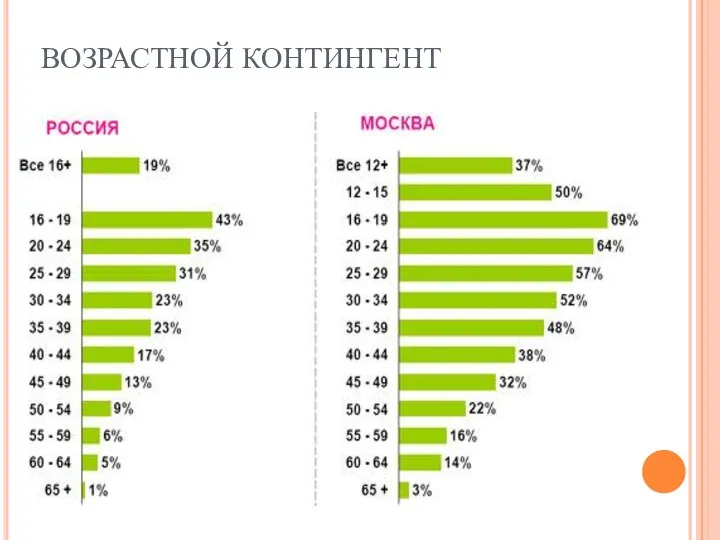

- 2. ВОЗРАСТНОЙ КОНТИНГЕНТ

- 3. СООТНОШЕНИЕ МУЖСКОГО И ЖЕНСКОГО ПОЛА

- 4. ОСНОВНОЙ РОД ЗАНЯТИЙ ПОСЕТИТЕЛЕЙ ИНТЕРНЕТА

- 5. МЕСТО ВЫХОДА ВО ВСЕМИРНУЮ СЕТЬ

- 6. ПЕРИОДИЧНОСТЬ ВЫХОДА

- 7. РЕЙТИНГ САЙТОВ: 1. Vkontakte.ru 2. Почта@Mail.ru 3. Яndex 4. Odnoklassniki.ru 5. Рамблер 6. Google 7. LiveInternet.ru

- 8. ПОСЕЩЕНИЕ В ТЕЧЕНИЕ СУТОК

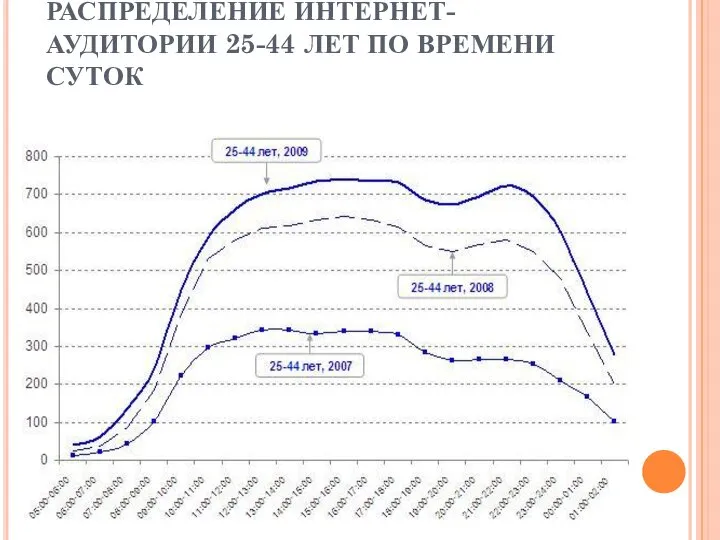

- 9. РАСПРЕДЕЛЕНИЕ ИНТЕРНЕТ-АУДИТОРИИ 25-44 ЛЕТ ПО ВРЕМЕНИ СУТОК

- 10. РАСПРЕДЕЛЕНИЕ ИНТЕРНЕТ-АУДИТОРИИ 45-54 ЛЕТ ПО ВРЕМЕНИ СУТОК

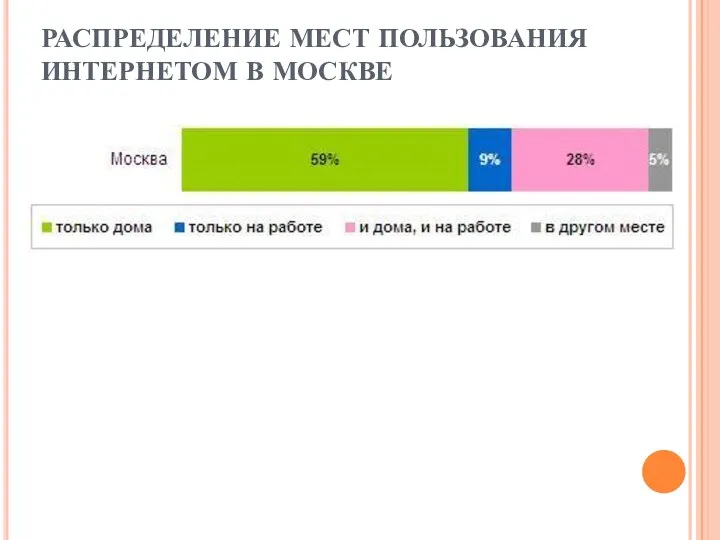

- 11. РАСПРЕДЕЛЕНИЕ МЕСТ ПОЛЬЗОВАНИЯ ИНТЕРНЕТОМ В МОСКВЕ

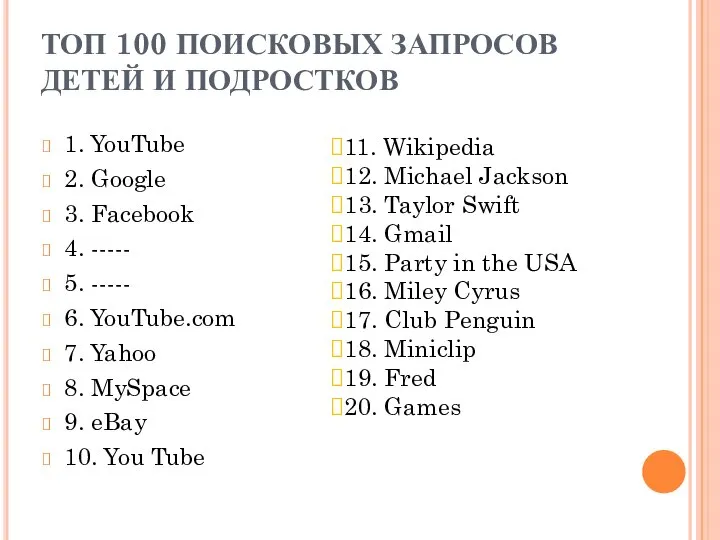

- 12. ТОП 100 ПОИСКОВЫХ ЗАПРОСОВ ДЕТЕЙ И ПОДРОСТКОВ 1. YouTube 2. Google 3. Facebook 4. ----- 5.

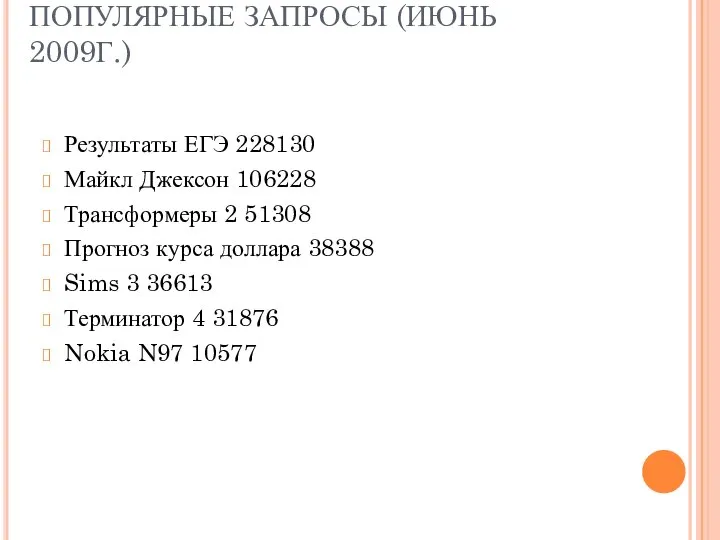

- 13. ПОПУЛЯРНЫЕ ЗАПРОСЫ (ИЮНЬ 2009Г.) Результаты ЕГЭ 228130 Майкл Джексон 106228 Трансформеры 2 51308 Прогноз курса доллара

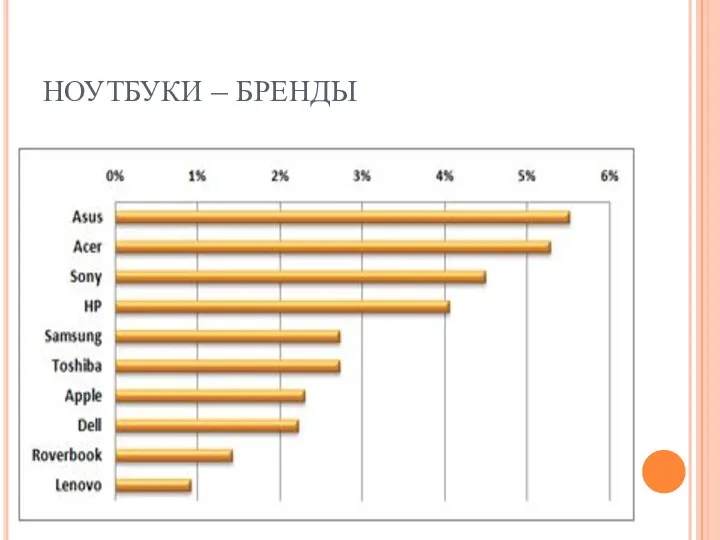

- 14. НОУТБУКИ – БРЕНДЫ

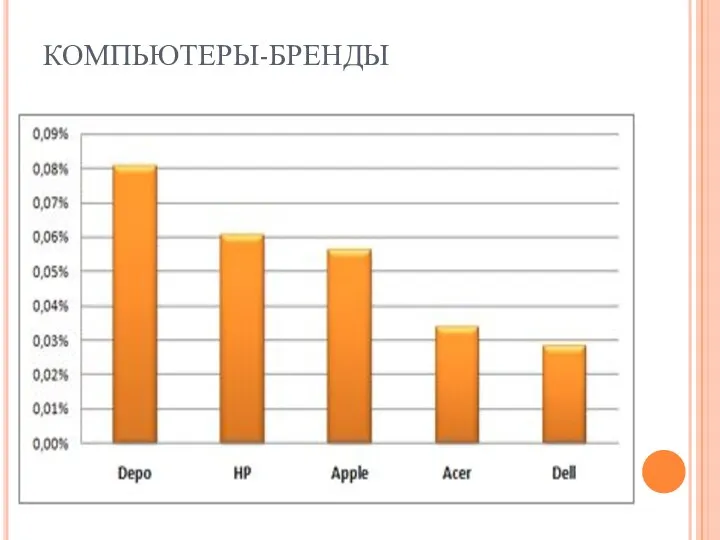

- 15. КОМПЬЮТЕРЫ-БРЕНДЫ

- 16. ЗВЕЗДЫ Майкл Джексон 20002 Александр Рыбак 19576 Лера Козлова 11944 Жанна Фриске 10933 Ксения Собчак 9110

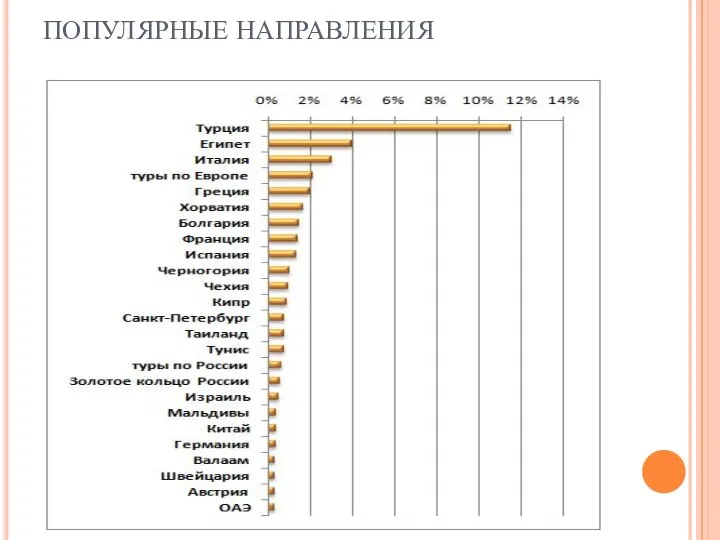

- 17. ПОПУЛЯРНЫЕ НАПРАВЛЕНИЯ

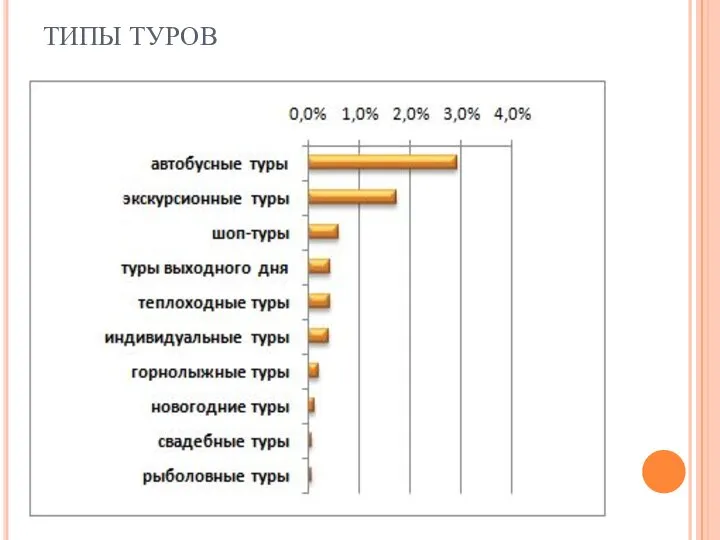

- 18. ТИПЫ ТУРОВ

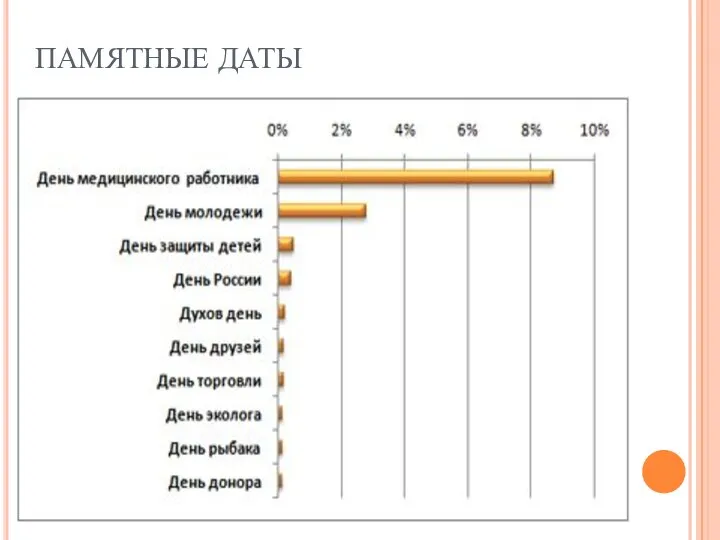

- 19. ПАМЯТНЫЕ ДАТЫ

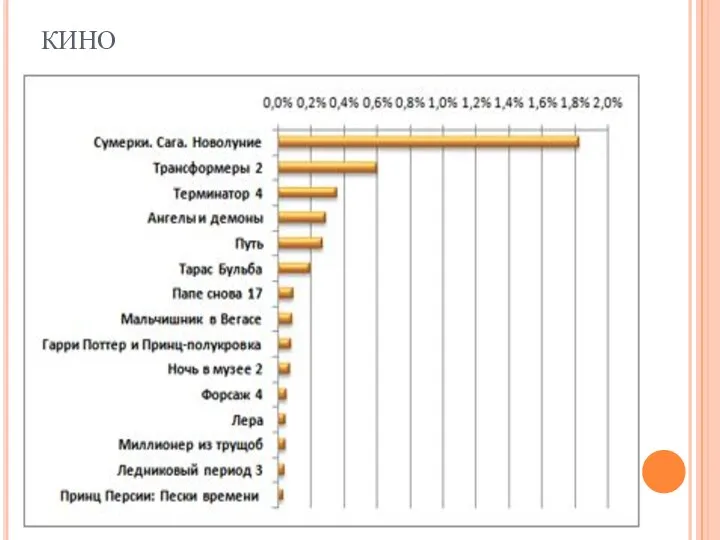

- 20. КИНО

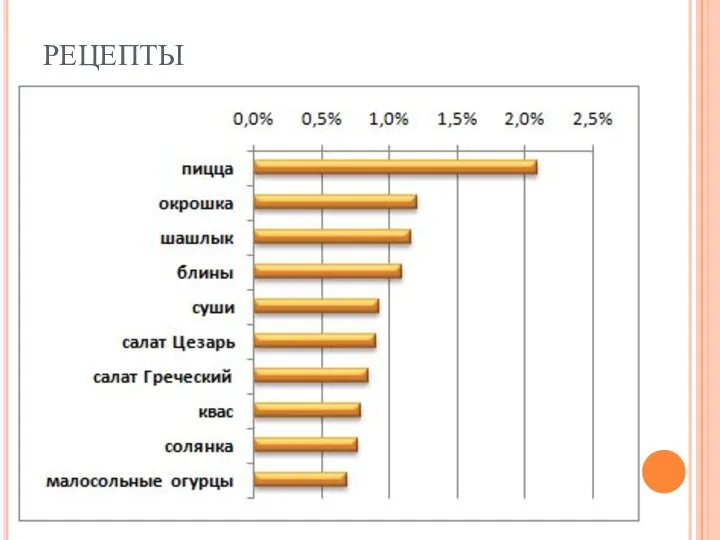

- 21. РЕЦЕПТЫ

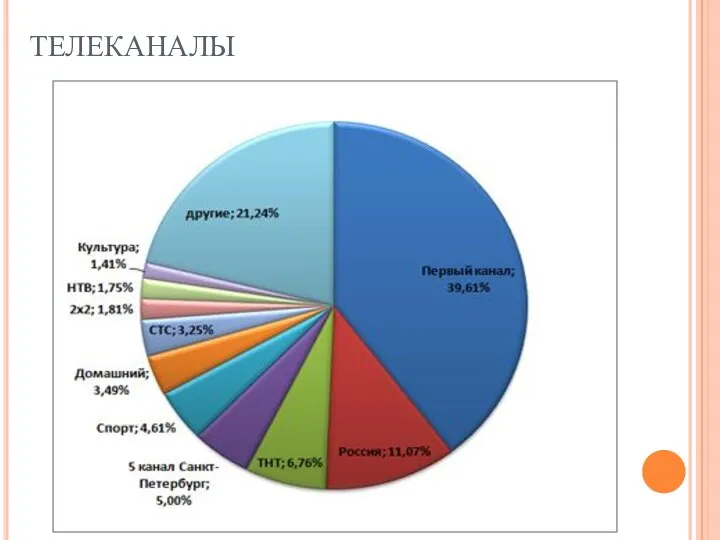

- 22. ТЕЛЕКАНАЛЫ

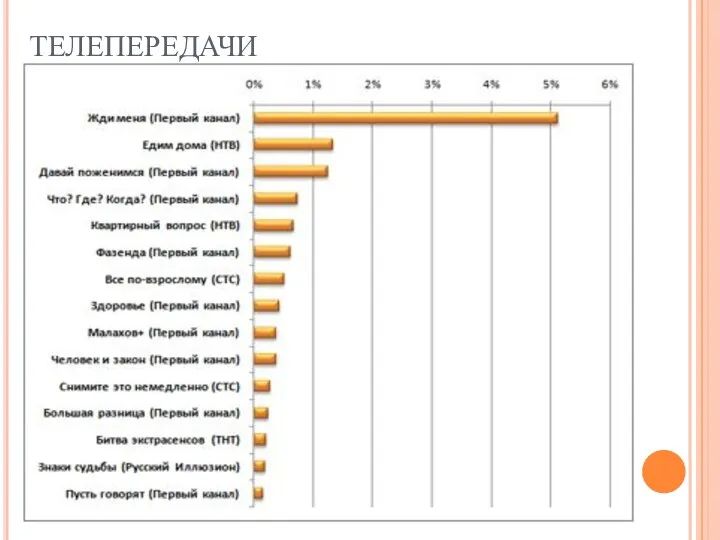

- 23. ТЕЛЕПЕРЕДАЧИ

- 28. Скачать презентацию

Защита объектов информатизации от хакерских атак

Защита объектов информатизации от хакерских атак Выполнение алгоритмов для исполнителя ЕГЭ-14

Выполнение алгоритмов для исполнителя ЕГЭ-14 Светлый фон Урок 1

Светлый фон Урок 1 Пользовательский интерфейс компьютер как унивесальное устройство для работы с информацией

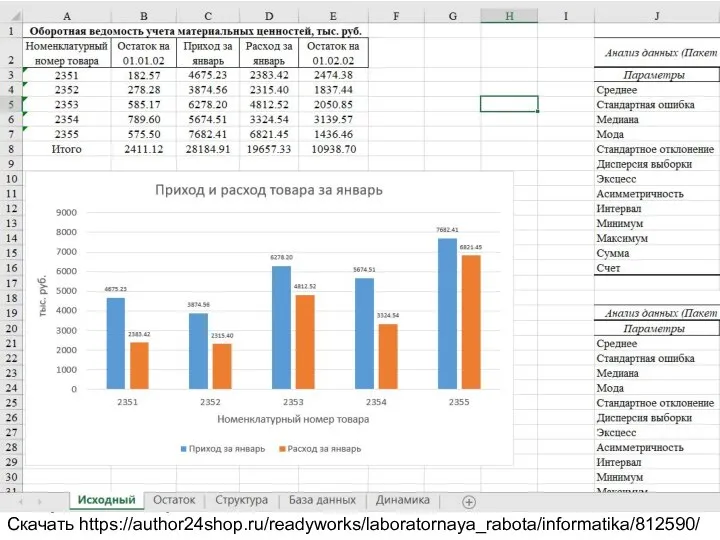

Пользовательский интерфейс компьютер как унивесальное устройство для работы с информацией Оборотная ведомость учета материальных ценностей. Вариант 10

Оборотная ведомость учета материальных ценностей. Вариант 10 Носители информации (результаты анкетирования)

Носители информации (результаты анкетирования) Привилегированный режим

Привилегированный режим Плавание по зонам. Изменение цвета спрайта в зависимости от положения на координатной плоскости

Плавание по зонам. Изменение цвета спрайта в зависимости от положения на координатной плоскости Типы кабелей и их характеристики. Типы линий и каналов связи

Типы кабелей и их характеристики. Типы линий и каналов связи Обеспечение защиты информации в ходе эксплуатации аттестованной информационной системы

Обеспечение защиты информации в ходе эксплуатации аттестованной информационной системы Защита от сетевых атак

Защита от сетевых атак Посиделки у Юнги #2

Посиделки у Юнги #2 Портфолио. Возможности vKонтакте

Портфолио. Возможности vKонтакте Upravlenie_i_kibernetika

Upravlenie_i_kibernetika Предварительное закрытие месяца

Предварительное закрытие месяца Художественно-техническое оформление издания

Художественно-техническое оформление издания Как создать Wiki меню ВКонтакте

Как создать Wiki меню ВКонтакте Учет убытков прошлых лет по годам возникновения

Учет убытков прошлых лет по годам возникновения Генеративные состязательные сети

Генеративные состязательные сети Вводная информация по работе с сервисным порталом TPV

Вводная информация по работе с сервисным порталом TPV Технологии сегодня

Технологии сегодня Пример проектирования бизнес логики

Пример проектирования бизнес логики Анти - вирусы и вирусы

Анти - вирусы и вирусы Презентация на тему USB 3.0

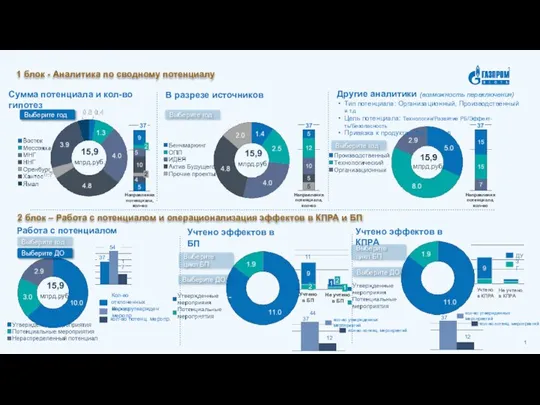

Презентация на тему USB 3.0  Аналитика по сводному потенциалу

Аналитика по сводному потенциалу Файловая система компьютера

Файловая система компьютера Презентация Microsoft PowerPoint

Презентация Microsoft PowerPoint Изучение модели Система M/M/1 в среде Rockwell Arena

Изучение модели Система M/M/1 в среде Rockwell Arena