Содержание

- 2. МЕРОПРИЯТИЯ ПО ЗАЩИТЕ ИНФОРМАЦИИ В ХОДЕ ЭКСПЛУАТАЦИИ СИСТЕМЫ ЗАЩИТЫ Обеспечение защиты информации в ходе эксплуатации аттестованной

- 3. МЕРОПРИЯТИЯ ПО ЗАЩИТЕ ИНФОРМАЦИИ В ХОДЕ ЭКСПЛУАТАЦИИ СИСТЕМЫ ЗАЩИТЫ - управление (администрирование) системой защиты информации информационной

- 4. УПРАВЛЕНИЕ (АДМИНИСТРИРОВАНИЕ) СИСТЕМОЙ ЗАЩИТЫ ИНФОРМАЦИИ ИНФОРМАЦИОННОЙ СИСТЕМЫ 1. заведение и удаление учетных записей пользователей, управление полномочиями

- 5. УПРАВЛЕНИЕ (АДМИНИСТРИРОВАНИЕ) СИСТЕМОЙ ЗАЩИТЫ ИНФОРМАЦИИ ИНФОРМАЦИОННОЙ СИСТЕМЫ 5. регистрация и анализ событий в информационной системе, связанных

- 6. ВЫЯВЛЕНИЕ ИНЦИДЕНТОВ И РЕАГИРОВАНИЕ НА НИХ 1. определение лиц, ответственных за выявление инцидентов и реагирование на

- 7. ВЫЯВЛЕНИЕ ИНЦИДЕНТОВ И РЕАГИРОВАНИЕ НА НИХ 4. анализ инцидентов, в том числе определение источников и причин

- 8. УПРАВЛЕНИЕ КОНФИГУРАЦИЕЙ АТТЕСТОВАННОЙ ИНФОРМАЦИОННОЙ СИСТЕМЫ И ЕЕ СИСТЕМЫ ЗАЩИТЫ ИНФОРМАЦИИ 1. поддержание конфигурации информационной системы и

- 9. КОНТРОЛЬ (МОНИТОРИНГ) ЗА ОБЕСПЕЧЕНИЕМ УРОВНЯ ЗАЩИЩЕННОСТИ ИНФОРМАЦИИ, СОДЕРЖАЩЕЙСЯ В ИНФОРМАЦИОННОЙ СИСТЕМЕ 1. контроль за событиями безопасности

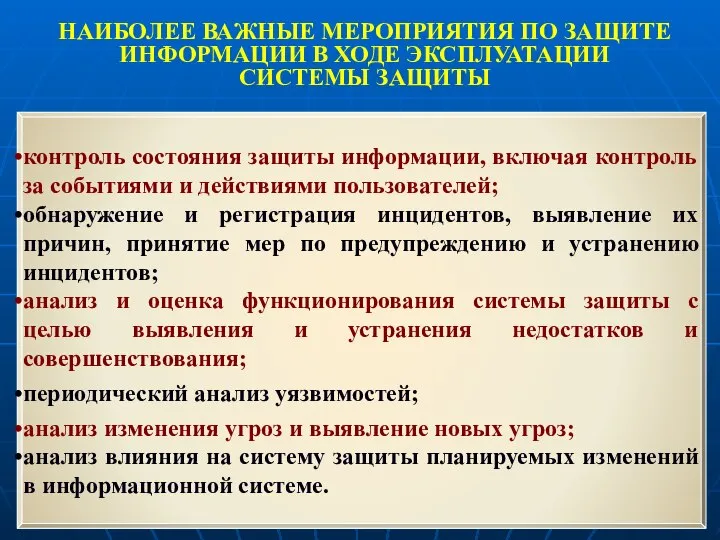

- 10. НАИБОЛЕЕ ВАЖНЫЕ МЕРОПРИЯТИЯ ПО ЗАЩИТЕ ИНФОРМАЦИИ В ХОДЕ ЭКСПЛУАТАЦИИ СИСТЕМЫ ЗАЩИТЫ контроль состояния защиты информации, включая

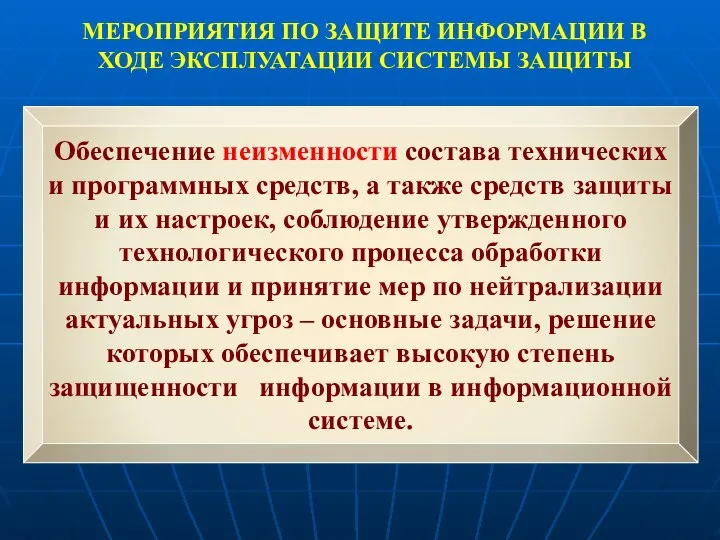

- 11. Обеспечение неизменности состава технических и программных средств, а также средств защиты и их настроек, соблюдение утвержденного

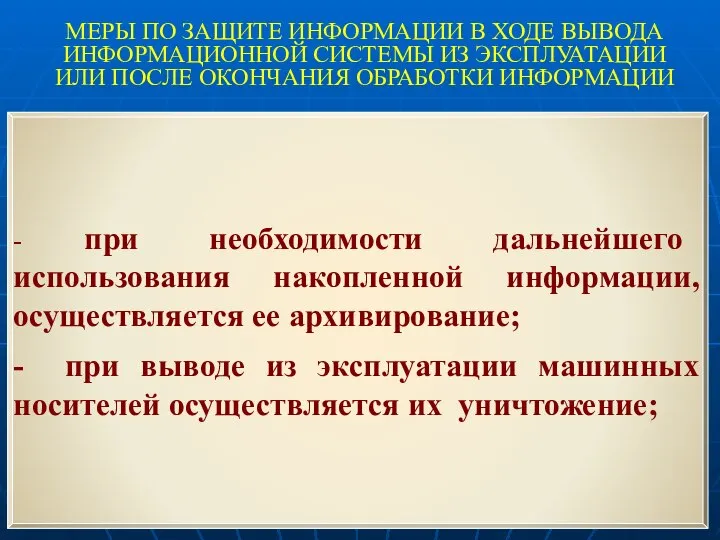

- 12. МЕРЫ ПО ЗАЩИТЕ ИНФОРМАЦИИ В ХОДЕ ВЫВОДА ИНФОРМАЦИОННОЙ СИСТЕМЫ ИЗ ЭКСПЛУАТАЦИИ ИЛИ ПОСЛЕ ОКОНЧАНИЯ ОБРАБОТКИ ИНФОРМАЦИИ

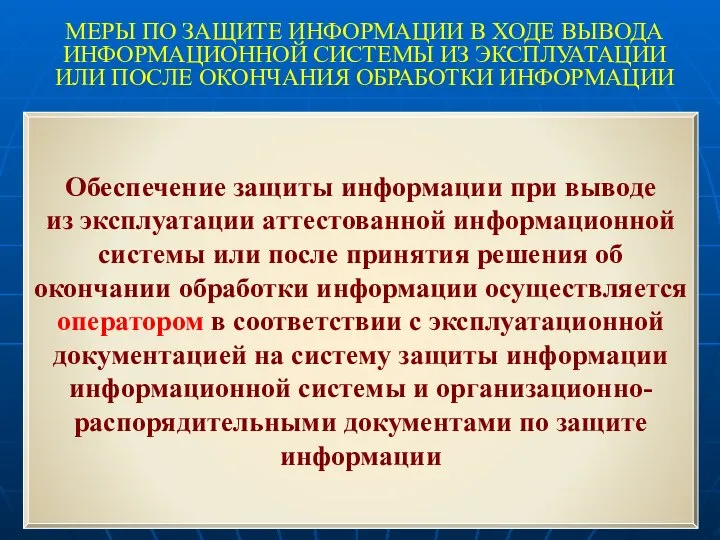

- 13. МЕРЫ ПО ЗАЩИТЕ ИНФОРМАЦИИ В ХОДЕ ВЫВОДА ИНФОРМАЦИОННОЙ СИСТЕМЫ ИЗ ЭКСПЛУАТАЦИИ ИЛИ ПОСЛЕ ОКОНЧАНИЯ ОБРАБОТКИ ИНФОРМАЦИИ

- 14. МЕРЫ ПО ЗАЩИТЕ ИНФОРМАЦИИ В ХОДЕ ВЫВОДА ИНФОРМАЦИОННОЙ СИСТЕМЫ ИЗ ЭКСПЛУАТАЦИИ ИЛИ ПОСЛЕ ОКОНЧАНИЯ ОБРАБОТКИ ИНФОРМАЦИИ

- 15. МЕРЫ ПО ЗАЩИТЕ ИНФОРМАЦИИ В ХОДЕ ВЫВОДА ИНФОРМАЦИОННОЙ СИСТЕМЫ ИЗ ЭКСПЛУАТАЦИИ ИЛИ ПОСЛЕ ОКОНЧАНИЯ ОБРАБОТКИ ИНФОРМАЦИИ

- 16. РЕМОНТ И ТЕХНИЧЕСКОЕ ОБСЛУЖИВАНИЕ АВТОМАТИЗИРОВАННЫХ СИСТЕМ

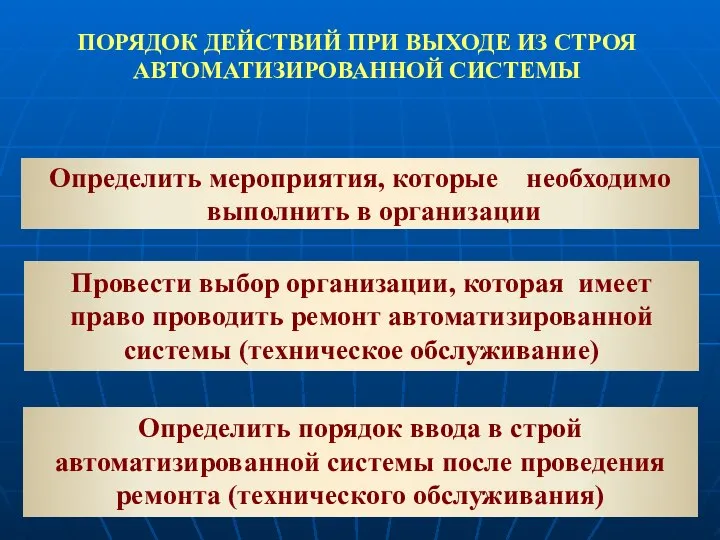

- 17. ПОРЯДОК ДЕЙСТВИЙ ПРИ ВЫХОДЕ ИЗ СТРОЯ АВТОМАТИЗИРОВАННОЙ СИСТЕМЫ Определить мероприятия, которые необходимо выполнить в организации Провести

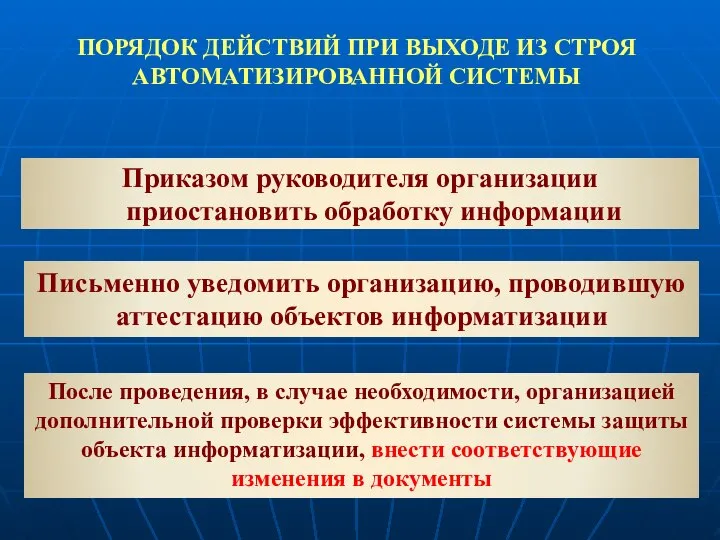

- 18. ПОРЯДОК ДЕЙСТВИЙ ПРИ ВЫХОДЕ ИЗ СТРОЯ АВТОМАТИЗИРОВАННОЙ СИСТЕМЫ Приказом руководителя организации приостановить обработку информации Письменно уведомить

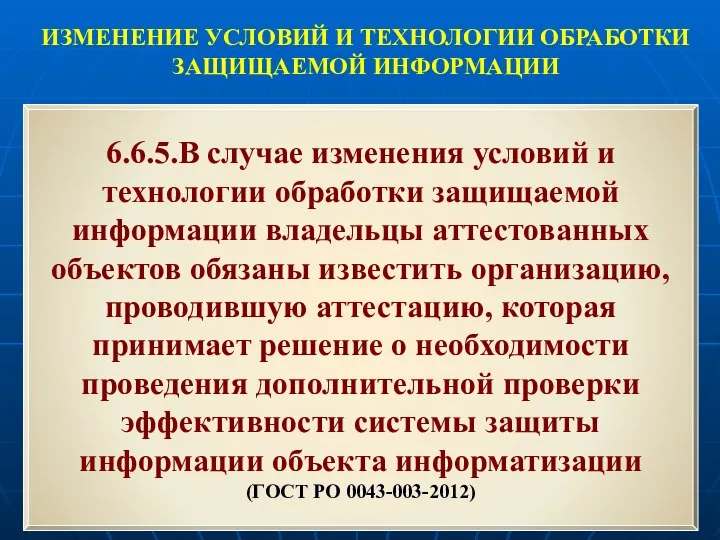

- 19. 6.6.5.В случае изменения условий и технологии обработки защищаемой информации владельцы аттестованных объектов обязаны известить организацию, проводившую

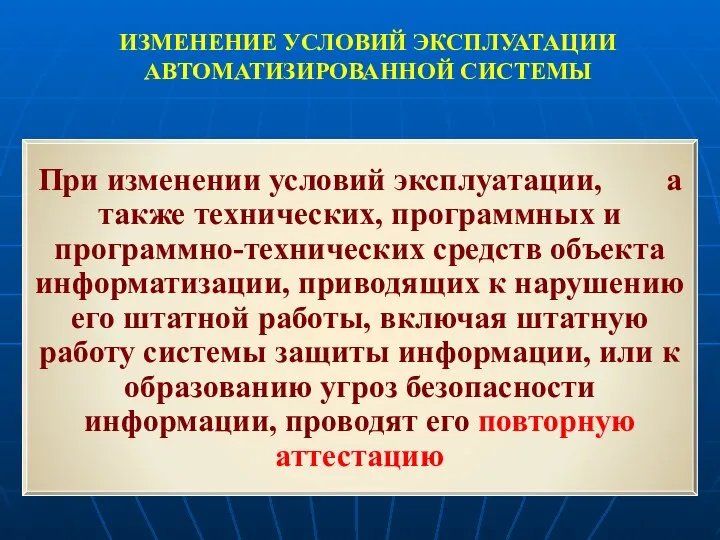

- 20. ИЗМЕНЕНИЕ УСЛОВИЙ ЭКСПЛУАТАЦИИ АВТОМАТИЗИРОВАННОЙ СИСТЕМЫ При изменении условий эксплуатации, а также технических, программных и программно-технических средств

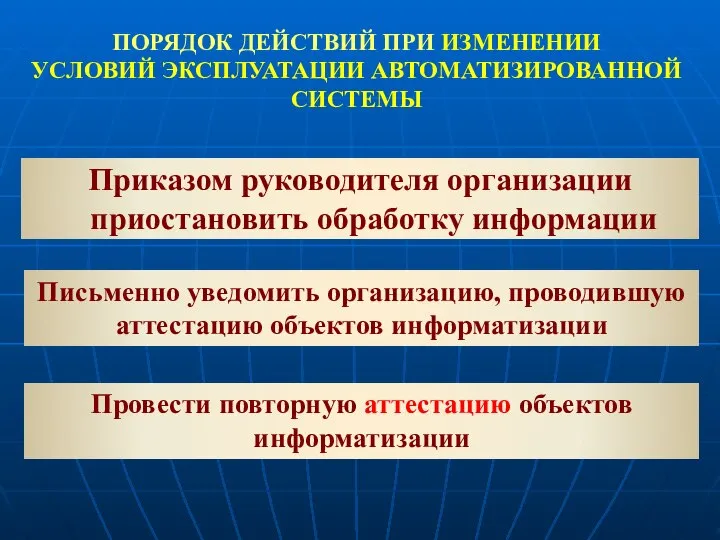

- 21. ПОРЯДОК ДЕЙСТВИЙ ПРИ ИЗМЕНЕНИИ УСЛОВИЙ ЭКСПЛУАТАЦИИ АВТОМАТИЗИРОВАННОЙ СИСТЕМЫ Приказом руководителя организации приостановить обработку информации Письменно уведомить

- 22. КОНТРОЛЬ ЗА СОБЛЮДЕНИЕМ ПОРЯДКА АТТЕСТАЦИИ И ЭКСПЛУАТАЦИИ АТТЕСТОВАННЫХ ОБЪЕКТОВ ИНФОРМАТИЗАЦИИ

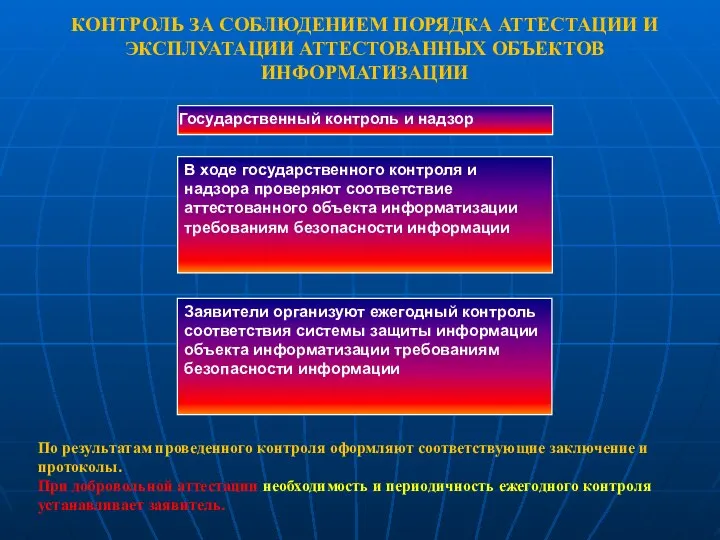

- 23. КОНТРОЛЬ ЗА СОБЛЮДЕНИЕМ ПОРЯДКА АТТЕСТАЦИИ И ЭКСПЛУАТАЦИИ АТТЕСТОВАННЫХ ОБЪЕКТОВ ИНФОРМАТИЗАЦИИ По результатам проведенного контроля оформляют соответствующие

- 24. Управление ФСТЭК России по Приволжскому федеральному округу организует и контролирует проведение работ по аттестации объектов информатизации

- 26. Скачать презентацию

Основные инструменты контроллинга. Лекция 2

Основные инструменты контроллинга. Лекция 2 Передача информации и сообщения

Передача информации и сообщения Международная Организации По Стандартизации ISO

Международная Организации По Стандартизации ISO EM2E Chassis

EM2E Chassis Comunio. Онлайн футбольный фэнтези-менеджер

Comunio. Онлайн футбольный фэнтези-менеджер Настройки рабочего стола на примере Линукс Минт

Настройки рабочего стола на примере Линукс Минт Как заработать в интернете без рисков и вложений

Как заработать в интернете без рисков и вложений Устройства ввода и вывода информации. 8 класс (3)

Устройства ввода и вывода информации. 8 класс (3) GPS-трекинг Все рядом

GPS-трекинг Все рядом Java. Unit and Integration Testing

Java. Unit and Integration Testing КонсультантПлюс для всех и каждого. Компания Респект:

КонсультантПлюс для всех и каждого. Компания Респект: Презентация "Основные этапы разработки моделей на компьютере" - скачать презентации по Информатике

Презентация "Основные этапы разработки моделей на компьютере" - скачать презентации по Информатике Льготный проезд студентов и аспирантам

Льготный проезд студентов и аспирантам Презентация на тему Составление программ на языке Pascal

Презентация на тему Составление программ на языке Pascal  HTTP/1 vs HTTP/2

HTTP/1 vs HTTP/2 С++. Отличия

С++. Отличия Бизнес- контролинг

Бизнес- контролинг Условия

Условия Розробка програмного забезпечення мікропроцесорної комп’ютерної системи керування повітрообміном

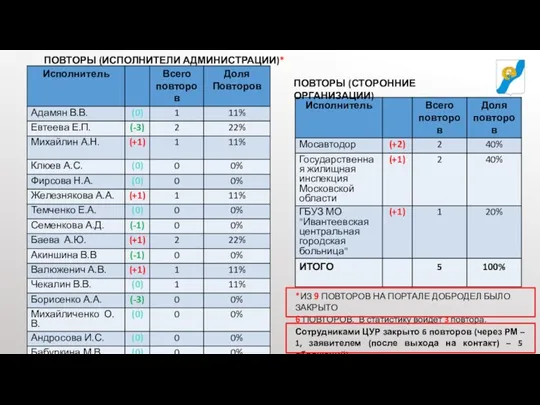

Розробка програмного забезпечення мікропроцесорної комп’ютерної системи керування повітрообміном Динамика повторов

Динамика повторов Системы управления и контроля

Системы управления и контроля Проектирование структуры БД. Методические указания к курсовой работе Разработка и эксплуатация АИС Часть 1

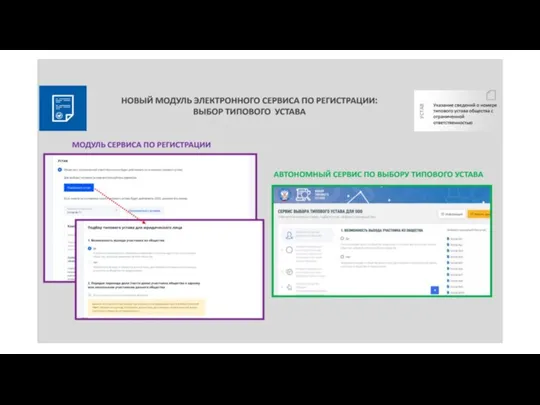

Проектирование структуры БД. Методические указания к курсовой работе Разработка и эксплуатация АИС Часть 1 Новый модуль электронного сервиса по регистрации: выбор типового устава

Новый модуль электронного сервиса по регистрации: выбор типового устава Внешние жесткие диски HDD

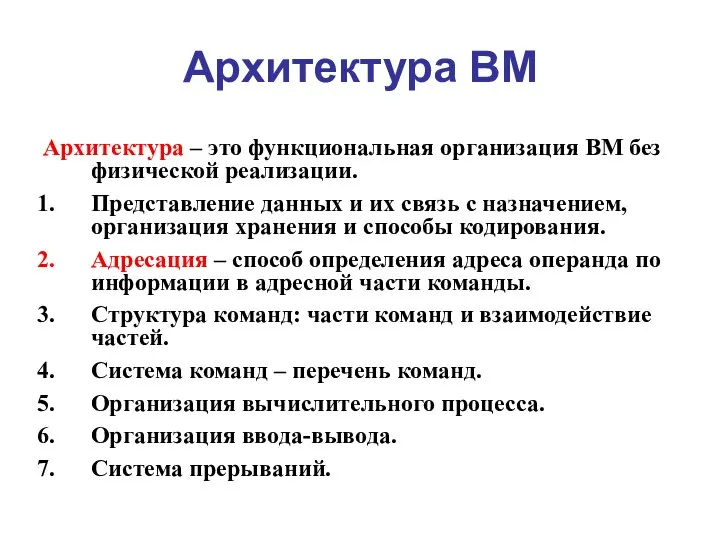

Внешние жесткие диски HDD Архитектура ВМ. Программирование на ЯВУ. Лекция 3

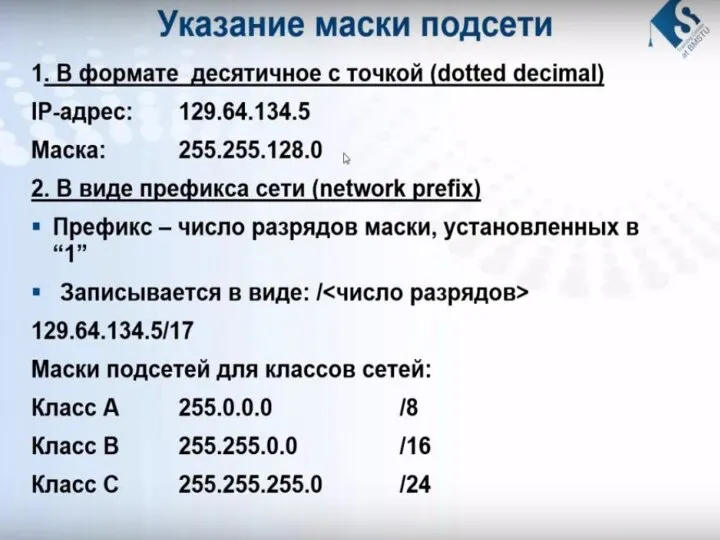

Архитектура ВМ. Программирование на ЯВУ. Лекция 3 Разделение сети на подсети

Разделение сети на подсети История развития вычислительной техники. 6 класс

История развития вычислительной техники. 6 класс Электронные библиотечные системы. Поиск в Электронной библиотеке Красноярского ГАУ

Электронные библиотечные системы. Поиск в Электронной библиотеке Красноярского ГАУ