Содержание

- 2. Цель рассмотрение специализированных средств защиты информации в базах данных, их эксплуатация Собрать общую информацию о специализированных

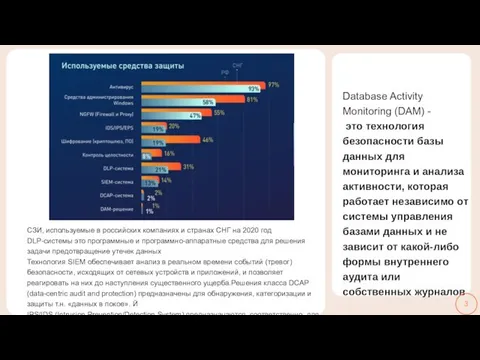

- 3. Database Activity Monitoring (DAM) - это технология безопасности базы данных для мониторинга и анализа активности, которая

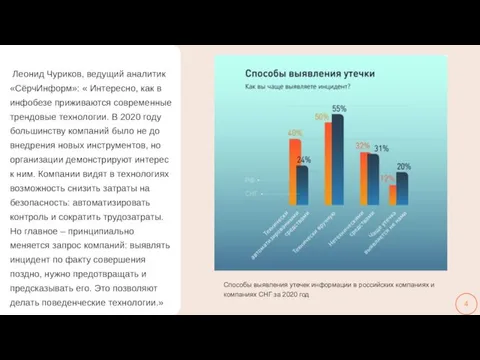

- 4. Леонид Чуриков, ведущий аналитик «СёрчИнформ»: « Интересно, как в инфобезе приживаются современные трендовые технологии. В 2020

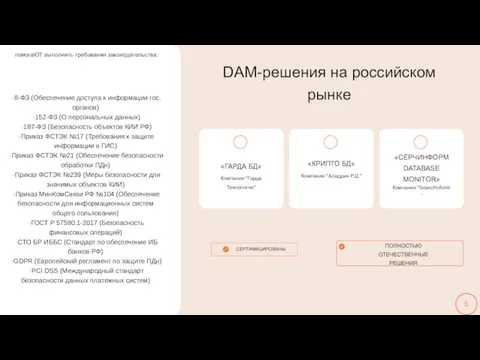

- 5. DAM-решения на российском рынке СЕРТИФИЦИРОВАНЫ ПОЛНОСТЬЮ ОТЕЧЕСТВЕННЫЕ РЕШЕНИЯ

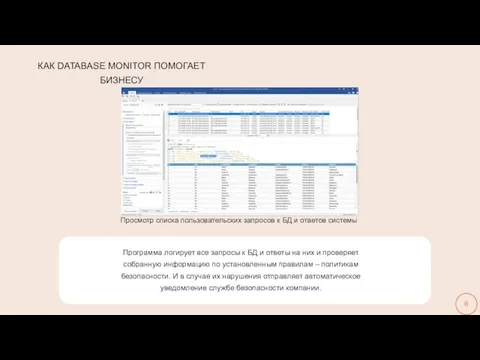

- 6. КАК DATABASE MONITOR ПОМОГАЕТ БИЗНЕСУ Программа логирует все запросы к БД и ответы на них и

- 7. КАК DATABASE MONITOR ПОМОГАЕТ БИЗНЕСУ Программа автоматически индексирует обращения к БД и делает их доступными для

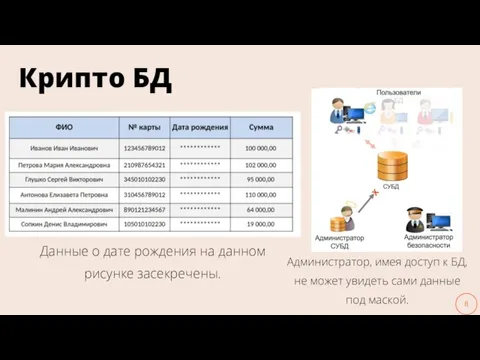

- 8. Крипто БД Данные о дате рождения на данном рисунке засекречены. Администратор, имея доступ к БД, не

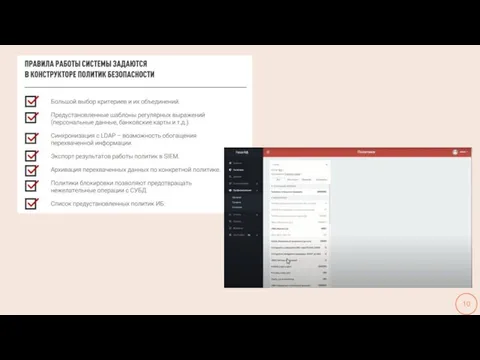

- 9. Гарда БД

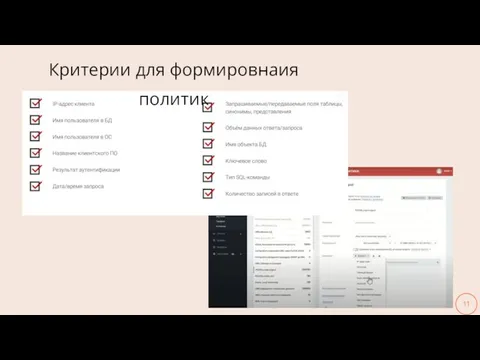

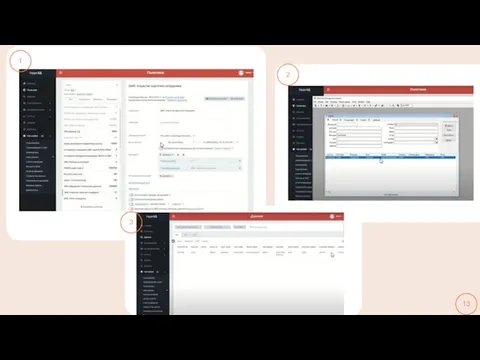

- 11. Критерии для формировнаия политик

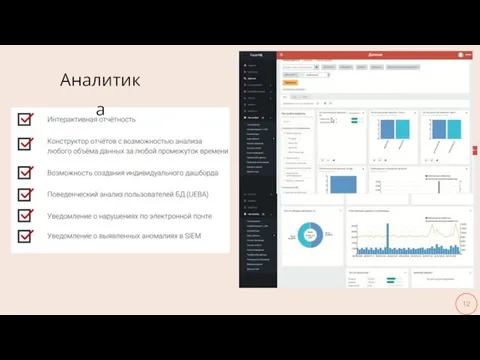

- 12. Аналитика

- 15. Скачать презентацию

Детские сады

Детские сады Внутреннее устройство, диагностика и регулировка принтеров семейств FS- С5100/5200/5300 DN, MФУ FS-C2026/2126 MFP

Внутреннее устройство, диагностика и регулировка принтеров семейств FS- С5100/5200/5300 DN, MФУ FS-C2026/2126 MFP Кратчайший путь в графе

Кратчайший путь в графе Сайт музыкальной школы

Сайт музыкальной школы Понятие информации. (Вводная)

Понятие информации. (Вводная) Моделирование как метод познания. Моделирование и формализация

Моделирование как метод познания. Моделирование и формализация Программирование циклических алгоритмов

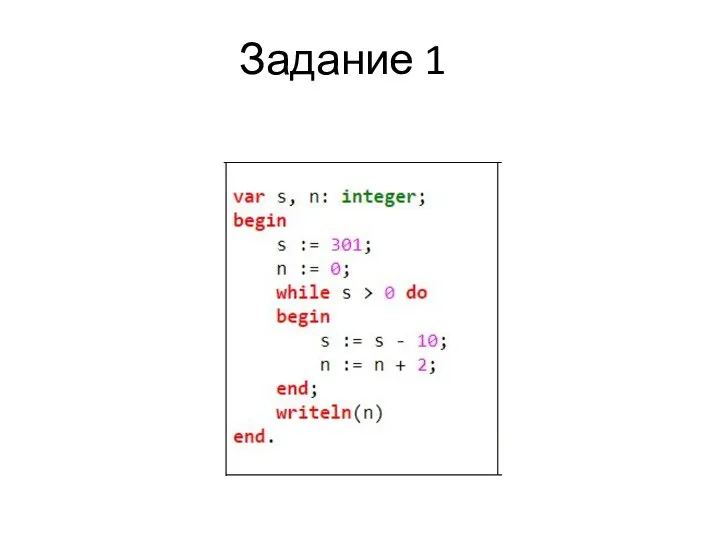

Программирование циклических алгоритмов Восьмеричная система счисления

Восьмеричная система счисления Хранение информационных объектов различных видов на различных цифровых носителях

Хранение информационных объектов различных видов на различных цифровых носителях Ссылки. Практикум

Ссылки. Практикум Концепция развития сервисного обслуживания предприятий Машиностроительного комплекса

Концепция развития сервисного обслуживания предприятий Машиностроительного комплекса Анализ программ

Анализ программ Моделирование в процессе решения текстовых задач

Моделирование в процессе решения текстовых задач Правила заполнения карточек Trello

Правила заполнения карточек Trello Модель и моделирование. 9 класс

Модель и моделирование. 9 класс Обработка относительно диагоналей. Двумерные массивы

Обработка относительно диагоналей. Двумерные массивы Разработка Python-приложения для построения графиков математических функций

Разработка Python-приложения для построения графиков математических функций Программирование циклических алгоритмов

Программирование циклических алгоритмов СУБД - совокупность программных и лингвистических средств общего или специального назначения

СУБД - совокупность программных и лингвистических средств общего или специального назначения Знакомство с поисковой системой

Знакомство с поисковой системой Моделирование, формализация. Визуализация

Моделирование, формализация. Визуализация Защита web-сайта Моё электронное портфолио

Защита web-сайта Моё электронное портфолио История создания Denux

История создания Denux

Информационная безопасность

Информационная безопасность Процессоры от зарождения до наших дней

Процессоры от зарождения до наших дней Практика интервью. Народная журналистика

Практика интервью. Народная журналистика Условные операторы

Условные операторы