Содержание

- 2. Государственная тайна Коммерческая тайна 80-е — 90-е гг. 1. Понятия государственной и коммерческой тайны Понятия государственной

- 3. Государственная тайна — это защищаемые государством сведения в области его военной, внешнеполитической, экономической, разведывательной, контрразведывательной, оперативно-розыскной

- 4. Принцип секретности данных Степень секретности сведений, составляющих государственную тайну, соответствует степени тяжести ущерба, который может быть

- 5. Классификация секретной информации Степени секретности сведений, составляющих государственную тайну, и соответствующие этим степеням грифы секретности: «особой

- 6. Коммерческая тайна — это режим конфиденциальности информации, позволяющий ее обладателю при существующих или возможных обстоятельствах увеличить

- 7. Также под коммерческой тайной могут подразумевать саму информацию, то есть, научно-техническую, технологическую, производственную, финансово-экономическую или иную,

- 8. Характеристики коммерческой тайны: 1)наличие действительной или потенциальной коммерческой ценности информации в силу неизвестности ее третьим лицам

- 9. Обладатель информации имеет право отнести ее к коммерческой тайне, если эта информация обладает вышеперечисленными характеристиками и

- 10. Определения и суть основных понятий, относящихся к вопросу о государственной и коммерческой тайне, подробно раскрыты в

- 11. С целью защиты информации и сведений, составляющих государственную тайну, используются самые различные носители информации, среди которых:

- 12. Сравнение носителей информации

- 13. Таким образом, можно считать целесообразным решение, объединяющее несколько разнородных носителей, которые не конкурируют, а дополняют друг

- 14. 2. Причины искажения и потери компьютерной информации При защите информации необходимо применять системный подход, т.е. нельзя

- 15. Основной принцип системного подхода — это принцип «разумной достаточности»

- 16. Принцип «разумной достаточности» заключается в том, что 100%-ной защиты не существует ни при каких обстоятельствах, поэтому

- 17. Накапливаемая и обрабатываемая на ЭВМ информация является достаточно уязвимой, подверженной: Разрушению Стиранию Искажению Хищению Данные действия

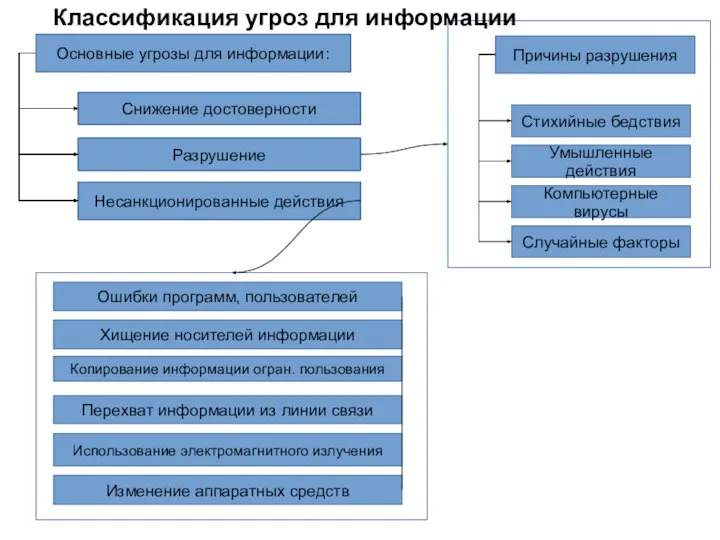

- 18. Разрушение Несанкционированные действия Снижение достоверности Основные угрозы для информации: Перехват информации из линии связи Использование электромагнитного

- 19. 3. Методы защиты информации Защита информации — это способ обеспечения безопасности в вычислительной системе, то есть

- 20. Методы защиты информации, основываются на классификации угроз для информации. 1. Основной способ защиты информации, предотвращающий снижение

- 21. Основные средства резервного копирования: программные средства, входящие в состав большинства комплектов утилит, для создания резервных копий

- 22. Резервное копирование рекомендуется делать регулярно, причем частота проведения данного процесса зависит от: частоты изменения данных ценности

- 23. В случае потери, информация может быть восстановлена: с использованием резервных данных без использования резервных данных Во

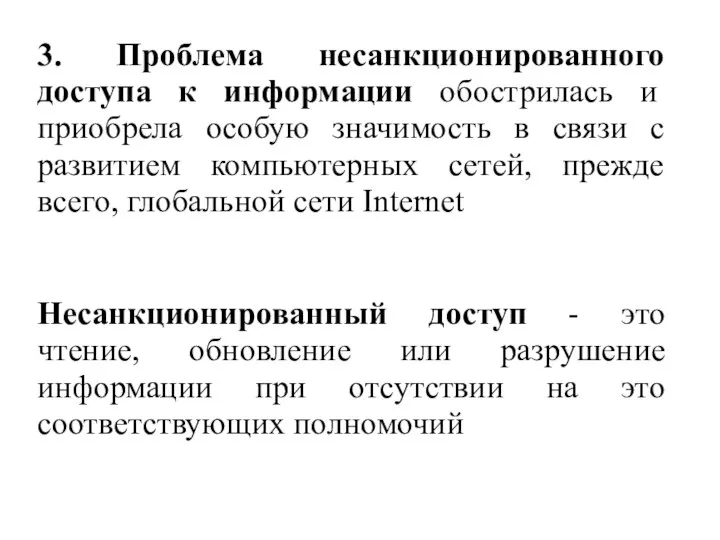

- 24. 3. Проблема несанкционированного доступа к информации обострилась и приобрела особую значимость в связи с развитием компьютерных

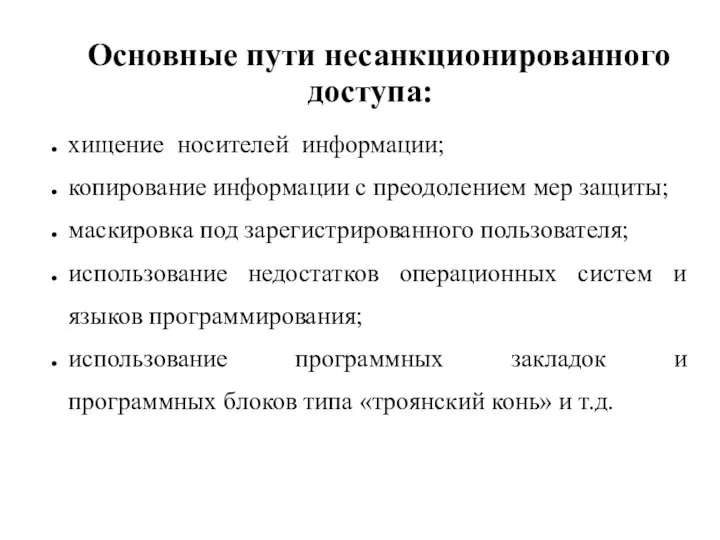

- 25. Основные пути несанкционированного доступа: хищение носителей информации; копирование информации с преодолением мер защиты; маскировка под зарегистрированного

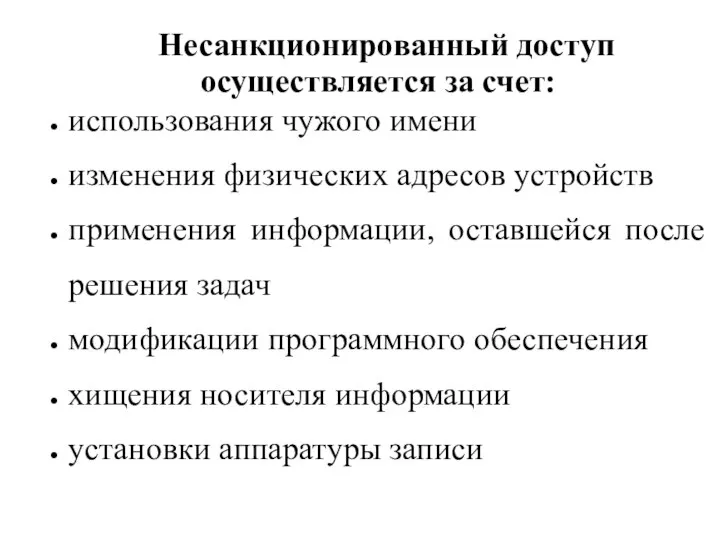

- 26. Несанкционированный доступ осуществляется за счет: использования чужого имени изменения физических адресов устройств применения информации, оставшейся после

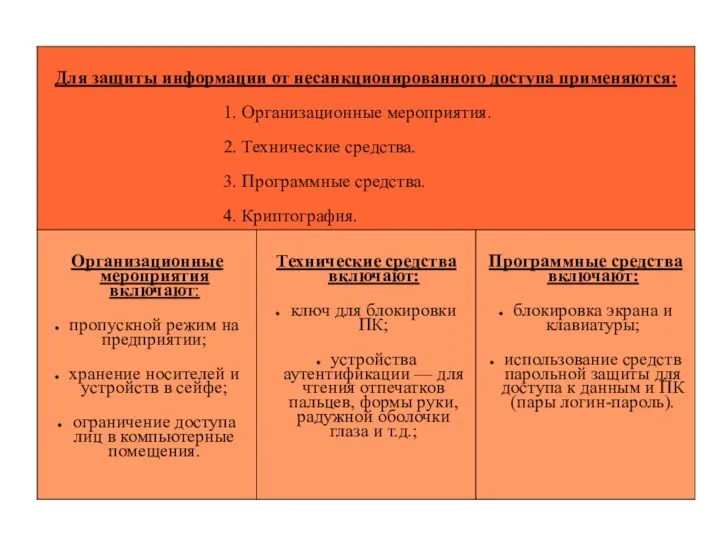

- 28. В качестве основных видов несанкционированного доступа к данным выделяют чтение и запись. В связи с этим,

- 30. Скачать презентацию

Алгебра логики

Алгебра логики Текстовая информация и компьютер

Текстовая информация и компьютер Программа Tinkercad и сервис Circuits. Практическая работа № 12

Программа Tinkercad и сервис Circuits. Практическая работа № 12 Построение линейных базовых примитивов в AutoCAD

Построение линейных базовых примитивов в AutoCAD Как сделать презентацию проекта?

Как сделать презентацию проекта? Базы данных. Практическое занятие №1

Базы данных. Практическое занятие №1 Прикладне програмування

Прикладне програмування Система Пион. Умный транспорт

Система Пион. Умный транспорт RFID технология: Открытая библиотека

RFID технология: Открытая библиотека Брифинг по дизайну

Брифинг по дизайну Учимся делать размерные сетки

Учимся делать размерные сетки Организация внутриигровых ивентов в игре Genshin impact

Организация внутриигровых ивентов в игре Genshin impact History of the profession System administrator

History of the profession System administrator Онлайн-фитнес для родителей детей с ОВЗ

Онлайн-фитнес для родителей детей с ОВЗ Преддверие теории вероятностей. Тигрёнок. Занятие 6

Преддверие теории вероятностей. Тигрёнок. Занятие 6 Аппаратное и программное обеспечение сети

Аппаратное и программное обеспечение сети Логика. Понятие

Логика. Понятие Устройства компьютера. Основные стандартные устройства персонального компьютера

Устройства компьютера. Основные стандартные устройства персонального компьютера TestU01: библиотека С для эмпирического тестирования генераторов случайных чисел

TestU01: библиотека С для эмпирического тестирования генераторов случайных чисел Компьютер как унивесальное устройство для работы с информацией. 7 класс

Компьютер как унивесальное устройство для работы с информацией. 7 класс Презентация на тему Кодирование графической информации

Презентация на тему Кодирование графической информации  Создание объектов профилирования

Создание объектов профилирования Социальные группы

Социальные группы Семинар-тренинг 5-8 октября 2014 года. Реестр документов. Документы Интеркампани

Семинар-тренинг 5-8 октября 2014 года. Реестр документов. Документы Интеркампани Информатика. Информация

Информатика. Информация ERP-системы

ERP-системы Операторы графики

Операторы графики 1 Лекция Электронные таблицы

1 Лекция Электронные таблицы