Содержание

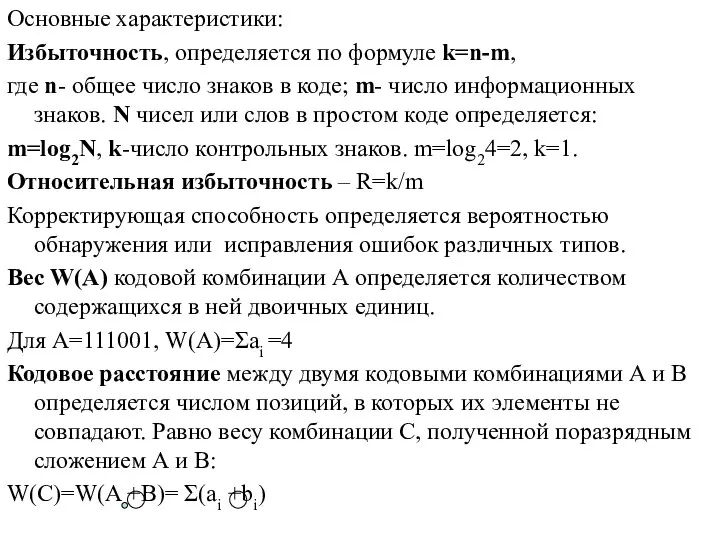

- 2. Основные характеристики: Избыточность, определяется по формуле k=n-m, где n- общее число знаков в коде; m- число

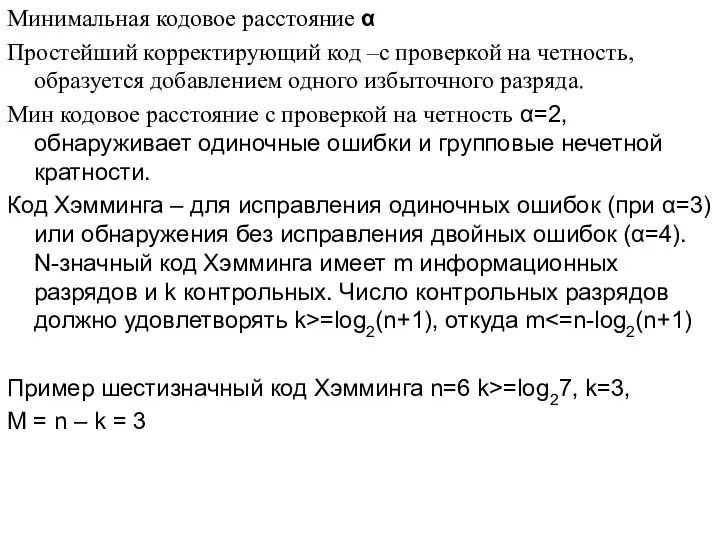

- 3. Минимальная кодовое расстояние α Простейший корректирующий код –с проверкой на четность, образуется добавлением одного избыточного разряда.

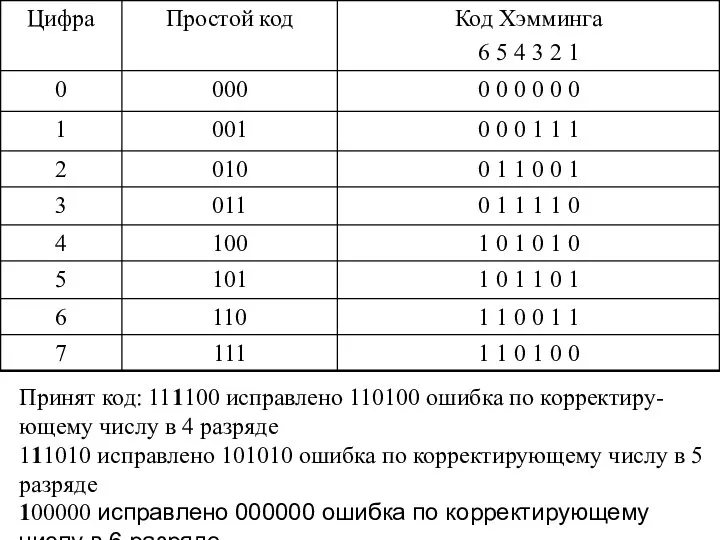

- 4. Принят код: 111100 исправлено 110100 ошибка по корректиру-ющему числу в 4 разряде 111010 исправлено 101010 ошибка

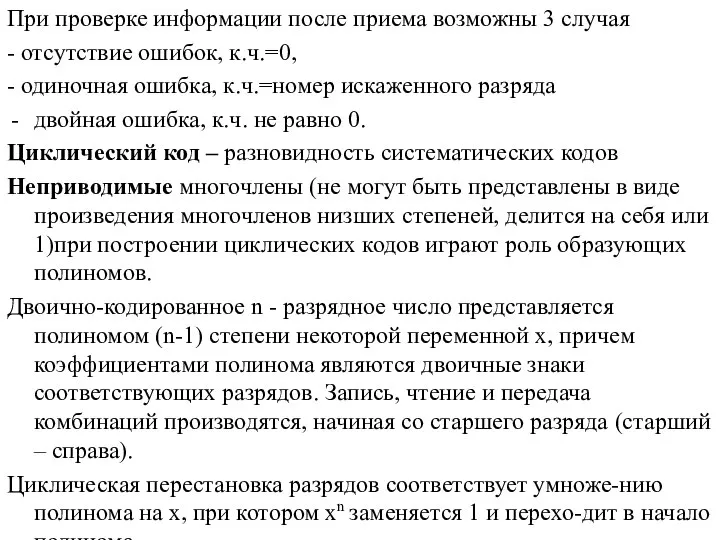

- 5. При проверке информации после приема возможны 3 случая - отсутствие ошибок, к.ч.=0, - одиночная ошибка, к.ч.=номер

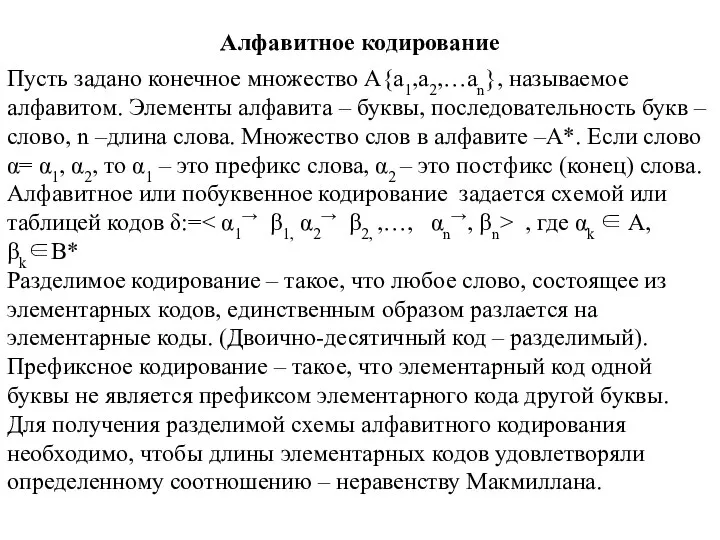

- 6. Алфавитное кодирование Пусть задано конечное множество A{a1,a2,…an}, называемое алфавитом. Элементы алфавита – буквы, последовательность букв –

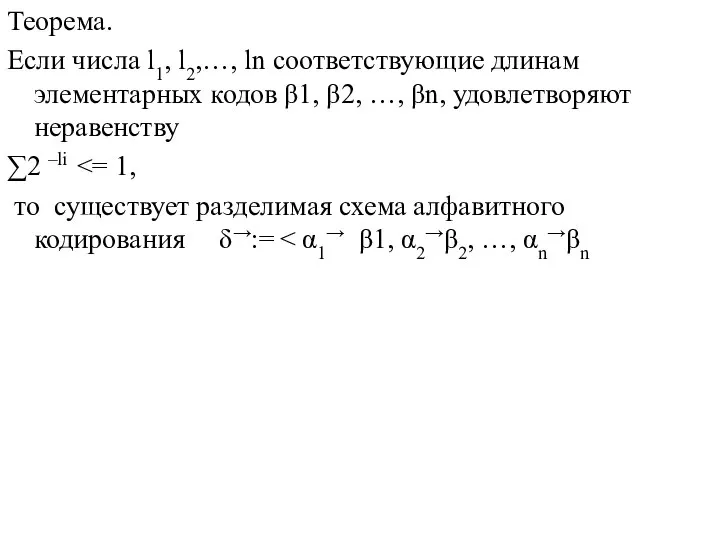

- 7. Теорема. Если числа l1, l2,…, ln соответствующие длинам элементарных кодов β1, β2, …, βn, удовлетворяют неравенству

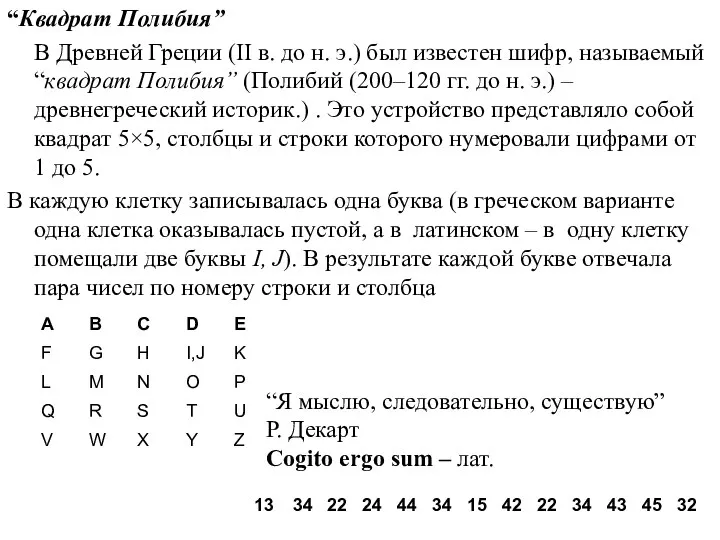

- 8. “Квадрат Полибия” В Древней Греции (II в. до н. э.) был известен шифр, называемый “квадрат Полибия”

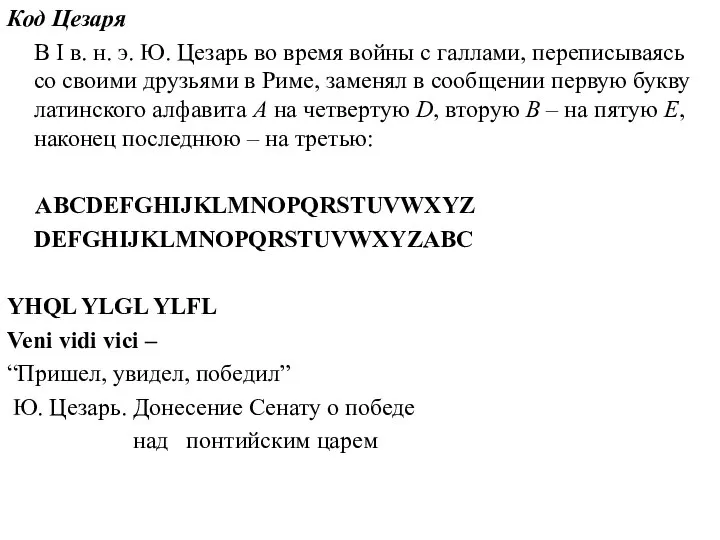

- 9. Код Цезаря В I в. н. э. Ю. Цезарь во время войны с галлами, переписываясь со

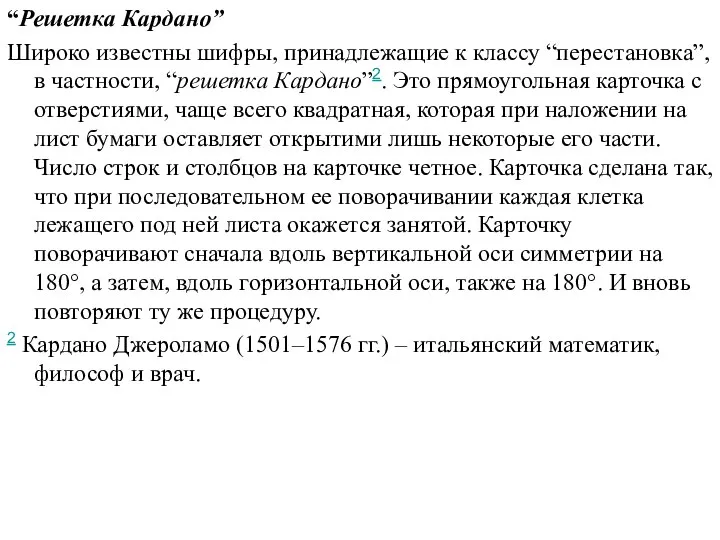

- 10. “Решетка Кардано” Широко известны шифры, принадлежащие к классу “перестановка”, в частности, “решетка Кардано”2. Это прямоугольная карточка

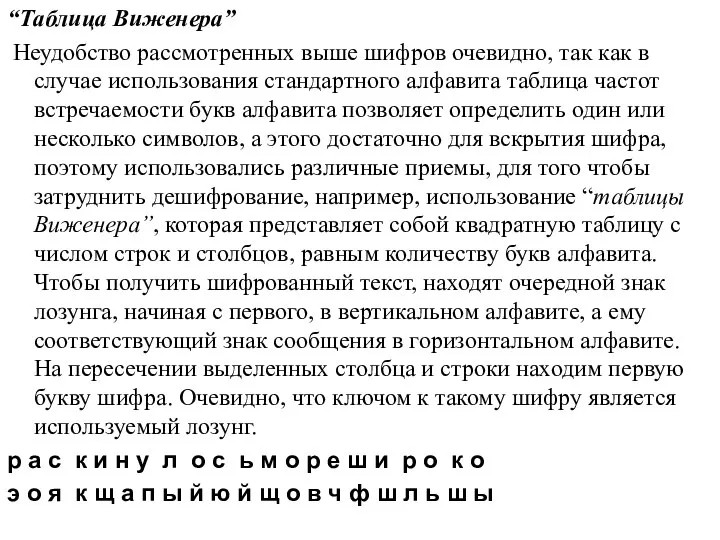

- 12. “Таблица Виженера” Неудобство рассмотренных выше шифров очевидно, так как в случае использования стандартного алфавита таблица частот

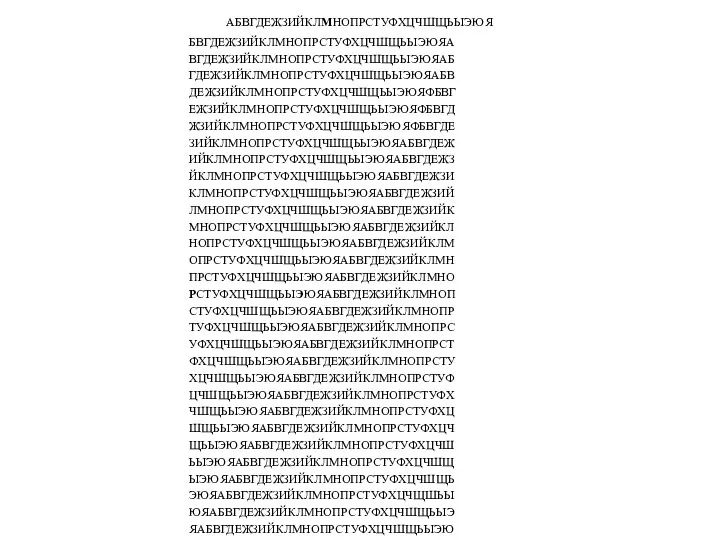

- 13. АБВГДЕЖЗИЙКЛМНОПРСТУФХЦЧШЩЬЫЭЮЯ БВГДЕЖЗИЙКЛМНОПРСТУФХЦЧШЩЬЫЭЮЯА ВГДЕЖЗИЙКЛМНОПРСТУФХЦЧШЩЬЫЭЮЯАБ ГДЕЖЗИЙКЛМНОПРСТУФХЦЧШЩЬЫЭЮЯАБВ ДЕЖЗИЙКЛМНОПРСТУФХЦЧШЩЬЫЭЮЯФБВГ ЕЖЗИЙКЛМНОПРСТУФХЦЧШЩЬЫЭЮЯФБВГД ЖЗИЙКЛМНОПРСТУФХЦЧШЩЬЫЭЮЯФБВГДЕ ЗИЙКЛМНОПРСТУФХЦЧШЩЬЫЭЮЯАБВГДЕЖ ИЙКЛМНОПРСТУФХЦЧШЩЬЫЭЮЯАБВГДЕЖЗ ЙКЛМНОПРСТУФХЦЧШЩЬЫЭЮЯАБВГДЕЖЗИ КЛМНОПРСТУФХЦЧШЩЬЫЭЮЯАБВГДЕЖЗИЙ ЛМНОПРСТУФХЦЧШЩЬЫЭЮЯАБВГДЕЖЗИЙК МНОПРСТУФХЦЧШЩЬЫЭЮЯАБВГДЕЖЗИЙКЛ НОПРСТУФХЦЧШЩЬЫЭЮЯАБВГДЕЖЗИЙКЛМ ОПРСТУФХЦЧШЩЬЫЭЮЯАБВГДЕЖЗИЙКЛМН ПРСТУФХЦЧШЩЬЫЭЮЯАБВГДЕЖЗИЙКЛМНО

- 14. Виженер (1523–1596 гг.) – французский посол в Риме, написал большой труд о шифрах. Квадратный шифр Виженера

- 16. Скачать презентацию

Что такое Page Object

Что такое Page Object Блокчейн

Блокчейн Помощь в изучении русского языка в интернете. Информационно-справочная система

Помощь в изучении русского языка в интернете. Информационно-справочная система SDI-приложения. Форма и элементы управления

SDI-приложения. Форма и элементы управления Правила работы на клавиатуре

Правила работы на клавиатуре Устройства современного компьютера

Устройства современного компьютера Блогер - хобби или профессия?

Блогер - хобби или профессия? Презентация на тему Табличные информационные модели (9 класс)

Презентация на тему Табличные информационные модели (9 класс)  Онлайн-спринт в рамках деятельности республиканского экспертного сетевого сообщества Best practices

Онлайн-спринт в рамках деятельности республиканского экспертного сетевого сообщества Best practices Социальные сети как способ коммуникации между участниками образовательного процесса

Социальные сети как способ коммуникации между участниками образовательного процесса Оптимизация процедуры расчета нормированных метрологических характеристик при выездной поверке

Оптимизация процедуры расчета нормированных метрологических характеристик при выездной поверке 1С: Производственная безопасность. Охрана труда

1С: Производственная безопасность. Охрана труда Таблицы и массивы

Таблицы и массивы Аттестационная работа. Эффективность использования ИКТ

Аттестационная работа. Эффективность использования ИКТ Рыбка в лампе

Рыбка в лампе Защита персональных данных в ПАО Гофрон

Защита персональных данных в ПАО Гофрон Роль информационной технологии в государственном управлении

Роль информационной технологии в государственном управлении VKontakte. Маркетинг-план компании TC Group

VKontakte. Маркетинг-план компании TC Group Введение в объектноориентированное программирование. Параметризованные типы

Введение в объектноориентированное программирование. Параметризованные типы Оплата услуг онлайн на официальном сайте НГУЭУ посредством эквайринга

Оплата услуг онлайн на официальном сайте НГУЭУ посредством эквайринга Презентация на тему Применение телекоммуникаций в современной жизни

Презентация на тему Применение телекоммуникаций в современной жизни  1С-Рейтинг: Учет родительской оплаты и питания в детских учреждениях

1С-Рейтинг: Учет родительской оплаты и питания в детских учреждениях Алгоритмы со строковыми величинами. Решение задач

Алгоритмы со строковыми величинами. Решение задач Lorem Ipsum

Lorem Ipsum Как переделывать и писать с чистого листа тексты для социальных сетей

Как переделывать и писать с чистого листа тексты для социальных сетей Интернет-браузеры

Интернет-браузеры Всемирная паутина. Информация и информационные процессы

Всемирная паутина. Информация и информационные процессы Слайды для сайта. Profit max

Слайды для сайта. Profit max