Содержание

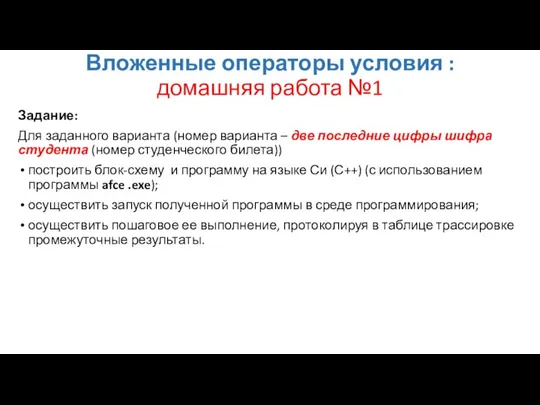

- 2. Вложенные операторы условия : домашняя работа №1 Задание: Для заданного варианта (номер варианта – две последние

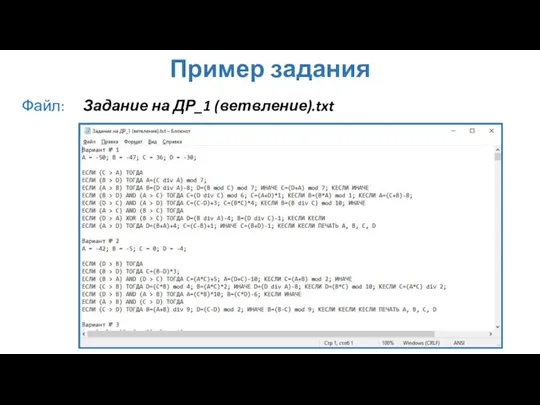

- 3. Пример задания Файл: Задание на ДР_1 (ветвление).txt

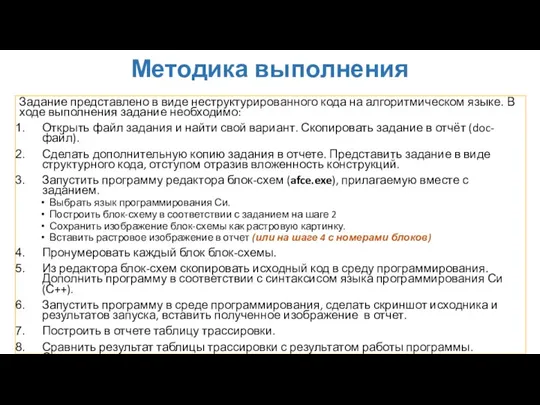

- 4. Методика выполнения Задание представлено в виде неструктурированного кода на алгоритмическом языке. В ходе выполнения задание необходимо:

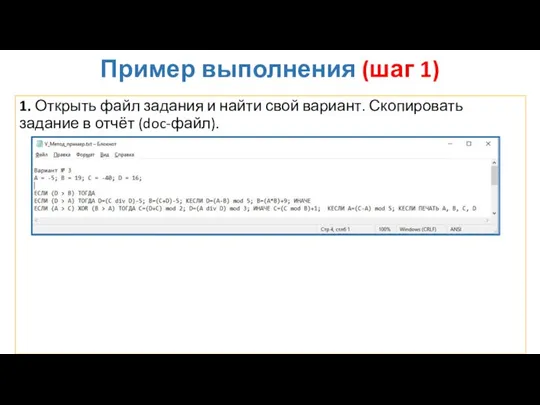

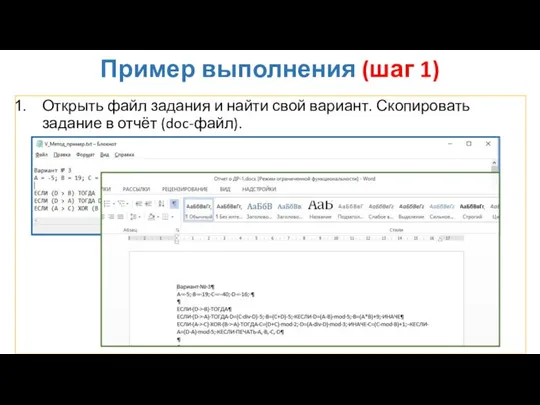

- 5. Пример выполнения (шаг 1) 1. Открыть файл задания и найти свой вариант. Скопировать задание в отчёт

- 6. Пример выполнения (шаг 1) Открыть файл задания и найти свой вариант. Скопировать задание в отчёт (doc-файл).

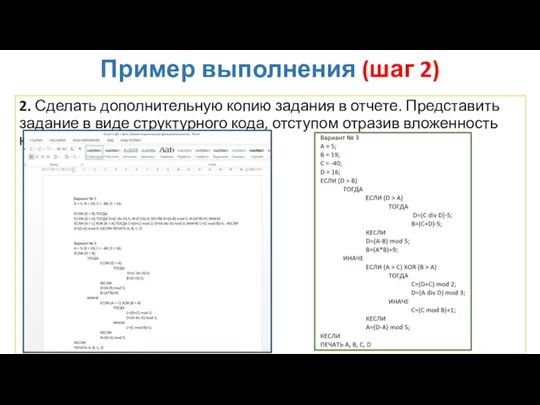

- 7. Пример выполнения (шаг 2) 2. Сделать дополнительную копию задания в отчете. Представить задание в виде структурного

- 8. Пример выполнения (шаг 2) 2. Сделать дополнительную копию задания в отчете. Представить задание в виде структурного

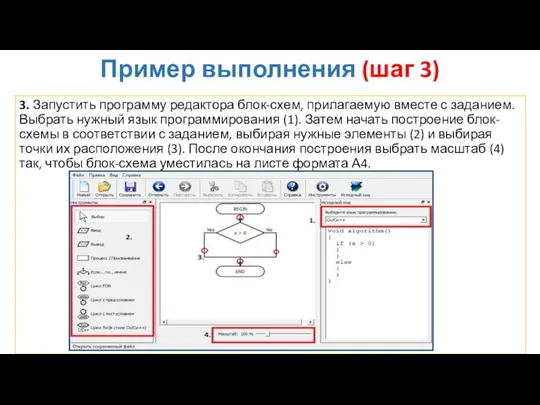

- 9. Пример выполнения (шаг 3) 3. Запустить программу редактора блок-схем, прилагаемую вместе с заданием. Выбрать нужный язык

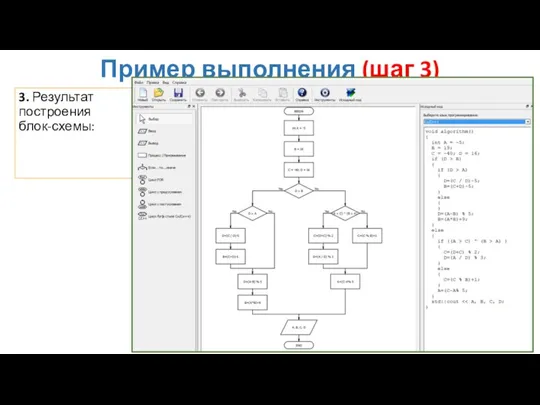

- 10. Пример выполнения (шаг 3) 3. Результат построения блок-схемы:

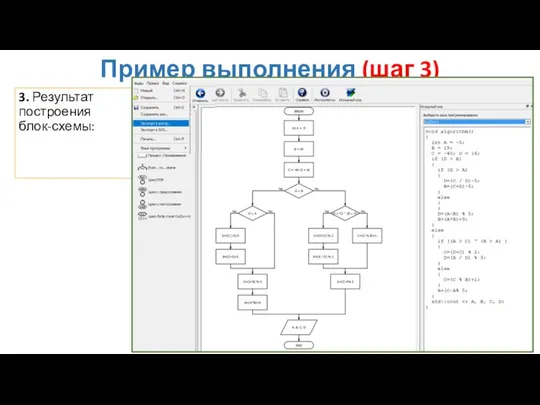

- 11. Пример выполнения (шаг 3) 3. Результат построения блок-схемы:

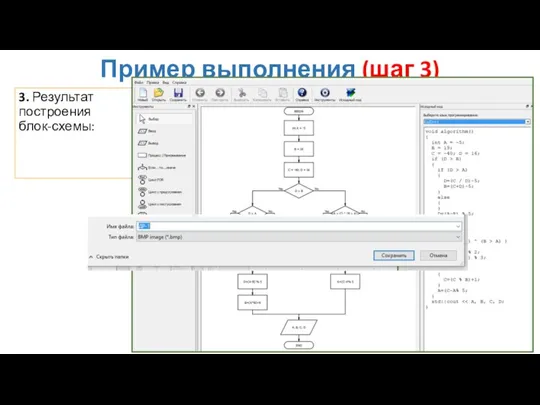

- 12. Пример выполнения (шаг 3) 3. Результат построения блок-схемы:

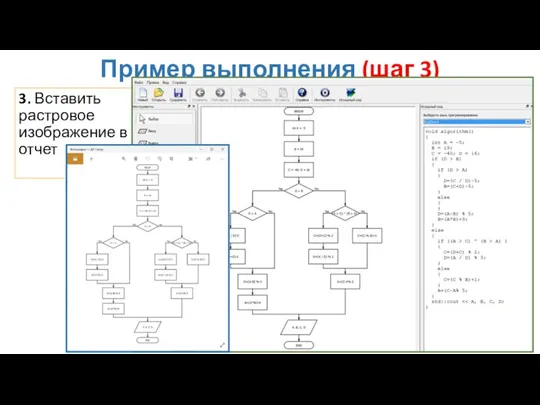

- 13. Пример выполнения (шаг 3) 3. Вставить растровое изображение в отчет

- 14. Пример выполнения (шаг 4) 4. Пронумеровать каждый блок блок-схемы.

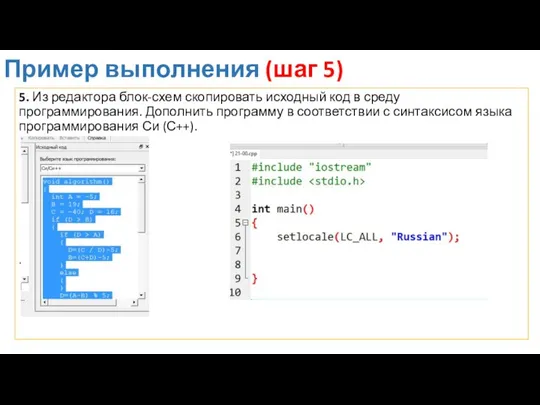

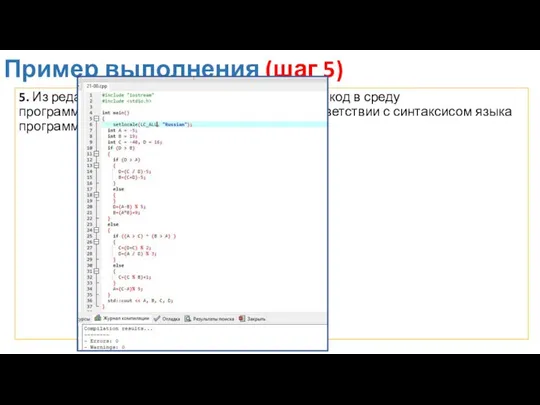

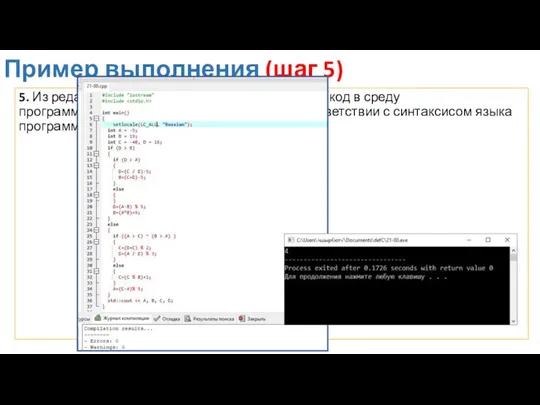

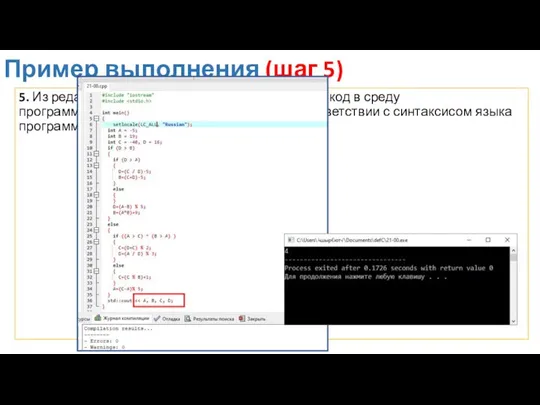

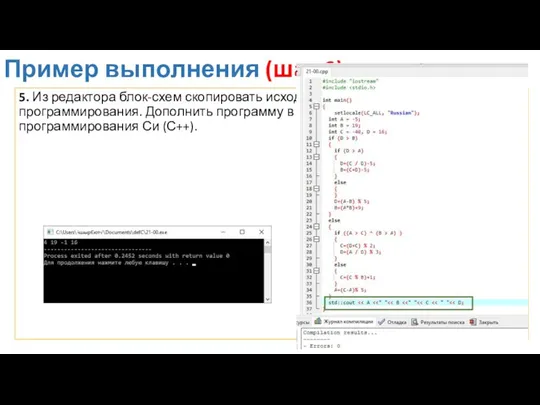

- 15. Пример выполнения (шаг 5) 5. Из редактора блок-схем скопировать исходный код в среду программирования. Дополнить программу

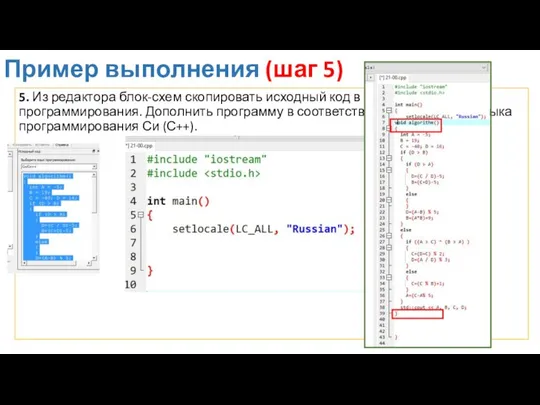

- 16. Пример выполнения (шаг 5) 5. Из редактора блок-схем скопировать исходный код в среду программирования. Дополнить программу

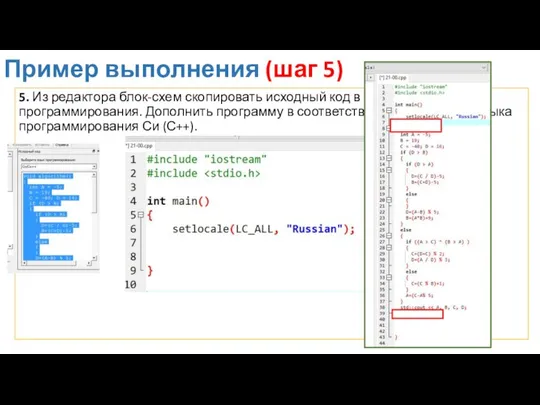

- 17. Пример выполнения (шаг 5) 5. Из редактора блок-схем скопировать исходный код в среду программирования. Дополнить программу

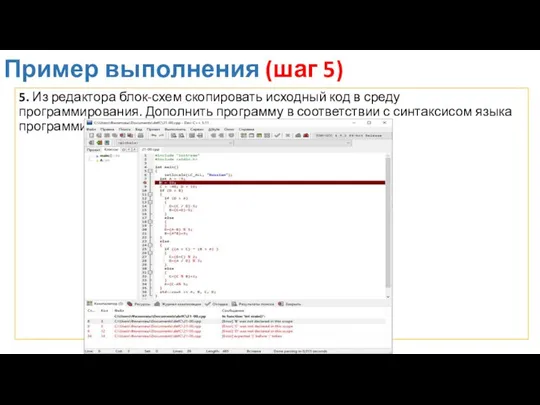

- 18. Пример выполнения (шаг 5) 5. Из редактора блок-схем скопировать исходный код в среду программирования. Дополнить программу

- 19. Пример выполнения (шаг 5) 5. Из редактора блок-схем скопировать исходный код в среду программирования. Дополнить программу

- 20. Пример выполнения (шаг 5) 5. Из редактора блок-схем скопировать исходный код в среду программирования. Дополнить программу

- 21. Пример выполнения (шаг 5) 5. Из редактора блок-схем скопировать исходный код в среду программирования. Дополнить программу

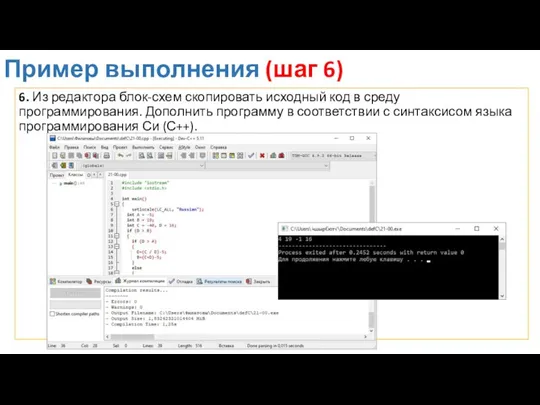

- 22. Пример выполнения (шаг 6) 5. Из редактора блок-схем скопировать исходный код в среду программирования. Дополнить программу

- 23. Пример выполнения (шаг 6) 6. Из редактора блок-схем скопировать исходный код в среду программирования. Дополнить программу

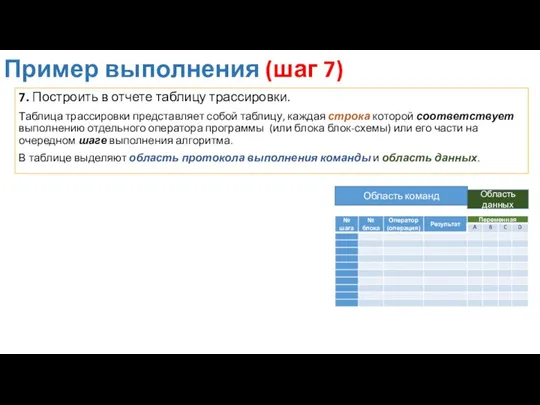

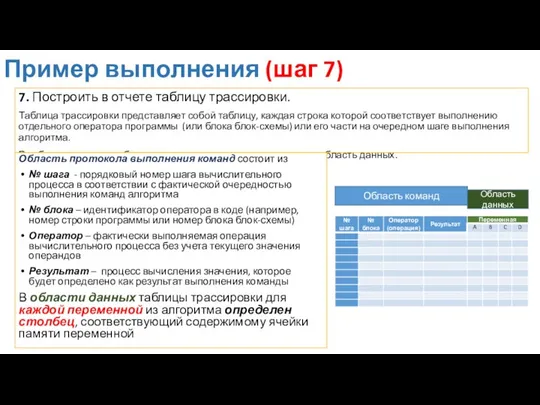

- 24. Пример выполнения (шаг 7) 7. Построить в отчете таблицу трассировки. Таблица трассировки представляет собой таблицу, каждая

- 25. Пример выполнения (шаг 7) 7. Построить в отчете таблицу трассировки. Таблица трассировки представляет собой таблицу, каждая

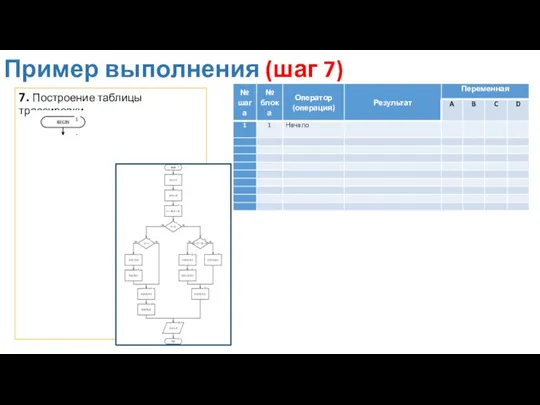

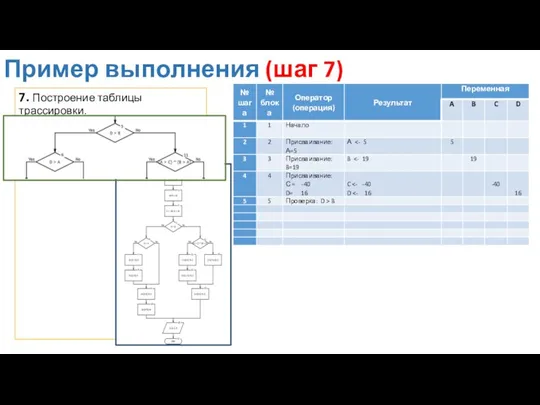

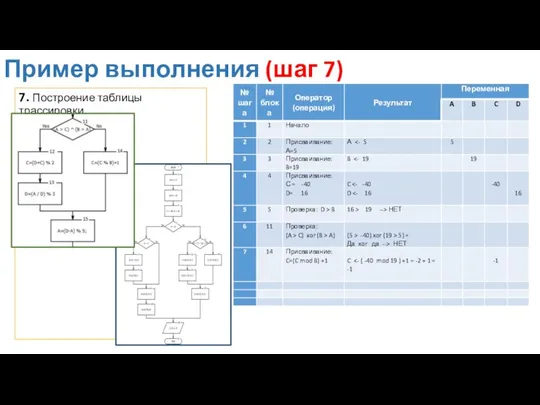

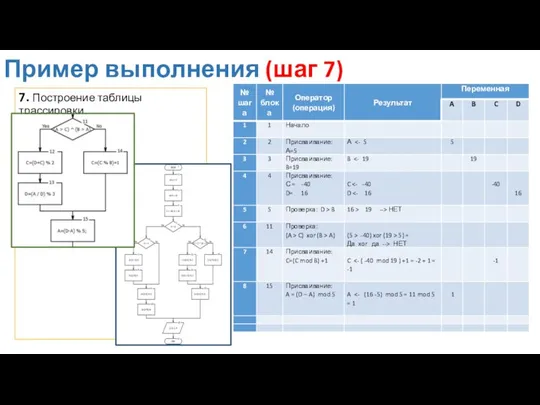

- 26. Пример выполнения (шаг 7) 7. Построение таблицы трассировки.

- 27. Пример выполнения (шаг 7) 7. Построение таблицы трассировки.

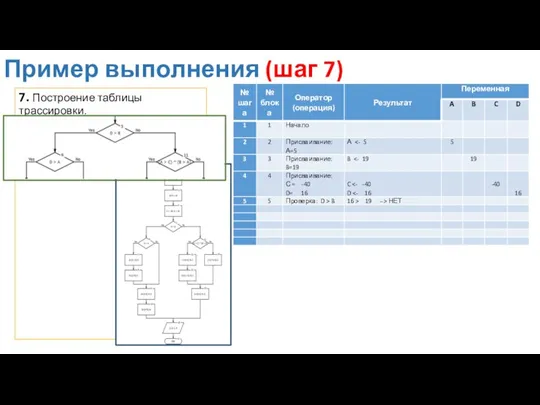

- 28. Пример выполнения (шаг 7) 7. Построение таблицы трассировки.

- 29. Пример выполнения (шаг 7) 7. Построение таблицы трассировки.

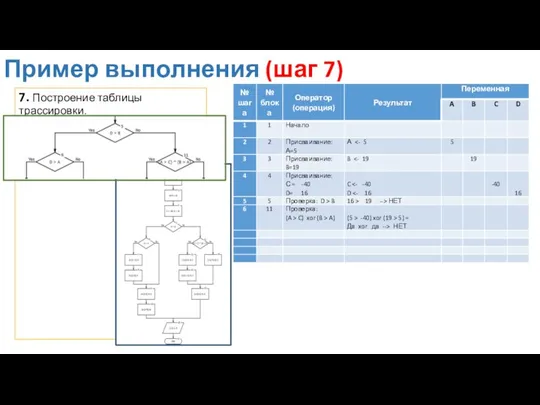

- 30. Пример выполнения (шаг 7) 7. Построение таблицы трассировки.

- 31. Пример выполнения (шаг 7) 7. Построение таблицы трассировки.

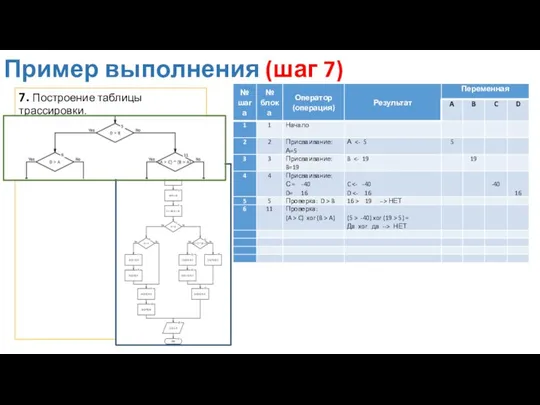

- 32. Пример выполнения (шаг 7) 7. Построение таблицы трассировки.

- 33. Пример выполнения (шаг 7) 7. Построение таблицы трассировки.

- 34. Пример выполнения (шаг 7) 7. Построение таблицы трассировки.

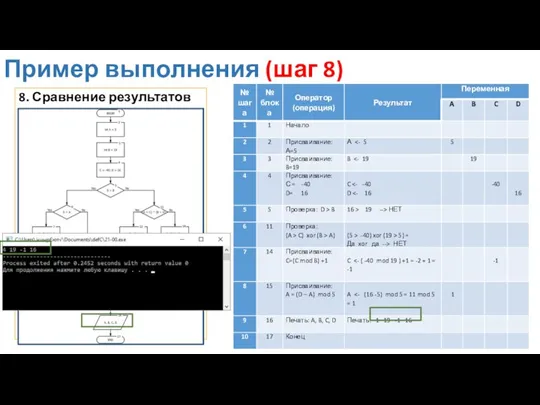

- 35. Пример выполнения (шаг 8) 8. Сравнение результатов

- 37. Скачать презентацию

Введение в конструирование и проектирование ЭВМ

Введение в конструирование и проектирование ЭВМ Структура теорем. Виды теорем, связанных с данной

Структура теорем. Виды теорем, связанных с данной Л_2_3 Взаимодействие РНР и html-формы

Л_2_3 Взаимодействие РНР и html-формы Установка связи компьютеров с периферийными устройствами, среда передачи данных

Установка связи компьютеров с периферийными устройствами, среда передачи данных Жизненный цикл и этапы разработки программного обеспечения (лекция 1)

Жизненный цикл и этапы разработки программного обеспечения (лекция 1) Работа в Scratch

Работа в Scratch Поиск информации

Поиск информации Где брать качественную научную информацию?

Где брать качественную научную информацию? Оплата услуг через QIWI терминал

Оплата услуг через QIWI терминал Маршрутизация сетями между локальными виртуальными

Маршрутизация сетями между локальными виртуальными Информационное пространство в моем окружении

Информационное пространство в моем окружении Программно-аппаратные средства защиты информации. Лекция 1. Жизненный цикл ПО

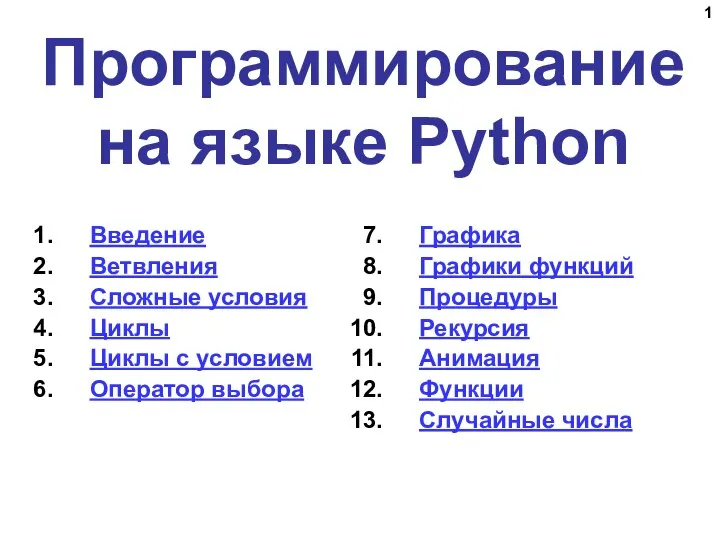

Программно-аппаратные средства защиты информации. Лекция 1. Жизненный цикл ПО Программирование на языке Python

Программирование на языке Python Характеристика и особенности консалтинговых ИТ-проектов

Характеристика и особенности консалтинговых ИТ-проектов Стандарты и технические регламенты в отрасли инфокоммуникаций

Стандарты и технические регламенты в отрасли инфокоммуникаций Використання і пояснення готових схем, таблиць, понятійних карт для організації зібраної інформації

Використання і пояснення готових схем, таблиць, понятійних карт для організації зібраної інформації 20_События

20_События Безопасность и компьютер

Безопасность и компьютер Загальні принципи побудови презентації з використанням інструментів MS Power Point

Загальні принципи побудови презентації з використанням інструментів MS Power Point История развития вычислительной техники

История развития вычислительной техники Переустановка операционной системы Androed 4.2.2 на планшете

Переустановка операционной системы Androed 4.2.2 на планшете Основы SDH

Основы SDH The Internet. Week -1

The Internet. Week -1 Разветвляющийся алгоритм

Разветвляющийся алгоритм Разработка программы для тестирования знаний учеников по информатике на языке программирования C#

Разработка программы для тестирования знаний учеников по информатике на языке программирования C# Ивент по Batman: miniature game

Ивент по Batman: miniature game Основные алгоритмические конструкции. Следование

Основные алгоритмические конструкции. Следование Безопасное общение в интернете

Безопасное общение в интернете