Содержание

- 2. Персональные данные - любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу

- 3. Правоотношения в сфере персональных данных регулируются федеральным законодательством РФ (Федеральный Закон от 27.07.2006 г. № 152-ФЗ

- 4. Защита персональных данных – это комплекс мероприятий, позволяющий выполнить требования законодательства РФ, касающиеся обработки, хранению и

- 5. Организационные меры по защите персональных данных включают в себя: Разработку организационно-распорядительных документов, которые регламентируют весь процесс

- 6. Технические меры по защите персональных данных предполагают использование программно - аппаратных средств защиты информации. При обработке

- 7. Оператор персональных данных - государственный орган, муниципальный орган, юр. или физ. лицо, организующие и (или) осуществляющие

- 8. Операторы, обрабатывающие ПД в информационных системах, обязаны обеспечить: а) проведение мероприятий, направленных на предотвращение несанкционированного доступа

- 9. Субъект ПД имеет право на защиту своих прав и законных интересов, в том числе на возмещение

- 10. Требования к обеспечению безопасности персональных данных установлены Постановлением Правительства № 781 от 17.11.2007 г. «Об утверждении

- 11. Роскомнадзор – основной надзорный орган в области персональных данных; ФСБ – основной надзорный орган в части

- 12. В любой компании, вне зависимости от её организационно-правовой формы, есть информация о сотрудниках, работающих в организации,

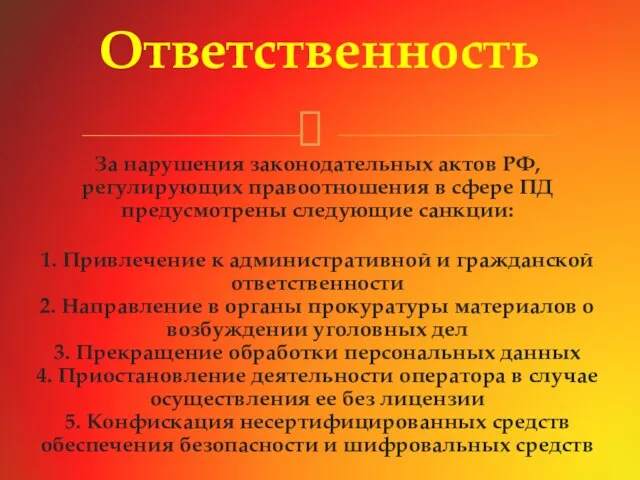

- 13. За нарушения законодательных актов РФ, регулирующих правоотношения в сфере ПД предусмотрены следующие санкции: 1. Привлечение к

- 15. Скачать презентацию

Участвуем в акции Единственной маме на свете

Участвуем в акции Единственной маме на свете ИТ-марафон

ИТ-марафон Кодирование информации

Кодирование информации Проект АСУ ТП: от звонка до запуска

Проект АСУ ТП: от звонка до запуска Регистры МП семейства Pentium - 6

Регистры МП семейства Pentium - 6 История развития вычислительной техники

История развития вычислительной техники Графический учебный исполнитель

Графический учебный исполнитель Запоминающие устройства

Запоминающие устройства Неформальное введение в объектно-ориентированное программирование

Неформальное введение в объектно-ориентированное программирование Подниматель настроения

Подниматель настроения Табличный процессор Excel: составление формул, функции. Работа с листом и данными, оформление таблицы (Лекция 3)

Табличный процессор Excel: составление формул, функции. Работа с листом и данными, оформление таблицы (Лекция 3) Принц Персии. Игра

Принц Персии. Игра Знатоки информатики. Игра

Знатоки информатики. Игра Видеокомфорт - облачное видеонаблюдение

Видеокомфорт - облачное видеонаблюдение Информационный сайт “Paletro”

Информационный сайт “Paletro” Работа с источниками информации

Работа с источниками информации Лекция 5

Лекция 5 Курс Информатика

Курс Информатика Аппаратная реализация компьютера

Аппаратная реализация компьютера Разгони свой сайт. Объединение файлов. Лекция 4

Разгони свой сайт. Объединение файлов. Лекция 4 Шпаргалка. Как учителю создать главную папку и папки для каждого урока?

Шпаргалка. Как учителю создать главную папку и папки для каждого урока? Электронные таблицы EXCEL

Электронные таблицы EXCEL Прикладная информатика в экономике. Шаблон презентации

Прикладная информатика в экономике. Шаблон презентации Обучение вместе с МЭО. План проведения занятий с МЭО в условиях дистанционного обучения

Обучение вместе с МЭО. План проведения занятий с МЭО в условиях дистанционного обучения Исполнитель Робот

Исполнитель Робот Человек и Информация

Человек и Информация Алгоритмизация и программирование С#. Операторы языка. (Лекция 5)

Алгоритмизация и программирование С#. Операторы языка. (Лекция 5) Телеграм-бот Sherry. Бот для фудшеринга

Телеграм-бот Sherry. Бот для фудшеринга