Содержание

- 2. Общие требования безопасности 1.К работе в кабинете информатики допускаются учащиеся, прошедшие инструктаж по охране труда и

- 3. 3.При работе в кабинете информатики возможно воздействие на человека следующих опасных и вредных факторов: — от

- 4. 4.В кабинете информатики должна быть аптечка с необходимыми медикаментами. 5.Учащиеся должны соблюдать правила пожарной безопасности, знать

- 5. 6.О каждом несчастном случае немедленно сообщать учителю. 7.При неисправности оборудования немедленно прекратить работу и сообщить об

- 6. 8.Не работать на неисправном оборудовании. 9.Содержать в чистоте рабочее место и соблюдать правила личной гигиены. 10.

- 7. Требования безопасности перед началом работы 1.Тщательно проветрить кабинет. Температура воздуха должна быть 21...25°С, относительная влажность воздуха

- 8. Требования безопасности во время работы 1.Не включать компьютеры без разрешения учителя. 2.Занятия за компьютером проводить по

- 9. 3.Расстояние от глаз до экрана монитора должно быть 0,6...0,7 м., уровень глаз должен приходиться на центр

- 10. 5.Изображение на экранах мониторов должно быть стабильным, ясным и предельно четким, не иметь мерцаний символов и

- 11. Требования безопасности при аварийных ситуациях 1.В случае возникновения неисправностей в работе компьютера необходимо выключить его и

- 12. 3.При поражении электрическим током немедленно выключить компьютер и сообщить учителю. 4.При возникновении очага возгорания немедленно выключить

- 13. Требования безопасности по окончании работы 1.С разрешения учителя выключить компьютер и привести в порядок рабочее место.

- 14. Исходя из требований безопасности ученики должны соблюдать следующие правила поведения в кабинете информатики. Следует: Выполнять правила

- 15. По классу перемещаться спокойно, без суеты или резких движений. Перед работой за компьютером вымыть руки. Обувь

- 16. Работать за компьютером не более 30 минут подряд. Строго следовать инструкциям учителя. После себя закрывать все

- 17. Запрещается: Находиться в верхней одежде. Употреблять ненормативную лексику. Употреблять пищу за компьютером. Трогать руками экран компьютера.

- 18. Играть в компьютерные игры в учебное время. Включать/выключать компьютер без разрешения учителя. Переставлять устройства компьютера. Подсоединять

- 19. Разбирать устройства компьютера. Класть рядом с компьютером посторонние предметы. Удалять компьютерные программы. Подносить к устройствам компьютера

- 20. Оберегайте монитор от попадания влаги, никогда самостоятельно не вскрывайте монитор и не просовывайте внутрь металлические предметы.

- 22. Скачать презентацию

Кодирование информации

Кодирование информации Оператор div, mod в Pascal

Оператор div, mod в Pascal Функции и работа с файлами

Функции и работа с файлами CRM система для УрФУ

CRM система для УрФУ Устройство компьютера

Устройство компьютера Lektsia_GOST_R_ISO_MEK_12207_Osnovnye_protsessy_i_vzaimosvyaz_mezhdu_dokumentami_v_informatsionnoy_sisteme_soglasno_standartam

Lektsia_GOST_R_ISO_MEK_12207_Osnovnye_protsessy_i_vzaimosvyaz_mezhdu_dokumentami_v_informatsionnoy_sisteme_soglasno_standartam Places is a facebook feature that allows you to see where your friends are

Places is a facebook feature that allows you to see where your friends are Клавиатура. Заглавные и прописные символы русского алфавита. Цифровые клавиши

Клавиатура. Заглавные и прописные символы русского алфавита. Цифровые клавиши Информация о переподключении к веб-сервису

Информация о переподключении к веб-сервису Дети в Интернете: проблемы и перспективы

Дети в Интернете: проблемы и перспективы ТЗ_Кошельки

ТЗ_Кошельки Использование протокола TCP / IP в организации простейшей сети

Использование протокола TCP / IP в организации простейшей сети Теория графов

Теория графов Лекция 1 мат. пакет Matlab

Лекция 1 мат. пакет Matlab Лекция 13

Лекция 13 Электронная система записи на прием пациентов в частной клинике

Электронная система записи на прием пациентов в частной клинике Web-страницы. Язык HTML и др. Тема 1

Web-страницы. Язык HTML и др. Тема 1 Компьютерные вирусы

Компьютерные вирусы Работы с закладными кабелями на сети ШПД

Работы с закладными кабелями на сети ШПД Система типов C#

Система типов C# 216566

216566 Представление текстовой информации в ПК

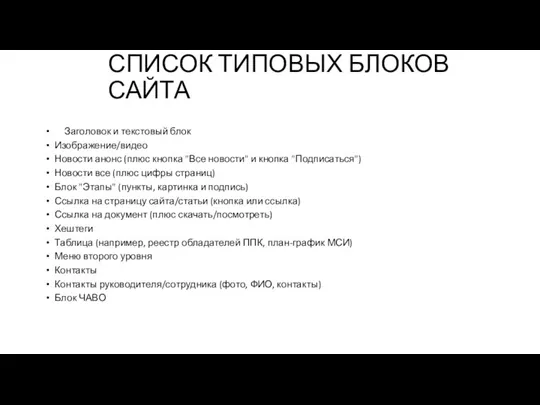

Представление текстовой информации в ПК Список типовых блоков сайта

Список типовых блоков сайта Вплив пандемії COVID-19 на розвиток фінтеху

Вплив пандемії COVID-19 на розвиток фінтеху Персональный компьютер

Персональный компьютер Программа Skratch

Программа Skratch Адресация в сети интернет

Адресация в сети интернет Цифровая безопасность

Цифровая безопасность